Token Ring, FDDI und ATM

Token Ring, FDDI und ATM

Token Ring, FDDI und ATM

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

<strong>Token</strong> <strong>Ring</strong><br />

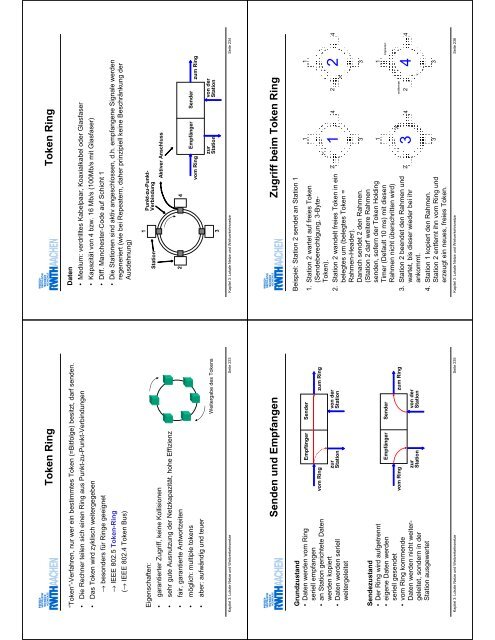

“<strong>Token</strong>“-Verfahren, nur wer ein bestimmtes <strong>Token</strong> (=Bitfolge) besitzt, darf senden.<br />

• Die Rechner teilen sich einen <strong>Ring</strong> aus Punkt-zu-Punkt-Verbindungen<br />

• Das <strong>Token</strong> wird zyklisch weitergegeben<br />

→ besonders für <strong>Ring</strong>e geeignet<br />

→ IEEE 802.5 <strong>Token</strong>-<strong>Ring</strong><br />

(→ IEEE 802.4 <strong>Token</strong> Bus)<br />

Eigenschaften:<br />

• garantierter Zugriff, keine Kollisionen<br />

• sehr gute Ausnutzung der Netzkapazität, hohe Effizienz<br />

• fair, garantierte Antwortzeiten<br />

• möglich: multiple tokens<br />

• aber: aufwändig <strong>und</strong> teuer<br />

Weitergabe des <strong>Token</strong>s<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 233<br />

Senden <strong>und</strong> Empfangen<br />

Gr<strong>und</strong>zustand<br />

• Daten werden vom <strong>Ring</strong><br />

seriell empfangen<br />

• an Station gerichtete Daten<br />

werden kopiert<br />

• Daten werden seriell<br />

weitergeleitet<br />

Empfänger Sender<br />

vom <strong>Ring</strong> zum <strong>Ring</strong><br />

zur von der<br />

Station<br />

Station<br />

Sendezustand<br />

• Der <strong>Ring</strong> wird aufgetrennt<br />

• eigene Daten werden<br />

seriell gesendet<br />

• vom <strong>Ring</strong> kommende<br />

Daten werden nicht weitergeleitet,<br />

sondern in der<br />

Station ausgewertet<br />

Empfänger Sender<br />

vom <strong>Ring</strong> zum <strong>Ring</strong><br />

zur von der<br />

Station<br />

Station<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 235<br />

<strong>Token</strong> <strong>Ring</strong><br />

Daten<br />

• Medium: verdrilltes Kabelpaar, Koaxialkabel oder Glasfaser<br />

• Kapazität von 4 bzw. 16 Mb/s (100Mb/s mit Glasfaser)<br />

• Diff. Manchester-Code auf Schicht 1<br />

• Die Stationen sind aktiv angeschlossen, d.h. empfangene Signale werden<br />

regeneriert (wie bei Repeatern, daher prinzipiell keine Beschränkung der<br />

Ausdehnung)<br />

Station<br />

1<br />

Punkt-zu-Punkt-<br />

Verbindung<br />

Aktiver Anschluss<br />

2<br />

4<br />

Empfänger Sender<br />

vom <strong>Ring</strong> zum <strong>Ring</strong><br />

3<br />

zur<br />

Station<br />

von der<br />

Station<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 234<br />

Zugriff beim <strong>Token</strong> <strong>Ring</strong><br />

Beispiel: Station 2 sendet an Station 1<br />

1. Station 2 wartet auf freies <strong>Token</strong><br />

(Sendeberechtigung, 3-Byte-<br />

<strong>Token</strong>).<br />

2. Station 2 wandelt freies <strong>Token</strong> in ein<br />

belegtes um (belegtes <strong>Token</strong> =<br />

Rahmen-Header).<br />

Danach sendet 2 den Rahmen.<br />

(Station 2 darf weitere Rahmen<br />

senden, sofern der <strong>Token</strong> Holding<br />

Timer (Default 10 ms) mit diesen<br />

Rahmen nicht überschritten wird)<br />

3. Station 2 beendet den Rahmen <strong>und</strong><br />

wartet, bis dieser wieder bei ihr<br />

ankommt.<br />

4. Station 1 kopiert den Rahmen.<br />

Station 2 entfernt ihn vom <strong>Ring</strong> <strong>und</strong><br />

erzeugt ein neues, freies <strong>Token</strong>.<br />

2<br />

2<br />

1<br />

1<br />

3<br />

1<br />

3<br />

3<br />

4<br />

4<br />

2<br />

2<br />

1<br />

2<br />

3<br />

1<br />

4<br />

3<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 236<br />

4<br />

4<br />

F<br />

B<br />

B<br />

entfernen<br />

kopieren<br />

F

Zugriff beim Multiple <strong>Token</strong> <strong>Ring</strong><br />

gleiches Beispiel: Station 2 sendet an<br />

Station 1<br />

1<br />

1<br />

1. Station 2 wartet auf freies <strong>Token</strong><br />

(Sendeberechtigung).<br />

2. Station 2 wandelt freies <strong>Token</strong> in ein<br />

belegtes um (belegtes <strong>Token</strong> =<br />

Rahmen-Header).<br />

Danach sendet 2 den Rahmen.<br />

(Station 2 darf weitere Rahmen<br />

senden, sofern der <strong>Token</strong> Holding<br />

Timer (Default 10 ms) mit diesen<br />

Rahmen nicht überschritten wird)<br />

3. Station 2 beendet den Rahmen <strong>und</strong><br />

erzeugt sofort ein neues, freies<br />

<strong>Token</strong>.<br />

4. Station 1 kopiert den Rahmen.<br />

Station 2 entfernt ihn vom <strong>Ring</strong>.<br />

2<br />

2<br />

1<br />

3<br />

1<br />

3<br />

3<br />

4<br />

4<br />

2<br />

2<br />

2<br />

3<br />

1<br />

4<br />

3<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 237<br />

4<br />

4<br />

F<br />

B<br />

B<br />

F<br />

B<br />

entfernen<br />

kopieren<br />

Rahmenformat beim <strong>Token</strong> <strong>Ring</strong><br />

• Rahmenstatus enthält Bestätigungsbits A <strong>und</strong> C. Kommt ein Rahmen an die<br />

Station mit der Zieladresse, setzt diese das Bit A. Kopiert die Station den<br />

Rahmen, setzt sie auch das Bit C. Wenn die sendende Station ihren Rahmen<br />

wiedererhält sieht sie, ob die Zielstation nicht in Betrieb ist (A = 0, C = 0), sie<br />

den Rahmen nicht akzeptiert (A = 1, C = 0), oder ob der Rahmen empfangen<br />

wurde (A = 1 , C = 1). Zur Sicherheit sind beide Bits doppelt vorhanden.<br />

• Die Adressen <strong>und</strong> die Prüfsumme sind zu Ethernet identisch.<br />

Bits der Zugriffssteuerung:<br />

•Das Monitorbit dient der Erkennung eines zweiten Rahmenumlaufs<br />

• Die Prioritätenbits ermöglichen die Einführung mehrerer Prioritäten. Sie geben<br />

die Priorität des <strong>Token</strong>s an. Will eine Station mit Priorität n senden, muss sie<br />

auf ein <strong>Token</strong> der Priorität n oder kleiner warten.<br />

• Die Reservierungsbits erlauben einer Station, sich den nächsten Rahmen zu<br />

reservieren. Will eine Station dies tun, trägt sie ihre Priorität in die Bits ein.<br />

Dies geht allerdings nur, wenn nicht bereits eine höhere Priorität eingetragen<br />

ist. Bei der nächsten <strong>Token</strong>erstellung wird dann die Priorität in die<br />

Prioritätsbits kopiert.<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 239<br />

Rahmenformat beim <strong>Token</strong> <strong>Ring</strong><br />

Ist der <strong>Ring</strong> inaktiv, kreist nur das 3-Byte-<strong>Token</strong> (SD, AC, FC). Will eine Station<br />

senden, setzt sie in diesem <strong>Token</strong> ein bestimmtes Bit von 0 auf 1.<br />

Freies <strong>Token</strong>,<br />

falls bei AC ein<br />

bestimmtes Bit<br />

gesetzt ist.<br />

1 1 1 2 / 6 2 / 6 beliebig 4 1 1<br />

Zieladr. Quelladr. Daten Prüfsumme<br />

Byte<br />

Rahmenkontrolle Endbegrenzer (ED) (FC) Endbegrenzer (ED)<br />

Zugriffssteuerung (AC)<br />

Rahmenstatus<br />

Startbegrenzer (SD)<br />

• Start- <strong>und</strong> Endbegrenzer dienen zur Rahmenmarkierung. Sie enthalten ungültige<br />

Folgen der differenziellen Manchester-Kodierung.<br />

• Zugriffssteuerung enthält das <strong>Token</strong>-Bit, weiterhin ein Monitorbit, Prioritätenbits<br />

<strong>und</strong> Reservierungsbits.<br />

• Rahmenkontrollle kennzeichnet die Art des Rahmens: Daten, Steuerung, ...<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 238<br />

<strong>Ring</strong>wartung<br />

Zur Kontrolle der Funktionstüchtigkeit des <strong>Ring</strong>s wird eine Monitor Station<br />

eingeführt. Fällt diese Station aus, wird eine andere Station zur Monitor Station<br />

erhoben: stellt eine Station fest, dass die Monitor Station inaktiv ist, sendet sie ein<br />

bestimmtes <strong>Token</strong> (CLAIM_TOKEN) aus. Umkreist dies ungehindert den <strong>Ring</strong>,<br />

übernimmt der Sender die Aufgabe der Monitor Station.<br />

Aufgaben der Monitor Station:<br />

• Neuerzeugung des <strong>Token</strong>s bei Verlust<br />

• Reaktion auf <strong>Ring</strong>zusammenbruch<br />

• Beseitigung von Rahmenfragmenten<br />

• Entfernung von verwaisten Rahmen<br />

Für jedes Problem ist ein eigenes <strong>Token</strong> definiert, welches bei der Beseitigung auf<br />

ein Problem ausgesendet wird. Zusätzlich werden – falls nötig – auch Timer<br />

eingesetzt.<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 240

Fiber Distributed Data Interface<br />

(<strong>FDDI</strong>)<br />

• <strong>FDDI</strong> ist ein leistungsstarkes <strong>Token</strong>-<strong>Ring</strong>-LAN basierend auf Lichtwellenleitern<br />

• basiert auf ANSI-Standard X3T9.5<br />

• Datenraten von 100 Mb/s<br />

• Überbrückung von Entfernungen bis zu 200 km (MAN?)<br />

• Unterstützung von bis zu 1000 Stationen, mit Abständen von maximal 2 km<br />

• Wird oft als Backbone für kleine LANs benutzt<br />

Host<br />

Brücke<br />

802.3 LAN<br />

802.5<br />

LAN<br />

Brücke<br />

<strong>FDDI</strong>-<strong>Ring</strong><br />

• Nachfolger: <strong>FDDI</strong>-II, unterstützt neben normalen Daten auch synchrone<br />

leitungsvermittelte PCM-Daten (Sprache) <strong>und</strong> ISDN-Verkehr<br />

• Seit kurzem: CDDI (Copper Distributed Data Interface), mit 100 Mb/s über<br />

Twisted Pair-Kupferkabel<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 241<br />

<strong>FDDI</strong>-Konfigurationen<br />

Normaler Doppel-<strong>Ring</strong><br />

Doppelter <strong>Ring</strong> mit<br />

Einzelring-Erweiterung<br />

“Einfacher” <strong>FDDI</strong>-<strong>Ring</strong><br />

DAS DAS DAS DAS<br />

SAS NAC<br />

DAS DAS DAS DAC SAS SAS SAC<br />

SAS<br />

SAC SAS<br />

DAS = Dual Attachment Station<br />

SAS = Single Attachment Station<br />

DAC = Dual Attachment Concentrator<br />

NAC =Null Attachment Concentrator<br />

SAS<br />

Mittels der Konzentratoren<br />

können mehrere <strong>Ring</strong>e verknüpft<br />

werden.<br />

SAC = Single Attachment Concentrator<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 243<br />

Aufbau von <strong>FDDI</strong><br />

Verkabelung bei <strong>FDDI</strong>: 2 Glasfaserringe mit gegensätzlicher Übertragungsrichtung<br />

• Im Normalbetrieb wird nur der primäre <strong>Ring</strong><br />

verwendet, der Sek<strong>und</strong>ärring bleibt in Bereitschaft<br />

• Bricht ein <strong>Ring</strong>, kann der andere als Reserve<br />

(Schutzring) benutzt werden.<br />

• Brechen beide <strong>Ring</strong>e oder fällt eine Station aus,<br />

können die <strong>Ring</strong>e zu einem einzigen zusammengefasst<br />

werden, der die doppelte Länge hat:<br />

Es existieren zwei Klassen von Stationen: DAS-Stationen (Dual Attachment<br />

Station) können an beide <strong>Ring</strong>e angeschlossen werden, die billigeren SAS-<br />

Stationen (Single Attachment Station) nur an einen <strong>Ring</strong>.<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 242<br />

Übertragung bei <strong>FDDI</strong><br />

Kodierung<br />

4B/5B-Code, also Kodierung von 4 Bit Daten in 5 zu übertragende Bit<br />

Taktung<br />

Sendung einer langen Präambel, um den Empfänger auf den Sendertakt zu<br />

synchronisieren. Weiterhin müssen alle Uhren der Stationen auf mindestens<br />

0,005% stabil laufen. Bei einer solchen Stabilität können Rahmen mit bis zu 4500<br />

Byte Daten übertragen werden, ohne dass der Empfänger den Takt zu sehr verliert.<br />

Protokolle<br />

Gr<strong>und</strong>legende Protokolle von <strong>FDDI</strong> lehnen sich eng an IEEE 802.5 (<strong>Token</strong> <strong>Ring</strong>)<br />

an: um Daten übertragen zu dürfen, muss eine Station zunächst das <strong>Token</strong><br />

besitzen. Dann überträgt sie ihren Rahmen <strong>und</strong> nimmt ihn wieder vom <strong>Ring</strong>, wenn<br />

er zu ihr zurückkommt. Bei der Ausdehnung von <strong>FDDI</strong> ist ein einzelnes <strong>Token</strong><br />

unpraktikabel. Daher überträgt <strong>FDDI</strong> im Multiple-<strong>Token</strong>-Betrieb.<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 244

Synchrone Übertragung von Daten<br />

Ursprüngliches Sendeprinzip bei <strong>FDDI</strong>: Verwendung asynchroner Rahmen, d.h. es<br />

kann zu jedem beliebigen Zeitpunkt losgesendet werden.<br />

Zusätzlich ist auch die Verwendung synchroner Rahmen für leitungsvermittelte<br />

PCM- oder ISDN-Daten möglich (<strong>FDDI</strong>-II):<br />

• alle 125 µs erzeugt eine Masterstation synchrone Rahmen, um die für PCM<br />

benötigten 8000 Abtastungen/Sek<strong>und</strong>e zu erreichen.<br />

• Jeder der Rahmen besteht aus 16 Byte für nicht-leitungsvermittelte Daten <strong>und</strong> bis<br />

zu 96 Byte für leitungsvermittelte Daten (bis zu 96 PCM-Kanäle pro Rahmen).<br />

• verwendet eine Station einmal bestimmte Zeitslots in einem Rahmen, gelten<br />

diese als für sie reserviert, bis sie sie ausdrücklich freigibt.<br />

• die von den synchronen Rahmen nicht benutzte Bandbreite wird auf Anfrage<br />

zugeteilt.<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 245<br />

<strong>Token</strong>-Management bei <strong>FDDI</strong><br />

Zur reibungslosen Abwicklung der Kommunikation verfügt das MAC-Protokoll über<br />

3 Timer:<br />

• <strong>Token</strong> Holding Timer: dieser Timer bestimmt, wie lange eine Station übertragen<br />

darf, nachdem sie das <strong>Token</strong> bekommen hat.<br />

• <strong>Token</strong> Rotation Timer: diesen Timer startet eine Station, wenn das <strong>Token</strong> sie<br />

passiert. Läuft der Timer ab, bevor das <strong>Token</strong> wieder ankommt, ist es<br />

wahrscheinlich verlorengegangen.<br />

• Valid Transmission Timer: dieser Timer dient zur Wiederherstellung des<br />

normalen Übertragungsbetriebs nach einer kurzen Störung. Dieser Timer erfasst<br />

das Intervall zwischen korrekten Übertragungen. Wenn er abläuft, liegt vermutlich<br />

eine Störung des <strong>Ring</strong>s, ein <strong>Token</strong>verlust oder ähnliches vor. Der <strong>Ring</strong> wird neu<br />

initialisiert. Der Wert für diesen Timer wird auf das Doppelte der mittleren<br />

<strong>Token</strong>umlaufzeit festgelegt.<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 247<br />

Datenrahmen bei <strong>FDDI</strong><br />

Die Datenrahmen sind ähnlich zu denen beim <strong>Token</strong> <strong>Ring</strong>:<br />

≥ 8 1 1 2 / 6 2 / 6 bis 4480 4 1 1<br />

Byte<br />

Präambel Zieladr. Quelladr. Daten Prüfsumme<br />

Rahmenkontrolle (FC)<br />

Startbegrenzer (SD)<br />

<strong>Token</strong><br />

Endbegrenzer (ED)<br />

S F E<br />

Rahmenstatus Präambel D C D<br />

• Die Präambel wird zur Synchronisation verwendet sowie zur Vorbereitung der<br />

Stationen auf eine folgende Sendung<br />

• Start- <strong>und</strong> Endbegrenzer dienen zur Rahmenmarkierung<br />

• Rahmenkontrollle kennzeichnet die Art des Rahmens: Daten, Steuerung,<br />

synchron/asynchron, ...<br />

Hier werden auch verschiedene <strong>Token</strong> unterschieden.<br />

• Rahmenstatus enthält wie bei IEEE 802.5 Bestätigungsbits<br />

• Adressen <strong>und</strong> die Prüfsumme sind wie bei IEEE 802.5<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 246<br />

Station Management bei <strong>FDDI</strong><br />

Um eine reibungslose Arbeit des <strong>Ring</strong>s zu gewährleisten, muss einerseits die<br />

Arbeit innerhalb einer Station, andererseits aber auch das Zusammenspiel der<br />

Stationen mit dem <strong>Ring</strong> koordiniert werden. Dies betrifft:<br />

• Einfügen <strong>und</strong> Entfernen von Stationen<br />

• Initialisierung von Stationen<br />

• Erkennen <strong>und</strong> Beheben von Fehlern<br />

• Netzmanagement<br />

• Sammeln von Statistikinformationen<br />

Um den <strong>Ring</strong> nicht von einer zentralen Komponente abhängig zu machen, werden<br />

dezentrale Lösungen eingesetzt. Beispielsweise hat der <strong>Token</strong>-Inhaber gewisse<br />

Sonderaufgaben, z.B. das Einfügen <strong>und</strong> Entfernen von Stationen. An anderen<br />

Aufgaben sind alle Stationen beteiligt: im Fehlerfall beispielsweise (d.h. wenn der<br />

Valid Transmission Timer abläuft) sendet jede Station einen Testrahmen an die<br />

nächste Station. Diejenige, die keinen Rahmen bekommt, kann davon ausgehen,<br />

dass der <strong>Ring</strong> vor ihr beschädigt ist <strong>und</strong> den Verkehr auf den Schutzring umleiten.<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 248

Weitverkehrsnetze<br />

Wide Area Networks<br />

• Überbrücken beliebig großer Distanzen.<br />

• Meist zur Abdeckung eines Landes oder eines<br />

Kontinents.<br />

• Topologie fast immer irregulär, weil bedarfsorientiert.<br />

Daher steht hier nicht der gemeinsame Zugriff auf ein<br />

Medium im Vordergr<strong>und</strong>, sondern der Gedanke „Wie<br />

schaffe ich es, möglichst viele Daten schnell <strong>und</strong><br />

zuverlässig über eine lange Leitung zu bekommen“.<br />

• Meist recht komplexe Zusammenschaltung von<br />

Teilnetzen, die im Besitz von unterschiedlichen<br />

Betreibern sind.<br />

• Kein Broadcast, sondern<br />

Punkt-zu-Punkt-Verbindungen<br />

• Reichweite: mehrere 1000 km<br />

WAN<br />

Beispiele:<br />

• Asynchronous Transfer Mode (<strong>ATM</strong>)<br />

• Synchronous Digital Hierarchy (SDH)<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 249<br />

Packet Switching<br />

Packet Switching ist die gebräuchlichste Technik zur Kommunikation in einem<br />

WAN. Der Anbieter der Kommunikationsressourcen erstellt virtuelle Verbindungen<br />

(Virtual Circuits) zwischen den entfernten Stationen, die Daten werden in Form von<br />

Datenpaketen übertragen.<br />

Beispiele: <strong>ATM</strong>, Frame Relay, OSI X.25<br />

Zwei Arten von Virtual Circuits:<br />

• Switched Virtual Circuits (SVCs)<br />

Geeignet bei sporadisch auftretendem Bedarf nach Datenübertragung. Eine<br />

virtuelle Verbindung wird aufgebaut, die Daten werden übertragen, nach der<br />

Übertragung werden die Ressourcen wieder freigegeben.<br />

• Permanent Virtual Circuits (PVCs)<br />

Geeignet bei permanent benötigten Kommunikationsressourcen. Die Verbindung<br />

besteht dauerhaft, es gibt nur die Phase der Datenübertragung.<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 251<br />

WAN-Techniken<br />

Point-to-Point Links<br />

• Bereitstellung eines einzelnen WAN-Kommunikationspfades vom K<strong>und</strong>en zu<br />

einem entfernten Netzwerk<br />

• Beispiel: Telefongesellschaft. Oft erfolgt ein Leasing von<br />

Kommunikationsressourcen bei dem Anbieter<br />

• Die Abrechnung der Ressourcen basiert auf der benötigten Bandbreite <strong>und</strong><br />

der Entfernung zum Empfänger<br />

Circuit Switching<br />

• Eine Datenverbindung wird bei Bedarf aufgebaut, nach Beendigung der<br />

Kommunikation werden die Ressourcen wieder freigegeben<br />

• Beispiel: Integrated Services Digital Network, ISDN<br />

Packet Switching<br />

• 'Erweiterung' des Circuit Switchings bzw. der Point-to-Point Links<br />

• gemeinsame Nutzung von Ressourcen eines Anbieters durch mehrere Nutzer,<br />

d.h. Nutzung einer physikalischen Verbindung durch mehrere virtuelle<br />

• preisgünstiger als die anderen Methoden<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 250<br />

<strong>ATM</strong> – Integration von Daten- <strong>und</strong><br />

Telekommunikation<br />

Telekommunikation:<br />

Primäres Ziel: Telefonie<br />

• verbindungsorientiert<br />

• feste Zuteilung von Ressourcen<br />

• Leistungsgarantien<br />

• ungenutzte Ressourcen verfallen<br />

• geringe Ende-zu-Ende Verzögerung<br />

Datenkommunikation:<br />

Primäres Ziel: Datentransfer<br />

• verbindungslos<br />

• flexible Zuteilung von Ressourcen<br />

• keine Leistungsgarantien<br />

• effiziente Nutzung von Ressourcen<br />

• variable Ende-zu-Ende Verzögerung<br />

Time Division Multiplexing<br />

Statistical Multiplexing<br />

bandwidth allocation<br />

bandwidth allocation<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 252<br />

t<br />

t

Eigenschaften von <strong>ATM</strong><br />

ITU-T-Standard (bzw. <strong>ATM</strong>-Forum) für Zellübertragung<br />

Integration von Daten-, Sprach- <strong>und</strong> Videoübertragungen<br />

kombiniert Vorteile von:<br />

- Circuit Switching (garantierte Bandbreite, konstante Verzögerung)<br />

- Packet Switching (flexible <strong>und</strong> effiziente Übertragung)<br />

zellbasierte Multiplexing- <strong>und</strong> Switchingtechnik<br />

Verbindungsorientierte Kommunikation: es werden virtuelle Verbindungen<br />

aufgebaut<br />

Zusicherung von Qualitätsmerkmalen für die gewünschte Verbindung<br />

(Bandbreite, Verzögerung, ...). Dazu werden in den Switches Ressourcen<br />

reserviert.<br />

Keine Flusskontrolle oder Fehlerbehandlung<br />

Unterstützt PVCs, SVCs <strong>und</strong> verbindungslose Übertragung<br />

Datenraten: 34, 155 oder 622 (Glasfaser) Mb/s<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 253<br />

Zellgröße bei <strong>ATM</strong><br />

Problem:<br />

Sprache <strong>und</strong> Daten haben unterschiedliche Anforderungen an die Zellgröße.<br />

• Sprachübertragung:<br />

Die Übertragung von Sprache darf nicht mit zu großer Verzögerung erfolgen.<br />

Daher ist es günstig, kleine Datenhappen sofort zu übertragen.<br />

• Datenübertragung:<br />

Der Datenteil sollte groß sein, damit der Anteil des Headers an der gesamten<br />

Übertragungsmenge klein bleibt <strong>und</strong> nicht zu viel Overhead übertragen wird.<br />

Kompromiss: übertrage 48 Byte an Daten pro Zelle<br />

Daten!<br />

Große Zellen!<br />

64+5 32+4<br />

48+5<br />

Sprache!<br />

Kleine Zellen!<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 255<br />

Asynchronous Transfer Mode<br />

Asynchronous Transfer<br />

Mode (<strong>ATM</strong>)<br />

• keine Leitungs- oder<br />

Paketvermittlung, sondern<br />

Zellvermittlung<br />

• feste Zellgröße: 53 Byte<br />

Nutzinformation (Payload)<br />

48 Byte<br />

Zellkopf<br />

(Header)<br />

5 Byte<br />

Zellmultiplexing auf einer <strong>ATM</strong>-Verbindung:<br />

1<br />

• asynchrones Zeitmultiplexing mehrere virtueller<br />

Verbindungen<br />

• kontinuierlicher Zellstrom<br />

• unbenutzte Zellen werden leer verschickt<br />

• Bei Überlast werden Zellen verworfen<br />

2 2<br />

1 3<br />

2 3 2<br />

3<br />

3<br />

leere Zelle<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 254<br />

Das <strong>ATM</strong>-Netzwerk<br />

2 Arten von Komponenten:<br />

• <strong>ATM</strong> Switch<br />

Versendung von Zellen durch das Netz durch Switche (anstatt durch Router -<br />

Switching ist schneller). Dazu werden die Zellheader eingehender Zellen<br />

gelesen <strong>und</strong> ein Update der Informationen vorgenommen. Danach werden die<br />

Zellen weiter zum Ziel geswitcht.<br />

• <strong>ATM</strong> Endpoint<br />

Enthält einen <strong>ATM</strong> Network Interface Adapter, verbindet also andere Netze mit<br />

dem <strong>ATM</strong> <strong>ATM</strong>-Netz. Endpoint<br />

Router<br />

LAN Switch<br />

<strong>ATM</strong>-Netzwerk<br />

Workstation<br />

<strong>ATM</strong> Switch<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 256

Aufbau von <strong>ATM</strong>-Zellen<br />

Zwei Header-Formate:<br />

• Kommunikation zwischen Switches <strong>und</strong> Endpoints: User-Network Interface (UNI)<br />

• Kommunikation zwischen zwei Switches: Network-Network Interface (NNI)<br />

GFC - Generic Flow Control<br />

Nur bei UNI, zur lokalen Regelung des<br />

Zuflusses von Daten in das Netz.<br />

Typischerweise unbenutzt. Bei NNI<br />

werden diese Bits benutzt, um das<br />

VPI-Feld zu vergrößern.<br />

PTI - Payload Type Identifier<br />

Beschreibt den Inhalt des Datenteils,<br />

z.B. Benutzerdaten oder verschiedene Kontrolldaten<br />

Bit 8 7 6 5 4 3 2 1<br />

Byte 1 GFC/VPI<br />

VPI<br />

Byte 2 VPI<br />

Byte 3<br />

VCI<br />

Byte 4 PTI CLP<br />

Byte 5 HEC<br />

CLP - Cell Loss Priority<br />

Ist das Bit 1, kann die Zelle bei Überlast verworfen werden.<br />

HEC - Header Error Control<br />

CRC über die ersten 4 Byte; kann einzelne Bitfehler korrigieren.<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 257<br />

<strong>ATM</strong> - Switching<br />

Vor Beginn der Kommunikation muss eine virtuelle Verbindung aufgebaut werden.<br />

Die Switche im Netz sind für die Weiterleitung ankommender Zellen auf die<br />

richtigen Ausgangsleitungen zuständig. Dafür verfügt der Switch über eine<br />

Switching-Tabelle.<br />

Eingangsleitungen<br />

Switch<br />

Ausgangsleitungen<br />

1<br />

2<br />

...<br />

...<br />

n<br />

n<br />

1<br />

2<br />

Eingang<br />

n<br />

1<br />

2<br />

Switching Tabelle<br />

Alter<br />

Header<br />

a<br />

c<br />

Ausgang<br />

2<br />

n<br />

n<br />

Neuer<br />

Header<br />

a<br />

d<br />

...<br />

...<br />

...<br />

...<br />

<strong>ATM</strong> - Switching<br />

Physikalische Verbindungen „enthalten“ Virtual Paths (VPs, eine Gruppe von<br />

Verbindungen)<br />

VPs „enthalten“ Virtual Channels (VCs, logische Kanäle)<br />

<strong>ATM</strong> Zellen werden entlang ihrer virtuellen Verbindung mit Hilfe des Virtual Channel<br />

Identifier (VCI) <strong>und</strong> des Virtual Path Identifier (VPI) „geswitcht“<br />

VPI <strong>und</strong> VCI haben nur lokale Bedeutung <strong>und</strong> können von den Switches geändert<br />

werden.<br />

Es gibt 2 Arten von Switches im <strong>ATM</strong>-Netz:<br />

Virtual Path Switching<br />

Virtual Channel Switching<br />

VP Switch<br />

VC Switch<br />

VCI 1<br />

VCI 3<br />

VPI 1<br />

VPI 4<br />

VCI 2<br />

VCI 4<br />

VCI 1 VCI 3 VCI 4 VCI 2<br />

VCI 3<br />

VCI 5<br />

VCI 4<br />

VPI 2<br />

VPI 5<br />

VCI 6<br />

VPI 2 VCI 2<br />

VCI 5<br />

VCI 1<br />

VPI 6<br />

VCI 6<br />

VPI 3<br />

VCI 2<br />

VPI 1<br />

VPI 3 VCI 4<br />

VP-Switch VP/VC-Switch<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 259<br />

b<br />

e<br />

Die Header-Informationen, die in der Switching-Tabelle verwendet werden, sind<br />

VPI (Virtual Path Identifier) <strong>und</strong> VCI (Virtual Channel Identifier).<br />

Wird eine Verbindung über <strong>ATM</strong> aufgebaut, bekommt der Sender VPI <strong>und</strong> VCI<br />

zugewiesen, jeder Switch auf der Strecke trägt ein, wohin er Zellen mit diesen<br />

Informationen weiterleiten soll.<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 258<br />

Switching in <strong>ATM</strong><br />

VPI <strong>und</strong> VCI haben nur lokale Bedeutung. Jeder Switch verwaltet seine eigenen<br />

VPIs/VCIs, anhand derer er Daten weiterleitet. Daher können sich diese<br />

Identifikatoren unterwegs ändern.<br />

VCI=57 VCI=28<br />

VPI 2 VPI 7<br />

VCI 57 VCI 26<br />

VCI 26<br />

VCI 28<br />

VPI 2 VPI 7 VPI 4 VPI 1<br />

Warum zwei Identifikatoren?<br />

Zur Reduktion der Switchingtabellen! Man erreicht einen hierarchischen Aufbau der<br />

Switchingtabellen, daher kann der Switch schneller in seiner Tabelle nachschauen,<br />

wohin eine Zelle weitergeleitet werden muss.<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 260

Schichten bei <strong>ATM</strong><br />

Station<br />

Station<br />

Higher Layers<br />

Higher Layers<br />

<strong>ATM</strong> Adaptation<br />

Layer<br />

Switch Switch<br />

<strong>ATM</strong> Adaptation<br />

Layer<br />

<strong>ATM</strong> Layer<br />

<strong>ATM</strong> Layer<br />

<strong>ATM</strong> Layer<br />

<strong>ATM</strong> Layer<br />

Physical Layer<br />

Physical Layer<br />

Physical Layer<br />

Physical Layer<br />

Physical Layer<br />

• überträgt <strong>ATM</strong>-Zellen über das Medium<br />

• generiert Prüfsummen (Senden) <strong>und</strong> verifiziert diese (Empfang); evtl. Zelle verwerfen<br />

<strong>ATM</strong> Layer<br />

• generiert Header bis auf Prüfsumme (Senden) <strong>und</strong> extrahiert Inhalt (Empfang)<br />

• zuständig für Verbindungsnummern (Virtual Path <strong>und</strong> Virtual Channel Identifier)<br />

<strong>ATM</strong> Adaptation Layer (AAL)<br />

• passt unterschiedliche Anforderungen höherer Schichten an den <strong>ATM</strong> Layer an<br />

• zerteilt größere Nachrichten <strong>und</strong> setzt sie beim Empfänger wieder zusammen<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 261<br />

Integration von <strong>ATM</strong> in existierende<br />

Netze<br />

Was macht <strong>ATM</strong>?<br />

• <strong>ATM</strong> bietet höheren Schichten eine Schnittstelle ähnlich zu TCP.<br />

• <strong>ATM</strong> bietet zusätzlich Leistungsgarantien (Verzögerung, Bandbreite, ...).<br />

Aber:<br />

• Es existieren kaum Anwendungen, die direkt auf <strong>ATM</strong> aufsetzen.<br />

• Im Interworking von Netzen ist TCP/IP quasi Standard.<br />

Ohne TCP/IP-Anbindung lässt sich <strong>ATM</strong> nicht verkaufen!<br />

Daher wurden verschiedene Lösungen für <strong>ATM</strong> vorgeschlagen, die es erlauben, IP-<br />

Pakete über <strong>ATM</strong>-Strecken zu übertragen, z.B.<br />

• IP over <strong>ATM</strong> (von der IETF)<br />

• LAN Emulation (vom <strong>ATM</strong> Forum)<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 263<br />

AAL für verschiedene Datenarten<br />

Kriterium Anwendungsklassen<br />

Übertragungsrate<br />

Synchronisation<br />

(Quelle-Ziel)<br />

Maximale<br />

ausgehandelte<br />

Zellrate<br />

A B C D<br />

Dynamische<br />

Ratenanpassung<br />

an freie<br />

Ressourcen<br />

Ja Nein<br />

„Nimm was<br />

Du kriegen<br />

kannst“<br />

Bitrate konstant variabel<br />

Maximale <strong>und</strong><br />

Durchschnittswerte<br />

Verbindungs-<br />

Modus<br />

verbindungsorientiert verbindungslos<br />

Anwendungen:<br />

•Bewegtbildkommunikation<br />

•Telefonie<br />

•Videokonferenzen<br />

•Datenkommunikation<br />

•Dateitransfer<br />

•Mail<br />

Adaptation Layer (AAL):<br />

AAL 1 AAL 2<br />

AAL 3 AAL 4<br />

AAL 5<br />

AAL 3/4 haben einen hohen Overhead, AAL 5 stellt einen einfachen Datenübertragungsdienst bereit<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 262<br />

Ethernet <strong>und</strong> <strong>ATM</strong><br />

Fast/Gigabit Ethernet :<br />

Primäres Ziel: Bandbreite<br />

<strong>ATM</strong> :<br />

Primäres Ziel: Integration, Leistungsgarantien<br />

☹ keine keine Leistungsgarantien<br />

☹ Isolation von von Verkehrsströmen<br />

durch durch physikalische Trennung<br />

(Hubs, (Hubs, Links) Links)<br />

☹ keine keine Priorisierung von von Strömen<br />

☹ kein kein Schutz Schutz gegen gegen konkurrierenden<br />

Verkehr<br />

geringer Preis Preis<br />

sehr sehr hohe hohe Bandbreite<br />

feste Leistungsgarantien<br />

feste Leistungsgarantien<br />

Isolation von von Verkehrsströmen<br />

durch durch logische Trennung (eigene<br />

virtuelle Verbindungen)<br />

Priorisierung von von real-time<br />

Strömen<br />

Schutz Schutz aktiver aktiver Verbindungen,<br />

indem indem bei bei Auslastung keine keine neuen neuen<br />

Verbindungen zugelassen werden<br />

☹ hoher hoher Preis Preis<br />

skalierbare Bandbreite<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 264

Zukunft von <strong>ATM</strong><br />

<strong>ATM</strong> im LAN-Bereich:<br />

• zu hohe Kosten für die Hardware<br />

• zu starke Konkurrenz durch etablierte Techniken wie Fast Ethernet etc.<br />

<strong>ATM</strong> im WAN-Bereich:<br />

• oft zwischen Firmenstandorten implementiert<br />

• große TK-Netzbetreiber (Telcos) bevorzugen jedoch SDH als Transportbzw.<br />

Kernnetz (bessere Performance im TK-Bereich, Weltstandard)<br />

• <strong>ATM</strong>-Zellen werden in SDH-Container an Übergangspunkten verpackt<br />

bzw. wieder entpackt.<br />

Hat <strong>ATM</strong> noch eine Zukunft?<br />

• vermutlich: Nein!<br />

• <strong>ATM</strong> wurde weitgehend von SDH verdrängt.<br />

• Neueste Forschung geht sogar von einer unmittelbaren Nutzung der<br />

Faser durch höhere Protokolle aus<br />

• <strong>ATM</strong> wird Teilnehmern lediglich als Dienst angeboten, um vorhandene<br />

Geräte <strong>und</strong> Einrichtungen weiter nutzen zu können.<br />

Kapitel 3: Lokale Netze <strong>und</strong> Weitverkehrsnetze Seite 265