Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

Tunneltechnologie<br />

Vertraulichkeit Vertraulichkeit fordert die Geheimhaltung der Daten. Vertraulichkeit<br />

kann durch die Verschlüsselung der Daten gewährleistet<br />

werden. Durch die Verschlüsselung können<br />

unberechtigte Dritte keine Kenntnis von den Daten erhalten.<br />

Integrität Die Integrität stellt sicher, dass Daten bei der Übertragung<br />

nicht verändert, mitgeschnitten oder umgeleitet werden.<br />

Durch den VPN-Tunnel werden diese Sicherheitsanforderungen<br />

erfüllt. Umgesetzt wird der VPN-Tunnel durch ein<br />

Tunnelprotokoll.<br />

5.3 Tunneltechnologie<br />

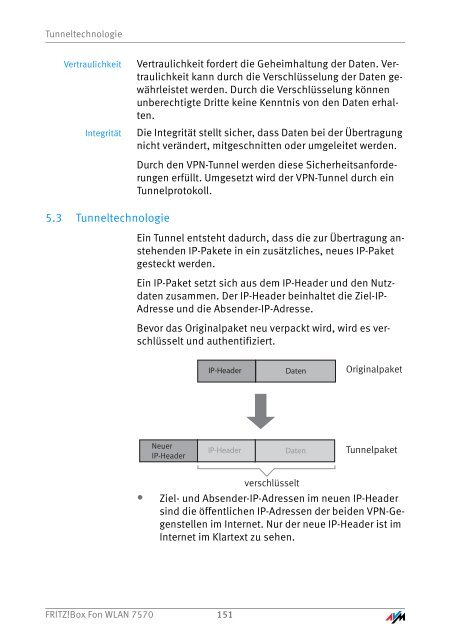

Ein Tunnel entsteht dadurch, dass die zur Übertragung anstehenden<br />

IP-Pakete in ein zusätzliches, neues IP-Paket<br />

gesteckt werden.<br />

Ein IP-Paket setzt sich aus dem IP-Header und den Nutzdaten<br />

zusammen. Der IP-Header beinhaltet die Ziel-IP-<br />

Adresse und die Absender-IP-Adresse.<br />

Bevor das Originalpaket neu verpackt wird, wird es verschlüsselt<br />

und authentifiziert.<br />

Neuer<br />

IP-Header<br />

verschlüsselt<br />

• Ziel- und Absender-IP-Adressen im neuen IP-Header<br />

sind die öffentlichen IP-Adressen der beiden VPN-Gegenstellen<br />

im Internet. Nur der neue IP-Header ist im<br />

Internet im Klartext zu sehen.<br />

<strong>FRITZ</strong>!<strong>Box</strong> <strong>Fon</strong> <strong>WLAN</strong> <strong>7570</strong> 151<br />

IP-Header Daten<br />

IP-Header Daten<br />

Originalpaket<br />

Tunnelpaket