OSI-Schichtenmodell - OSZ Handel I

OSI-Schichtenmodell - OSZ Handel I

OSI-Schichtenmodell - OSZ Handel I

- Keine Tags gefunden...

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

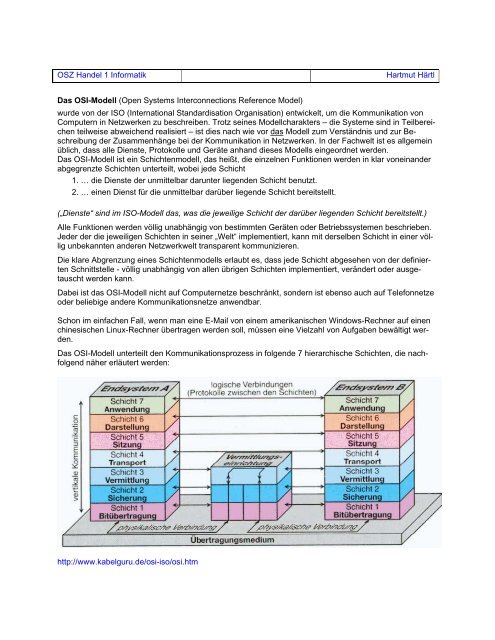

<strong>OSZ</strong> <strong>Handel</strong> 1 Informatik Hartmut HärtlDas <strong>OSI</strong>-Modell (Open Systems Interconnections Reference Model)wurde von der ISO (International Standardisation Organisation) entwickelt, um die Kommunikation vonComputern in Netzwerken zu beschreiben. Trotz seines Modellcharakters – die Systeme sind in Teilbereichenteilweise abweichend realisiert – ist dies nach wie vor das Modell zum Verständnis und zur Beschreibungder Zusammenhänge bei der Kommunikation in Netzwerken. In der Fachwelt ist es allgemeinüblich, dass alle Dienste, Protokolle und Geräte anhand dieses Modells eingeordnet werden.Das <strong>OSI</strong>-Modell ist ein <strong>Schichtenmodell</strong>, das heißt, die einzelnen Funktionen werden in klar voneinanderabgegrenzte Schichten unterteilt, wobei jede Schicht1. … die Dienste der unmittelbar darunter liegenden Schicht benutzt.2. … einen Dienst für die unmittelbar darüber liegende Schicht bereitstellt.(„Dienste“ sind im ISO-Modell das, was die jeweilige Schicht der darüber liegenden Schicht bereitstellt.)Alle Funktionen werden völlig unabhängig von bestimmten Geräten oder Betriebssystemen beschrieben.Jeder der die jeweiligen Schichten in seiner „Welt“ implementiert, kann mit derselben Schicht in einer völligunbekannten anderen Netzwerkwelt transparent kommunizieren.Die klare Abgrenzung eines <strong>Schichtenmodell</strong>s erlaubt es, dass jede Schicht abgesehen von der definiertenSchnittstelle - völlig unabhängig von allen übrigen Schichten implementiert, verändert oder ausgetauschtwerden kann.Dabei ist das <strong>OSI</strong>-Modell nicht auf Computernetze beschränkt, sondern ist ebenso auch auf Telefonnetzeoder beliebige andere Kommunikationsnetze anwendbar.Schon im einfachen Fall, wenn man eine E-Mail von einem amerikanischen Windows-Rechner auf einenchinesischen Linux-Rechner übertragen werden soll, müssen eine Vielzahl von Aufgaben bewältigt werden.Das <strong>OSI</strong>-Modell unterteilt den Kommunikationsprozess in folgende 7 hierarchische Schichten, die nachfolgendnäher erläutert werden:http://www.kabelguru.de/osi-iso/osi.htm

1. Die Bitübertragungsschicht (Physikal Layer)Die unterste Schicht des <strong>OSI</strong>-Referenzmodells beschreibt die elektrische Übertragung zwischen den aneine bestimmte Übertragungsanleitung angeschlossenen Systemen. Es ist von der verwendeten Topologieabhängig, ob über diese Leitung zwei oder mehrere Systeme miteinander verbunden sind. Dabei sindfolgende Aspekte zu unterscheiden:• Festlegung der Spezifikationen über das Kabel, Stecker und entsprechende Pinbelegungen• Zuordnung der physikalischen Messgrößen bezüglich der logischen Werte 0 und 1zur Darstellung der Bits sowie Festlegungen über Widerstandswerte, Impedanzetc.• Festlegung der Funktionen der einzelnen Leitungen sowie des Zeitverhaltens derSignale.2. Die Sicherungsschicht (Data Link Layer)Während die unterste Schicht lediglich einen rohen Strom an Bits kennt, werden die Daten in der Sicherungsschicht(engl. Data-Link-Layer) zu sogenannten Frames (Datenrahmen) zusammengefasst. Dabeisteht jeweils eine bestimmte Bitfolge für den Beginn eines Frames, eine andere für dessen Ende. Innerhalbeines Frames können weitere Steuerinformationen abgelegt werden.Ein Frame umfasst typischerweise einige hundert bis einige tausend Bytes. Auf das Senden eines Framesfolgt die Bestätigung des Empfängers durch einen Bestätigungsrahmen (Acknowledgement Frame), welcherden korrekten Empfang eines Datenrahmens quittiert. Sowohl beim Senden eines Frames als auchbeim Senden der Bestätigung kann es zu Fehlern kommen. Auch kann es geschehen, dass der Empfängervom Sender (oder von mehreren Sendern) mit Frames überflutet wird, so dass er die Menge der gesendetenDaten nicht mehr ordnungsgemäß empfangen und quittieren kann. Alle diese Probleme werdenvon der Sicherungsschicht erkannt und soweit möglich behoben.Im Vergleich mit der unstrukturierten Bitübertragungsschicht ist damit bereits ein erhebliches Maß anÜbertragungssicherheit gegeben. Übertragungsfehler werden durch Absicherung der Frames mittels Prüfsummenerkannt, die Überflutung durch Frames wird durch eine geeignete Datenflusskontrolle erkanntund soweit möglich verhindert.3. Die Vermittlungsschicht (Network Layer)Bislang haben wir den Horizont unseres Nachbarrechners nicht überschritten. Dieser Schritt wird erst abder Vermittlungsschicht vollzogen. In der Regel ist es aber so, dass wir häufig nicht genau wissen, wo einRechner steht, für den unsere Nachricht gedacht ist oder von dem wir Daten beziehen wollen. Automatischstellt sich die Frage, wie ein Datenpaket seinen Weg zum eigentlichen Bestimmungsort finden soll.Die Problematik wird nicht einfacher, wenn wir uns vergegenwärtigen, dass ein Paket auf seinem Wegwomöglich durch viele verschiedene Teilnetze hindurchgeleitet werden muss. Diese Netze gehören unsnicht, und wir können auch nicht ahnen, ob es gerade Sinn macht, das eine oder das andere Teilnetz zubevorzugen, weil dort vielleicht gerade weniger Verkehr ist. Probleme dieser Art werden innerhalb derVermittlungsschicht gelöst. Auf dieser Ebene werden IP-Pakete von einem Teilnetz in andere Teilnetzegeroutet.Weitervermittelte Pakete gelangen nicht in die höheren Schichten, sondern werden mit einem neuen Zwischenzielversehen und an den nächsten Knoten gesendet.4. Die Transportschicht (Transport Layer)Die Transportschicht ist die unterste Schicht, die eine vollständige Ende-zu-Ende-Kommunikation zwischenSender und Empfänger zur Verfügung stellt. Sie bietet den anwendungsorientierten Schichten 5-7einen einheitlichen Zugriff, so dass diese die Besonderheiten des Kommunikationsnetzes nicht kennenmüssen.Auch wenn Schicht 3 bereits dafür sorgt, dass Daten den eigentlichen Zielrechner erreichen, können wirnoch nicht wirklich von einer Kommunikation zwischen den Rechnern reden. Was bisher geschehen ist,können wir mit dem Landen eines Briefes im Briefkasten vergleichen: Der Brief hat sein Ziel erreicht, sondernmuss noch dem Prozess zugestellt werden, der für seine Bearbeitung zuständig ist.

Diese Schicht kann eigentlich mit den Aufgaben eines Speditionsbüros verglichen werden. Es werdenDaten zum Versand angenommen, für den Transport passend in Pakete aufgeteilt, diese mit Empfängerund Absender versehen. Je nach der vom Auftraggeber angeforderten Übertragungsart (verbindungsorientiertoder verbindungslos) wird gegebenenfalls bei einer verbindungsorientierten Übertragung eine Verbindungzum Spediteur auf der Empfängerseite aufgebaut und Paket für Paket im Quittungsverkehr andiesen übertragen (TCP). Daneben existiert noch ein häufig benutzter Dienst zur verbindungslosen Übertragungvon Daten (UDP).5. Die Kommunikationssteuerungsschicht (Sitzungsschicht - Session Layer)Die Aufgabe dieser Schicht besteht darin, den Dialog auch bei vorübergehendem Ausfall des Transportsystemsaufrechtzuerhalten. Auf dieser Ebene können Prozesse gleichzeitig über mehrere Verbindungenkommunizieren. Die Sicherungsschicht ist verantwortlich für die gegenseitige Vergabe der Sendeberechtigung,Definition von Synchronisationspunkten und Reset-Mechanismen.6. Die Darstellungsschicht (Presentation Layer)Verschiedene Endsysteme verwenden oft unterschiedliche Konventionen bezüglich der Zuordnung vonBytewerten zu Zahlen oder Zeichenketten. Denken Sie hier z.B. an das Umlautproblem in E-Mails.Innerhalb der Darstellungsschicht werden die jeweiligen Codierungen angepasst.Eine weitere Aufgabe dieser Schicht ist die Bereitstellung von Datenkompressions / - dekompressionsverfahrensowie zu Verfahren der Datenver- und entschlüsselung zur Wahrung der Vertraulichkeit.7. Die Anwendungsschicht (Application Layer)Die Anwendungsschicht bildet das Bindeglied zu den Anwendungen der Benutzer. Ihre Aufgabe bestehtvor allem in der Bereitstellung von Diensten für alle Anwendungen. Hierzu gehören z.B. Dienste wieSMTP (Simple Mail Transfer Protokoll), POP3, FTP, http etc. .Quellen:- Das <strong>OSI</strong>-Referenzmodell - http://www.selflinux.org/selflinux/html/osi02.html#d41e116- Einführung in das <strong>OSI</strong> Referenzmodell - http://www.different-thinking.de/osi.php- <strong>OSI</strong>-Modell - http://de.wikipedia.org/wiki/<strong>OSI</strong>-Referenzmodell