Anwendungen der Steganographie - Prof. Dr. Heinz-Michael Winkels

Anwendungen der Steganographie - Prof. Dr. Heinz-Michael Winkels

Anwendungen der Steganographie - Prof. Dr. Heinz-Michael Winkels

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

<strong>Anwendungen</strong> <strong>der</strong> <strong>Steganographie</strong><br />

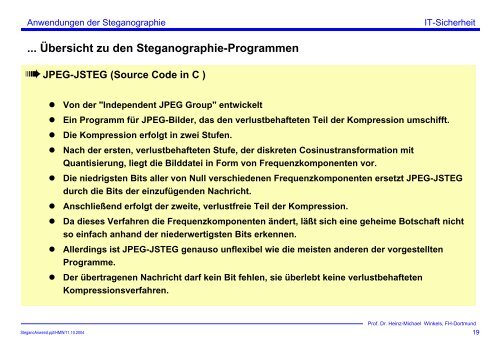

... Übersicht zu den <strong>Steganographie</strong>-Programmen<br />

� JPEG-JSTEG (Source Code in C )<br />

� Von <strong>der</strong> "Independent JPEG Group" entwickelt<br />

� Ein Programm für JPEG-Bil<strong>der</strong>, das den verlustbehafteten Teil <strong>der</strong> Kompression umschifft.<br />

� Die Kompression erfolgt in zwei Stufen.<br />

� Nach <strong>der</strong> ersten, verlustbehafteten Stufe, <strong>der</strong> diskreten Cosinustransformation mit<br />

SteganoAnwend.ppt/HMW/11.10.2004<br />

Quantisierung, liegt die Bilddatei in Form von Frequenzkomponenten vor.<br />

IT-Sicherheit<br />

� Die niedrigsten Bits aller von Null verschiedenen Frequenzkomponenten ersetzt JPEG-JSTEG<br />

durch die Bits <strong>der</strong> einzufügenden Nachricht.<br />

� Anschließend erfolgt <strong>der</strong> zweite, verlustfreie Teil <strong>der</strong> Kompression.<br />

� Da dieses Verfahren die Frequenzkomponenten än<strong>der</strong>t, läßt sich eine geheime Botschaft nicht<br />

so einfach anhand <strong>der</strong> nie<strong>der</strong>wertigsten Bits erkennen.<br />

� Allerdings ist JPEG-JSTEG genauso unflexibel wie die meisten an<strong>der</strong>en <strong>der</strong> vorgestellten<br />

Programme.<br />

� Der übertragenen Nachricht darf kein Bit fehlen, sie überlebt keine verlustbehafteten<br />

Kompressionsverfahren.<br />

<strong>Prof</strong>. <strong>Dr</strong>. <strong>Heinz</strong>-<strong>Michael</strong> <strong>Winkels</strong>, FH-Dortmund<br />

19