Netzwerkanalyse und Fehlersuche

Netzwerkanalyse und Fehlersuche

Netzwerkanalyse und Fehlersuche

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

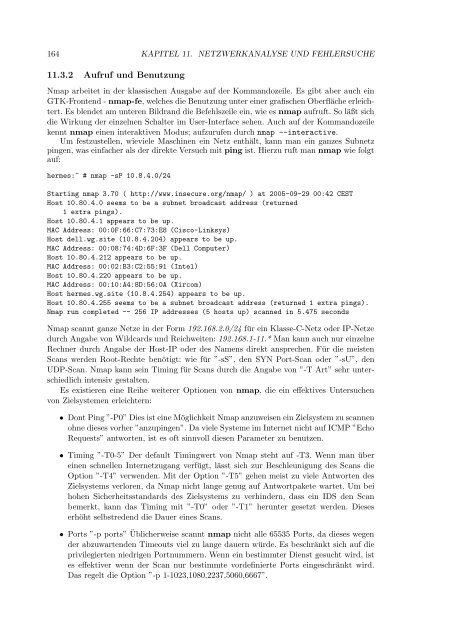

164 KAPITEL 11. NETZWERKANALYSE UND FEHLERSUCHE<br />

11.3.2 Aufruf <strong>und</strong> Benutzung<br />

Nmap arbeitet in der klassischen Ausgabe auf der Kommandozeile. Es gibt aber auch ein<br />

GTK-Frontend - nmap-fe, welches die Benutzung unter einer grafischen Oberfläche erleichtert.<br />

Es blendet am unteren Bildrand die Befehlszeile ein, wie es nmap aufruft. So läßt sich<br />

die Wirkung der einzelnen Schalter im User-Interface sehen. Auch auf der Kommandozeile<br />

kennt nmap einen interaktiven Modus; aufzurufen durch nmap --interactive.<br />

Um festzustellen, wieviele Maschinen ein Netz enthält, kann man ein ganzes Subnetz<br />

pingen, was einfacher als der direkte Versuch mit ping ist. Hierzu ruft man nmap wie folgt<br />

auf:<br />

hermes:~ # nmap -sP 10.8.4.0/24<br />

Starting nmap 3.70 ( http://www.insecure.org/nmap/ ) at 2005-09-29 00:42 CEST<br />

Host 10.80.4.0 seems to be a subnet broadcast address (returned<br />

1 extra pings).<br />

Host 10.80.4.1 appears to be up.<br />

MAC Address: 00:0F:66:C7:73:E8 (Cisco-Linksys)<br />

Host dell.wg.site (10.8.4.204) appears to be up.<br />

MAC Address: 00:08:74:4D:6F:3F (Dell Computer)<br />

Host 10.80.4.212 appears to be up.<br />

MAC Address: 00:02:B3:C2:55:91 (Intel)<br />

Host 10.80.4.220 appears to be up.<br />

MAC Address: 00:10:A4:8D:56:0A (Xircom)<br />

Host hermes.wg.site (10.8.4.254) appears to be up.<br />

Host 10.80.4.255 seems to be a subnet broadcast address (returned 1 extra pings).<br />

Nmap run completed -- 256 IP addresses (5 hosts up) scanned in 5.475 seconds<br />

Nmap scannt ganze Netze in der Form 192.168.2.0/24 für ein Klasse-C-Netz oder IP-Netze<br />

durch Angabe von Wildcards <strong>und</strong> Reichweiten: 192.168.1-11.* Man kann auch nur einzelne<br />

Rechner durch Angabe der Host-IP oder des Namens direkt ansprechen. Für die meisten<br />

Scans werden Root-Rechte benötigt: wie für ”-sS”, den SYN Port-Scan oder ”-sU”, den<br />

UDP-Scan. Nmap kann sein Timing für Scans durch die Angabe von ”-T Art” sehr unterschiedlich<br />

intensiv gestalten.<br />

Es existieren eine Reihe weiterer Optionen von nmap, die ein effektives Untersuchen<br />

von Zielsystemen erleichtern:<br />

• Dont Ping ”-P0” Dies ist eine Möglichkeit Nmap anzuweisen ein Zielsystem zu scannen<br />

ohne dieses vorher ”anzupingen”. Da viele Systeme im Internet nicht auf ICMP ”Echo<br />

Requests” antworten, ist es oft sinnvoll diesen Parameter zu benutzen.<br />

• Timing ”-T0-5” Der default Timingwert von Nmap steht auf -T3. Wenn man über<br />

einen schnellen Internetzugang verfügt, lässt sich zur Beschleunigung des Scans die<br />

Option ”-T4” verwenden. Mit der Option ”-T5” gehen meist zu viele Antworten des<br />

Zielsystems verloren, da Nmap nicht lange genug auf Antwortpakete wartet. Um bei<br />

hohen Sicherheitsstandards des Zielsystems zu verhindern, dass ein IDS den Scan<br />

bemerkt, kann das Timing mit ”-T0” oder ”-T1” herunter gesetzt werden. Dieses<br />

erhöht selbstredend die Dauer eines Scans.<br />

• Ports ”-p ports” Üblicherweise scannt nmap nicht alle 65535 Ports, da dieses wegen<br />

der abzuwartenden Timeouts viel zu lange dauern würde. Es beschränkt sich auf die<br />

privilegierten niedrigen Portnummern. Wenn ein bestimmter Dienst gesucht wird, ist<br />

es effektiver wenn der Scan nur bestimmte vordefinierte Ports eingeschränkt wird.<br />

Das regelt die Option ”-p 1-1023,1080,2237,5060,6667”.