Identity-Based Encryption Protocols Using Bilinear Pairing

Identity-Based Encryption Protocols Using Bilinear Pairing

Identity-Based Encryption Protocols Using Bilinear Pairing

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

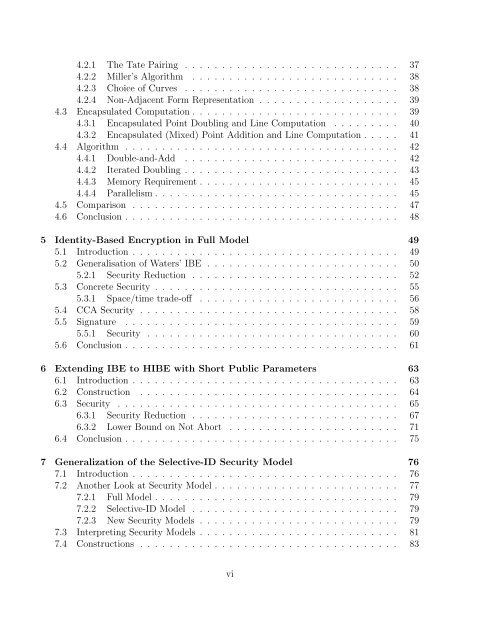

4.2.1 The Tate <strong>Pairing</strong> . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 37<br />

4.2.2 Miller’s Algorithm . . . . . . . . . . . . . . . . . . . . . . . . . . . . 38<br />

4.2.3 Choice of Curves . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 38<br />

4.2.4 Non-Adjacent Form Representation . . . . . . . . . . . . . . . . . . . 39<br />

4.3 Encapsulated Computation . . . . . . . . . . . . . . . . . . . . . . . . . . . . 39<br />

4.3.1 Encapsulated Point Doubling and Line Computation . . . . . . . . . 40<br />

4.3.2 Encapsulated (Mixed) Point Addition and Line Computation . . . . . 41<br />

4.4 Algorithm . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 42<br />

4.4.1 Double-and-Add . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 42<br />

4.4.2 Iterated Doubling . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 43<br />

4.4.3 Memory Requirement . . . . . . . . . . . . . . . . . . . . . . . . . . . 45<br />

4.4.4 Parallelism . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 45<br />

4.5 Comparison . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 47<br />

4.6 Conclusion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 48<br />

5 <strong>Identity</strong>-<strong>Based</strong> <strong>Encryption</strong> in Full Model 49<br />

5.1 Introduction . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 49<br />

5.2 Generalisation of Waters’ IBE . . . . . . . . . . . . . . . . . . . . . . . . . . 50<br />

5.2.1 Security Reduction . . . . . . . . . . . . . . . . . . . . . . . . . . . . 52<br />

5.3 Concrete Security . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 55<br />

5.3.1 Space/time trade-off . . . . . . . . . . . . . . . . . . . . . . . . . . . 56<br />

5.4 CCA Security . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 58<br />

5.5 Signature . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 59<br />

5.5.1 Security . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 60<br />

5.6 Conclusion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 61<br />

6 Extending IBE to HIBE with Short Public Parameters 63<br />

6.1 Introduction . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 63<br />

6.2 Construction . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 64<br />

6.3 Security . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 65<br />

6.3.1 Security Reduction . . . . . . . . . . . . . . . . . . . . . . . . . . . . 67<br />

6.3.2 Lower Bound on Not Abort . . . . . . . . . . . . . . . . . . . . . . . 71<br />

6.4 Conclusion . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 75<br />

7 Generalization of the Selective-ID Security Model 76<br />

7.1 Introduction . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 76<br />

7.2 Another Look at Security Model . . . . . . . . . . . . . . . . . . . . . . . . . 77<br />

7.2.1 Full Model . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 79<br />

7.2.2 Selective-ID Model . . . . . . . . . . . . . . . . . . . . . . . . . . . . 79<br />

7.2.3 New Security Models . . . . . . . . . . . . . . . . . . . . . . . . . . . 79<br />

7.3 Interpreting Security Models . . . . . . . . . . . . . . . . . . . . . . . . . . . 81<br />

7.4 Constructions . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 83<br />

vi