Guía del usuario - Kaspersky Lab

Guía del usuario - Kaspersky Lab

Guía del usuario - Kaspersky Lab

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

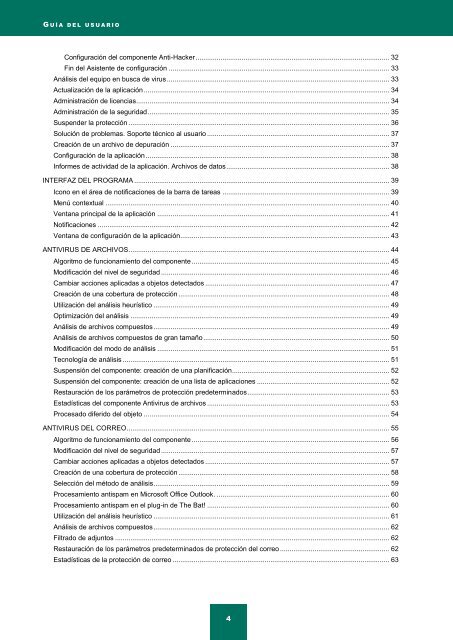

G U Í A D E L U S U A R I O<br />

Configuración <strong>del</strong> componente Anti-Hacker ..................................................................................................... 32<br />

Fin <strong>del</strong> Asistente de configuración ................................................................................................................... 33<br />

Análisis <strong>del</strong> equipo en busca de virus .................................................................................................................... 33<br />

Actualización de la aplicación ................................................................................................................................ 34<br />

Administración de licencias .................................................................................................................................... 34<br />

Administración de la seguridad .............................................................................................................................. 35<br />

Suspender la protección ........................................................................................................................................ 36<br />

Solución de problemas. Soporte técnico al <strong>usuario</strong> ............................................................................................... 37<br />

Creación de un archivo de depuración .................................................................................................................. 37<br />

Configuración de la aplicación ............................................................................................................................... 38<br />

Informes de actividad de la aplicación. Archivos de datos ..................................................................................... 38<br />

INTERFAZ DEL PROGRAMA ..................................................................................................................................... 39<br />

Icono en el área de notificaciones de la barra de tareas ....................................................................................... 39<br />

Menú contextual .................................................................................................................................................... 40<br />

Ventana principal de la aplicación ......................................................................................................................... 41<br />

Notificaciones ........................................................................................................................................................ 42<br />

Ventana de configuración de la aplicación ............................................................................................................. 43<br />

ANTIVIRUS DE ARCHIVOS ........................................................................................................................................ 44<br />

Algoritmo de funcionamiento <strong>del</strong> componente ....................................................................................................... 45<br />

Modificación <strong>del</strong> nivel de seguridad ....................................................................................................................... 46<br />

Cambiar acciones aplicadas a objetos detectados ................................................................................................ 47<br />

Creación de una cobertura de protección .............................................................................................................. 48<br />

Utilización <strong>del</strong> análisis heurístico ........................................................................................................................... 49<br />

Optimización <strong>del</strong> análisis ....................................................................................................................................... 49<br />

Análisis de archivos compuestos ........................................................................................................................... 49<br />

Análisis de archivos compuestos de gran tamaño ................................................................................................. 50<br />

Modificación <strong>del</strong> modo de análisis ......................................................................................................................... 51<br />

Tecnología de análisis ........................................................................................................................................... 51<br />

Suspensión <strong>del</strong> componente: creación de una planificación .................................................................................. 52<br />

Suspensión <strong>del</strong> componente: creación de una lista de aplicaciones ..................................................................... 52<br />

Restauración de los parámetros de protección predeterminados .......................................................................... 53<br />

Estadísticas <strong>del</strong> componente Antivirus de archivos ............................................................................................... 53<br />

Procesado diferido <strong>del</strong> objeto ................................................................................................................................ 54<br />

ANTIVIRUS DEL CORREO ......................................................................................................................................... 55<br />

Algoritmo de funcionamiento <strong>del</strong> componente ....................................................................................................... 56<br />

Modificación <strong>del</strong> nivel de seguridad ....................................................................................................................... 57<br />

Cambiar acciones aplicadas a objetos detectados ................................................................................................ 57<br />

Creación de una cobertura de protección .............................................................................................................. 58<br />

Selección <strong>del</strong> método de análisis ........................................................................................................................... 59<br />

Procesamiento antispam en Microsoft Office Outlook. .......................................................................................... 60<br />

Procesamiento antispam en el plug-in de The Bat! ............................................................................................... 60<br />

Utilización <strong>del</strong> análisis heurístico ........................................................................................................................... 61<br />

Análisis de archivos compuestos ........................................................................................................................... 62<br />

Filtrado de adjuntos ............................................................................................................................................... 62<br />

Restauración de los parámetros predeterminados de protección <strong>del</strong> correo ......................................................... 62<br />

Estadísticas de la protección de correo ................................................................................................................. 63<br />

4