Descargar - Instituto Tecnológico Metropolitano

Descargar - Instituto Tecnológico Metropolitano

Descargar - Instituto Tecnológico Metropolitano

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

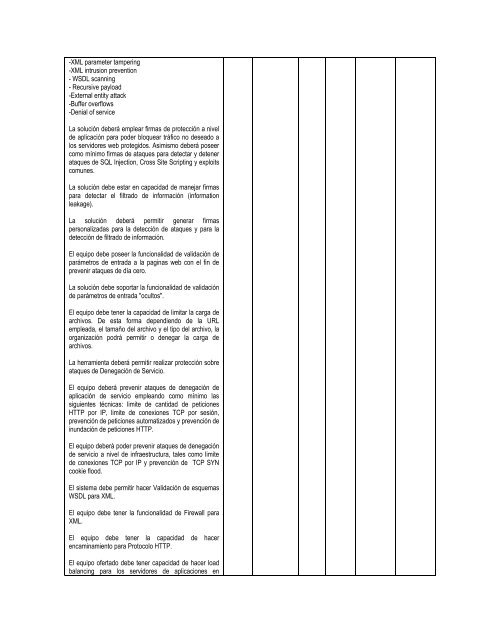

-XML parameter tampering<br />

-XML intrusion prevention<br />

- WSDL scanning<br />

- Recursive payload<br />

-External entity attack<br />

-Buffer overflows<br />

-Denial of service<br />

La solución deberá emplear firmas de protección a nivel<br />

de aplicación para poder bloquear tráfico no deseado a<br />

los servidores web protegidos. Asimismo deberá poseer<br />

como mínimo firmas de ataques para detectar y detener<br />

ataques de SQL Injection, Cross Site Scripting y exploits<br />

comunes.<br />

La solución debe estar en capacidad de manejar firmas<br />

para detectar el filtrado de información (information<br />

leakage).<br />

La solución deberá permitir generar firmas<br />

personalizadas para la detección de ataques y para la<br />

detección de filtrado de información.<br />

El equipo debe poseer la funcionalidad de validación de<br />

parámetros de entrada a la paginas web con el fin de<br />

prevenir ataques de día cero.<br />

La solución debe soportar la funcionalidad de validación<br />

de parámetros de entrada "ocultos".<br />

El equipo debe tener la capacidad de limitar la carga de<br />

archivos. De esta forma dependiendo de la URL<br />

empleada, el tamaño del archivo y el tipo del archivo, la<br />

organización podrá permitir o denegar la carga de<br />

archivos.<br />

La herramienta deberá permitir realizar protección sobre<br />

ataques de Denegación de Servicio.<br />

El equipo deberá prevenir ataques de denegación de<br />

aplicación de servicio empleando como mínimo las<br />

siguientes técnicas: limite de cantidad de peticiones<br />

HTTP por IP, limite de conexiones TCP por sesión,<br />

prevención de peticiones automatizados y prevención de<br />

inundación de peticiones HTTP.<br />

El equipo deberá poder prevenir ataques de denegación<br />

de servicio a nivel de infraestructura, tales como limite<br />

de conexiones TCP por IP y prevención de TCP SYN<br />

cookie flood.<br />

El sistema debe permitir hacer Validación de esquemas<br />

WSDL para XML.<br />

El equipo debe tener la funcionalidad de Firewall para<br />

XML.<br />

El equipo debe tener la capacidad de hacer<br />

encaminamiento para Protocolo HTTP.<br />

El equipo ofertado debe tener capacidad de hacer load<br />

balancing para los servidores de aplicaciones en