Tuxinfo - Index of

Tuxinfo - Index of

Tuxinfo - Index of

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

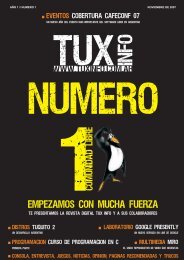

Como pueden observar, con esta<br />

consulta quiero averiguar la versión<br />

de la base de datos, y el nombre de<br />

esta. El resultado de esto es:<br />

Nombre de Base de datos: tuxinfo<br />

Versión de la base de datos: 5.1.49<br />

3<br />

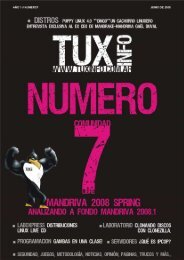

Ahora, lo que quiero averiguar, es el<br />

nombre del usuario con el que está<br />

corriendo esta db (Figura 4)<br />

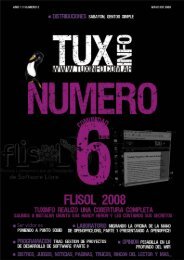

http://192.168.0.113/buggy.phpid=<br />

1%20union%20select%20user%28<br />

%29,@@datadir,3<br />

Figura 2<br />

Figura 3<br />

Acá por ejemplo vemos, el usuario<br />

de la base de datos, y también el<br />

directorio raíz del mysql.<br />

Recordemos que vimos que<br />

estamos corriendo mysql 5.x, esto<br />

es una buena noticia, ya que al<br />

tener la base de datos llamada<br />

information_schema. Con esta base<br />

de datos, podemos hacer consultas<br />

para ubicar todas las BASES DE<br />

DATOS a las que tengamos<br />

permisos con nuestro usuario (En<br />

este caso root), y desde esa base,<br />

todas las tablas, y aún más,<br />

¡bajarnos los datos de esa tabla!.<br />

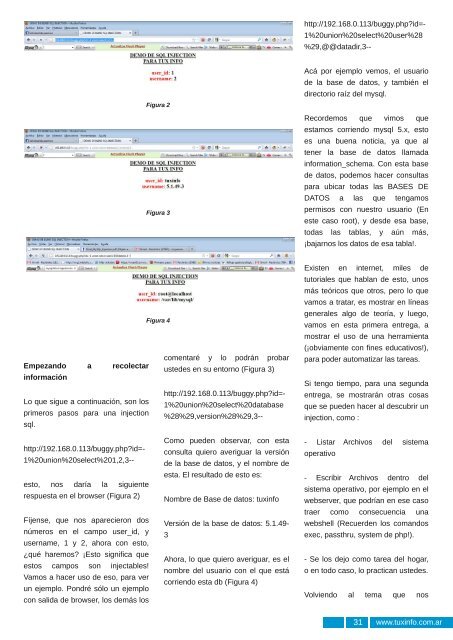

http://192.168.0.113/buggy.phpid=<br />

1%20union%20select%201,2,3esto,<br />

nos daría la siguiente<br />

respuesta en el browser (Figura 2)<br />

Fíjense, que nos aparecieron dos<br />

números en el campo user_id, y<br />

username, 1 y 2, ahora con esto,<br />

¿qué haremos ¡Esto significa que<br />

estos campos son injectables!<br />

Vamos a hacer uso de eso, para ver<br />

un ejemplo. Pondré sólo un ejemplo<br />

con salida de browser, los demás los<br />

Figura 4<br />

comentaré y lo podrán probar<br />

Empezando a recolectar<br />

ustedes en su entorno (Figura 3)<br />

información<br />

http://192.168.0.113/buggy.phpid=<br />

Lo que sigue a continuación, son los<br />

primeros pasos para una injection<br />

1%20union%20select%20database<br />

%28%29,version%28%29,3sql.<br />

Existen en internet, miles de<br />

tutoriales que hablan de esto, unos<br />

más teóricos que otros, pero lo que<br />

vamos a tratar, es mostrar en líneas<br />

generales algo de teoría, y luego,<br />

vamos en esta primera entrega, a<br />

mostrar el uso de una herramienta<br />

(¡obviamente con fines educativos!),<br />

para poder automatizar las tareas.<br />

Si tengo tiempo, para una segunda<br />

entrega, se mostrarán otras cosas<br />

que se pueden hacer al descubrir un<br />

injection, como :<br />

Listar Archivos del sistema<br />

operativo<br />

Escribir Archivos dentro del<br />

sistema operativo, por ejemplo en el<br />

webserver, que podrían en ese caso<br />

traer como consecuencia una<br />

webshell (Recuerden los comandos<br />

exec, passthru, system de php!).<br />

Se los dejo como tarea del hogar,<br />

o en todo caso, lo practican ustedes.<br />

Volviendo al tema que nos<br />

31 www.tuxinfo.com.ar