Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

<br />

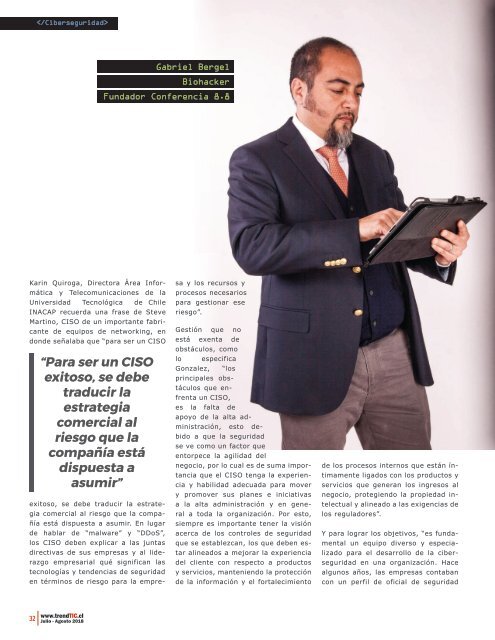

Gabriel Bergel<br />

Biohacker<br />

Fundador Conferencia 8.8<br />

Edson Vittoriano<br />

Gerente de Consultoría<br />

SignumCertus<br />

Karin Quiroga, Directora Área Informática<br />

y Telecomunicaciones de la<br />

Universidad Tecnológica de Chile<br />

INACAP recuerda una frase de Steve<br />

Martino, CISO de un importante fabricante<br />

de equipos de networking, en<br />

donde señalaba que “para ser un CISO<br />

“Para ser un CISO<br />

exitoso, se debe<br />

traducir la<br />

estrategia<br />

comercial al<br />

riesgo que la<br />

compañía está<br />

dispuesta a<br />

asumir”<br />

exitoso, se debe traducir la estrategia<br />

comercial al riesgo que la compañía<br />

está dispuesta a asumir. En lugar<br />

de hablar de “malware” y “DDoS”,<br />

los CISO deben explicar a las juntas<br />

directivas de sus empresas y al liderazgo<br />

empresarial qué significan las<br />

tecnologías y tendencias de seguridad<br />

en términos de riesgo para la empre-<br />

sa y los recursos y<br />

procesos necesarios<br />

para gestionar ese<br />

riesgo”.<br />

Gestión que no<br />

está exenta de<br />

obstáculos, como<br />

lo especifica<br />

Gonzalez, “los<br />

principales obstáculos<br />

que enfrenta<br />

un CISO,<br />

es la falta de<br />

apoyo de la alta administración,<br />

esto debido<br />

a que la seguridad<br />

se ve como un factor que<br />

entorpece la agilidad del<br />

negocio, por lo cual es de suma importancia<br />

que el CISO tenga la experiencia<br />

y habilidad adecuada para mover<br />

y promover sus planes e iniciativas<br />

a la alta administración y en general<br />

a toda la organización. Por esto,<br />

siempre es importante tener la visión<br />

acerca de los controles de seguridad<br />

que se establezcan, los que deben estar<br />

alineados a mejorar la experiencia<br />

del cliente con respecto a productos<br />

y servicios, manteniendo la protección<br />

de la información y el fortalecimiento<br />

de los procesos internos que están íntimamente<br />

ligados con los productos y<br />

servicios que generan los ingresos al<br />

negocio, protegiendo la propiedad intelectual<br />

y alineado a las exigencias de<br />

los reguladores”.<br />

Y para lograr los objetivos, “es fundamental<br />

un equipo diverso y especializado<br />

para el desarrollo de la ciberseguridad<br />

en una organización. Hace<br />

algunos años, las empresas contaban<br />

con un perfil de oficial de seguridad<br />

que resguardaba la infraestructura (no<br />

critica) y definía políticas generales,<br />

hoy esta función no es suficiente y<br />

se están definiendo estructuras cada<br />

vez más complejas encabezadas por el<br />

CISO de la compañía quien a su vez<br />

cuenta con diferentes roles y especializaciones<br />

para defender la infraestructura<br />

crítica y conformar áreas de<br />

seguridad robustas”. Destaca Quiroga.<br />

A lo que González, agrega, “el área<br />

responsable de la Ciberseguridad debe<br />

tener dos grandes<br />

equipos, uno enfocado<br />

en la Operación<br />

de cara a la Ciberdefensa<br />

y el otro enfocado a Gobierno<br />

y Gestión de riesgos de seguridad<br />

y Ciberseguridad.<br />

El equipo Operativo con un rol<br />

técnico y analítico debe estar<br />

compuesto por un SOC (Security<br />

Operation Center), el cual se encarga<br />

del monitoreo y clasificación<br />

de amenazas, análisis de impacto,<br />

respuesta inmediata de incidentes<br />

y escalamiento según la criticidad.<br />

También debe existir un CSIRT<br />

(Computer Security Incident Response<br />

Team) quienes deben analizar los<br />

incidentes, tratarlos e investigarlos”.<br />

Por otro lado, el equipo de Gobierno y<br />

Gestión de riesgos con un rol principal<br />

de gestión, son los encargados de<br />

definir el marco normativo, reportaría,<br />

concientización a la organización, levantamiento<br />

de riesgos y tratamiento/<br />

mitigación de posibles riesgos”.<br />

Pero conformar esos equipos no es fácil,<br />

conocida es la escasez de especialistas<br />

a nivel mundial, se estima que<br />

para el año 2019 se requerirá de 6 millones<br />

de profesionales e ISACA prevé<br />

que para el mismo año existirá una escasez<br />

de 2 millones de profesionales a<br />

nivel global.<br />

“La industria está requiriendo profesionales<br />

con títulos universitarios asociados<br />

a tecnologías de la información<br />

tales como, Ingeniería en Informática,<br />

“Es fundamental<br />

un equipo diverso<br />

y especializado<br />

para el desarrollo<br />

de la<br />

ciberseguridad<br />

en una<br />

organización”<br />

Computación, Redes y carreras afines.<br />

Con una importante cantidad de años<br />

de experiencia en proyectos relacionados<br />

al cargo, que van desde 3 a 10<br />

años lo que hace muy restringido contar<br />

con estos profesionales”. Señala<br />

Quiroga. Agregando que ”al título profesional,<br />

también se solicitan estudios<br />

de especialización complementarios<br />

y/o de postgrado como postítulos, diplomados,<br />

magister en seguridad in-<br />

32 www.trendTIC.cl<br />

Julio - Agosto 2018 Julio - Agosto 2018 33<br />

www.trendTIC.cl