Klik hier - Transumo

Klik hier - Transumo

Klik hier - Transumo

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

zinvol onderzoek te definiëren. Dit heeft later (eind 2007/begin 2008) grote voordelen gehad bij het opstellen<br />

van de transitieagenda voor security.<br />

In het project is als methodologie gekozen om vanuit keten- en netwerkkennis naar veilige ketens te kijken.<br />

Het domein van keten- en netwerkkennis is in voorlopers van <strong>Transumo</strong>, zoals Connekt en Klict uitgewerkt tot<br />

een volwaardig wetenschappelijk domein, met een veelheid van theoretische en praktische publicaties. Het<br />

onderscheiden van de specifieke eigenschappen van ketens en netwerken, zoals een inherente groeidynamiek,<br />

zichtbaarheids- en sturingsproblematiek over schakels heen, en het onderscheiden van verschillende lagen in<br />

netwerken heeft een belangrijke rol gespeeld in de analyse van secure supply chains.<br />

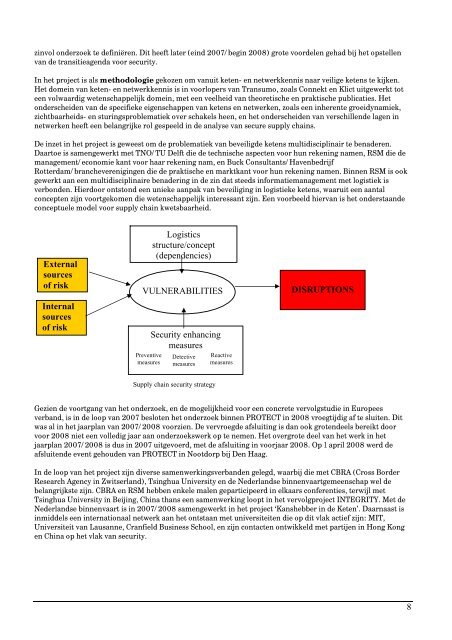

De inzet in het project is geweest om de problematiek van beveiligde ketens multidisciplinair te benaderen.<br />

Daartoe is samengewerkt met TNO/TU Delft die de technische aspecten voor hun rekening namen, RSM die de<br />

management/economie kant voor haar rekening nam, en Buck Consultants/Havenbedrijf<br />

Rotterdam/brancheverenigingen die de praktische en marktkant voor hun rekening namen. Binnen RSM is ook<br />

gewerkt aan een multidisciplinaire benadering in de zin dat steeds informatiemanagement met logistiek is<br />

verbonden. Hierdoor ontstond een unieke aanpak van beveiliging in logistieke ketens, waaruit een aantal<br />

concepten zijn voortgekomen die wetenschappelijk interessant zijn. Een voorbeeld <strong>hier</strong>van is het onderstaande<br />

conceptuele model voor supply chain kwetsbaarheid.<br />

External<br />

sources<br />

of risk<br />

Internal<br />

sources<br />

of risk<br />

Logistics<br />

structure/concept<br />

(dependencies)<br />

VULNERABILITIES<br />

Preventive<br />

measures<br />

Security enhancing<br />

measures<br />

Detective<br />

measures<br />

Reactive<br />

measures<br />

DISRUPTIONS<br />

Supply chain security strategy<br />

Gezien de voortgang van het onderzoek, en de mogelijkheid voor een concrete vervolgstudie in Europees<br />

verband, is in de loop van 2007 besloten het onderzoek binnen PROTECT in 2008 vroegtijdig af te sluiten. Dit<br />

was al in het jaarplan van 2007/2008 voorzien. De vervroegde afsluiting is dan ook grotendeels bereikt door<br />

voor 2008 niet een volledig jaar aan onderzoekswerk op te nemen. Het overgrote deel van het werk in het<br />

jaarplan 2007/2008 is dus in 2007 uitgevoerd, met de afsluiting in voorjaar 2008. Op 1 april 2008 werd de<br />

afsluitende event gehouden van PROTECT in Nootdorp bij Den Haag.<br />

In de loop van het project zijn diverse samenwerkingsverbanden gelegd, waarbij die met CBRA (Cross Border<br />

Research Agency in Zwitserland), Tsinghua University en de Nederlandse binnenvaartgemeenschap wel de<br />

belangrijkste zijn. CBRA en RSM hebben enkele malen geparticipeerd in elkaars conferenties, terwijl met<br />

Tsinghua University in Beijing, China thans een samenwerking loopt in het vervolgproject INTEGRITY. Met de<br />

Nederlandse binnenvaart is in 2007/2008 samengewerkt in het project ‘Kanshebber in de Keten’. Daarnaast is<br />

inmiddels een internationaal netwerk aan het ontstaan met universiteiten die op dit vlak actief zijn: MIT,<br />

Universiteit van Lausanne, Cranfield Business School, en zijn contacten ontwikkeld met partijen in Hong Kong<br />

en China op het vlak van security.<br />

8