Kryptologie für Jedermann - Deutschland sicher im Netz

Kryptologie für Jedermann - Deutschland sicher im Netz

Kryptologie für Jedermann - Deutschland sicher im Netz

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

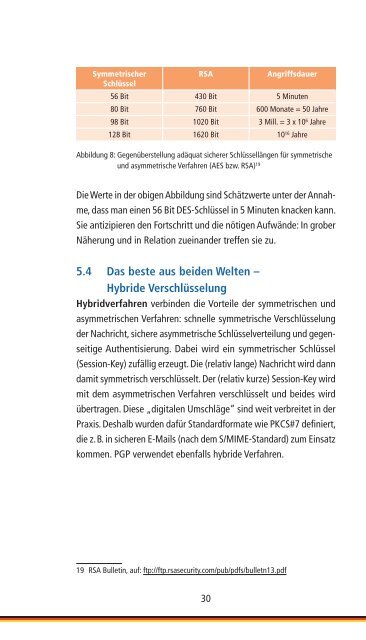

Symmetrischer<br />

Schlüssel<br />

RSA Angriffsdauer<br />

56 Bit 430 Bit 5 Minuten<br />

80 Bit 760 Bit 600 Monate = 50 Jahre<br />

98 Bit 1020 Bit 3 Mill. = 3 x 106 Jahre<br />

128 Bit 1620 Bit 1016 Jahre<br />

Abbildung 8: Gegenüberstellung adäquat <strong>sicher</strong>er Schlüssellängen <strong>für</strong> symmetrische<br />

und asymmetrische Verfahren ( AES bzw. RSA) 19<br />

Die Werte in der obigen Abbildung sind Schätzwerte unter der Annahme,<br />

dass man einen 56 Bit DES- Schlüssel in 5 Minuten knacken kann.<br />

Sie antizipieren den Fortschritt und die nötigen Aufwände: In grober<br />

Näherung und in Relation zueinander treffen sie zu.<br />

5.4 Das beste aus beiden Welten –<br />

Hybride Verschlüsselung<br />

Hybridverfahren verbinden die Vorteile der symmetrischen und<br />

asymmetrischen Verfahren: schnelle symmetrische Verschlüsselung<br />

der Nachricht, <strong>sicher</strong>e asymmetrische Schlüsselverteilung und gegen-<br />

seitige Authentisierung. Dabei wird ein symmetrischer Schlüssel<br />

(Session-Key) zufällig erzeugt. Die (relativ lange) Nachricht wird dann<br />

damit symmetrisch verschlüsselt. Der (relativ kurze) Session-Key wird<br />

mit dem asymmetrischen Verfahren verschlüsselt und beides wird<br />

übertragen. Diese „digitalen Umschläge“ sind weit verbreitet in der<br />

Praxis. Deshalb wurden da<strong>für</strong> Standardformate wie PKCS#7 definiert,<br />

die z. B. in <strong>sicher</strong>en E-Mails (nach dem S/MIME-Standard) zum Einsatz<br />

kommen. PGP verwendet ebenfalls hybride Verfahren.<br />

19 RSA Bulletin, auf: ftp://ftp.rsasecurity.com/pub/pdfs/bulletn13.pdf<br />

30