Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

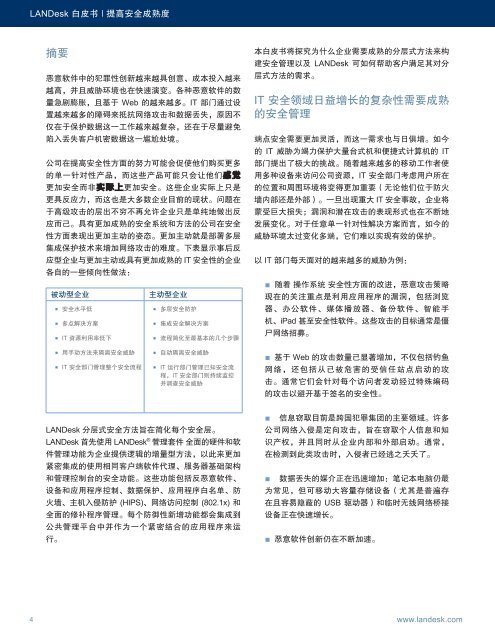

<strong>LANDesk</strong> 白皮书 | <strong>提高安全成熟度</strong><br />

4<br />

摘要<br />

恶意软件中的犯罪性创新越来越具创意、成本投入越来<br />

越高,并且威胁环境也在快速演变。各种恶意软件的数<br />

量急剧膨胀,且基于 Web 的越来越多。IT 部门通过设<br />

置越来越多的障碍来抵抗网络攻击和数据丢失,原因不<br />

仅在于保护数据这一工作越来越复杂,还在于尽量避免<br />

陷入丢失客户机密数据这一尴尬处境。<br />

公司在提高安全性方面的努力可能会促使他们购买更多<br />

的单一针对性产品,而这些产品可能只会让他们感觉<br />

更加安全而非实际上更加安全。这些企业实际上只是<br />

更具反应力,而这也是大多数企业目前的现状。问题在<br />

于高级攻击的层出不穷不再允许企业只是单纯地做出反<br />

应而己。具有更加成熟的安全系统和方法的公司在安全<br />

性方面表现出更加主动的姿态。更加主动就是部署多层<br />

集成保护技术来增加网络攻击的难度。下表显示事后反<br />

应型企业与更加主动或具有更加成熟的 IT 安全性的企业<br />

各自的一些倾向性做法:<br />

被动型企业 主动型企业<br />

■<br />

■<br />

■<br />

■<br />

■<br />

安全水平低<br />

多点解决方案<br />

IT 资源利用率低下<br />

用手动方法来隔离安全威胁<br />

IT 安全部门管理整个安全流程<br />

■<br />

■<br />

■<br />

■<br />

■<br />

多层安全防护<br />

集成安全解决方案<br />

流程简化至最基本的几个步骤<br />

自动隔离安全威胁<br />

IT 运行部门管理已知安全流<br />

程,IT 安全部门则持续监控<br />

并调查安全威胁<br />

<strong>LANDesk</strong> 分层式安全方法旨在简化每个安全层。<br />

<strong>LANDesk</strong> 首先使用 <strong>LANDesk</strong> ® 管理套件 全面的硬件和软<br />

件管理功能为企业提供逻辑的增量型方法,以此来更加<br />

紧密集成的使用相同客户端软件代理、服务器基础架构<br />

和管理控制台的安全功能。这些功能包括反恶意软件、<br />

设备和应用程序控制、数据保护、应用程序白名单、防<br />

火墙、主机入侵防护 (HIPS)、网络访问控制 (802.1x) 和<br />

全面的修补程序管理。每个防御性新增功能都会集成到<br />

公共管理平台中并作为一个紧密结合的应用程序来运<br />

行。<br />

本白皮书将探究为什么企业需要成熟的分层式方法来构<br />

建安全管理以及 <strong>LANDesk</strong> 可如何帮助客户满足其对分<br />

层式方法的需求。<br />

IT 安全领域日益增长的复杂性需要成熟<br />

的安全管理<br />

端点安全需要更加灵活,而这一需求也与日俱增。如今<br />

的 IT 威胁为竭力保护大量台式机和便捷式计算机的 IT<br />

部门提出了极大的挑战。随着越来越多的移动工作者使<br />

用多种设备来访问公司资源,IT 安全部门考虑用户所在<br />

的位置和周围环境将变得更加重要(无论他们位于防火<br />

墙内部还是外部)。一旦出现重大 IT 安全事故,企业将<br />

蒙受巨大损失;漏洞和潜在攻击的表现形式也在不断地<br />

发展变化。对于任意单一针对性解决方案而言,如今的<br />

威胁环境太过变化多端,它们难以实现有效的保护。<br />

以 IT 部门每天面对的越来越多的威胁为例:<br />

■ 随着 操作系统 安全性方面的改进,恶意攻击策略<br />

现在的关注重点是利用应用程序的漏洞,包括浏览<br />

器、办公软件、媒体播放器、备份软件、智能手<br />

机、iPad 甚至安全性软件。这些攻击的目标通常是僵<br />

尸网络招募。<br />

■ 基于 Web 的攻击数量已显著增加,不仅包括钓鱼<br />

网络,还包括从已被危害的受信任站点启动的攻<br />

击。通常它们会针对每个访问者发动经过特殊编码<br />

的攻击以避开基于签名的安全性。<br />

■ 信息窃取目前是跨国犯罪集团的主要领域。许多<br />

公司网络入侵是定向攻击,旨在窃取个人信息和知<br />

识产权,并且同时从企业内部和外部启动。通常,<br />

在检测到此类攻击时,入侵者已经逃之夭夭了。<br />

■ 数据丢失的媒介正在迅速增加:笔记本电脑仍最<br />

为常见,但可移动大容量存储设备(尤其是普遍存<br />

在且容易隐蔽的 USB 驱动器)和临时无线网络桥接<br />

设备正在快速增长。<br />

■ 恶意软件创新仍在不断加速。<br />

www.landesk.com