¨Ubungen zur Vorlesung Kryptologie und Datensicherheit Blatt 2

¨Ubungen zur Vorlesung Kryptologie und Datensicherheit Blatt 2

¨Ubungen zur Vorlesung Kryptologie und Datensicherheit Blatt 2

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

Übungen <strong>zur</strong> <strong>Vorlesung</strong> <strong>Kryptologie</strong> <strong>und</strong> <strong>Datensicherheit</strong><br />

Prof. Dr. P. Hauck 06.11.08<br />

<strong>Blatt</strong> 2<br />

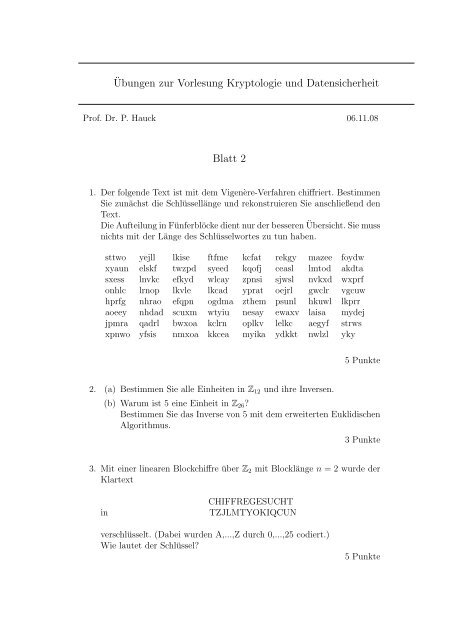

1. Der folgende Text ist mit dem Vigenère-Verfahren chiffriert. Bestimmen<br />

Sie zunächst die Schlüssellänge <strong>und</strong> rekonstruieren Sie anschließend den<br />

Text.<br />

Die Aufteilung in Fünferblöcke dient nur der besseren Übersicht. Sie muss<br />

nichts mit der Länge des Schlüsselwortes zu tun haben.<br />

sttwo yejll lkise ftfme kcfat rekgy mazee foydw<br />

xyaun elskf twzpd syeed kqofj ceasl lmtod akdta<br />

sxess lnvkc efkyd wlcay zpnsi sjwsl nvkxd wxprf<br />

onhlc lrnop lkvle lkcad yprat oejrl gwclr vgcuw<br />

hprfg nhrao efqpn ogdma zthem psunl hkuwl lkprr<br />

aoeey nhdad scuxm wtyiu nesay ewaxv laisa mydej<br />

jpmra qadrl bwxoa kclrn oplkv lelkc aegyf strws<br />

xpnwo yfsis nmxoa kkcea myika ydkkt nwlzl yky<br />

5 Punkte<br />

2. (a) Bestimmen Sie alle Einheiten in Z 12 <strong>und</strong> ihre Inversen.<br />

(b) Warum ist 5 eine Einheit in Z 26 <br />

Bestimmen Sie das Inverse von 5 mit dem erweiterten Euklidischen<br />

Algorithmus.<br />

3 Punkte<br />

3. Mit einer linearen Blockchiffre über Z 2 mit Blocklänge n = 2 wurde der<br />

Klartext<br />

in<br />

CHIFFREGESUCHT<br />

TZJLMTYOKIQCUN<br />

verschlüsselt. (Dabei wurden A,...,Z durch 0,...,25 codiert.)<br />

Wie lautet der Schlüssel<br />

5 Punkte

4. Gegeben sei eine Vigenère-Verschlüsselung über Z 2 (also eine Vernam-<br />

Chiffre), wobei die Menge M aller Klartexte ebenso wie die Menge K aller<br />

Schlüssel aus 00, 01, 10, 11 besteht. Die Schlüssel werden unabhängig<br />

von den Klartexten gewählt.<br />

Auf M <strong>und</strong> K seien folgende Wahrscheinlichkeitsverteilungen pr M <strong>und</strong><br />

pr K gegeben:<br />

pr M (00) = 0, 2 pr M (01) = 0, 6 pr M (10) = 0, 1 pr M (11) = 0, 1<br />

pr K (00) = 0, 3 pr K (01) = 0, 3 pr K (10) = 0, 2 pr K (11) = 0, 2<br />

(a) Wie groß ist die Wahrscheinlichkeit für den Chiffretext c = 11<br />

(b) Wie groß ist die Wahrscheinlichkeit für den Chiffretext c = 10, wenn<br />

der Schlüssel k = 01 verwendet wurde<br />

(c) Ist das angegebene Verschlüsselungsverfahren perfekt sicher<br />

3 Punkte<br />

5. Beschreiben Sie die Feistel-Chiffre, bei der in jeder R<strong>und</strong>e derselbe R<strong>und</strong>enschlüssel<br />

verwendet wird <strong>und</strong> f K = X ⊕ K gilt.<br />

2 Punkte<br />

Abgabe am 20.11.08 in der <strong>Vorlesung</strong>