- Seite 1 und 2: CrypTool-Skript ∗ Mathematik und

- Seite 3 und 4: 2.6.10 Wie zuvor, nur −1 statt +1

- Seite 5 und 6: Anhang F: Liste der hier formuliert

- Seite 7 und 8: Vorwort zur 6. Ausgabe des CrypTool

- Seite 9 und 10: 1 Verschlüsselungsverfahren (Bernh

- Seite 11 und 12: Kettenbruch) dar, was aufgrund sein

- Seite 13 und 14: 1.2 Asymmetrische Verschlüsselung

- Seite 15: Literatur [Nichols1996] Randall K.

- Seite 19 und 20: In anderen Worten: Jede natürliche

- Seite 21 und 22: 2.4.1 Spezielle Zahlentypen - Merse

- Seite 23 und 24: Die 38. Mersenne-Primzahl, genannt

- Seite 25 und 26: keine Primzahl ist. Aber erst 1970

- Seite 27 und 28: 2.6.1 Mersennezahlen f(n) = 2 n −

- Seite 29 und 30: 2.6.5 Verallgemeinerte Fermatzahlen

- Seite 31 und 32: 2.6.12 f(n) = n 2 + n + 41 Diese Fo

- Seite 33 und 34: Damit ist es hoffnungslos, weiter n

- Seite 35 und 36: Man kann das auch so formulieren: B

- Seite 37 und 38: • Bernhard Riemann 34 stellte ein

- Seite 39 und 40: 2.8.2 Indizierung von Primzahlen (n

- Seite 41 und 42: Literatur [Aaronson2003] Scott Aaro

- Seite 43 und 44: Web-Links 1. GIMPS (Great Internet

- Seite 45 und 46: 3 Einführung in die elementare Zah

- Seite 47 und 48: Zahlen mystische Bedeutung zumaß.

- Seite 49 und 50: Joanne K. Rowling 42 : Das ist nich

- Seite 51 und 52: 3.4 Teilbarkeit, Modulus und Restkl

- Seite 53 und 54: Beispiel: Ist 69.993 durch 7 teilba

- Seite 55 und 56: Seneca 47 : Lang ist der Weg durch

- Seite 57 und 58: 3.6.2 Additive und multiplikative I

- Seite 59 und 60: In der Multiplikationstabelle mod 1

- Seite 61 und 62: Arithmetik verhält. (4 3 ) 2 ≡ (

- Seite 63 und 64: a) Logarithmieren (Bestimmen von c)

- Seite 65 und 66: ) In Z55 \ {0} besitzen z.B. die El

- Seite 67 und 68:

2. Ist n = p e1 1 ∗ pe2 2 ∗ ·

- Seite 69 und 70:

Somit gibt es also zu jedem e in R

- Seite 71 und 72:

Die folgenden beiden Tabellen zeige

- Seite 73 und 74:

3.10 Beweis des RSA-Verfahrens mit

- Seite 75 und 76:

3. Wähle d ∈ {1, · · · , n

- Seite 77 und 78:

1. Bemerkung: Man kann die 3 Schrit

- Seite 79 und 80:

Siehe: J.P. Buhler, H.W. Lenstra, C

- Seite 81 und 82:

Solange noch keine (kostengünstige

- Seite 83 und 84:

Hermann Hesse 84 : Damit das Mögli

- Seite 85 und 86:

Die zusammengesetzte Zahl ” RSA-1

- Seite 87 und 88:

Division, nur geringfügig mühsame

- Seite 89 und 90:

Beispiel in Zahlen: 1. Alice und Bo

- Seite 91 und 92:

3.13.2 RSA mit etwas größeren Pri

- Seite 93 und 94:

Verschlüsselung pro Zeichen per: C

- Seite 95 und 96:

You will have to invert this proces

- Seite 97 und 98:

n = 63978486879527143858831415041,

- Seite 99 und 100:

[Eckert2003] Claudia Eckert, IT-Sic

- Seite 101 und 102:

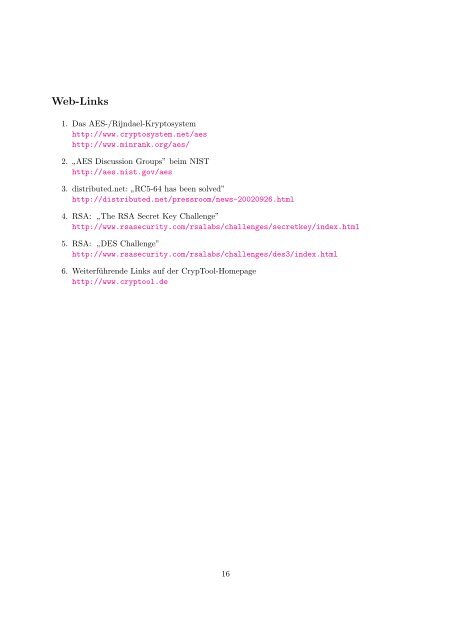

Web-Links 1. Fibonacci-Seite von Ro

- Seite 103 und 104:

Anhang A: Der größte gemeinsame T

- Seite 105 und 106:

Anhang B: Abschlussbildung Die Eige

- Seite 107 und 108:

Beispiel 1: Für die Zahl z = 234 i

- Seite 109 und 110:

Schnelles Berechnen hoher Potenzen

- Seite 111 und 112:

Beispiel auf Seite 92. Mit Mathemat

- Seite 113 und 114:

4 Die mathematischen Ideen hinter d

- Seite 115 und 116:

4.2 Knapsackproblem als Basis für

- Seite 117 und 118:

Es sei (a1, . . . , an) superwachse

- Seite 119 und 120:

Kennt man die verschiedenen Primfak

- Seite 121 und 122:

4.4.1 Der diskrete Logarithmus in Z

- Seite 123 und 124:

Sei p eine Primzahl, so dass der di

- Seite 125 und 126:

Der Satz von Silver-Pohlig-Hellman

- Seite 127 und 128:

5 Hashfunktionen und Digitale Signa

- Seite 129 und 130:

Andere Systeme der digitalen Signat

- Seite 131 und 132:

sichergestellt werden kann, dass ei

- Seite 133 und 134:

February 18, 1997. Nicht mehr gült

- Seite 135 und 136:

Bei der digitalen Signatur muss man

- Seite 137 und 138:

Dies ist schon bemerkenswert: Eine

- Seite 139 und 140:

• Die Menge K ist zusammen mit de

- Seite 141 und 142:

Ferner betrachten wir Punkte, die s

- Seite 143 und 144:

1. P + O = O + P = P für alle P

- Seite 145 und 146:

6.6 Sicherheit der Elliptischen-Kur

- Seite 147 und 148:

metrische Verschlüsselung verwende

- Seite 149 und 150:

Implementiert sind die kryptographi

- Seite 151 und 152:

Literatur [Cassels1991] J. W. S. Ca

- Seite 153 und 154:

A CrypTool-Menüs Dieser Anhang ent

- Seite 155 und 156:

Hybridverschlüsselung... Hybrident

- Seite 157 und 158:

Index Aaronson 2003, 41 Abgeschloss

- Seite 159 und 160:

Kryptographie moderne, 17, 86, 113

- Seite 161:

Merkle-Hellman, 116 Public Key, 113