Telefonie für denMittelstand - ChannelPartner.de

Telefonie für denMittelstand - ChannelPartner.de

Telefonie für denMittelstand - ChannelPartner.de

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

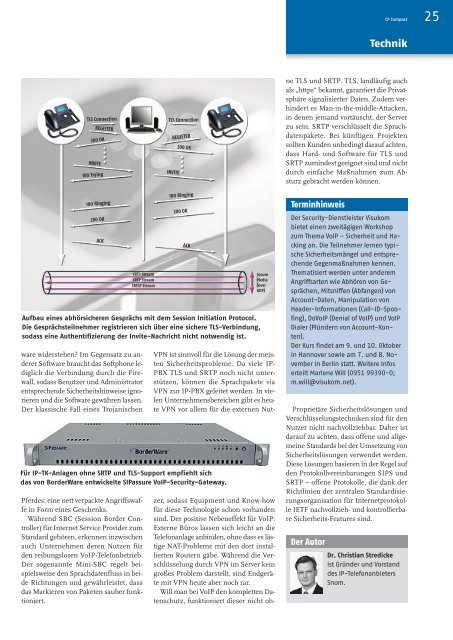

TLS Connection<br />

REGISTER<br />

200 OK<br />

INVITE<br />

100 Trying<br />

180 Ringing<br />

200 OK<br />

ACK<br />

SRTP Stream<br />

SRTP Stream<br />

SRTCP Stream<br />

Aufbau eines abhörsicheren Gesprächs mit <strong>de</strong>m Session Initiation Protocol.<br />

Die Gesprächsteilnehmer registrieren sich über eine sichere TLS-Verbindung,<br />

sodass eine Authentifizierung <strong>de</strong>r Invite-Nachricht nicht notwendig ist.<br />

ware wi<strong>de</strong>rstehen? Im Gegensatz zu an<strong>de</strong>rer<br />

Software braucht das Softphone lediglich<br />

die Verbindung durch die Firewall,<br />

sodass Benutzer und Administrator<br />

entsprechen<strong>de</strong> Sicherheitshinweise ignorieren<br />

und die Software gewähren lassen.<br />

Der klassische Fall eines Trojanischen<br />

Pfer<strong>de</strong>s: eine nett verpackte Angriffswaffe<br />

in Form eines Geschenks.<br />

Während SBC (Session Bor<strong>de</strong>r Controller)<br />

<strong>für</strong> Internet Service Provi<strong>de</strong>r zum<br />

Standard gehören, erkennen inzwischen<br />

auch Unternehmen <strong>de</strong>ren Nutzen <strong>für</strong><br />

<strong>de</strong>n reibungslosen VoIP-Telefonbetrieb.<br />

Der sogenannte Mini-SBC regelt beispielsweise<br />

<strong>de</strong>n Sprachdatenfluss in bei<strong>de</strong><br />

Richtungen und gewährleistet, dass<br />

das Markieren von Paketen sauber funktioniert.<br />

TLS Connection<br />

REGISTER<br />

INVITE<br />

200 OK<br />

180 Ringing<br />

200 OK<br />

VPN ist sinnvoll <strong>für</strong> die Lösung <strong>de</strong>r meisten<br />

Sicherheitsprobleme. Da viele IP-<br />

PBX TLS und SRTP noch nicht unterstützen,<br />

können die Sprachpakete via<br />

VPN zur IP-PBX geleitet wer<strong>de</strong>n. In vielen<br />

Unternehmensbereichen gibt es heute<br />

VPN vor allem <strong>für</strong> die externen Nut-<br />

Für IP-TK-Anlagen ohne SRTP und TLS-Support empfiehlt sich<br />

das von Bor<strong>de</strong>rWare entwickelte SIPassure VoIP-Security-Gateway.<br />

ACK<br />

Secure<br />

Media<br />

(over<br />

UDP)<br />

zer, sodass Equipment und Know-how<br />

<strong>für</strong> diese Technologie schon vorhan<strong>de</strong>n<br />

sind. Der positive Nebeneffekt <strong>für</strong> VoIP:<br />

Externe Büros lassen sich leicht an die<br />

Telefonanlage anbin<strong>de</strong>n, ohne dass es lästige<br />

NAT-Probleme mit <strong>de</strong>n dort installierten<br />

Routern gäbe. Während die Verschlüsselung<br />

durch VPN im Server kein<br />

großes Problem darstellt, sind Endgeräte<br />

mit VPN heute aber noch rar.<br />

Will man bei VoIP <strong>de</strong>n kompletten Datenschutz,<br />

funktioniert dieser nicht oh-<br />

CP Compact<br />

Technik<br />

ne TLS und SRTP. TLS, landläufig auch<br />

als „https“ bekannt, garantiert die Privatsphäre<br />

signalisierter Daten. Zu<strong>de</strong>m verhin<strong>de</strong>rt<br />

es Man-in-the-middle-Attacken,<br />

in <strong>de</strong>nen jemand vortäuscht, <strong>de</strong>r Server<br />

zu sein. SRTP verschlüsselt die Sprachdatenpakete.<br />

Bei künftigen Projekten<br />

sollten Kun<strong>de</strong>n unbedingt darauf achten,<br />

dass Hard- und Software <strong>für</strong> TLS und<br />

SRTP zumin<strong>de</strong>st geeignet sind und nicht<br />

durch einfache Maßnahmen zum Absturz<br />

gebracht wer<strong>de</strong>n können.<br />

Terminhinweis<br />

Der Security-Dienstleister Visukom<br />

bietet einen zweitägigen Workshop<br />

zum Thema VoIP – Sicherheit und Hacking<br />

an. Die Teilnehmer lernen typische<br />

Sicherheitsmängel und entsprechen<strong>de</strong><br />

Gegenmaßnahmen kennen.<br />

Thematisiertwer<strong>de</strong>n unter an<strong>de</strong>rem<br />

Angriffsarten wie Abhören von Gesprächen,<br />

Mitsniffen (Abfangen) von<br />

Account-Daten, Manipulation von<br />

Hea<strong>de</strong>r-Informationen (Call-ID-Spoofing),<br />

DoVoIP (Denial of VoIP) und VoIP<br />

Dialer (Plün<strong>de</strong>rn von Account-Konten).<br />

Der Kurs fin<strong>de</strong>tam 9. und 10. Oktober<br />

in Hannover sowie am 7. und 8. November<br />

in Berlin statt. Weitere Infos<br />

erteiltMarlene Will (0951 99390-0;<br />

m.will@visukom.net).<br />

Proprietäre Sicherheitslösungen und<br />

Verschlüsselungstechniken sind <strong>für</strong> <strong>de</strong>n<br />

Nutzer nicht nachvollziehbar. Daher ist<br />

darauf zu achten, dass offene und allgemeine<br />

Standards bei <strong>de</strong>r Umsetzung von<br />

Sicherheitslösungen verwen<strong>de</strong>t wer<strong>de</strong>n.<br />

Diese Lösungen basieren in <strong>de</strong>r Regel auf<br />

<strong>de</strong>n Protokollvereinbarungen SIPS und<br />

SRTP – offene Protokolle, die dank <strong>de</strong>r<br />

Richtlinien <strong>de</strong>r zentralen Standardisierungsorganisation<br />

<strong>für</strong> Internetprotokolle<br />

IETF nachvollzieh- und kontrollierbare<br />

Sicherheits-Features sind.<br />

Der Autor<br />

Dr. Christian Stredicke<br />

ist Grün<strong>de</strong>r und Vorstand<br />

<strong>de</strong>s IP-Telefonanbieters<br />

Snom.<br />

25