Mobile Intrusion Detection in Mobilen Ad-Hoc Netzwerken

Mobile Intrusion Detection in Mobilen Ad-Hoc Netzwerken

Mobile Intrusion Detection in Mobilen Ad-Hoc Netzwerken

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

KAPITEL 3. INTRUSION DETECTION<br />

die Motivation zur Bestrafung böswilliger, bzw. egoistischer Knoten her. Ohne Gegenmaßnahmen, argumentiert<br />

sie, werden egoistische Knoten überhand nehmen und dadurch die korrekte Funktionsfähigkeit des<br />

Netzwerkes unterm<strong>in</strong>ieren.<br />

Um dem entgegen zu steuern skizziert sie das Grudger Protokoll. In diesem kontrollieren sich die Knoten<br />

gegenseitig <strong>in</strong> ihrer Nachbarschaft durch Overhear<strong>in</strong>g der Nachrichten. Sie glaubt dadurch Änderungen<br />

und das Nicht-Weiterleiten von Paketen erkennen zu können. Die Knoten kommunizieren ihre Beobachtungen<br />

untere<strong>in</strong>ander und <strong>in</strong>tern mit Alarm Nachrichten. E<strong>in</strong>e Alarm Nachricht warnt vor e<strong>in</strong>em erkannten<br />

bösartigen Knoten und wird an alle Knoten <strong>in</strong> der Freundesliste geschickt. Diese Liste umfasst alle Knoten,<br />

denen dieser Knoten traut.<br />

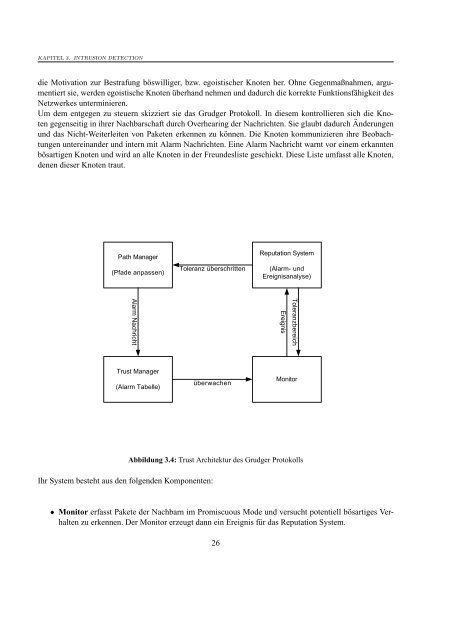

Path Manager<br />

(Pfade anpassen)<br />

Alarm Nachricht<br />

Trust Manager<br />

(Alarm Tabelle)<br />

Toleranz überschritten<br />

überwachen<br />

Ihr System besteht aus den folgenden Komponenten:<br />

Reputation System<br />

(Alarm- und<br />

Ereignisanalyse)<br />

Ereignis<br />

Toleranzbereich<br />

Monitor<br />

Abbildung 3.4: Trust Architektur des Grudger Protokolls<br />

• Monitor erfasst Pakete der Nachbarn im Promiscuous Mode und versucht potentiell bösartiges Verhalten<br />

zu erkennen. Der Monitor erzeugt dann e<strong>in</strong> Ereignis für das Reputation System.<br />

26