Kryptographie und Kryptoanalyse

Kryptographie und Kryptoanalyse

Kryptographie und Kryptoanalyse

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

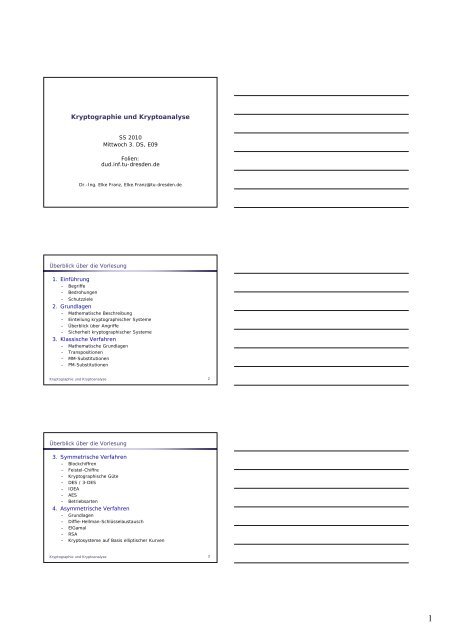

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

SS 2010<br />

Mittwoch 3. DS, E09<br />

Folien:<br />

dud.inf.tu-dresden.de<br />

Dr.-Ing. Elke Franz, Elke.Franz@tu-dresden.de<br />

Überblick über die Vorlesung<br />

1. Einführung<br />

– Begriffe<br />

– Bedrohungen<br />

– Schutzziele<br />

2. Gr<strong>und</strong>lagen<br />

– Mathematische Beschreibung<br />

– Einteilung kryptographischer Systeme<br />

– Überblick über Angriffe<br />

– Sicherheit kryptographischer Systeme<br />

3. Klassische Verfahren<br />

– Mathematische Gr<strong>und</strong>lagen<br />

– Transpositionen<br />

– MM-Substitutionen<br />

– PM-Substitutionen<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Überblick über die Vorlesung<br />

3. Symmetrische Verfahren<br />

– Blockchiffren<br />

– Feistel-Chiffre<br />

– Kryptographische Güte<br />

– DES / 3-DES<br />

– IDEA<br />

– AES<br />

– Betriebsarten<br />

4. Asymmetrische Verfahren<br />

– Gr<strong>und</strong>lagen<br />

– Diffie-Hellman-Schlüsselaustausch<br />

– ElGamal<br />

– RSA<br />

– Kryptosysteme auf Basis elliptischer Kurven<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

1<br />

2<br />

3<br />

1

1 Einführung – Begriffe<br />

Kryptologie<br />

<strong>Kryptographie</strong> <strong>Kryptoanalyse</strong><br />

<strong>Kryptographie</strong> (griech. „kryptos“+ „graphein“)<br />

Wissenschaft von den Methoden der Ver- <strong>und</strong><br />

Entschlüsselung von Informationen.<br />

<strong>Kryptoanalyse</strong> (griech. „kryptos“+ „analyein“)<br />

Wissenschaft vom Entschlüsseln von Nachrichten ohne<br />

Kenntnis dazu notwendiger geheimer Informationen.<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

1 Einführung – Bedrohungen<br />

Mögliche Bedrohungen<br />

• Unbefugte Kenntnisnahme der Informationen<br />

• Verfälschen von Informationen (bei Nachrichten auch von<br />

deren Absendern)<br />

• Stören der Verfügbarkeit<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

1 Einführung – Schutzziele<br />

Charakteristik der Bedrohungen<br />

• Unbefugter Informationsgewinn<br />

Verlust der Vertraulichkeit<br />

• Unbefugte Modifikation<br />

der Information<br />

Verlust der Integrität<br />

• Beeinträchtigung der<br />

Funktionalität<br />

Verlust der Verfügbarkeit<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Nicht erkennbar,<br />

aber verhinderbar<br />

Nicht verhinderbar,<br />

aber erkennbar<br />

4<br />

5<br />

6<br />

2

1 Einführung – Schutzziele<br />

Unterteilung der Schutzziele<br />

Inhalte Umstände<br />

Unerwünschtes Vertraulichkeit Anonymität<br />

verhindern Verdecktheit Unbeobachtbarkeit<br />

Erwünschtes<br />

leisten<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

1 Einführung - Schutzziele<br />

Integrität Zurechenbarkeit<br />

Verfügbarkeit<br />

Erreichbarkeit<br />

Verbindlichkeit<br />

Mittels <strong>Kryptographie</strong> erreichbare Schutzziele<br />

• Vertraulichkeit<br />

Informationen werden nur Berechtigten bekannt.<br />

• Integrität<br />

Informationen können nicht unerkannt modifiziert werden.<br />

• Zurechenbarkeit<br />

Dem Sender einer Nachricht kann das Senden (auch gegenüber<br />

Dritten) ) nachgewiesen h werden. d<br />

(Nachweis des Empfangs sowie des Zeitpunktes des<br />

Sendens/Empfangens erfordert weitere Maßnahmen.)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Überblick über die Vorlesung<br />

1. Einführung<br />

2. Gr<strong>und</strong>lagen<br />

– Mathematische Beschreibung<br />

– Einteilung kryptographischer Systeme<br />

– Überblick über Angriffe<br />

– Sicherheit kryptographischer Systeme<br />

3. Klassische Verfahren<br />

4. Symmetrische Verfahren<br />

5. Asymmetrische Verfahren<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

7<br />

8<br />

9<br />

3

2 Gr<strong>und</strong>lagen – Mathematische Beschreibung<br />

Vertrauensbereich<br />

des Senders (Alice)<br />

Nachricht<br />

m M<br />

Hallo, ...<br />

Schlüssel<br />

ke K<br />

Verschlüsselungsfkt.<br />

enc ENC<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Unsicherer<br />

Kanal:<br />

Angriffsbereich<br />

Vertrauensbereich des<br />

Empfängers (Bob)<br />

Schlüssel<br />

k d K<br />

Schlüsseltext Entschlüsse- Nachricht<br />

lungsfkt.<br />

c C dec DEC m = dec(kd,c) c = enc(ke,m) Hallo, ...<br />

g9b02...<br />

2 Gr<strong>und</strong>lagen – Mathematische Beschreibung<br />

Kryptosystem (M, C, K, Enc, Dec)<br />

• Nachrichtenraum M:<br />

endliche Menge möglicher Nachrichten<br />

(Klartexte; messages)<br />

• Schlüsseltextraum C:<br />

endliche Menge möglicher Schlüsseltexte<br />

(Kryptogramme (Kryptogramme, Chiffrate, Chiffrate Chiffretexte; ciphertexts)<br />

• Schlüsselraum K:<br />

endliche Menge möglicher Schlüssel (keys)<br />

• Funktionsräume<br />

Enc (Verschlüsselung, encryption)<br />

<strong>und</strong> Dec (Entschlüsselung, decryption)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

2 Gr<strong>und</strong>lagen – Mathematische Beschreibung<br />

Alphabet<br />

• endliche, nichtleere, totalgeordnete Menge<br />

A = {a 0, a 1, a 2, …, a l-1}<br />

Alphabet mit l Elementen<br />

a i : Zeichen bzw. Buchstaben<br />

m =(m m m m ) mit m A m An m = (m0m1m2 … mn-1) mit mi A, m An Wort der Länge n über dem Alphabet A<br />

A n : Menge aller Wörter über A mit der max. Länge n<br />

• Nachrichten, Schlüsseltexte, Schlüssel:<br />

endliche Folgen bzw. Worte über den zugr<strong>und</strong>e liegenden<br />

Alphabeten A M, A C, A K<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

10<br />

11<br />

12<br />

4

2 Gr<strong>und</strong>lagen – Mathematische Beschreibung<br />

Funktion<br />

• allgemein f: X Y; f(x) = y<br />

X: Definitionsbereich, Y: Wertebereich<br />

• Eigenschaften<br />

–injektiv: " x, x’ X. f(x)= f(x’) x = x’<br />

– surjektiv: " y Y .$ $ x X f(x) = y<br />

– bijektiv: injektiv <strong>und</strong> surjektiv<br />

• Umkehrfunktion bzw. inverse Funktion<br />

f bijektiv inverse Funktion g = f -1 :<br />

" y Y. g(y) = x mit x X <strong>und</strong> f(x) = y<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

2 Gr<strong>und</strong>lagen – Mathematische Beschreibung<br />

Ver- <strong>und</strong> Entschlüsselungsfunktionen<br />

• n, l N; A, B Alphabete<br />

• m M = A n Nachricht, c C = B l Schlüsseltext<br />

• Verschlüsselung: c = enc(ke,m) bzw. c = enck (m)<br />

enc Enc: M μ K C bzw. An x K Bl e<br />

• Entschlüsselung: m = dec(kd,c) bzw. m = deck (c)<br />

dec Dec: C μ K M bzw. Bl x K An d<br />

Verhältnis l/n: Expansionsfaktor<br />

n = l: Kryptofunktion heißt längentreu<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

2 Gr<strong>und</strong>lagen – Mathematische Beschreibung<br />

Kerckhoffs-Prinzip<br />

Die Sicherheit eines Verfahrens darf nicht von der<br />

Geheimhaltung des Verfahrens abhängen, sondern nur von<br />

der Geheimhaltung des Schlüssels.<br />

[Auguste Kerkhoffs: La Cryptographie militaire. Journal des<br />

Sciences Militaires, Januar 1883.]<br />

• Keine „Security by Obscurity“<br />

• Annahme: Angreifer kennt das Verfahren <strong>und</strong> die öffentlichen<br />

Parameter<br />

• Sicherheit des Verfahrens begrenzt durch<br />

– Sicherheit der Schlüsselgenerierung <strong>und</strong><br />

– Sicherheit des Schlüsselaustauschs<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

13<br />

14<br />

15<br />

5

2 Gr<strong>und</strong>lagen – Einteilung kryptographischer Systeme<br />

Kriterien für eine Einteilung<br />

• Zweck<br />

– Konzelationssysteme<br />

Systeme zum Schutz der Vertraulichkeit der Daten<br />

– Authentikationssysteme<br />

Systeme zum Schutz der Integrität der Daten<br />

- digitale Signatursysteme (spezielle Authentikationssysteme)<br />

Systeme zur Realisierung von Zurechenbarkeit von Daten<br />

• Schlüsselverteilung<br />

– Symmetrische Verfahren: k e = k d<br />

– Asymmetrische Verfahren: k e k d<br />

Notation:<br />

k A,B: symmetrischer Schlüssel für Kommunikation<br />

zwischen Teilnehmern A <strong>und</strong> B<br />

k e,A/k d,A: Schlüssel zur Ver-/Entschlüsselung des Teilnehmers<br />

A (asymmetrisches System)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

2 Gr<strong>und</strong>lagen – Einteilung kryptographischer Systeme<br />

Symmetrisches Konzelationssystem<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Zufallszahl r<br />

Schlüssel- kA,B ú<br />

generierung keygen(r)<br />

Alice Bob<br />

geheimer<br />

Schlüssel<br />

Angriffsbereich<br />

geheimer<br />

Schlüssel<br />

kA,B kA,B Schlüsseltext<br />

Nachricht<br />

m<br />

Verschlüsselung<br />

enc ENC<br />

c<br />

c ú enc(kA,B,m) Entschlüsselung<br />

dec DEC<br />

Nachricht<br />

m ú dec(kA,B,c) Vertrauensbereich<br />

Sicherer Kanal für Schlüsselaustausch<br />

16<br />

öffentlich bekannter Algorithmus<br />

2 Gr<strong>und</strong>lagen – Einteilung kryptographischer Systeme<br />

Symmetrisches Konzelationssystem<br />

Alice Bob<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

17<br />

18<br />

6

2 Gr<strong>und</strong>lagen – Einteilung kryptographischer Systeme<br />

• Schlüsselaustausch<br />

– Notwendig: sicherer Kanal für Schlüsselaustausch<br />

– Offenes System: Sender <strong>und</strong> Empfänger können sich nicht<br />

vorab treffen<br />

Lösung: Schlüsselverteilzentrale X<br />

• Jeder Teilnehmer (z.B. A) meldet sich an <strong>und</strong> tauscht einen<br />

geheimen Schlüssel k kA,X mit X aus<br />

• Kommunikation mit Teilnehmer B: Anfrage an X nach<br />

geheimem Schlüssel kA,B • X generiert Schlüssel kA,B <strong>und</strong> sendet ihn an A <strong>und</strong> B<br />

• Problem: X kann alle Nachrichten lesen<br />

• Verbesserung: verschiedene Schlüsselverteilzentralen<br />

verwenden <strong>und</strong> geheime Schlüssel lokal berechnen<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

2 Gr<strong>und</strong>lagen – Einteilung kryptographischer Systeme<br />

Symmetrisches<br />

Authentikationssystem<br />

Alice<br />

geheimer<br />

Schlüssel<br />

kA,B Nachricht<br />

m<br />

MAC<br />

berechnen<br />

auth AUTH<br />

Angriffsbereich<br />

Nachricht, MAC<br />

(message authentication<br />

code)<br />

m, a<br />

a ú auth(kA,B,m) Vertrauensbereich<br />

Sicherer Kanal für Schlüsselaustausch<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Zufallszahl r<br />

Schlüsselgenerierung<br />

MAC testen<br />

test TEST<br />

k A,B ú<br />

keygen(r)<br />

geheimer<br />

Schlüssel<br />

k A,B<br />

19<br />

Bob<br />

test(kA,B ,m,a)ú<br />

a = auth(kA,B, m)<br />

öffentlich bekannter Algorithmus<br />

2 Gr<strong>und</strong>lagen – Einteilung kryptographischer Systeme<br />

Asymmetrisches<br />

Konzelationssystem<br />

Zufallszahl r<br />

Schlüsselgenerierung<br />

k A,B ú<br />

keygen(r)<br />

Alice Bob<br />

Nachr. m<br />

Zuf.-z. r’<br />

öffentlicher<br />

Schlüssel<br />

k e,B<br />

Verschlüsselung<br />

enc ENC<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Angriffsbereich<br />

Schlüsseltext<br />

c<br />

c ú enc(ke,B,m, r’)<br />

Entschlüsselung<br />

dec DEC<br />

privater<br />

Schlüssel<br />

k d,B<br />

Nachricht<br />

20<br />

m ú dec(k d,B,c)<br />

Vertrauensbereich öffentlich bekannter Algorithmus<br />

21<br />

7

2 Gr<strong>und</strong>lagen – Einteilung kryptographischer Systeme<br />

• Schlüsselaustausch<br />

– Jeder Teilnehmer generiert eigenes Schlüsselpaar – kein (gegen<br />

Abhören) sicherer Kanal für Schlüsselaustausch notwendig<br />

– Verteilung der öffentlichen Schlüssel: veröffentlichen<br />

Andere Möglichkeit: Öffentliches Schlüsselregister R<br />

• Jeder Teilnehmer (z.B. A) trägt seinen öffentlichen Schlüsel<br />

ein e (k (keA) e,A)<br />

• Teilnehmer B will mit A kommunizieren: bittet R um<br />

öffentlichen Schlüssel ke,A von A<br />

• B erhält ke,A, beglaubigt durch die Signatur von R;<br />

R beglaubigt Zusammenhang zwischen A <strong>und</strong> ke,A • Problem: einzelnes Register R hat Möglichkeit für aktiven Angriff<br />

• Verbesserung: verschiedene Register verwenden<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

2 Gr<strong>und</strong>lagen – Einteilung kryptographischer Systeme<br />

Asymmetrisches Authentikationssystem<br />

(Digitales Signatursystem)<br />

Zufallszahl r<br />

Schlüsselgenerierung<br />

(k s,B, k t,B) ú<br />

keygen(r)<br />

Alice Bob<br />

öffentlicher<br />

Schlüssel<br />

k t,B<br />

test(kt,B ,m, s)<br />

{true, false}<br />

Testen<br />

test TEST<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Angriffsbereich<br />

Nachricht, Signatur<br />

m, s<br />

s ú sign(ks,B,m, r’)<br />

Signieren<br />

sign SIGN<br />

privater<br />

Schlüssel<br />

k s,B<br />

Nachr. m<br />

Zuf.-z. r’<br />

Vertrauensbereich öffentlich bekannter Algorithmus<br />

2 Gr<strong>und</strong>lagen – Einteilung kryptographischer Systeme<br />

• Schlüsselaustausch<br />

– Jeder Teilnehmer generiert eigenes Schlüsselpaar – kein (gegen<br />

Abhören) sicherer Kanal für Schlüsselaustausch notwendig<br />

– Direkter Schlüsselaustausch nicht ausreichend für<br />

Zurechenbarkeit ( Schlüsselzertifikat, Zertifizierungsinstanz /<br />

certification authority, CA)<br />

– Weitere Anforderung: Konsistenz<br />

– Konsistenz unterstützen:<br />

Teilnehmer, der Schlüsselzertifikat für seinen öffentlichen<br />

Schlüssel möchte, weist Kenntnis des zugehörigen privaten<br />

Schlüssels nach<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

22<br />

23<br />

24<br />

8

2 Gr<strong>und</strong>lagen – Einteilung kryptographischer Systeme<br />

Hybrides Konzelationssystem<br />

geheimer Schlüssel<br />

(session key) k A,B<br />

Zuf.-zahl r‘<br />

Nachricht<br />

m<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

öffentlicher<br />

Schlüssel<br />

ke,B c1 enc dec<br />

privater<br />

Schlüssel<br />

k d,B<br />

enc<br />

c2 dec<br />

c1, c2 c1 = enc(ke,B,kA,B, r’), c2 = enc(kA,B,m) 2 Gr<strong>und</strong>lagen – Einteilung kryptographischer Systeme<br />

Sicherer Kanal für<br />

Schlüsselaustausch<br />

erforderlich?<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Symmetrische<br />

Verfahren<br />

Ja<br />

Asymmetrische<br />

Verfahren<br />

k A,B = dec(k d,B,c 1)<br />

Nachricht<br />

m = dec(k A,B,c 2)<br />

Nein (allerdings:<br />

Zuordnung der<br />

öffentlichen Schlüssel)<br />

Performance In der Regel sehr gut Weniger gut<br />

Mögliche Einsatzgebiete<br />

Konzelation<br />

Vertraulichkeit<br />

Symmetrische<br />

Authentikation (MAC)<br />

Integrität<br />

25<br />

Konzelation<br />

Vertraulichkeit<br />

Digitale Signatursysteme<br />

Integrität<br />

Zurechenbarkeit<br />

2 Gr<strong>und</strong>lagen – Einteilung kryptographischer Systeme<br />

Kryptoverfahren<br />

symmetrische asymmetrische<br />

Strom-Chiffren Block-Chiffren<br />

• Vigenère-Chiffre<br />

• Vernam-Chiffre<br />

(one-time-pad)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

• Feistel-Chiffre<br />

• DES<br />

• IDEA<br />

• AES<br />

• RSA<br />

• ElGamal<br />

• Systeme auf Basis<br />

elliptischer Kurven<br />

26<br />

27<br />

9

2 Gr<strong>und</strong>lagen – Überblick über Angriffe<br />

Generelle Aspekte der <strong>Kryptoanalyse</strong><br />

• Ziel <strong>und</strong> Erfolg des Angriffs<br />

• Klassifizierung von Angriffen<br />

• Nicht Gegenstand der <strong>Kryptoanalyse</strong>:<br />

– Implementierung <strong>und</strong> Einsatz des Verfahrens<br />

– Organisatorische Sicherheit<br />

… aber natürlich relevant für die Sicherheit<br />

• Angriffserfolg ganz allgemein<br />

– Konzelationssysteme: Vertraulichkeit verletzt<br />

(Inhalt/Informationen über verschlüsselte Nachricht ermittelt)<br />

– Authentikationssysteme: Nachricht unentdeckt modifiziert<br />

(gültigen MAC bzw. Signatur für modifizierte/selbst gewählte<br />

Nachricht generiert)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

2 Gr<strong>und</strong>lagen – Überblick über Angriffe<br />

Ziel <strong>und</strong> Erfolg des Angriffs<br />

• Finden des geheimen Schlüssels (vollständiges Brechen,<br />

total break)<br />

• Finden eines zum Schlüssel äquivalenten Verfahrens<br />

(universelles Brechen, universal break)<br />

• Brechen nur für manche Nachrichten (nachrichtenbezogenes<br />

Brechen): )<br />

– für eine selbstgewählte Nachricht (selective break)<br />

– für irgendeine Nachricht (existential break)<br />

• Unterscheidung für universelles <strong>und</strong> nachrichtenbezogenes<br />

Brechen von Konzelationssystemen:<br />

– Komplette Entschlüsselung<br />

– Partielle Entschlüsselung<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

2 Gr<strong>und</strong>lagen – Überblick über Angriffe<br />

Annahmen über Wissen <strong>und</strong> Möglichkeiten des Angreifers<br />

Passiver Angreifer Aktiver Angreifer<br />

System<br />

Algorithmus<br />

Protokoll<br />

Implementierung der Implementierung der<br />

geheimen Operation öffentlichen Operation<br />

Beobachtung (unsicherer Kanal)<br />

Zugriff auf Schnittstellen<br />

der Implementierung<br />

der geheimen<br />

Operation<br />

Kenntnis des Angreifers wird vorausgesetzt<br />

Vertrauensbereich – nicht zugänglich für Angreifer<br />

Angreifer hat vollen Zugriff (Kenntnis <strong>und</strong> Benutzung)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

28<br />

29<br />

System<br />

Algorithmus<br />

Protokoll<br />

Implementierung der Implementierung der<br />

geheimen Operation öffentlichen Operation<br />

Beobachtung (unsicherer Kanal)<br />

Zugriff auf Schnittstellen<br />

der Implementierung<br />

der geheimen<br />

Operation<br />

Angreifer hat Zugriff auf die Schnittstellen (ggf. beschränkt)<br />

30<br />

10

2 Gr<strong>und</strong>lagen – Überblick über Angriffe<br />

Klassifizierung von Angriffen (Konzelationssysteme)<br />

• Passive Angriffe<br />

– Reiner Schlüsseltext-Angriff<br />

ke kd (ciphertext-only attack)<br />

– Klartext-Schlüsseltext-Angriff<br />

(known-plaintext attack)<br />

m<br />

enc<br />

c<br />

dec<br />

m<br />

• Aktive Angriffe<br />

– Gewählter Klartext-Schlüsseltext-Angriff<br />

(chosen-plaintext attack; „Verschlüsselungsorakel“)<br />

– Gewählter Schlüsseltext-Klartext-Angriff<br />

(chosen-ciphertext attack; „Entschlüsselungsorakel“)<br />

CCA1 (auch als „lunchtime“, „lunch-break“ oder „midnight<br />

attack“ bezeichnet)<br />

• Weiteres Kriterium: Adaptivität<br />

CCA2<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

2 Gr<strong>und</strong>lagen – Überblick über Angriffe<br />

Übersicht über die Angriffstypen<br />

Angreifer kennt<br />

System <strong>und</strong> ...<br />

Passive Angriffe<br />

Aktive Angriffe<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Konzelationssysteme Authentikationssysteme<br />

symmetrisch asymmetrisch symmetrisch asymmetrisch<br />

c c; k e m, a m, s; k t<br />

Key only attack Key only attack<br />

Ciphertext only attack <br />

Known plaintext attack Known message attack<br />

Chosen<br />

plaintext attack<br />

Chosen message attack<br />

Chosen ciphertext attack <br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Klassifizierung von Kryptosystemen nach ihrer Sicherheit<br />

• informationstheoretisch sicher<br />

Auch einem unbeschränkten Angreifer gelingt es nicht, das<br />

System zu brechen.<br />

(„unconditional security“, „perfect secrecy“)<br />

• beste erreichbare Sicherheit<br />

• Verschiedene Begriffe zur Bewertung der Sicherheit der<br />

übrigen Systeme<br />

• Annahmen über Möglichkeiten des Angreifers, Betrachtung<br />

der Sicherheit unter bestimmten Angriffen<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

31<br />

32<br />

33<br />

11

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Informationstheoretische Sicherheit<br />

[Claude Shannon: Communication Theory of Secrecy Systems. Bell<br />

Systems Technical Journal, 28(1949), 656-715.]<br />

• Informelle Beschreibung:<br />

Ein unbeschränkter Angreifer darf aus der Beobachtung von<br />

Schlüsseltext keinerlei Informationen über Klartext oder<br />

Schlüssel erhalten, unabhängig davon, wieviel Rechen- <strong>und</strong><br />

Zeitaufwand er investiert; die Unsicherheit des Angreifers<br />

über Klartext <strong>und</strong> Schlüssel darf sich durch seine Beobachtung<br />

nicht verringern.<br />

• Nachrichtenraum M, Schlüsselraum K, Schlüsseltextraum C<br />

• Elemente dieser Räume (Mengen) haben bestimmte<br />

Auftrittswahrscheinlichkeiten: p(m i), p(k i) and p(c i)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Definition der informationstheoretischen Sicherheit<br />

• a priori Wissen:<br />

Wissen des Angreifers über mögliche Nachrichten vor einer<br />

Beobachtung (als bekannt vorausgesetzt)<br />

• a posteriori Wissen:<br />

Wissen des Angreifers über mögliche Nachrichten nach der<br />

Beobachtung des gesendeten Schlüsseltexts<br />

Ein System heißt informationstheoretisch sicher, wenn für<br />

alle Nachrichten <strong>und</strong> Schlüsseltexte gilt, dass die a posteriori<br />

Wahrscheinlichkeiten p(m|c) der möglichen Nachrichten nach<br />

Beobachtung eines gesendeten Geheimtextes gleich der a<br />

priori Wahrscheinlichkeiten p(m) dieser Nachrichten sind:<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

" m M " c C: p(m|c) = p(m).<br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Nachrichten <strong>und</strong> Schlüsseltexte müssen stochastisch<br />

unabhängig voneinander sein.<br />

Dann gilt auch:<br />

" m M " c C: p(c|m) = p(c).<br />

• BBerechnung h der d a posterioi t i i WWahrscheinlichkeiten h h i li hk it p(m|c) ( | ) nach h<br />

dem Theorem von Bayes:<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

p<br />

p | <br />

mc mpc| m<br />

p<br />

c<br />

34<br />

35<br />

36<br />

12

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

• Berechnung der Wahrscheinlichkeiten p(c j|m i), p(c j)<br />

Nachrichten<br />

p(c0|m0) m0 Schlüsseltexte<br />

c0 Wahrscheinlichkeit p(cj|mi), Schlüsseltext cj bei<br />

Verschlüsselung der<br />

Nachricht mi zu erhalten:<br />

m 1<br />

.<br />

mi .<br />

mn p(c j|m i)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

c 1<br />

.<br />

cj .<br />

cn c j | m mi<br />

p p<br />

k <br />

p |<br />

<br />

kK:<br />

c enck,<br />

m <br />

Wahrscheinlichkeit des<br />

Schlüsseltextes c j :<br />

n<br />

c pmpc|<br />

m <br />

p<br />

j<br />

<br />

i1<br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Bedingungen für informationstheoretische Sicherheit<br />

Beispiel 1:<br />

Nachrichten Schlüsseltexte Verschlüsselung<br />

00 00 enc(00, m)<br />

enc(01, m)<br />

01<br />

10<br />

11<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

01<br />

10<br />

11<br />

nicht informationstheoretisch sicher<br />

Anforderungen an die Anzahl der Schlüssel notwendig!<br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

(1) Anzahl der Schlüssel<br />

• Verschlüsselung injektiv: m 1 = m 2 ñ enc(k, m 1) = enc(k, m 2)<br />

– Verschlüsselung n verschiedener Nachrichten m 0, m 1, …, m n-1<br />

mit einem Schlüssel k liefert n verschiedene Schlüsseltexte<br />

c 0, c 1, …, c n-1<br />

– Bedingung gilt für jeden der möglichen Schlüssel<br />

|C| ¥ |M|<br />

• Sicherheit des Systems:<br />

– Jeder Schlüsseltext muss das Ergebnis der Verschlüsselung<br />

jeder möglichen Nachricht sein können<br />

– Für eine Nachricht m <strong>und</strong> n verschiedene Schlüsseltexte muss es<br />

n verschiedene Schlüssel k 0, k 1, …, k n-1 geben<br />

|K| ¥ |C|<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

|K| ¥ |C| ¥ |M|<br />

i<br />

j<br />

j<br />

i<br />

i<br />

37<br />

38<br />

39<br />

13

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Beispiel 2:<br />

Nachrichten Schlüsseltexte Verschlüsselung<br />

m 0 = 00<br />

m 1 = 01<br />

m 2 = 10<br />

m 3 = 11<br />

als bekannt vorausgesetzt:<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

c 0 = 00<br />

c 1 = 01<br />

c 2 = 10<br />

c 3 = 11<br />

p(m 0) = 0,15<br />

p(m 1) = 0,05<br />

p(m 2) = 0,50<br />

p(m 3) = 0,30<br />

enc(k0 = 00, m)<br />

enc(k1 = 01, m)<br />

enc(k 2 = 10, m)<br />

enc(k 3 = 11 11, m)<br />

p(k 0) = 0,20<br />

p(k 1) = 0,70<br />

p(k 2) = 0,05<br />

p(k 3) = 0,05<br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

• resultierende Wahrscheinlichkeiten der Schlüsseltexte:<br />

p(c 0) = 0,1050<br />

p(c 1) = 0,1925<br />

p(c 2) = 0,3200<br />

p(c 3) = 0,3825<br />

• resultierende a posteriori Wahrscheinlichkeiten:<br />

p(m 0|c 0) = 0,286<br />

p(m 0|c 1) = 0,545<br />

p(m 0|c 2) = 0,023<br />

p(m 0|c 3) = 0,020<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

p(m 1|c 0) = 0,333<br />

p(m 1|c 1) = 0,013<br />

p(m 1|c 2) = 0,008<br />

p(m 1|c 3) = 0,026<br />

p(m 2|c 0) = 0,238<br />

p(m 2|c 1) = 0,130<br />

p(m 2|c 2) = 0,312<br />

p(m 2|c 3) = 0,915<br />

p(m 3|c 0) = 0,143<br />

p(m 3|c 1) = 0,312<br />

p(m 3|c 2) = 0,656<br />

p(m 3|c 3) = 0,039<br />

nicht informationstheoretisch sicher<br />

Anforderungen an Wahrscheinlichkeiten der Schlüssel notwendig!<br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

(2) Wahrscheinlichkeiten der Schlüssel (für |K| = |C| = |M|)<br />

Nachrichten Schlüsseltexte<br />

m 0 = 00<br />

m 1 = 01<br />

m 2 = 10<br />

m 3 = 11<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

c 0 = 00<br />

c 1 = 01<br />

c 2 = 10<br />

c 3 = 11<br />

Es gilt:<br />

" m M " c C: p(c|m) = p(c)<br />

z.B. für c0 :<br />

p(c0|m0) = p(c0|m1) = p(c0|m2) = p(c0|m3) Schlüssel müssen mit gleicher Wahrscheinlichkeit verwendet<br />

werden<br />

Resultierende Schlüsseltexte sind ebenfalls gleichwahrscheinlich<br />

40<br />

41<br />

42<br />

14

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Beispiel 3:<br />

Nachrichten Schlüsseltexte<br />

m 0 = 00<br />

m 1 = 01<br />

m 2 = 10<br />

m 3 = 11<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

c 0 = 00<br />

c 1 = 01<br />

c 2 = 10<br />

c 3 = 11<br />

p(m 0) = 0,15; p(m 1) = 0,05; p(m 2) = 0,5; p(m 3) = 0,3<br />

informationstheoretisch sicher<br />

Verschlüsselung<br />

enc(k0 = 00, m)<br />

enc(k1 = 01, m)<br />

enc(k 2 = 10, m)<br />

enc(k (k3 = 11 11, m) )<br />

p(k i) = p(k) = 0,25<br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Beispiel 4: (Nutzung des Kryptosystems aus Beispiel 3)<br />

Verschlüsselung von zwei Nachrichten mit ein <strong>und</strong> demselben<br />

Schlüssel; Angreifer beobachtet: 0111 = c1c3 Nachrichten Schlüsseltexte Verschlüsselung<br />

m0 = 00 c0 = 00 enc(k0 = 00, m)<br />

enc(k1 = 01, m)<br />

m 1 = 01<br />

m 2 = 10<br />

m 3 = 11<br />

Nur vier mögliche Nachrichten:<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

c 1 = 01<br />

c 2 = 10<br />

c 3 = 11<br />

k 0: 1101 = m 3m 1<br />

k 1: 0010 = m 0m 2<br />

enc(k 2 = 10, m)<br />

enc(k 3 = 11, m)<br />

p(m 0) = 0,15; p(m 1) = 0,05;<br />

p(m 2) = 0,50; p(m 3) = 0,30<br />

k 2: 0111 = m 1m 3<br />

k 3: 1000 = m 2m 0<br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

• Wahrscheinlichkeiten der Nachrichten:<br />

p(m 3m 1) = 0,015<br />

p(m 0m 2) = 0,075<br />

• resultierende a posteriori Wahrscheinlichkeiten:<br />

p(m 3m 1|c 1c 3) = 0,0833<br />

p(m 0m 2|c 1c 3) = 0,4167<br />

p(m 1m 3) = 0,015<br />

p(m 2m 0) = 0,075<br />

p(m 1m 3|c 1c 3) = 0,0833<br />

p(m 2m 0|c 1c 3) = 0,4167<br />

nicht informationstheoretisch sicher<br />

(3) Wahl der Schlüssel<br />

– Zufällige Wahl des Schlüssels für Verschlüsselung jedes „Blocks“<br />

– Einer Folge von Nachrichten muss eine Zufallsfolge von<br />

Schlüsseln entsprechender Länge zugeordnet sein<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

43<br />

44<br />

45<br />

15

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Bedingungen für informationstheoretische Sicherheit<br />

(1)Nachrichten <strong>und</strong> Schlüsseltexte müssen stochastisch<br />

unabhängig voneinander sein, d.h., die Wahrscheinlichkeit<br />

für einen Schlüsseltext darf nicht von der verschlüsselten<br />

Nachricht abhängen.<br />

(2)Es muss mindestens so viele Schlüsseltexte wie Nachrichten<br />

<strong>und</strong> mindestens so viele Schlüssel wie Schlüsseltexte geben. geben<br />

(3)Die Schlüssel müssen so gewählt werden, dass jeder<br />

Schlüsseltext mit gleicher Wahrscheinlichkeit aus jeder<br />

Nachricht hervorgegangen sein kann.<br />

(4)Die Schlüssel zur Verschlüsselung verschiedener<br />

Nachrichten müssen jeweils zufällig gewählt werden.<br />

Aussagen bzgl. Sicherheit gelten nur für den Algorithmus!<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Anmerkungen zur informationstheoretischen Sicherheit<br />

• Informationstheoretische Sicherheit kann nur von<br />

symmetrischen Systemen erreicht werden<br />

• Systeme, die ein <strong>und</strong> denselben Schlüssel mehrfach<br />

verwenden, können nicht informationstheoretisch sicher sein<br />

• Betrachtet wurde zunächst passiver Angriff<br />

(ciphertext only attack)<br />

• Informationstheoretisch sicheres System ist jedoch auch<br />

gegen aktive Angriffe sicher<br />

• Keine Annahmen über die zu verarbeitenden Nachrichten<br />

notwendig<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

• Schlüsselmanagement problematisch:<br />

– jede neue Nachricht erfordert einen neuen Schlüssel<br />

– Schlüssel symmetrischer Systeme müssen über sicheren Kanal<br />

ausgetauscht werden <strong>und</strong> geheim gehalten werden<br />

• Schutzziel „Zurechenbarkeit“ kann nicht mit symmetrischen<br />

System erbracht werden<br />

Verwendung von nicht informationstheoretisch sicheren<br />

Systemen notwendig<br />

Annahmen über den Angreifer notwendig (notwendige<br />

Berechnungen des Angreifers sind nicht effizient möglich)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

46<br />

47<br />

48<br />

16

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Weitere Sicherheitsbegriffe<br />

• „beweisbar sicher“ (provable security)<br />

Beweis besteht in Reduktion auf mathematisches Problem<br />

(Zielstellung: Wenn der Angreifer das System bricht, kann er<br />

das schwierige mathematische Problem lösen.)<br />

Wesentliche Probleme mit „beweisbarer Sicherheit“<br />

– Betrachtet nur Angriffe spezieller Art; sagt nichts aus über<br />

mögliche andere Angriffe<br />

– Bedingte Aussagen von der Art „unter der Annahme, dass<br />

niemand einen effizienten Algorithmus für dieses mathematische<br />

Problem findet“<br />

Sicherheit gegen bestimmte Angriffe<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Semantische Sicherheit [GoMi_84]<br />

Ein System heißt semantisch sicher, wenn alles, was bei Kenntnis<br />

des zugehörigen Schlüsseltextes effizient über den Klartext<br />

berechnet werden kann, auch effizient ohne Kenntnis des<br />

Schlüsseltextes berechnet werden kann.<br />

• „effizient“: (polynomiell) beschränkter Angreifer<br />

• VVorteil il des d Angreifers A if betrachtet b h (nicht ( i h besser b als l bloßes bl ß Raten) R )<br />

Ununterscheidbarkeit („polynomielle Sicherheit“) [GoMi_84]<br />

Angreifer ist nicht in der Lage, zwei beliebige Nachrichten zu<br />

finden, so dass er die Verschlüsselung einer dieser Nachrichten<br />

korrekt der Nachricht zuordnen kann.<br />

• äquivalent zu semantischer Sicherheit (s. [NaYu_90, KoMe_04] f.<br />

Referenzen)<br />

• „Charakterisierung von semantischer Sicherheit“ [BeSa_99]<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

50<br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

• Semantische Sicherheit bietet intuitive Beschreibung von Sicherheit<br />

(Geheimhaltung)<br />

• Ursprünglich eingeführt für CPA, später aber auch unter aktiven<br />

Angriffen betrachtet [BDPR_98]<br />

• Ununterscheidbarkeit oft in Sicherheitsbeweisen verwendet<br />

• Begründet die Notwendigkeit indeterministischer Verschlüsselung<br />

(semantisch sicheres System sicher gegen vollständige Suche eines<br />

polynomiell beschränkten Angreifers)<br />

• Semantisch sicheres Kryptosystem in [GoMi_84] vorgestellt<br />

– basiert auf dem Problem zu entscheiden, ob eine Zahl ein quadratischer<br />

Rest ist (QRP)<br />

– Nachteil: Expansion (Verschlüsselung eines Bits liefert k Bit langen<br />

Schlüsseltext)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

49<br />

51<br />

17

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Ununterscheidbarkeit unter CPA<br />

Alice / Entschlüsselungsorakel Angreifer<br />

Schlüsselgenerierung:<br />

k d, k e keygen(param)<br />

wählt zufällig b {0,1}<br />

verschlüsselt m b<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

k e<br />

m 0, m 1<br />

c b = dec(k d, m b)<br />

kennt k e<br />

wählt m 0, m 1 M<br />

mit length(m 0) = length(m 1)<br />

Entscheidung: b = 0 oder b = 1<br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Ununterscheidbarkeit unter CCA1<br />

Alice / Entschlüsselungsorakel Angreifer<br />

Schlüsselgenerierung:<br />

k d, k e keygen(param)<br />

entschlüsselt c i<br />

wählt zufällig b {0,1}<br />

verschlüsselt m b<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

k e<br />

c i<br />

m i = dec(k d, m i)<br />

m 0, m 1<br />

c b = dec(k d, m b)<br />

kennt k e<br />

beliebig oft<br />

wählt m 0, m 1 M<br />

mit length(m 0) = length(m 1)<br />

Entscheidung: b = 0 oder b = 1<br />

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Ununterscheidbarkeit unter CCA2<br />

Alice / Entschlüsselungsorakel Angreifer<br />

Schlüsselgenerierung:<br />

k d, k e keygen(param)<br />

entschlüsselt c i<br />

wählt zufällig b {0,1}<br />

verschlüsselt m b<br />

entschlüsselt c i<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

k e<br />

c i<br />

m i = dec(k d, m i)<br />

m 0, m 1<br />

c b = dec(k d, m b)<br />

c i c b<br />

m i = dec(k d, m i)<br />

kennt k e<br />

beliebig oft<br />

wählt m 0, m 1 M<br />

mit length(m 0) = length(m 1)<br />

beliebig oft<br />

Entscheidung: b = 0 oder b = 1<br />

52<br />

53<br />

54<br />

18

2 Gr<strong>und</strong>lagen – Sicherheit kryptographischer Systeme<br />

Non-Malleability [DoDN_91]<br />

Ein System bietet Sicherheit gegen adaptive aktive Angriffe (Non-<br />

Malleability), wenn es für einen polynomiell beschränkten Angreifer<br />

nicht einfacher ist, bei Kenntnis eines Schlüsseltextes einen<br />

weiteren Schlüsseltext zu generieren, so dass die zugehörigen<br />

Klartexte in Relation zueinander stehen, als ohne Kenntnis dieses<br />

Schlüsseltextes.<br />

• Motivation: contract bidding<br />

• Beispiel für ein Kryptosystem: System von Cramer <strong>und</strong> Shoup<br />

[CrSh_98]<br />

Erweiterung des ElGamal-Kryptosystems<br />

Basiert auf dem Diffie-Hellman Entscheidungsproblem<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Überblick über die Vorlesung<br />

1. Einführung<br />

2. Gr<strong>und</strong>lagen<br />

3. Klassische Verfahren<br />

– Mathematische Gr<strong>und</strong>lagen<br />

– Transpositionen<br />

– MM-Substitutionen<br />

– PM-Substitutionen<br />

4. Symmetrische Verfahren<br />

5. Asymmetrische Verfahren<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – Mathematische Gr<strong>und</strong>lagen<br />

Modulare Arithmetik<br />

• Endliche Strukturen (z.B. Gruppen), basierend z.B. auf den<br />

natürlichen oder ganzen Zahlen<br />

• n = {0,1,2, …, n-1} Restklassenring modulo n<br />

• Kong Kongruenz en<br />

a, b ; n -{0}: n|(a-b) a, b kongruent<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

a b mod n<br />

• Restklasse ā zu jedem a : ā ú {b | a b mod n}<br />

55<br />

56<br />

57<br />

19

3 Klassische Verfahren – Transpositionen<br />

Transpositionen<br />

• Verwürfeln der Klartextzeichen, Permutation der Stellen<br />

des Klartextes (Permutationschiffren)<br />

• Beispiel: Skytala<br />

• Formale Beschreibung:<br />

M C Al M = C = Al m = (m 1m 2m 3 … m l), m i A, l N<br />

Permutation<br />

enc k(m) = enc k(m 1m 2m 3 … m l) = (m p(1)m p(2)m p(3) … m p(l))<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

1 2 ... l <br />

P <br />

p 1 p2 ... p l <br />

3 Klassische Verfahren – Transpositionen<br />

Beispiel<br />

1 2 3 4 5 6 7<br />

P <br />

3 1 4 2 7 5 6<br />

• MMatrixtranspositionen i i i<br />

Beispiel: Spaltenpermutation<br />

Schlüssel: 5x7 Matrix<br />

P = (1,4)(2,5,3,7,6)<br />

P -1 = (4,1)(5,2,6,7,3)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – MM-Substitutionen<br />

MM-Substitution (monoalphabetisch, monographisch)<br />

A M<br />

a i<br />

a 3<br />

M K C<br />

a 0<br />

a 2<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

k<br />

k<br />

AM, AC Alphabete, enc: A l<br />

M AC<br />

l<br />

m = (m0m1m2 … ml-1), mi AM, m A l<br />

M ,l N<br />

enck(m) = enck(m0)enck(m1) … enck(ml-1) k<br />

k<br />

b 1<br />

b 3<br />

b bj b0 A C<br />

58<br />

59<br />

60<br />

20

3 Klassische Verfahren – MM-Substitutionen<br />

• Verschiebechiffre (Additive Chiffre)<br />

A M = A C = {A:Z}<br />

Schlüssel: s {0:n-1}, n = 26<br />

encs(mi) = -1 [((mi)+s) mod n], (mi) {0:n-1}<br />

decs(ci) = -1 s( i) [((c [( ( i) i) - s) ) mod n] ]<br />

Cäsarchiffre für s = 3<br />

Nachricht a b c d e f g … x y z<br />

Schlüsseltext D E F G H I J … A B C<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – MM-Substitutionen<br />

Beispiel<br />

n = 26, A = {A:Z}, s = 3<br />

:<br />

A B C D E F G H I J K L M N<br />

0 1 2 3 4 5 6 7 8 9 10 11 12 13<br />

O P Q R S T U V W X Y Z<br />

14 15 16 17 18 19 20 21 22 23 24 25<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – MM-Substitutionen<br />

<strong>Kryptoanalyse</strong> der Verschiebechiffre<br />

• Nur 26 verschiedene Schlüssel<br />

• Vollständige Suche möglich<br />

Durchprobieren aller möglichen Schlüssel<br />

Beispiel:<br />

c =<br />

FMTKOJVIVGTNZDNOYVNOCZHVYZMCZPODBZIQJMGZNPIB<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

61<br />

62<br />

63<br />

21

3 Klassische Verfahren – MM-Substitutionen<br />

s m<br />

0 FMTKOJVIVGTNZ<br />

1 ELSJNIUHUFSMY<br />

2 DKRIMHTGTERLX<br />

3 CJQHLGSFSDQKW<br />

4 BIPGKFRERCPJV<br />

5 AHOFJEQDQBOIU<br />

6 ZGNEIDPCPANHT<br />

7 YFMDHCOBOZMGS<br />

8 XELCGBNANYLFR<br />

9 WDKBFAMZMXKEQ<br />

10 VCJAEZLYLWJDP<br />

11 UBIZDYKXKVICO<br />

12 TAHYCXJWJUHBN<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

s m<br />

13 SZGXBWIVITGAM<br />

14 RYFWAVHUHSFZL<br />

15 QXEVZUGTGREYK<br />

16 PWDUYTFSFQDXJ<br />

17 OVCTXSEREPCWI<br />

18 NUBSWRDQDOBVH Q<br />

19 MTARVQCPCNAUG<br />

20 LSZQUPBOBMZTF<br />

21 KRYPTOANALYSE<br />

22 JQXOSNZMZKXRD<br />

23 IPWNRMYLYJWQC<br />

24 HOVMQLXKXIVPB<br />

25 GNULPKWJWHUOA<br />

s = 21 ergibt den einzigen sinnvollen Text s = 21<br />

3 Klassische Verfahren – MM-Substitutionen<br />

• Schema von Polybios<br />

A M = {A:Z}<br />

A C = {ij | i, j {1, 2, 3, 4, 5}}<br />

enc:<br />

i<br />

j 1 2 3 4 5<br />

1 A B C D E<br />

2 F G H I J<br />

3 K L M N O<br />

4 P Q R S T<br />

5 U V W X/Y Z<br />

Beispiel<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – MM-Substitutionen<br />

• Allgemeine Substitution: Permutation des Alphabets<br />

Beispiel<br />

A M = A C = {A:Z}<br />

P = (A,G)(B,J,Y,R,N,L,E,W)(C,K,H,Q,T,U,I,X)(D,M,O,F,P,S,Z,V)<br />

P -1 = (G,A)(B,W,E,L,N,R,Y,J)(C,X,I,U,T,Q,H,K)(D,V,Z,S,P,F,O,M)<br />

• Freimaurerchiffre (Kreuzchiffre)<br />

Beispiel<br />

W K C<br />

R A E<br />

L Z V<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

B<br />

X J<br />

U<br />

I S H<br />

D<br />

P O Y G N<br />

F M Q<br />

T<br />

64<br />

65<br />

66<br />

22

3 Klassische Verfahren – MM-Substitutionen<br />

Statistische Analysen<br />

• Möglichkeiten der vollständigen Suche sind eingeschränkt<br />

• Aufwand für eine allgemeine Substitution: |A|!<br />

• Angriffspunkt: MM-Substitutionen übertragen statistische<br />

Eigenschaften der Klartexte in die Schlüsseltexte<br />

Polybios:<br />

m = B E I S P I E L<br />

c = 12 15 24 44 41 24 15 32<br />

Permutation (Bsp. F. 66): c = J W X Z S X W E<br />

Verschiebechiffre (s = 3): c = E H L V S L H O<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – MM-Substitutionen<br />

Struktur der Sprache<br />

• unterschiedliche Auftrittswahrscheinlichkeiten der Zeichen<br />

• Red<strong>und</strong>anz R<br />

– nicht alle Zeichenfolgen der Länge l sind gleichwahrscheinlich<br />

– Unterschied zwischen Entropie des Alphabets H(X) <strong>und</strong><br />

zugehöriger maximaler Entropie H 0(X) (bei Gleichwahrscheinlichkeit<br />

der N Zeichen des Alphabets):<br />

R = H0(X) –H(X); <br />

<br />

N 1 1<br />

H X p xi<br />

ld ; H 0 X ld N<br />

p x<br />

– Natürliche Sprachen weisen bereits für l = 1 eine relativ hohe<br />

Red<strong>und</strong>anz auf<br />

– Red<strong>und</strong>anz wächst mit der Länge der betrachteten<br />

Zeichenfolgen<br />

– Einfache Substitutionschiffren (deutsche oder englische<br />

Nachricht) können i. Allg. bereits ab ca. 30 Zeichen<br />

entschlüsselt werden<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

i0 i<br />

3 Klassische Verfahren – MM-Substitutionen<br />

Zeichenhäufigkeiten (%)<br />

Deutsch Englisch<br />

* 15.15 - 19.25 -<br />

a 4.58 5.40 6.60 8.17<br />

b 1.60 1.89 1.21 1.49<br />

c 2.67 3.15 2.25 2.78<br />

d 439 4.39 517 5.17 343 3.43 425 4.25<br />

e 15.35 18.10 10.26 12.70<br />

f 1.36 1.60 1.80 2.23<br />

g 2.67 3.15 1.63 2.02<br />

h 4.36 5.14 4.92 6.09<br />

i 6.38 7.52 5.63 6.97<br />

j 0.16 0.19 0.12 0.15<br />

k 0.96 1.13 0.62 0.77<br />

l 2.93 3.45 3.25 4.03<br />

m 2.13 2.51 1.94 2.41<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Deutsch Englisch<br />

n 8.84 10.42 5.45 6.75<br />

o 1.90 2.24 6.06 7.51<br />

p 0.50 0.59 1.56 1.93<br />

q 0.01 0.01 0.08 0.10<br />

r 686 6.86 88.08 08 484 4.84 599 5.99<br />

s 5.39 6.35 5.11 6.33<br />

t 4.73 5.57 7.31 9.06<br />

u 3.48 4.10 2.23 2.76<br />

v 0.72 0.87 0.77 0.96<br />

w 1.42 1.67 1.91 2.36<br />

x 0.01 0.01 0.12 0.15<br />

y 0.02 0.02 1.59 1.97<br />

z 1.42 1.67 0.06 0.07<br />

67<br />

68<br />

69<br />

23

3 Klassische Verfahren – MM-Substitutionen<br />

Zeichenhäufigkeiten (deutsch)<br />

Häufigkeitten<br />

* a b c d e f g h i j k l m n o p q r s t u v w x y z<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – MM-Substitutionen<br />

Einteilung der Zeichen in Gruppen<br />

Gruppe Deutsch Englisch<br />

I e e<br />

II n r i s t d h a t a o i n s h r<br />

III u l c g d l<br />

IV m o b z w f c u m w f g y p b<br />

V k v p j y q x v k j x q z<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – MM-Substitutionen<br />

Häufigkeiten von Bi- <strong>und</strong> Trigrammen<br />

Rang<br />

1 EN TH EIN THE<br />

2 ER HE ICH ING<br />

3 CH IN NDE AND<br />

4 ND ER DIE HER<br />

5 EI AN UND ERE<br />

6 DE RE DER ENT<br />

7 IN ED CHE THA<br />

8 ES ON END NTH<br />

9 TE ES GEN WAS<br />

10 IE ST SCH ETH<br />

11 UN EN CHT FOR<br />

12 GE AT DEN DTH<br />

13 ST TO INE HAT<br />

14 IC NT NGE SHE<br />

15 HE HA NUN ION<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Rang<br />

16 NE ND UNG INT<br />

17 SE OU DAS HIS<br />

18 NG EA HEN STH<br />

19 RE NG IND ERS<br />

20 AU AS ENW VER<br />

21 DI OR ENS TTH<br />

22 BE TI IES TER<br />

23 SS IS STE HES<br />

24 NS ET TEN EDT<br />

25 AN IT ERE EST<br />

26 SI AR LIC THI<br />

27 UE TE ACH HAD<br />

28 DA SE NDI OTH<br />

29 AS HI SSE ALL<br />

30 NI OF AUS ATI<br />

Deutsch<br />

Englisch<br />

70<br />

71<br />

72<br />

24

3 Klassische Verfahren – MM-Substitutionen<br />

• Analyse von MM-Substitutionen<br />

- Analyse der Häufigkeiten einzelner Buchstaben<br />

- Analyse der Häufigkeiten von Bi- <strong>und</strong> Trigrammen<br />

- Nutzung der Red<strong>und</strong>anz zur Ermittlung fehlender<br />

Zeichen<br />

- bei bekannten Wortgrenzen: Identifikation kurzer<br />

Wörter, Vorsilben, Endungen, Anfangs- <strong>und</strong><br />

Endbuchstaben<br />

Beispiel:<br />

QOTC RQXVUXZX FXAFX SHXVVXV KOZTCQOB DHV KXV<br />

TCQZQSFXZWBFWBTCXV XWUXVBTCQJFXV KXZ DXZLXVKXFXV<br />

BEZQTCX QGLXWTCXV QRRXZKWVUB WBF XB WY<br />

QRRUXYXWVXV VWTCF YHXURWTC NXKX<br />

TCQZQSFXZWBFWBTCX XWUXVBTCQJF XWVXZ BEZQTCX MO<br />

DXZYXWKXV OVK BWTC KXVVHTC WV KWXBXZ BEZQTCX<br />

QOBMOKZOXTSXV<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – MM-Substitutionen<br />

Analyse von Transpositionen<br />

• statistische Eigenschaften des Klartextes nur teilweise<br />

erhalten<br />

• einfache Analyse bei Klartext-Schlüsseltext-Angriff<br />

• ansonsten: Rekonstruktion der Bi- <strong>und</strong> Trigramme<br />

• zunächst Ermittlung der Blocklänge<br />

Beispiel<br />

CESVLRHEESUUSLLGANOSGMIHRSTU<br />

CESVLRH EESUUSL LGANOSG MIHRSTU<br />

Reduktion der möglichen Kombinationen:<br />

EVLRSCH, EVRLSCH, …, VELRSCH, ...<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – PM-Substitutionen<br />

PM-Substitution (1) (polyalphabetisch, monographisch)<br />

A M<br />

a i<br />

a 3<br />

M K C<br />

a 0<br />

a 2<br />

k 1<br />

b 14<br />

A M, A C1, A C2, …, A Cr Alphabete,<br />

enc: A M l (AC1 » A C2 » … » A Cr) l<br />

m = (m 1m 2 … m l), m i A M, m A M l ,l N<br />

enc k(m) = enc k (m 0)enc k (m 1) … enc k (m l), k j {1:r}<br />

0 1 l<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

k 2<br />

k r<br />

A C1<br />

b 20<br />

b r1<br />

73<br />

74<br />

A C2<br />

A Cr<br />

75<br />

25

3 Klassische Verfahren – PM-Substitutionen<br />

PM-Substitution (2)<br />

A M<br />

a i<br />

a 3<br />

M K C<br />

a 0<br />

a 2<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

k 1 kk2<br />

3 Klassische Verfahren – PM-Substitutionen<br />

• Vigenère-Chiffre (1)<br />

klassische Darstellung: Vigenère-Tableau<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

k r<br />

a b c d e f … z<br />

A A B C D E F … Z<br />

B B C D E F G … A<br />

C C D E F G H … B<br />

k 3<br />

b 1<br />

b<br />

3<br />

bj b0 D D E F G H I … C<br />

E E F G H I J … D<br />

F F G H I J K …<br />

…<br />

E<br />

… … … … … … … … … … …<br />

Z Z A B C D E … Y<br />

3 Klassische Verfahren – PM-Substitutionen<br />

• Vigenère-Chiffre (2)<br />

A M = A C = {A:Z}<br />

Schlüssel: K = {k|k = (k 0k 1 … k r-1) k i {A:Z}}<br />

enc k(m) = enc (m 0)enc (m 1) … enc (m i)enc (m i+1) … enc (m l-1)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

A C<br />

k 0 k 1<br />

k kr-11 k 0 k (l (l-1) 1) mod d r<br />

mit<br />

enc (mi) = -1 [( (mi)+ (kj)) mod n], (mi), (kj) {0:n-1}<br />

dec (ci) = -1 kj [( (ci)- (kj)) mod n]<br />

k j<br />

Beispiel<br />

76<br />

77<br />

78<br />

26

3 Klassische Verfahren – PM-Substitutionen<br />

• Binäre Vigenère-Chiffre<br />

A = {0,1}<br />

n = 2<br />

Klartextbuchstabe mi, Schlüsselbuchstabe ki: ci = (mi+ki) mod 2 bzw. ci = mi ki mi = ( (ci+kk i) ) mod d 2 b bzw. mi = ci k ki • Schlüssel<br />

– sollten Zufallsfolgen sein<br />

– kürzer als Klartext: periodische Wiederholung<br />

– Autokey-Verfahren<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – PM-Substitutionen<br />

• Vernam-Chiffre (one-time pad)<br />

– Schlüssellänge <strong>und</strong> Länge des Klartextes sind gleich<br />

– Weitere Bedingungen:<br />

• Jeder Schlüssel wird nur einmal verwendet <strong>und</strong><br />

• Schlüssel sind zufällig.<br />

Einzige informationstheoretisch sicheres Chiffre.<br />

• Binäre Vernam-Chiffre<br />

A = {0,1}; n = 2<br />

enck(m) = enc (m0)enc (m1) … enc (ml-1) mit<br />

enc k(mi) = mi k<br />

i<br />

i<br />

dec (ci) = ci ki k i<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

k 0<br />

3 Klassische Verfahren – PM-Substitutionen<br />

k 1<br />

Analyse von PM-Substitutionen<br />

• statistische Eigenschaften des Klartextes werden nicht in<br />

den Schlüsseltext übertragen<br />

• unter bestimmten Bedingungen sicher (Schlüssellänge!)<br />

2 Schritte:<br />

11. Ermittlung der<br />

Schlüssellänge r<br />

SSchlüssel hlü l<br />

Schlüsseltext<br />

k k0 c0 k k1 c1 k k2 c2 …<br />

…<br />

k kr-1 cr-1 Vereinfachung der<br />

Analyse auf Analyse<br />

von r MM-Substitutionen<br />

2. Analyse der<br />

MM-Substitutionen<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

k l-1<br />

c r c r+1 c r+2 … c r+(r-1)<br />

c 2r c 2r+1 c 2r+2 … c 2r+(r-1)<br />

… … … … …<br />

MM-Substitution mit<br />

Schlüssel k 0<br />

79<br />

80<br />

81<br />

27

3 Klassische Verfahren – PM-Substitutionen<br />

• Kasiski-Test<br />

– 1863 von Friedrich Wilhelm Kasiski publiziert<br />

– Suche nach identischen Abschnitten im Schlüsseltext<br />

– Annahme: identische Abschnitte im Klartext mit<br />

denselben Schlüsselzeichen verschlüsselt<br />

– Rückschlüsse auf Schlüssellänge: ggT der Abstände<br />

– zufällige Wiederholungen möglich<br />

untersuchte Folgen sollten mindestens die Länge 3<br />

haben<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – PM-Substitutionen<br />

m = A L B E R T I S K R E I S S C H E I B E N S I N D<br />

k = K E Y K E Y K E Y K E Y K E Y K E Y K E Y K E Y K<br />

c = K P Z O V R S W I B I G C W A R I G L I L C M L N<br />

m ... E I N E V E R B E S S E R T E F O R M D E R V E R<br />

k ... E Y K E Y K E Y K E Y K E Y K E Y K E Y K E Y K E<br />

c ... I G X I T O V Z O W Q O V R O J M B Q B O V T O V<br />

m ... S C H I E B E C H I F F R E N<br />

k ... Y K E Y K E Y K E Y K E Y K E<br />

c ... Q M L G O F C M L G P J P O R<br />

Wiederholungen durch Verschlüsselung identischer Klartextabschnitte<br />

zufällige Wiederholungen<br />

Abstände: ‚OVR‘: 33 = 3 11<br />

‚TOV‘: 18 = 2 3<br />

‚MLG‘: 6<br />

‚CML‘: 35<br />

2<br />

= 2 3<br />

= 5 7<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

ggT(Abstände) = 3<br />

3 Klassische Verfahren – PM-Substitutionen<br />

• Friedman-Test<br />

– von William F. Friedman veröffentlicht<br />

– analysiert die Red<strong>und</strong>anz des Schlüsseltextes<br />

– basiert auf dem Koinzidenzindex I (1922, Friedman)<br />

– Länge der Nachricht m: length(m) = l<br />

– Länge des Schlüssels k: length(k) = r<br />

Wiederum 2 Schritte:<br />

1. Ermittlung der Schlüssellänge r<br />

2. Ermittlung des Schlüssels durch Analyse der<br />

MM-Substitutionen<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

82<br />

83<br />

84<br />

28

3 Klassische Verfahren – PM-Substitutionen<br />

Koinzidenzindex I<br />

• Wahrscheinlichkeit, dass zwei unabhängig voneinander<br />

gewählte Zeichen a i übereinstimmen<br />

n1<br />

2<br />

i ,<br />

i0<br />

i ( i), i<br />

I p p p a a A<br />

• I minimal, wenn alle Zeichen gleichwahrscheinlich:<br />

1 1<br />

pi , i0,1,..., n1 : Imin<br />

<br />

n n<br />

A = {A:Z}: n = 26, I min = 1/26 = 0,0385<br />

• I „maximal“ für Texte in natürlichen Sprachen:<br />

Nachricht in deutscher Sprache: I max = 0,0762<br />

Nachricht in englischer Sprache: I max = 0,0655<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – PM-Substitutionen<br />

Koinzidenzindex für Beispieltexte (deutsch, nur “A” – “Z”)<br />

I max = 0,0762<br />

─ r = 1 r = 4 r = 12 r = 26<br />

l = 110 038 0,07379 0,07379 0,04769 0,04030 0,03847<br />

l = 10 090 0,07226 0,07226 0,04714 0,04009 0,03856<br />

l = 2 059 0,08002 0,08002 0,04936 0,04107 0,04094<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – PM-Substitutionen<br />

Einordnung des Schlüsseltextes in eine Tabelle<br />

Schlüssel k 0 k 1 k 2 … k r-1<br />

Schlüsseltext c 0 c 1 c 2 … c r-1<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

c cr c cr+1 c cr+2 … c cr+(r-1) c 2r c 2r+1 c 2r+2 … c 2r+(r-1)<br />

c 3r c 3r+1 c 3r+2 … c 2r+(r-1)<br />

… … … … …<br />

I max = 0,0762<br />

I min = 0,0385<br />

85<br />

86<br />

I min = 0,0385<br />

87<br />

29

3 Klassische Verfahren – PM-Substitutionen<br />

Wahrscheinlichkeit, ein Paar gleiche Zeichen auszuwählen:<br />

I <br />

n 1<br />

2 gl max<br />

pi<br />

<br />

i0 anzbp<br />

Anzahl von Buchstabenpaaren<br />

• aus einer gleichen Spalte:<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

anz I<br />

• aus verschiedenen Spalten:<br />

• insgesamt:<br />

anz I<br />

v<br />

min<br />

N <br />

N 1 1<br />

r<br />

anzgl<br />

<br />

<br />

2<br />

N <br />

NN <br />

r<br />

anzv<br />

<br />

<br />

2<br />

NN 1<br />

anzbp<br />

<br />

2<br />

3 Klassische Verfahren – PM-Substitutionen<br />

Einsetzen <strong>und</strong> Umformen nach r liefert:<br />

( Imax Imin ) N 0,0377N<br />

r <br />

( N 1) I Imax Imin N ( N 1) I 0,0762 0,0385N<br />

0,0377<br />

r für ü N >> 1<br />

I 0,0385<br />

anz( a ) 1<br />

I p anz a<br />

n1 n1 2 n1<br />

2 i<br />

2<br />

i ( )<br />

2 2<br />

i<br />

i0 i0 N N i0<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – PM-Substitutionen<br />

• Analyse einer PM-Substitution ohne periodische<br />

Wiederholung des Schlüssels<br />

– Methode von Friedman 1918 vorgestellt<br />

– Voraussetzung: Schlüssel <strong>und</strong> Klartext entstammen einer<br />

natürlichen Sprache<br />

– Basis: eine relativ kleine Menge von Buchstaben macht bereits<br />

einen großen Teil des Textes aus (ca. 75% des Englischen oder<br />

Deutschen bestehen aus den jeweils 10 häufigsten Buchstaben)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

88<br />

89<br />

90<br />

30

3 Klassische Verfahren – PM-Substitutionen<br />

Vigenère-Tableau für die 10 häufigsten Buchstaben (D):<br />

e n r i s t d h a u<br />

E I R V M W X H L E Y<br />

N R A E V F G Q U N H<br />

R V E I Z J K U Y R L<br />

I M V Z Q A B L P I C<br />

S W F J A K L V Z S M<br />

T X G K B L M W A T N<br />

D H Q U L V W G K D X<br />

H L U Y P Z A K O H B<br />

A E N R I S T D H A U<br />

U Y H L C M N X B U O<br />

Ermittlung sinnvoller Kombinationen, Ausschluss …<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – PM-Substitutionen<br />

Mögliche Zusammensetzung der Schlüsseltextbuchstaben<br />

A B C D E F G H I J K L M<br />

a+a i+t i+u a+d a+e n+s d+d a+h e+e r+s s+s e+h t+t<br />

n+n h+u n+r n+t e+d r+r d+h i+d e+i<br />

i+s n+u a+i r+t s+t s+u<br />

h+ t r+u<br />

N o P Q R S T U V W X Y Z<br />

a+n h+h h+i i+i a+r a+s a+t a+u d+s d+t d+u e+u i+r<br />

t+u u+u d+n e+n d+r e+r e+s e+t h+r h+s<br />

h+n i+n<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

3 Klassische Verfahren – PM-Substitutionen<br />

• Beispiel<br />

m = E I N B I L D V E R A R B E I T U N G S …<br />

k = D I E S T E G A N O G R A P H I E E R M …<br />

c = H Q R T B P J V R F G I B T P B Y R X E …<br />

H: (a+h), (e+d), (n+u)<br />

Q: (i+i), (d+n)<br />

R: (a+r), (e+n)<br />

T: (a+t)<br />

B: (i+t), (h+u)<br />

P: (h+i)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

insgesamt 6 · 3 · 4 = 72<br />

Möglichkeiten, darunter (die, ein)<br />

insgesamt 2 · 4 · 2 = 16<br />

Möglichkeiten, keine sinnvolle<br />

Kombination darunter<br />

91<br />

92<br />

93<br />

31

3 Klassische Verfahren<br />

Zusammenfassung<br />

• MM-Substitutionen erhalten alle Gesetzmäßigkeiten des<br />

Klartextes – Angriffe mittels statistischer Analysen<br />

• PM-Substitionen beseitigen diesen Nachteil durch<br />

Anwendung unterschiedlicher Schlüsselzeichen; relevant für<br />

die Sicherheit: Schlüssellänge <strong>und</strong> Wahl des Schlüssels<br />

• Transpositionen p erhalten Einzelwahrscheinlichkeiten, , aber<br />

nicht die Wahrscheinlichkeiten von Zeichenfolgen<br />

• Ansatzpunkt für die vorgestellten Analysen: erhaltene<br />

Red<strong>und</strong>anz des Klartextes<br />

<strong>Kryptoanalyse</strong> m. H. eines reinen Schlüsseltext-Angriffs<br />

für Klartext „ohne“ Red<strong>und</strong>anz nicht möglich;<br />

Reduktion der Red<strong>und</strong>anz erschwert <strong>Kryptoanalyse</strong><br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

Überblick über die Vorlesung<br />

1. Einführung<br />

2. Gr<strong>und</strong>lagen<br />

3. Klassische Verfahren<br />

4. Symmetrische Verfahren<br />

– Blockchiffren<br />

– Feistel-Chiffre<br />

– Kryptographische Güte einer Verschlüsselungsfunktion<br />

– DES<br />

• Differentielle <strong>Kryptoanalyse</strong><br />

• Lineare <strong>Kryptoanalyse</strong><br />

– IDEA<br />

– AES<br />

– Betriebsarten<br />

5. Asymmetrische Verfahren<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

4 Symmetrische Verfahren – Blockchiffren<br />

Blockchiffren<br />

• Verschlüsselung von Nachrichten fester Länge<br />

(Stromchiffren: Verschlüsselung von Nachrichten beliebiger<br />

Länge)<br />

• Nachricht m in b Blöcke der Länge l unterteilt:<br />

m = m 1m 2 … m b, m i = m i1m i2 … m il, m ij {0, 1}<br />

• Verschlüsselung der Nachrichtenblöcke mit k K:<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

c i = enc(k, m i)<br />

praktischer Einsatz: Betriebsarten<br />

• längentreue Verfahren: length(m i) = length(c i)<br />

• Anforderungen an enc k : Sicherheit <strong>und</strong> Performance<br />

94<br />

95<br />

96<br />

32

4 Symmetrische Verfahren – Blockchiffren<br />

Sicherheitsanforderungen an enc k<br />

• Diffusion <strong>und</strong> Konfusion<br />

[Claude Shannon: Communication Theory of Secrecy Systems. Bell<br />

Systems Technical Journal, 28(1949), 656-715.]<br />

• Ziel: Erschweren statistischer Angriffe<br />

• Diffusion: im Klartext enthaltene Red<strong>und</strong>anz wird im<br />

Schlüsseltext „verteilt“<br />

• Konfusion: Beziehungen zwischen Schlüsseltexten <strong>und</strong><br />

Schlüsseln so komplex wie möglich<br />

• Produktchiffre: Kombination von Verschlüsselungsverfahren<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

4 Symmetrische Verfahren – Blockchiffren<br />

• Produktchiffre als Kombination von<br />

Substitution ( Konfusion) <strong>und</strong> Transposition ( Diffusion)<br />

bietet Möglichkeit der effizienten Konstruktion<br />

entsprechender Verschlüsselungsfunktionen<br />

Substitutions-Permutations-Netzwerk (SP-Netzwerk)<br />

• Iterierte Blockchiffren<br />

– Verschlüsselung erfolgt in mehreren R<strong>und</strong>en<br />

c = encn(kn, encn-1(kn-1, ... enc2(k2, enc1(k1, m)) ... ))<br />

– Verwendung von R<strong>und</strong>enschlüsseln<br />

– Algorithmus zur Generierung der R<strong>und</strong>en- bzw. Teilschlüssel<br />

– Verschlüsselungsfunktion muss im Allgemeinen invertierbar sein<br />

– Anwendung der R<strong>und</strong>enschlüssel bei Entschlüsselung in<br />

umgekehrter Reichenfolge<br />

m = dec1(k1, dec2(k2, ... decn-1(kn-1, decn(kn, c)) ... ))<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

4 Symmetrische Verfahren – Blockchiffren<br />

Allgemeine Ansätze zur <strong>Kryptoanalyse</strong> von Blockchiffren<br />

• Unabhängig von der internen Struktur<br />

• Vollständige Schlüsselsuche<br />

– Klartext-Schlüsseltext-Angriff<br />

– Aufwand abhängig vom Schlüsselraum<br />

• Zugriff auf eine vorab berechnete Tabelle<br />

– Gewählter Klartext-Schlüsseltext-Angriff<br />

Klartext Schlüsseltext Angriff<br />

– Aufwand abhängig vom Schlüsselraum<br />

• Time-Memory-Tradeoff<br />

• Kodebuchanalyse<br />

– Gewählter Klartext-Schlüsseltext-Angriff<br />

– Ziel: Rekonstruktion des Klartextes<br />

– Aufwand abhängig von Struktur <strong>und</strong> Red<strong>und</strong>anz des Klartextes<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

97<br />

98<br />

99<br />

33

4 Symmetrische Verfahren – Feistel-Chiffre<br />

Feistel-Chiffre<br />

• Forschungsprogramm „Lucifer“ in den späten 60er Jahren<br />

• Feistel-Chiffre 1973 von Horst Feistel veröffentlicht<br />

• Permutationen <strong>und</strong> Substitutionen<br />

• Iterierte Blockchiffre<br />

• Struktur dieser Chiffre gehört zu den gr<strong>und</strong>legenden<br />

Konzepten der <strong>Kryptographie</strong><br />

• Anwendung des Prinzips z.B. in DES, 3-DES, Blowfish, CAST,<br />

FEAL <strong>und</strong> Twofish<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

4 Symmetrische Verfahren – Feistel-Chiffre<br />

• Zerlegung des Nachrichtenblocks m i A l in zwei Teilblöcke:<br />

m i = (L 0, R 0)<br />

c i = (L n, R n)<br />

• Schema ist selbstinvers: Ver- <strong>und</strong> Entschlüsselung geschieht<br />

mit it d den gleichen l i h FFunktionen, kti nur Reihenfolge R ih f l der d<br />

R<strong>und</strong>enschlüssel wird umgekehrt<br />

• R<strong>und</strong>enfunktion f muss nicht bijektiv sein<br />

• Verarbeitung von Teilblöcken ermöglicht effiziente<br />

Implementierung<br />

• f bestimmt kryptographische Sicherheit des Verfahrens<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

4 Symmetrische Verfahren – Feistel-Chiffre<br />

Verschlüsselung in einer R<strong>und</strong>e<br />

enc(k i, (L i-1, R i-1)) = R i-1, f(R i-1, k i) L i-1 = L i, R i<br />

R<strong>und</strong>e 1: L0 R0 <strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

L 1<br />

f<br />

R 1<br />

k 1<br />

enc(k 1, (L 0, R 0)) = R 0, f(R 0, k 1) L 0 = L 1, R 1<br />

100<br />

101<br />

102<br />

34

4 Symmetrische Verfahren – Feistel-Chiffre<br />

Entschlüsselung in einer R<strong>und</strong>e<br />

dec(k i, (L i, R i)) = f(L i, k i) R i, L i = L i-1, R i-1<br />

R<strong>und</strong>e 1: L1 R1 k 1<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

f<br />

L 0<br />

R 0<br />

dec(k 1, (L 1, R 1)) = f(L 1, k 1) R 1, L 1 = L 0, R 0<br />

4 Symmetrische Verfahren – Kryptographische Güte<br />

Kryptographische Güte einer Verschlüsselungsfunktion<br />

• Kryptographisch entscheidende Funktion f muss bestimmten<br />

Anforderungen genügen ( Konfusion <strong>und</strong> Diffusion)<br />

• Merkmale zur Beurteilung von f: Designkriterien<br />

• Beispiele:<br />

– Vollständigkeit<br />

– Avalanche<br />

– Nichtlinearität<br />

– keine Informationen über Outputbits ohne Wissen über<br />

Inputbits ( Korrelationsimmunität)<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

4 Symmetrische Verfahren – Kryptographische Güte<br />

Vollständigkeit<br />

Eine Funktion f: {0,1} n {0,1} m heißt vollständig, wenn<br />

jedes Bit des Outputs von jedem Bit des Inputs abhängt.<br />

Grad der Vollständigkeit k/n: im Mittel hängen k Output-Bits<br />

von den n Inputbits ab<br />

Beispiel: S Bsp<br />

y 1 = x 1x 2 x 1x 3 x 2x 3 x 2 x 3 1<br />

y 2 = x 1x 2 x 1x 3 x 2x 3 x 1 x 3 1<br />

y 3 = x 1x 2 x 1x 3 x 2x 3 x 1 x 2 1<br />

kein hinreichendes Kriterium<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

103<br />

104<br />

105<br />

35

4 Symmetrische Verfahren – Kryptographische Güte<br />

y 1 = x 1x 2 x 1x 3 x 2x 3 x 2 x 3 1<br />

y 2 = x 1x 2 x 1x 3 x 2x 3 x 1 x 3 1<br />

y 3 = x 1x 2 x 1x 3 x 2x 3 x 1 x 2 1<br />

Input Output<br />

x3 x2 x1 y3 y2 y1 0 0 0 1 1 1<br />

0 0 1 0 0 1<br />

0 1 0 0 1 0<br />

0 1 1 0 1 1<br />

1 0 0 1 0 0<br />

1 0 1 1 0 1<br />

1 1 0 1 1 0<br />

1 1 1 0 0 0<br />

<strong>Kryptographie</strong> <strong>und</strong> <strong>Kryptoanalyse</strong><br />

6 von 8 möglichen<br />

Belegungen des Inputs<br />

werden identisch<br />

ausgegeben!<br />

4 Symmetrische Verfahren – Kryptographische Güte<br />

Beispiel: Vollständigkeit der Feistel-Chiffre (f vollst.)<br />

Outputbit<br />

j<br />

Outputbit<br />

j<br />

7<br />

6<br />

5<br />