Network Security Platform 7.0 IPS Administration Guide - McAfee

Network Security Platform 7.0 IPS Administration Guide - McAfee

Network Security Platform 7.0 IPS Administration Guide - McAfee

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

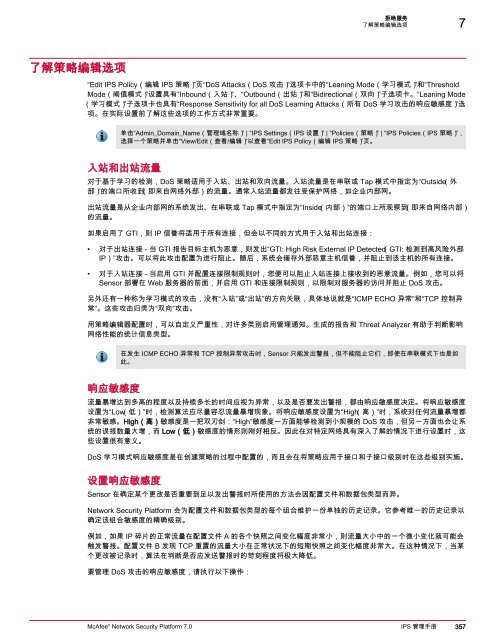

了解策略编辑选项<br />

“Edit <strong>IPS</strong> Policy(编辑 <strong>IPS</strong> 策略)”页“DoS Attacks(DoS 攻击)”选项卡中的“Leaning Mode(学习模式)”和“Threshold<br />

Mode(阈值模式)”设置具有“Inbound(入站)”、“Outbound(出站)”和“Bidirectional(双向)”子选项卡。“Leaning Mode<br />

(学习模式)”子选项卡也具有“Response Sensitivity for all DoS Learning Attacks(所有 DoS 学习攻击的响应敏感度)”选<br />

项。在实际设置前了解这些选项的工作方式非常重要。<br />

单击“Admin_Domain_Name(管理域名称)” | “<strong>IPS</strong> Settings(<strong>IPS</strong> 设置)” | “Policies(策略)” | “<strong>IPS</strong> Policies(<strong>IPS</strong> 策略)”,<br />

选择一个策略并单击“View/Edit(查看/编辑)”以查看“Edit <strong>IPS</strong> Policy(编辑 <strong>IPS</strong> 策略)”页。<br />

入站和出站流量<br />

对于基于学习的检测,DoS 策略适用于入站、出站和双向流量。入站流量是在串联或 Tap 模式中指定为“Outside(外<br />

部)”的端口所收到(即来自网络外部)的流量。通常入站流量都发往受保护网络,如企业内部网。<br />

出站流量是从企业内部网的系统发出、在串联或 Tap 模式中指定为“Inside(内部)”的端口上所观察到(即来自网络内部)<br />

的流量。<br />

如果启用了 GTI,则 IP 信誉将适用于所有连接,但会以不同的方式用于入站和出站连接:<br />

• 对于出站连接 ‑ 当 GTI 报告目标主机为恶意,则发出“GTI: High Risk External IP Detected(GTI: 检测到高风险外部<br />

IP)”攻击。可以将此攻击配置为进行阻止。随后,系统会缓存外部恶意主机信誉,并阻止到该主机的所有连接。<br />

• 对于入站连接 ‑ 当启用 GTI 并配置连接限制规则时,您便可以阻止入站连接上接收到的恶意流量。例如,您可以将<br />

Sensor 部署在 Web 服务器的前面,并启用 GTI 和连接限制规则,以限制对服务器的访问并阻止 DoS 攻击。<br />

另外还有一种称为学习模式的攻击,没有“入站”或“出站”的方向关联,具体地说就是“ICMP ECHO 异常”和“TCP 控制异<br />

常”。这些攻击归类为“双向”攻击。<br />

用策略编辑器配置时,可以自定义严重性,对许多类别启用管理通知。生成的报告和 Threat Analyzer 有助于判断影响<br />

网络性能的统计信息类型。<br />

响应敏感度<br />

在发生 ICMP ECHO 异常和 TCP 控制异常攻击时,Sensor 只能发出警报,但不能阻止它们,即使在串联模式下也是如<br />

此。<br />

流量暴增达到多高的程度以及持续多长的时间应视为异常,以及是否要发出警报,都由响应敏感度决定。将响应敏感度<br />

设置为“Low(低)”时,检测算法应尽量容忍流量暴增现象。将响应敏感度设置为“High(高)”时,系统对任何流量暴增都<br />

非常敏感。High(高)敏感度是一把双刃剑:“High”敏感度一方面能够检测到小规模的 DoS 攻击,但另一方面也会让系<br />

统的误报数量大增,而 Low(低)敏感度的情形则刚好相反。因此在对特定网络具有深入了解的情况下进行设置时,这<br />

些设置很有意义。<br />

DoS 学习模式响应敏感度是在创建策略的过程中配置的,而且会在将策略应用于接口和子接口级别时在这些级别实施。<br />

设置响应敏感度<br />

Sensor 在确定某个更改是否重要到足以发出警报时所使用的方法会因配置文件和数据包类型而异。<br />

<strong>Network</strong> <strong>Security</strong> <strong>Platform</strong> 会为配置文件和数据包类型的每个组合维护一份单独的历史记录。它参考唯一的历史记录以<br />

确定该组合敏感度的精确级别。<br />

例如,如果 IP 碎片的正常流量在配置文件 A 的各个快照之间变化幅度非常小,则流量大小中的一个微小变化就可能会<br />

触发警报。配置文件 B 发现 TCP 重置的流量大小在正常状况下的短期快照之间变化幅度非常大。在这种情况下,当某<br />

个更改被记录时,算法在判断是否应发送警报时的苛刻程度将极大降低。<br />

要管理 DoS 攻击的响应敏感度,请执行以下操作:<br />

拒绝服务<br />

了解策略编辑选项 7<br />

<strong>McAfee</strong> ® <strong>Network</strong> <strong>Security</strong> <strong>Platform</strong> <strong>7.0</strong> <strong>IPS</strong> 管理手册 357