E-mail-worm Analysis

E-mail-worm Analysis

E-mail-worm Analysis

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

어셈블리어 개발자 그룹 :: 어셈러브<br />

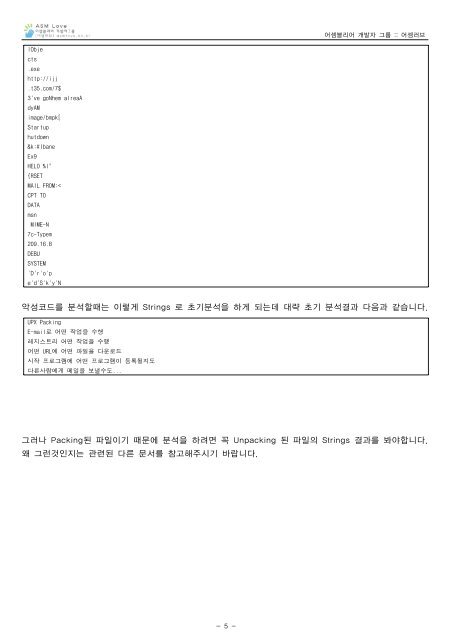

lObje<br />

cts<br />

.exe<br />

http://ijj<br />

.t35.com/7$<br />

3've goNhem alreaA<br />

dyAM<br />

image/bmpk[<br />

Startup<br />

hutdown<br />

&k:#Ibane<br />

Ex9<br />

HELO %l"<br />

{RSET<br />

MAIL FROM:<<br />

CPT TO<br />

DATA<br />

msn<br />

MIME-N<br />

7c-Typem<br />

209.16.8<br />

DEBU<br />

SYSTEM<br />

'D'r'o'p<br />

e'd'S'k'y'N<br />

악성코드를 분석할때는 이렇게 Strings 로 초기분석을 하게 되는데 대략 초기 분석결과 다음과 같습니다.<br />

UPX Packing<br />

E-<strong>mail</strong>로 어떤 작업을 수행<br />

레지스트리 어떤 작업을 수행<br />

어떤 URL에 어떤 파일을 다운로드<br />

시작 프로그램에 어떤 프로그램이 등록될지도<br />

다른사람에게 메일을 보낼수도...<br />

그러나 Packing된 파일이기 때문에 분석을 하려면 꼭 Unpacking 된 파일의 Strings 결과를 봐야합니다.<br />

왜 그런것인지는 관련된 다른 문서를 참고해주시기 바랍니다.<br />

- 5 -

![[Debugging] Art of Hooking 2th Edition](https://img.yumpu.com/22140176/1/167x260/debugging-art-of-hooking-2th-edition.jpg?quality=85)