E-mail-worm Analysis

E-mail-worm Analysis

E-mail-worm Analysis

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

어셈블리어 개발자 그룹 :: 어셈러브<br />

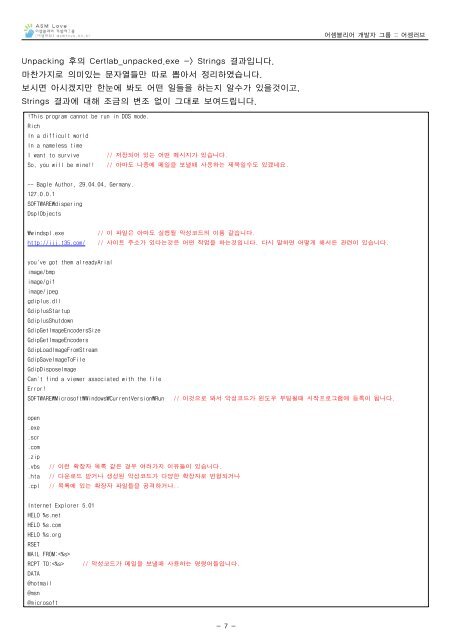

Unpacking 후의 Certlab_unpacked.exe -> Strings 결과입니다.<br />

마찬가지로 의미있는 문자열들만 따로 뽑아서 정리하였습니다.<br />

보시면 아시겠지만 한눈에 봐도 어떤 일들을 하는지 알수가 있을것이고,<br />

Strings 결과에 대해 조금의 변조 없이 그대로 보여드립니다.<br />

!This program cannot be run in DOS mode.<br />

Rich<br />

In a difficult world<br />

In a nameless time<br />

I want to survive // 저장되어 있는 어떤 메시지가 있습니다.<br />

So, you will be mine!! // 아마도 나중에 메일을 보낼때 사용하는 제목일수도 있겠네요.<br />

-- Bagle Author, 29.04.04, Germany.<br />

127.0.0.1<br />

SOFTWARE₩dispering<br />

DsplObjects<br />

₩windspl.exe<br />

http://ijj.t35.com/<br />

// 이 파일은 아마도 실행될 악성코드의 이름 같습니다.<br />

// 사이트 주소가 있다는것은 어떤 작업을 하는것입니다. 다시 말하면 어떻게 해서든 관련이 있습니다.<br />

you've got them alreadyArial<br />

image/bmp<br />

image/gif<br />

image/jpeg<br />

gdiplus.dll<br />

GdiplusStartup<br />

GdiplusShutdown<br />

GdipGetImageEncodersSize<br />

GdipGetImageEncoders<br />

GdipLoadImageFromStream<br />

GdipSaveImageToFile<br />

GdipDisposeImage<br />

Can't find a viewer associated with the file<br />

Error!<br />

SOFTWARE₩Microsoft₩Windows₩CurrentVersion₩Run<br />

// 이것으로 봐서 악성코드가 윈도우 부팅될때 시작프로그램에 등록이 됩니다.<br />

open<br />

.exe<br />

.scr<br />

.com<br />

.zip<br />

.vbs<br />

.hta<br />

.cpl<br />

// 이런 확장자 목록 같은 경우 여러가지 이유들이 있습니다.<br />

// 다운로드 받거나 생성된 악성코드가 다양한 확장자로 변형되거나<br />

// 목록에 있는 확장자 파일들을 공격하거나..<br />

Internet Explorer 5.01<br />

HELO %s.net<br />

HELO %s.com<br />

HELO %s.org<br />

RSET<br />

MAIL FROM:<br />

RCPT TO: // 악성코드가 메일을 보낼때 사용하는 명령어들입니다.<br />

DATA<br />

@hot<strong>mail</strong><br />

@msn<br />

@microsoft<br />

- 7 -

![[Debugging] Art of Hooking 2th Edition](https://img.yumpu.com/22140176/1/167x260/debugging-art-of-hooking-2th-edition.jpg?quality=85)