AIX and Linux Interoperability - IBM Redbooks

AIX and Linux Interoperability - IBM Redbooks

AIX and Linux Interoperability - IBM Redbooks

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

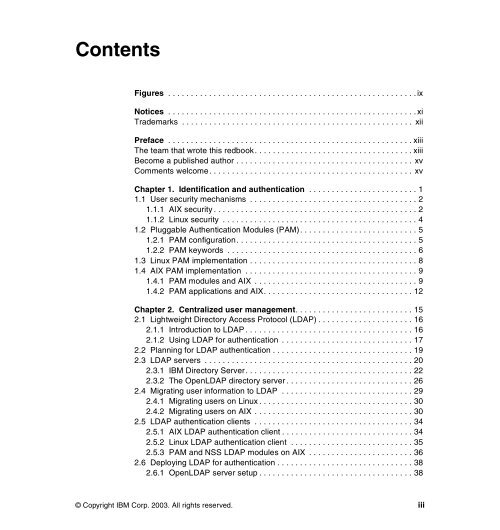

Contents<br />

Figures . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .ix<br />

Notices . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .xi<br />

Trademarks . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . xii<br />

Preface . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . xiii<br />

The team that wrote this redbook. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . xiii<br />

Become a published author . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . xv<br />

Comments welcome. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . xv<br />

Chapter 1. Identification <strong>and</strong> authentication . . . . . . . . . . . . . . . . . . . . . . . . 1<br />

1.1 User security mechanisms . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2<br />

1.1.1 <strong>AIX</strong> security . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2<br />

1.1.2 <strong>Linux</strong> security . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 4<br />

1.2 Pluggable Authentication Modules (PAM). . . . . . . . . . . . . . . . . . . . . . . . . . 5<br />

1.2.1 PAM configuration. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 5<br />

1.2.2 PAM keywords . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 6<br />

1.3 <strong>Linux</strong> PAM implementation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 8<br />

1.4 <strong>AIX</strong> PAM implementation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 9<br />

1.4.1 PAM modules <strong>and</strong> <strong>AIX</strong> . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 9<br />

1.4.2 PAM applications <strong>and</strong> <strong>AIX</strong>. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 12<br />

Chapter 2. Centralized user management. . . . . . . . . . . . . . . . . . . . . . . . . . 15<br />

2.1 Lightweight Directory Access Protocol (LDAP) . . . . . . . . . . . . . . . . . . . . . 16<br />

2.1.1 Introduction to LDAP . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 16<br />

2.1.2 Using LDAP for authentication . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 17<br />

2.2 Planning for LDAP authentication . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 19<br />

2.3 LDAP servers . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 20<br />

2.3.1 <strong>IBM</strong> Directory Server. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 22<br />

2.3.2 The OpenLDAP directory server . . . . . . . . . . . . . . . . . . . . . . . . . . . . 26<br />

2.4 Migrating user information to LDAP . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29<br />

2.4.1 Migrating users on <strong>Linux</strong> . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 30<br />

2.4.2 Migrating users on <strong>AIX</strong> . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 30<br />

2.5 LDAP authentication clients . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 34<br />

2.5.1 <strong>AIX</strong> LDAP authentication client . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 34<br />

2.5.2 <strong>Linux</strong> LDAP authentication client . . . . . . . . . . . . . . . . . . . . . . . . . . . 35<br />

2.5.3 PAM <strong>and</strong> NSS LDAP modules on <strong>AIX</strong> . . . . . . . . . . . . . . . . . . . . . . . 36<br />

2.6 Deploying LDAP for authentication . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 38<br />

2.6.1 OpenLDAP server setup . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 38<br />

© Copyright <strong>IBM</strong> Corp. 2003. All rights reserved. iii