Trådlöst nätverkskort för bärbara datorer Trådlöst ... - Belkin

Trådlöst nätverkskort för bärbara datorer Trådlöst ... - Belkin

Trådlöst nätverkskort för bärbara datorer Trådlöst ... - Belkin

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

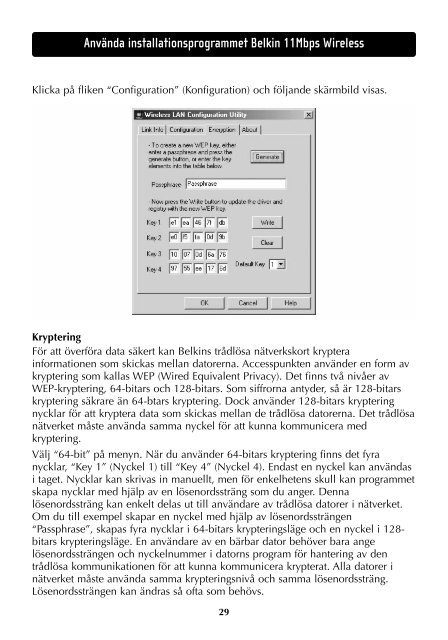

Använda installationsprogrammet <strong>Belkin</strong> 11Mbps Wireless<br />

Klicka på fliken “Configuration” (Konfiguration) och följande skärmbild visas.<br />

Kryptering<br />

För att över<strong>för</strong>a data säkert kan <strong>Belkin</strong>s trådlösa <strong>nätverkskort</strong> kryptera<br />

informationen som skickas mellan <strong>datorer</strong>na. Accesspunkten använder en form av<br />

kryptering som kallas WEP (Wired Equivalent Privacy). Det finns två nivåer av<br />

WEP-kryptering, 64-bitars och 128-bitars. Som siffrorna antyder, så är 128-bitars<br />

kryptering säkrare än 64-btars kryptering. Dock använder 128-bitars kryptering<br />

nycklar <strong>för</strong> att kryptera data som skickas mellan de trådlösa <strong>datorer</strong>na. Det trådlösa<br />

nätverket måste använda samma nyckel <strong>för</strong> att kunna kommunicera med<br />

kryptering.<br />

Välj “64-bit” på menyn. När du använder 64-bitars kryptering finns det fyra<br />

nycklar, “Key 1” (Nyckel 1) till “Key 4” (Nyckel 4). Endast en nyckel kan användas<br />

i taget. Nycklar kan skrivas in manuellt, men <strong>för</strong> enkelhetens skull kan programmet<br />

skapa nycklar med hjälp av en lösenordssträng som du anger. Denna<br />

lösenordssträng kan enkelt delas ut till användare av trådlösa <strong>datorer</strong> i nätverket.<br />

Om du till exempel skapar en nyckel med hjälp av lösenordssträngen<br />

“Passphrase”, skapas fyra nycklar i 64-bitars krypteringsläge och en nyckel i 128bitars<br />

krypteringsläge. En användare av en bärbar dator behöver bara ange<br />

lösenordssträngen och nyckelnummer i datorns program <strong>för</strong> hantering av den<br />

trådlösa kommunikationen <strong>för</strong> att kunna kommunicera krypterat. Alla <strong>datorer</strong> i<br />

nätverket måste använda samma krypteringsnivå och samma lösenordssträng.<br />

Lösenordssträngen kan ändras så ofta som behövs.<br />

29