2nd Infocom Magazine (September 2016)

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

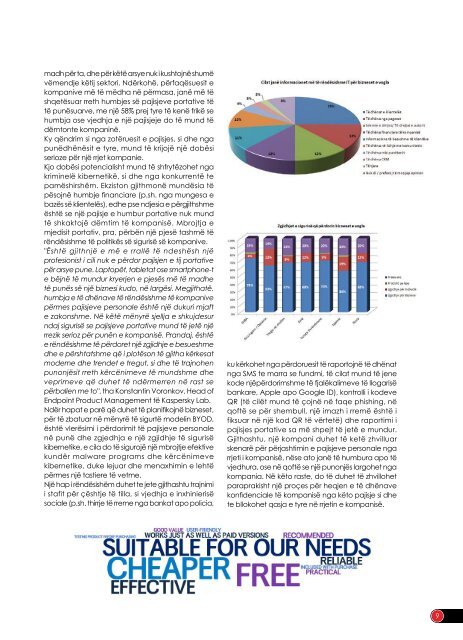

madh për ta, dhe për këtë arsye nuk i kushtojnë shumë<br />

vëmendje këtij sektori. Ndërkohë, përfaqësuesit e<br />

kompanive më të mëdha në përmasa, janë më të<br />

shqetësuar rreth humbjes së pajisjeve portative të<br />

të punësuarve, me një 58% prej tyre të kenë frikë se<br />

humbja ose vjedhja e një pajisjeje do të mund të<br />

dëmtonte kompaninë.<br />

Ky qëndrim si nga zotëruesit e pajisjes, si dhe nga<br />

punëdhënësit e tyre, mund të krijojë një dobësi<br />

serioze për një rrjet kompanie.<br />

Kjo dobësi potencialisht mund të shfrytëzohet nga<br />

kriminelë kibernetikë, si dhe nga konkurrentë te<br />

pamëshirshëm. Ekziston gjithmonë mundësia të<br />

pësojnë humbje financiare (p.sh. nga mungesa e<br />

bazës së klientelës), edhe pse ndjesia e përgjithshme<br />

është se një pajisje e humbur portative nuk mund<br />

të shkaktojë dëmtim të kompanisë. Mbrojtja e<br />

mjedisit portativ, pra, përbën një pjesë tashmë të<br />

rëndësishme të politikës së sigurisë së kompanive.<br />

"Është gjithnjë e më e rrallë të ndeshësh një<br />

profesionist i cili nuk e përdor pajisjen e tij portative<br />

për arsye pune. Laptopët, tabletat ose smartphone-t<br />

e bëjnë të mundur kryerjen e pjesës më të madhe<br />

të punës së një biznesi kudo, në largësi. Megjithatë,<br />

humbja e të dhënave të rëndësishme të kompanive<br />

përmes pajisjeve personale është një dukuri mjaft<br />

e zakonshme. Në këtë mënyrë sjellja e shkujdesur<br />

ndaj sigurisë se pajisjeve portative mund të jetë një<br />

rrezik serioz për punën e kompanisë. Prandaj, është<br />

e rëndësishme të përdoret një zgjidhje e besueshme<br />

dhe e përshtatshme që i plotëson të gjitha kërkesat<br />

moderne dhe trendet e tregut, si dhe të trajnohen<br />

punonjësit rreth kërcënimeve të mundshme dhe<br />

veprimeve që duhet të ndërmerren në rast se<br />

përballen me to", tha Konstantin Voronkov, Head of<br />

Endpoint Product Management të Kaspersky Lab.<br />

Ndër hapat e parë që duhet të planifikojnë bizneset,<br />

për të zbatuar në mënyrë të sigurtë modelin BYOD,<br />

është vlerësimi i përdorimit të pajisjeve personale<br />

në punë dhe zgjedhja e një zgjidhje të sigurisë<br />

kibernetike, e cila do të sigurojë një mbrojtje efektive<br />

kundër malware programs dhe kërcënimeve<br />

kibernetike, duke lejuar dhe menaxhimin e lehtë<br />

përmes një tastiere të vetme.<br />

Një hap i rëndësishëm duhet te jete gjithashtu trajnimi<br />

i stafit për çështje të tilla, si vjedhja e inxhinierisë<br />

sociale (p.sh. thirrje të rreme nga bankat apo policia,<br />

ku kërkohet nga përdoruesit të raportojnë të dhënat<br />

nga SMS te marra se fundmi, të cilat mund të jene<br />

kode njëpërdorimshme të fjalëkalimeve të llogarisë<br />

bankare, Apple apo Google ID), kontrolli i kodeve<br />

QR (të cilët mund të çojnë në faqe phishing, në<br />

qoftë se për shembull, një imazh i rremë është i<br />

fiksuar në një kod QR të vërtetë) dhe raportimi i<br />

pajisjes portative sa më shpejt të jetë e mundur.<br />

Gjithashtu, një kompani duhet të ketë zhvilluar<br />

skenarë për përjashtimin e pajisjeve personale nga<br />

rrjeti i kompanisë, nëse ato janë të humbura apo të<br />

vjedhura, ose në qoftë se një punonjës largohet nga<br />

kompania. Në këto raste, do të duhet të zhvillohet<br />

paraprakisht një proçes për heqjen e të dhënave<br />

konfidenciale të kompanisë nga këto pajisje si dhe<br />

te bllokohet qasja e tyre në rrjetin e kompanisë.<br />

9