1. Offizielle Präsentation - CrypTool

1. Offizielle Präsentation - CrypTool

1. Offizielle Präsentation - CrypTool

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

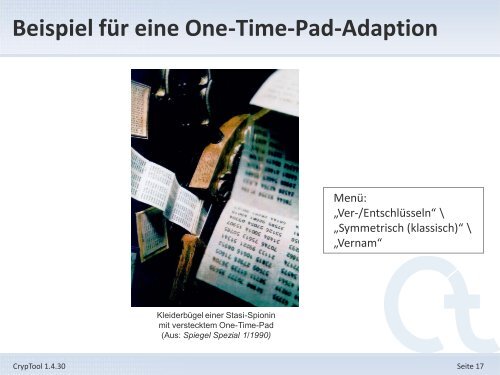

Beispiel für eine One-Time-Pad-Adaption<br />

Kleiderbügel einer Stasi-Spionin<br />

mit verstecktem One-Time-Pad<br />

(Aus: Spiegel Spezial 1/1990)<br />

Menü:<br />

„Ver-/Entschlüsseln“ \<br />

„Symmetrisch (klassisch)“ \<br />

„Vernam“<br />

<strong>CrypTool</strong> <strong>1.</strong>4.30 Seite 17