1. Offizielle Präsentation - CrypTool

1. Offizielle Präsentation - CrypTool

1. Offizielle Präsentation - CrypTool

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

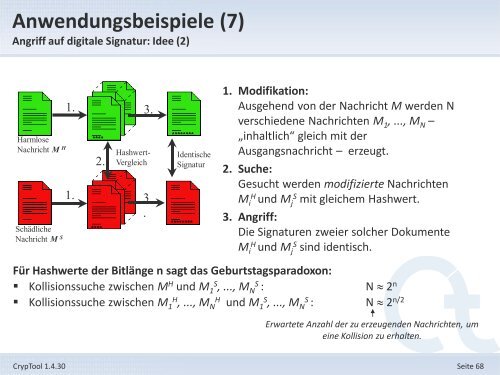

Anwendungsbeispiele (7)<br />

Angriff auf digitale Signatur: Idee (2)<br />

Harmlose<br />

Nachricht M H<br />

Schädliche<br />

Nachricht M S<br />

<strong>1.</strong><br />

<strong>1.</strong><br />

2.<br />

3.<br />

Hashwert-<br />

Vergleich<br />

3<br />

.<br />

Identische<br />

Signatur<br />

<strong>1.</strong> Modifikation:<br />

Ausgehend von der Nachricht M werden N<br />

verschiedene Nachrichten M 1, ..., M N –<br />

„inhaltlich“ gleich mit der<br />

Ausgangsnachricht – erzeugt.<br />

2. Suche:<br />

Gesucht werden modifizierte Nachrichten<br />

M i H und Mj S mit gleichem Hashwert.<br />

3. Angriff:<br />

Die Signaturen zweier solcher Dokumente<br />

M i H und Mj S sind identisch.<br />

Für Hashwerte der Bitlänge n sagt das Geburtstagsparadoxon:<br />

Kollisionssuche zwischen M H und M 1 S , ..., MN S : N 2 n<br />

Kollisionssuche zwischen M 1 H , ..., MN H und M1 S , ..., MN S : N 2 n/2<br />

Erwartete Anzahl der zu erzeugenden Nachrichten, um<br />

eine Kollision zu erhalten.<br />

<strong>CrypTool</strong> <strong>1.</strong>4.30 Seite 68