2-up - ETH Zürich

2-up - ETH Zürich

2-up - ETH Zürich

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

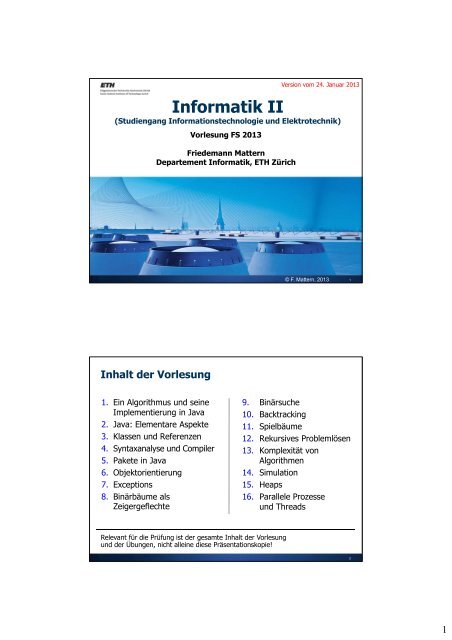

Informatik II<br />

(Studiengang Informationstechnologie und Elektrotechnik)<br />

Vorlesung FS 2013<br />

Friedemann Mattern<br />

Departement Informatik, <strong>ETH</strong> <strong>Zürich</strong><br />

Version vom 24. Januar 2013<br />

© F. Mattern, 2013<br />

1<br />

Inhalt der Vorlesung<br />

1. Ein Algorithmus und seine<br />

Implementierung in Java<br />

2. Java: Elementare Aspekte<br />

3. Klassen und Referenzen<br />

4. Syntaxanalyse und Compiler<br />

5. Pakete in Java<br />

6. Objektorientierung<br />

7. Exceptions<br />

8. Binärbäume als<br />

Zeigergeflechte<br />

9. Binärsuche<br />

10. Backtracking<br />

11. Spielbäume<br />

12. Rekursives Problemlösen<br />

13. Komplexität von<br />

Algorithmen<br />

14. Simulation<br />

15. Heaps<br />

16. Parallele Prozesse<br />

und Threads<br />

Relevant für die Prüfung ist der gesamte Inhalt der Vorlesung<br />

und der Übungen, nicht alleine diese Präsentationskopie!<br />

2<br />

1

Wer sind wir?<br />

Fachgebiet „Verteilte Systeme“<br />

im Departement Informatik,<br />

Institut für Pervasive Computing<br />

Friedemann<br />

Mattern<br />

Simon Mayer<br />

Ansprechperson für<br />

organisatorische Aspekte<br />

(z.B. Übungsbetrieb)<br />

5<br />

Mit was beschäftigen wir uns sonst?<br />

Interaction<br />

Smart Environment<br />

Communication<br />

Context Awareness<br />

Internet of Things<br />

Cyber-Physical Systems<br />

Web Technologies<br />

Service Discovery<br />

Sensor Networks<br />

Privacy<br />

Ubiquitous Computing<br />

Security<br />

Augmented Reality<br />

Mehr zu uns:<br />

www.vs.inf.ethz.ch<br />

Social Impact<br />

Web of Things<br />

Smart Energy<br />

9<br />

2

Um was geht es in der Vorlesung?<br />

• Algorithmen und Datenstrukturen<br />

• Programmieren<br />

• Java, Objektorientierung<br />

• Allgemeine Grundlagen<br />

• Abstraktion, Modellbildung,<br />

Formalisierung,…<br />

• Teilaspekte der<br />

„praktischen Informatik“<br />

• Simulation, Multitasking,…<br />

11<br />

Themen<br />

1. Ein Algorithmus und seine<br />

Implementierung in Java<br />

2. Java: Elementare Aspekte<br />

3. Klassen und Referenzen<br />

4. Syntaxanalyse und Compiler<br />

5. Pakete in Java<br />

6. Objektorientierung<br />

7. Exceptions<br />

8. Binärbäume als<br />

Zeigergeflechte<br />

9. Binärsuche<br />

10. Backtracking<br />

11. Spielbäume<br />

12. Rekursives Problemlösen<br />

13. Komplexität von<br />

Algorithmen<br />

14. Simulation<br />

15. Heaps<br />

16. Parallele Prozesse<br />

und Threads<br />

12<br />

3

Um was geht es NICHT in der Vorlesung?<br />

• Die Vorlesung ist KEIN<br />

Java-Programmierkurs!<br />

• Es wird vorausgesetzt,<br />

dass man gut in C++<br />

programmieren kann<br />

• Vorlesung „Informatik I“<br />

13<br />

Organisatorisches<br />

• Bestellte Folienkopien auf Papier in der Pause<br />

• Übungsbetrieb beginnt in der 2. Vorlesungswoche!<br />

• Anmeldung für Übungsgr<strong>up</strong>pen via mystudies-Applikation baldmöglichst<br />

(d.h., man muss sich für die Vorlesung eingeschrieben haben!)<br />

• Heute: 14:00-16:00 Uhr, CAB G11: Java-Einführung<br />

(optional, aber empfohlen!)<br />

• Aufgabenblatt jede Woche<br />

• Testat: mind. insgesamt 75% bearbeitete Aufgaben und 50% Punkte<br />

• Bearbeitung in Zweiergr<strong>up</strong>pen<br />

• Prüfung (schriftlich) zusammen mit Informatik I<br />

• www.vs.inf.ethz.ch/edu/I2/ für weitere Informationen<br />

14<br />

4

Materialien zur Vorlesung<br />

• Folienkopien<br />

• in vorläufiger Version (gedruckt / pdf)<br />

• evtl. Nachträge später auf Web-Seite<br />

• Lehrbuch<br />

• Mark Allen Weiss: Data Structures & Problem<br />

Solving Using Java, Addison Wesley, 4. Auflage,<br />

2010, ISBN 0-321-54140-5, Fr. 160,00<br />

• Hörsaalverkauf (Fr. 135,- Barzahlung mit Legi;<br />

2. Semesterwoche, Mi 27. Feb., 9:00 Uhr)<br />

• Zu Java gibt es sehr viele Bücher (diverser Qualität), gut z.B.:<br />

• Christian Ullenboom: Java ist auch eine Insel, Galileo Computing,<br />

10. Auflage, 2011, ISBN 978-3-8362-1802-3 (auch online!)<br />

• Ken Arnold, James Gosling, David Holmes: The Java Programming<br />

Language, Addison-Wesley, 4th ed., 2005<br />

(evtl. in deutscher Übersetzung), auch Online-Tutorial im Web<br />

16<br />

FAQ<br />

• Wieso werden in Informatik I / Informatik II<br />

verschiedene Programmiersprachen verwendet?<br />

• Was unterscheidet Teil 2 von Teil 1 der Vorlesung?<br />

• Wieso benutzen wir in der Vorlesung so selten Computer?<br />

• Wieso gibt es keine Musterlösungen?<br />

• Wären die Konzerte von Beethoven<br />

nicht viel weniger chaotisch, wenn erst<br />

das Klavier alleine seinen Teil spielen<br />

würde und dann der Reihe nach...?<br />

17<br />

5

Der rote Faden zur Orientierung<br />

18<br />

Konzepte<br />

Die „Komposition“<br />

der Vorlesung<br />

Java<br />

Korrektheitsnachweis (Invarianten und vollst. Indukt.)<br />

Robustes Programmieren<br />

Bäume<br />

Syntaxdiagramme<br />

Rekursiver Abstieg<br />

Infix, Postfix, Operatorbaum, Stack<br />

Codegenerierung, Compiler, Interpreter<br />

Verzahnte und verwobene Einführung konzeptioneller<br />

Aspekte und programmiersprachlicher Konstrukte<br />

Java: C-Level<br />

Java-Klassen als Datenstrukturen<br />

Dynamische Klassen und Referenzen<br />

Der rote Faden<br />

Java-VM als Bytecode-Interpreter<br />

Pakete<br />

Klassenhierarchie<br />

Polymorphie<br />

Suchbäume, Sortieren<br />

Backtracking<br />

Spieltheorie, Minimax, AlphaBeta<br />

Rekursives Problemlösen<br />

Effizienz, O-Notation<br />

Simulation (zeitgesteuert, ereignisgesteuert)<br />

Heap, Heapsort<br />

Pseudoparallelität<br />

Abstrakte Klassen<br />

Exceptions<br />

Programmbeispiele dienen gleichzeitig der<br />

Einführung programmiersprachlicher Konstrukte<br />

und der Illustration von Informatikkonzepten<br />

Threads in Java<br />

20<br />

6

Confusion? Clarity?<br />

Sometimes … effective teaching<br />

involves the deliberate inducing<br />

of confusion, the withholding of<br />

clarity, the refusal to provide<br />

answers...<br />

Sometimes that disappointment,<br />

while extremely annoying at the<br />

moment, is the sign that you've<br />

just been the beneficiary of a<br />

great course, although you may<br />

not realize it for decades...<br />

Stanley Needless Fishto say, that kind of<br />

teaching is unlikely to receive<br />

high marks on a questionnaire.<br />

Stanley Fish<br />

The New York Times (June 29, 2010) http://opinionator.blogs.nytimes.com/2010/06/21/deep-in-the-hear-of-texas/<br />

21<br />

7

Laptops & Co.?<br />

• Notizen machen<br />

• Web?<br />

• Google,<br />

Wikipedia,…<br />

• Kommunikation?<br />

• Facebook,<br />

E-Mail,<br />

Twitter,…<br />

• Games?<br />

• …<br />

25<br />

Laptops & Co.?<br />

• Laptop-Nutzer künftig bitte nur hier sitzen<br />

Auch in der<br />

Toleranzzone<br />

bitte nur Vorlesungsbezogenes<br />

26<br />

8

Auszug aus dem <strong>ETH</strong>-Merkblatt für<br />

Studierende zum Thema Plagiate<br />

Ein Plagiat (teilweise Übernahme eines fremden Werks ohne Angabe von Quelle / Urheber)<br />

ist ein Disziplinarverstoss und muss umgehend der Rektorin gemeldet werden.<br />

a) Der Verfasser reicht ein Werk, das von einer anderen Person auf Auftrag erstellt wurde<br />

(„Ghostwriter“), unter seinem Namen ein.<br />

b) Der Verfasser reicht ein fremdes Werk unter seinem Namen ein.<br />

c) Der Verfasser reicht (Teile einer) Arbeit zu verschiedenen Prüfungs- oder Seminaranlässen ein.<br />

d) Der Verfasser übersetzt fremdsprachige Textteile und gibt sie als eigene aus.<br />

e) Der Verfasser übernimmt Textteile aus einem fremden Werk, ohne die Quelle mit einem Zitat<br />

kenntlich zu machen. Dazu gehört namentlich auch das Verwenden von Textteilen aus<br />

dem Internet ohne Quellenangabe.<br />

f) Der Verfasser übernimmt Textteile aus einem fremden Werk und nimmt leichte<br />

Textanpassungen und -umstellungen vor […], ohne die Quelle kenntlich zu machen.<br />

g) Der Verfasser übernimmt Textteile aus einem fremden Werk, paraphrasiert sie allenfalls und<br />

zitiert die entsprechende Quelle zwar, aber zitiert nicht im Kontext der übernommenen<br />

Textteile (Beispiel: Verstecken der plagiierten Quelle in einer Fussnote am Ende der Arbeit).<br />

Wissenschaftliches Ethos verlangt, dass geistige Schöpfungen, Ideen, Theorien anderer Personen<br />

kenntlich gemacht werden, auch wenn sie im Text bloss sinngemäss wiedergegeben sind.<br />

28<br />

Wissenschaftliches Ethos auch bei den Übungen<br />

• Alle Quellen / Ko-Autoren zitieren<br />

• Web, Bücher<br />

• Studierende anderer Übungsgr<strong>up</strong>pen<br />

(z.B. bei Lerngr<strong>up</strong>pen)<br />

• Studierende früherer Jahrgängen<br />

• …<br />

Coders’ top excuses<br />

• Nur Eigenbeitrag wird bewertet<br />

• Unehrliches Handeln führt zumindest<br />

zur Annullierung des gesamten<br />

Übungsblatts ( 0 Punkte)<br />

http://geekandpoke.com<br />

30<br />

9

36<br />

49<br />

70<br />

1.<br />

21<br />

07<br />

<br />

0<br />

24<br />

58<br />

Ein <br />

Algorithmus<br />

65<br />

<br />

und<br />

35<br />

seine<br />

Implementierung <br />

8<br />

in 93<br />

Java<br />

12<br />

84<br />

«Ein Algorithmus ist eine aus endlich vielen Schritten<br />

bestehende eindeutige 93<br />

Handlungsvorschrift 76<br />

zur Lösung<br />

eines Problems oder einer Klasse von Problemen.»<br />

49<br />

67<br />

[u.a.: Wikipedia]<br />

51<br />

12<br />

Einer der ältesten Algorithmen – das<br />

„altägyptische Multiplikationsverfahren“<br />

Grundidee bereits im Papyrus<br />

Rhind (16. Jh. v. Chr.); wird<br />

auch als abessinische oder<br />

russische Bauernmethode<br />

bezeichnet<br />

«Wenn ihr nur d<strong>up</strong>lieren und<br />

halbieren könnet, so könnet<br />

ihr das übrige ohne das<br />

Eins mal Eins multipliciren.»<br />

Christian von Wolff, 1679-1754<br />

Beispiel: 9 × 5 beziehungsweise 5 × 9:<br />

„Der Multiplikand wird ständig<br />

verdoppelt, der Multiplikator<br />

(unter Wegwerfen des<br />

Restes) ständig halbiert;<br />

aufaddiert werden sogleich<br />

oder schlussendlich – ganz<br />

wie man will – diejenigen<br />

Vielfachen, bei denen in der<br />

Multiplikatorhalbierung ein<br />

Rest weggeworfen wurde.“<br />

-- F. L. Bauer<br />

- Verdoppeln (linke Spalte) bzw. ganzzahliges Halbieren (rechte Spalte)<br />

- Zeilen streichen, bei denen rechts eine gerade Zahl steht<br />

- Übrige Zahlen der linken Spalte aufaddieren<br />

33<br />

10

Altägyptisches Multiplizieren<br />

Das Verfahren ist auch unter<br />

„ Abessinische Bauernregel“ bekannt<br />

Nach C. Stanley Ogilvy [„Ethiopian multiplication“, Pentagon, Herbst 1950, S. 17-18]:<br />

Ein Oberst unternahm einmal eine Expedition nach Äthiopien, und irgendwo im Landesinneren ergab sich<br />

die Gelegenheit, acht Ochsen zu kaufen.<br />

“Wir versuchten dies”, so berichtete er, “auf dem ersten Markt, auf den wir stiessen, doch obwohl es dort<br />

Ochsen zu kaufen gab, wusste weder ihr Besitzer noch mein Führer, wie viel Maria-Theresien-Taler dazu<br />

ihren Besitzer wechseln sollten. Da keiner von ihnen rechnen konnte, stritten sie nur miteinander und kamen<br />

nicht von der Stelle. Schliesslich wurde der Priester des Ortes gerufen, da er der einzige war, der mit solchen<br />

Fragen fertigzuwerden imstande war. Der Priester erschien mit einem jungen Diener und ging daran, eine<br />

Reihe von Löchern in den Boden zu graben, jedes etwa in der Grösse einer Teetasse. Die Löcher waren in<br />

zwei parallelen Reihen angeordnet; mein Dolmetscher sagte, sie würden ‘Häuser’ genannt. Ihr Tun umfasste<br />

die ganze Mathematik, die in jener Gegend zur Abwicklung von Geschäften notwendig war, und die einzigen<br />

Voraussetzungen hierfür bestanden darin, zählen sowie mit zwei multiplizieren und dividieren zu können.<br />

Der Diener des Priesters hatte eine mit Kieselsteinen gefüllte Tasche. In das erste Loch der ersten Reihe<br />

legte er acht Kiesel (für jeden Ochsen einen), und 11 in das erste Loch der zweiten Reihe, da jeder Ochse 11<br />

Maria-Theresien-Taler kosten sollte. Mir wurde erklärt, dass die erste Reihe für die Multiplikation mit zwei<br />

verwendet würde: d.h. dass die doppelte Anzahl der Kiesel im ersten Loch in das zweite gelegt würde, und<br />

davon wieder die doppelte Anzahl in das dritte usw. Die zweite Reihe diene für die Division durch zwei: die<br />

halbierte Anzahl von Kieseln im ersten Loch würde in das zweite gelegt, und so weiter, bis im letzten Loch<br />

nur mehr ein Kiesel liege. Brüche würden vernachlässigt.<br />

Dann würden die Löcher der Divisionsreihe geprüft, ob sie eine gerade oder ungerade Anzahl von Kieseln<br />

enthielten. Alle ‘Häuser’ mit einer geraden Anzahl würden als ‘böse’, alle mit eine ungeraden Anzahl als<br />

‘gute’ bezeichnet. Aus allen ‘bösen Häusern’ würden die Kiesel herausgenommen und nicht gezählt. Die in<br />

den verbleibenden Löchern der Multiplikationsreihe enthaltenen Kiesel würden dann gezählt, und die Summe<br />

lieferte das Ergebnis.” Der Oberst staunte darüber, dass dieses Multiplikationssystem immer das richtige<br />

Ergebnis liefert, obwohl beim Halbieren einer ungeraden Zahl ein Fehler begangen wird.<br />

34<br />

Ethiopian Multiplication<br />

C. Stanley Ogilvy, „Ethiopian multiplication“, Pentagon, Fall 1950, pp. 17-18:<br />

Col. L. B. Roberts, now with the Merritt-Chapman & Scott Co. in New York, and formerly a Colonel of the U.S.<br />

Army Engineers, gives an amusing account of what he calls “Mathematics a la Ethiopea.” During an expedition<br />

whichheoncemadeintotheinteriorofthatcountryforthe purpose of finding the headwaters of the Blue Nile,<br />

his party had occasion to purchase eight bulls.<br />

“This we attempted to do,” he writes, “at the first market place we came to, but although there were bulls for<br />

sale there, neither the owner of the stock nor my headman knew how many Maria Theresa dollars should change<br />

hands. As neither could do simple arithmetic, they just stood and yelled at each other, getting nowhere. Finally<br />

a call was put in for the local priest, as he was the only one who could handle questions like this.<br />

“The priest and his boy helper arrived and began to dig a series of holes in the ground, each about the size of<br />

a tea c<strong>up</strong>. These holes were ranged in two parallel columns; my interpreter said they were called houses. What<br />

they were about to do covered the entire range of mathematics necessary to transact business in this area, and<br />

the only requirement was ability to count, and to multiply by and divide by two.<br />

“The priest's boy had a bag full of little pebbles. Into the first c<strong>up</strong> of the first column he put eight stones (one<br />

for each bull), and eleven into the first c<strong>up</strong> of the second column, since each bull was to cost ($MT) 11. It was<br />

explained to me that in this way of doing business, the first column of houses is used for multiplying by two; that<br />

is, twice the number of pebbles in the first c<strong>up</strong> are placed in the second, then twice that number in the third,<br />

and so on. The second column is for dividing by two: half the number of pebbles in the first c<strong>up</strong> are placed in<br />

the second, and so on down until there is one pebble in the last c<strong>up</strong>. Fractions are discarded.<br />

“The division column is then examined for odd or even numbers of pebbles in the c<strong>up</strong>s.” (The colonel makes no<br />

comment on the fact that the comparatively subtle notion of parity is evidently within the grasp of these primitive<br />

mathematicians.) “All even houses are considered to be evil ones, all odd houses good. Whenever an evil house<br />

is discovered, the pebbles are thrown out and not counted. All pebbles left in the remaining c<strong>up</strong>s of the multiplication<br />

column are then counted. The sum of them is the answer.”<br />

35<br />

11

Vorteile der altägyptischen<br />

Multiplikationsmethode<br />

• Beschreibung ist kurz<br />

• Einfach in der Anwendung<br />

• Effizient für Computer im Dualsystem<br />

• Verdoppeln → „left shift“<br />

0 0 1 0 1<br />

0 1 0 1 0<br />

• Halbieren → „right shift“<br />

0 0 1 0 1<br />

0 0 0 1 0<br />

(„ganzzahlig“, d.h.<br />

abgerundet)<br />

• Algorithmus wird daher in der „arithmetic<br />

logic unit“ (ALU) einiger CPUs verwendet<br />

Grundidee bereits im Papyrus Rhind<br />

(16. Jh. v. Chr.). Der Papyrus Rhind<br />

ist eine altägyptische, auf Papyrus<br />

verfasste Abhandlung zu verschiedenen<br />

mathematischen Themen, die<br />

wir heute als Arithmetik, Algebra,<br />

Geometrie, Trigonometrie und Bruchrechnung<br />

bezeichnen.<br />

36<br />

Historische Notiz<br />

Gottfried Wilhelm Leibniz<br />

Explication de l'Arithmétique<br />

Binaire, Academie Royale<br />

des Sciences, Paris, 1703<br />

37<br />

12

Fragen zur altägyptischen<br />

Multiplikationsmethode<br />

• Funktioniert das immer?<br />

• Was heisst „immer“? (z.B. negative Zahlen?)<br />

• Wenn nicht: wann?<br />

• Warum funktioniert es für alle (?) natürlichen Zahlen?<br />

• Wie beweist man die Korrektheit?<br />

• Ist das besser als die „Schulmethode“?<br />

• Was heisst „gut“?<br />

• Lässt sich Güte linear anordnen?<br />

• Wie schreibt man das Verfahren unmissverständlich auf?<br />

• In welcher Notation / Sprache?<br />

Kernaspekte der Informatik!<br />

38<br />

Wieso funktioniert die Methode?<br />

• Beobachtung bei<br />

a × b = 3 × 18:<br />

a<br />

3<br />

6<br />

12<br />

24<br />

48<br />

54<br />

b<br />

18<br />

9<br />

4<br />

2<br />

1<br />

Die erste Zeile wird<br />

sowieso gestrichen<br />

a<br />

6<br />

Gleiches Ergebnis,<br />

als hätte man 6 × 9 12<br />

(statt 3 × 18) berechnet<br />

24<br />

48<br />

Denkübung: Was geschieht,<br />

wenn b eine Zweierpotenz ist?<br />

54<br />

b<br />

9<br />

4<br />

2<br />

1<br />

• Also: a × b wird auf<br />

2a × b/2 zurückgeführt,<br />

falls b gerade<br />

• Das ist offenbar richtig<br />

(wie jeder weiss)<br />

• Bei geradem b darf<br />

man die erste Zeile<br />

also einfach streichen<br />

• Aber bei ungeradem b?<br />

39<br />

13

Ungerade Multiplikatoren<br />

• Beispiel a x b = 6 x 9:<br />

a<br />

6<br />

12<br />

24<br />

48<br />

54<br />

b<br />

9<br />

4<br />

2<br />

1<br />

Würde man die erste<br />

Zeile einfach streichen,<br />

dann würde am Ende<br />

ein Mal die 6 (d.h. der<br />

Multiplikand a) fehlen<br />

+ Korrektur der<br />

„vergessenen“<br />

6 liefert 54!<br />

a<br />

12<br />

24<br />

48<br />

48<br />

b<br />

4<br />

2<br />

1<br />

• Also: Wenn b ungerade<br />

ist, muss man a zum<br />

Multiplikationsergebnis<br />

(des in der 2. Zeile spezifizierten<br />

Multiplikationsproblems)<br />

hinzuaddieren<br />

• Rechtfertigung:<br />

a × b = a + (2a × (b-1)/2)<br />

Wir haben also 6 × 9 durch 12 × 4 „approximiert“<br />

Bzw. durch 6 × 8 (indem 9 zu 8 „abgerundet“ wurde)<br />

40<br />

Problemreduktion<br />

• Es gilt a × b =<br />

falls b gerade<br />

falls b ungerade<br />

• Was nützt diese leicht zu beweisende Eigenschaft?<br />

Wenn D<strong>up</strong>lizieren und Halbieren triviale Operationen<br />

sind, dann kann die Multiplikation zweier Zahlen auf<br />

ein „einfacheres“ Problem zurückgeführt werden<br />

- 12 × 4 ist „einfacher“ als 6 × 9, da mit 4<br />

zu multiplizieren einfacher ist als mit 9<br />

- „Einfacher“ heisst näher bei der 1:<br />

mit 1 zu multiplizieren, ist ganz einfach!<br />

41<br />

14

Endlose Reduktion?<br />

• Wir müssen aber noch festlegen, wann man mit der<br />

Problemreduktion am Ende ist<br />

• Eine endlose Reduktion ist schliesslich nicht praktikabel<br />

• Wir hören auf, wenn das Problem (hoffentlich) trivial geworden ist<br />

• In diesem Fall, wenn b = 1 ist<br />

• Denkübung: Wieso nicht bei b = 0 (wäre doch noch einfacher!)?<br />

falls b = 1<br />

• Wir schreiben daher: a × b =<br />

falls b gerade<br />

sonst<br />

42<br />

Rekursion<br />

To understand recursion, one<br />

must first understand recursion<br />

• Wir haben ein Problem auf eine einfachere „Instanz“<br />

des gleichen Problems zurückgeführt („Rekursion“)<br />

• Im Beispiel sieht das etwa so aus:<br />

54<br />

-um 6 9 zu berechnen: 54<br />

berechne 12 4 und addiere 6<br />

-um 12 4 zu berechnen:<br />

berechne 24 2<br />

48<br />

-um 24 2 zu berechnen:<br />

berechne 48 1<br />

48<br />

-um 48 1 zu berechnen:<br />

fertig, das ist 48<br />

48<br />

Ein Multiplikationsalgorithmus<br />

könnte als rekursive Funktion f<br />

daher so definiert werden:<br />

Denkübung: Mathematisch exakte<br />

Rechtfertigung für Korrektheit?<br />

(Und für welchen Definitionsbereich?)<br />

43<br />

15

Der Algorithmus in Java<br />

Das interessiert<br />

uns jetzt nicht<br />

Die Methode<br />

heisst „f“<br />

Das Ergebnis und die beiden<br />

Parameter sind ganze Zahlen<br />

static int f(int a, int b){<br />

system.out.println(a + "<br />

Zugehörige schliessende<br />

Klammer „}“ am Ende<br />

" + b);<br />

if (b == 1) return a;<br />

if (b%2 == 0) return f(a+a, b/2);<br />

else return a + f(a+a, (b-1)/2);<br />

} Liefert der Rest bei der<br />

ganzzahligen Division<br />

Jedes Mal, wenn die Methode f<br />

„aufgerufen“ wird, schreibt sie<br />

die Parameter auf das Display<br />

Denkübung: Kann man das Schlüsselwort „else“ hier auch weglassen?<br />

44<br />

Ein ganzes Java-„Programm“<br />

In Java ist immer alles in Klassen eingepackt;<br />

unsere Klasse haben wir „Mult“ genannt<br />

class Mult {<br />

public static void main(String args[]) {<br />

int i = 5, j = 9; Zwei Variablen für ganzahlige<br />

Werte (hier 5 bzw. 9)<br />

system.out.println<br />

(i + " mal " + j + " ist " + f(i,j));<br />

} Das Ende der<br />

Methode „main“ Aufruf der Methode „f“<br />

static int f(int a, int b){<br />

system.out.println(a + " " + b);<br />

if (b == 1) return a;<br />

if (b%2 == 0) return f(a+a, b/2);<br />

else return a + f(a+a, b/2);<br />

}<br />

}<br />

Das Ende der Klasse<br />

Die Methode<br />

„f“ kennen<br />

wir schon<br />

Hier steht jetzt aber b/2 statt<br />

(b-1)/2: wieso ist das korrekt?<br />

Wir brauchen noch ein<br />

„Ha<strong>up</strong>tprogramm“, das<br />

die Methode f aufruft<br />

und das Ergebnis ausgibt<br />

- diese Methode, die<br />

alles startet, heisst<br />

„main“<br />

- um die anderen Dinge<br />

in dieser Zeile („public“<br />

etc.) kümmern wir uns<br />

nicht; man schreibe<br />

das zunächst immer<br />

exakt so hin<br />

45<br />

16

Ausführen des Java-Programms<br />

Angenommen, wir haben<br />

unter Unix oder Linux<br />

unser Programm in einer<br />

Datei Mult.java stehen<br />

- Dateien mit Java-<br />

Quelltext sollten immer<br />

den Suffix .java haben<br />

- bei einer einzigen<br />

Klasse sollte die Datei<br />

wie die Klasse heissen<br />

46<br />

Illegale Eingaben? Terminierung?<br />

• Was würde geschehen,<br />

wenn wir diese Zeile<br />

vergessen hätten?<br />

static int f(int a, int b){<br />

system.out.println(a + " " + b);<br />

if (b == 1) return a;<br />

if (b%2 == 0) return f(a+a, b/2);<br />

else return a + f(a+a, b/2);<br />

}<br />

• Oder: Woher wissen wir, dass stets b schliesslich 1 wird?<br />

• Was geschieht bei den Aufrufen f(1,0), f(0,1), f(0,5) ?<br />

• Und was bei negativen Zahlen?<br />

47<br />

17

Ein Experiment: f(1,0)<br />

1 0<br />

2 0<br />

4 0<br />

8 0<br />

16 0<br />

32 0<br />

64 0<br />

128 0<br />

256 0<br />

512 0<br />

1024 0<br />

2048 0<br />

4096 0<br />

8192 0<br />

16384 0<br />

32768 0<br />

65536 0<br />

131072 0<br />

262144 0<br />

524288 0<br />

1048576 0<br />

2097152 0<br />

4194304 0<br />

8388608 0<br />

16777216 0<br />

33554432 0<br />

67108864 0<br />

134217728 0<br />

268435456 0<br />

536870912 0<br />

1073741824 0<br />

-2147483648 0<br />

0 0<br />

0<br />

...<br />

0 ?<br />

java.lang.StackOverflowError<br />

48<br />

4. Juni 1996: „An Overflow Occurred“<br />

Historische Notiz<br />

Am 4. Juni 1996 misslang der erste Flug einer Ariane 5-Rakete. Sie explodierte<br />

nur 40 Sekunden nach dem Start in einer Höhe von ca. 3700 m.<br />

49<br />

18

An Overflow Occurred...<br />

Fri, 2 Aug 1996 – The causes of the Ariane 5 rocket crash (summary):<br />

• An overflow occurred in the Inertial Reference System (SRI) computer<br />

when converting a 64-bit floating point to 16-bit signed integer value.<br />

• There was no error handler for that specific overflow. The default<br />

handler shut down the SRI unit.<br />

• The standby SRI unit had previously shut itself down for the same<br />

reason. The hot SRI and the standby were running the same software.<br />

• The shutdown caused the SRI to output a memory dump on the bus.<br />

The main computer interpreted the memory dump as flight data, causing<br />

such a violent trajectory correction that the rocket disintegrated.<br />

• The program that failed was a pre-flight program, and should not have<br />

been running during the flight.<br />

50<br />

An Overflow Occurred...<br />

• “The investigation team concluded that the designers of<br />

the computer system put in protections against hardware<br />

faults but did not take into account software faults.”<br />

• Das gesamte Ariane-Programm wurde dadurch<br />

eineinhalb Jahre verzögert; dies kostete (die<br />

Steuerzahler...) schätzungsweise 10 Milliarden Euro<br />

Vgl. dazu: J. Jezequel, B. Meyer: “Design by Contract:<br />

The Lessons of Ariane”, Computer, Jan. 1997, 129-130.<br />

51<br />

19

Korrektheit von f(a,b) = a × b<br />

• Wir wollen zeigen, dass die Funktion<br />

, 1<br />

f(a,b) = <br />

2, /2 , <br />

2, <br />

<br />

, <br />

für alle a, b ∈ G + das Produkt von a und b berechnet.<br />

Wir beschränken also ganz bewusst den Definitionsbereich<br />

der Funktion (keine 0, keine negativen Zahlen,<br />

keine rationalen Zahlen bzw. Gleitpunktzahlen...)<br />

52<br />

Korrektheit des Java-Programms?<br />

• Damit wäre auch gezeigt, dass das Programmstück<br />

static int f(int a, int b){<br />

if (b == 1) return a;<br />

if (b%2 == 0) return f(2*a, b/2);<br />

else return a + f(2*a, (b-1)/2);<br />

}<br />

das erwartet tut.<br />

• Aber…<br />

• Woher wissen wir eigentlich, dass das Programm der oben<br />

definierten Funktion genau entspricht? (→ Semantik)<br />

• Wie ist eigentlich das „sonst“ zu interpretieren? Als Alternative zu<br />

„gerade“ (also: „ungerade“) oder auch zu b=1?<br />

• Müsste nicht zwischen den beiden if-Zeilen ein „else“ stehen?<br />

53<br />

20

Korrektheit von f induktiv<br />

• Beha<strong>up</strong>tung: ∀ a, b ∈ G + : f(a,b) = a × b<br />

, 1<br />

f(a,b) = <br />

2, /2 , <br />

2, <br />

<br />

, <br />

• Beweis induktiv über b:<br />

• b = 1:<br />

∀ a ∈ G + : f(a,1) = a = a × 1 (gilt offensichtlich nach der Def. von f, Fall 1)<br />

• b = n+1, mit der Induktionsannahme ∀ a ∈ G + , ∀ b ∈ {1,...,n}: f(a,b) = a×b:<br />

a) Sei b gerade: Es gilt<br />

f(a,b) = f(2a,b/2) [nach Definition, Fall 2]<br />

= 2a × b/2 [wg. Induktionsannahme, da b/2 ∈ {1,...,n}]<br />

= a × b.<br />

b) Sei b ungerade (und ≠1): Es gilt<br />

f(a,b) = a + f(2a, (b-1)/2) [nach Definition, Fall 3]<br />

= a + 2a × (b-1)/2 [wg. Induktionsannahme da (b-1)/2 ∈ {1,...,n}]<br />

= a + a × (b-1)<br />

= a × b.<br />

Aber wieso eigentlich?<br />

54<br />

Denkübungen zum Induktionsbeweis<br />

• Darf a (im Beweis) auch eine negative ganze Zahl sein?<br />

• Hätte man im Beweis nicht auch den Fall b=0 mit<br />

einschliessen können?<br />

• Augustus De Morgan (1806 - 1871): Induction<br />

Published inThe Penny Cyclopedia of the Society for<br />

the Diffusion of Useful Knowledge, Vol. 12., 1838<br />

Historische Notiz<br />

INDUCTION (Mathematics). The method of induction, in the sense in which the word is used in natural philosophy, is not known in pure<br />

mathematics. There certainly are instances in which a general proposition is proved by a collection of the demonstrations of different cases, which<br />

may remind the investigator of the inductive process, or the collection of the general from the particular. Such instances however must not be<br />

taken as permanent, for it usually happens that a general demonstration is discovered as soon as attention is turned to the subject.<br />

There is however one particular method of proceeding which is extremely common in mathematical reasoning, and to which we propose to give<br />

the name of successive induction. It has the main character of induction in physics, because it is really the collection of a general truth from a<br />

demonstration which implies the examination of every particular case; but it differs from the process of physics inasmuch as each case depends<br />

<strong>up</strong>on one which precedes. Substituting however demonstration for observation, the mathematical process bears an analogy to the experimental<br />

one, which, in our opinion, is a sufficient justification of the term ‘successive induction.’ A co<strong>up</strong>le of instances of the method will enable the<br />

mathematical reader to recognise a mode of investigation with which he is already familiar.<br />

55<br />

21

Ausnahmen (Exceptions)<br />

• Ausnahmen sind Fehlerereignisse<br />

• Werden oft vom System ausgelöst<br />

• Können aber auch explizit im Programm ausgelöst werden<br />

• Können abgefangen und behandelt werden („catch“)<br />

• Fehlertypen sind hierarchisch gegliedert<br />

(z.B. Exception ⊃ RuntimeException ⊃ ArithmeticException)<br />

• Strukturierung durch „try“ und „catch“:<br />

Z.B. StackOverflowError<br />

try {<br />

// Hier stehen Anweisungen, bei denen<br />

// eine Fehlerbedingung eintreten kann<br />

} catch (Fehlertyp1) {<br />

// "Behandlung" dieses Fehlertyps;<br />

} catch (Fehlertyp2) {<br />

// "Behandlung" dieses Fehlertyps;<br />

}<br />

57<br />

Abfangen einer Exception<br />

static int f(int a, int b) {<br />

if (b == 1) return a;<br />

try<br />

{<br />

if (b%2 == 0) return f(2*a, b/2);<br />

else return a + f(2*a, b/2);<br />

}<br />

}<br />

catch (StackOverflowError e)<br />

{<br />

...<br />

System.out.println("..."...a...b...);<br />

System.exit(1);<br />

}<br />

…<br />

Hier erwarten wir keine Fehler,<br />

daher ausserhalb des try-Blocks<br />

e könnte man benutzen,<br />

um mehr über den<br />

Fehler zu erfahren<br />

Notausstieg aus dem Programm<br />

(könnten wir statt dessen etwas sinnvolleres tun?)<br />

Zu Exceptions siehe Buch<br />

von M. A. Weiss, Kap. 2.5<br />

58<br />

22

Was geschah eigentlich bei f(1,0)?<br />

1 0<br />

2 0<br />

4 0<br />

8 0<br />

16 0<br />

32 0<br />

64 0<br />

128 0<br />

256 0<br />

512 0<br />

1024 0<br />

2048 0<br />

4096 0<br />

8192 0<br />

16384 0<br />

32768 0<br />

65536 0<br />

131072 0<br />

262144 0<br />

524288 0<br />

1048576 0<br />

2097152 0<br />

4194304 0<br />

8388608 0<br />

16777216 0<br />

33554432 0<br />

67108864 0<br />

134217728 0<br />

268435456 0<br />

536870912 0<br />

1073741824 0<br />

-2147483648 0<br />

0 0<br />

0<br />

...<br />

0<br />

?<br />

java.lang.StackOverflowError<br />

59<br />

Arithmetischer Überlauf<br />

• Eigentlich trat in f (bei der Multiplikation mit b=0)<br />

schon lange vor dem Stack-Überlauf ein Fehler auf:<br />

-1073741824 0<br />

-2147483648 0<br />

-0 0<br />

-0 0<br />

• Die Sprachspezifikation von Java erläutert das Phänomen:<br />

“If an integer multiplication overflows, then the<br />

result is the low-order bits of the mathematical<br />

product as represented in some sufficiently large<br />

two's-complement format. As a result, if overflow<br />

occurs, then the sign of the result may not be the<br />

same as the sign of the mathematical product of<br />

the two operand values.”<br />

60<br />

23

Arithmetischer Überlauf (2)<br />

• Hier kam es also zu einem „arithmetischen“ Überlauf<br />

• Durch die Multiplikation mit 2 entstand eine Zahl, die grösser ist als<br />

der bei int darstellbare Bereich (-2147483648 bis 2147483647), man<br />

läuft im Zahlenring in den anschliessenden negativen Bereich hinein<br />

• Dies könnte auch bei einem Eingabewert b 0 passieren!<br />

• Diesen Fehlertypus würde man gerne abfangen, aber:<br />

• “Despite the fact that overflow, underflow, or loss<br />

of information may occur, evaluation of a multiplication<br />

operator never throws a run-time exception.”<br />

• Man muss also selbst dafür sorgen, dass das Produkt<br />

aus a und b nicht grösser als 2147483647 wird<br />

• Denkübung: wie?<br />

61<br />

Nochmal zur „altägyptischen Multiplikation“<br />

• Beispiel 3 × 18:<br />

a<br />

3<br />

6<br />

12<br />

24<br />

48<br />

54<br />

b<br />

18<br />

9<br />

4<br />

2<br />

1<br />

Etwa<br />

log 2 b<br />

Zeilen<br />

1) Zeilen streichen, bei denen rechts eine gerade Zahl steht<br />

2) Übrige Zahlen der linken Spalte aufaddieren<br />

• Dieses Aufaddieren realisieren wir jetzt noch auf eine andere Art,<br />

indem wir schritthaltend „akkumulieren“<br />

62<br />

24

a<br />

a<br />

Altägyptische Multiplikation iterativ<br />

static int f(int i, int j)<br />

int a = i;<br />

int b = j;<br />

int z = 0;<br />

while (b > 0) {<br />

z akkumuliert die<br />

Werte der linken<br />

Spalte nicht gestrichener<br />

Zeilen<br />

}<br />

Hier ist b<br />

gerade<br />

if ungerade(b) {<br />

z = z+a;<br />

b = b-1;<br />

}<br />

b = b/2;<br />

a = 2*a;<br />

}<br />

return z;<br />

Zur Übung: Geht b/2 bzw. 2*a<br />

auch mit den Shift-Operatoren<br />

b >>= 1 bzw. a

Effizienz des Multiplikationsalgorithmus<br />

• Frage: Wie lange dauert eine Multiplikation von a und b?<br />

static int f(int a, int b){<br />

if (b == 1) return a;<br />

if (b%2 == 0) return f(a+a, b/2);<br />

else return a + f(a+a, b/2);<br />

} <br />

• Effizienzmass: Gesamtzahl der elementaren Operationen<br />

• Verdoppeln, Halbieren, Test auf „gerade“ bzw. „1“, Addition<br />

• Kommen offenbar pro Aufruf insgesamt nicht mehr als 5 Mal vor<br />

• Aber: Handelt es sich bei „b%2 == 0“ nicht um zwei Operationen statt einer einzigen?<br />

• Antwort: So wie der Test auf „gerade“ hier realisiert ist, werden für „b%2 == 0“<br />

tatsächlich mehr Maschineninstruktionen ausgeführt, als z.B. für „b == 1“ – wir wollen<br />

aber von der konkreten Realisierung abstrahieren; auf Maschineninstruktionsebene lässt<br />

sich ein Test auf „gerade“ jedenfalls einfach und effizient realisieren, indem man testet,<br />

ob das rechteste Bit der Speicherzelle von b eine 0 oder eine 1 ist.<br />

67<br />

Effizienzabschätzung<br />

• Genauere Überlegungen müssten die unterschiedlichen<br />

„Kosten“ der verschiedenen Operationen berücksichtigen<br />

• Verdoppeln ist „billiger“ als Addieren etc.<br />

Kosten ≈ Zeit<br />

• Grosse Zahlen sind „teurer“ als kleine Zahlen<br />

• Wir setzen aber (vereinfachend) alle Operationen als gleich „teuer“ an<br />

• Wesentliches Kriterium: Anzahl der (rekursiven) Aufrufe<br />

• Dies ist nur von b abhängig, nicht von a<br />

if (b == 1) return a;<br />

if (b%2 == 0) return f(a+a, b/2);<br />

else return a + f(a+a, b/2);<br />

• Also: wie viele rekursive Aufrufe gibt es?<br />

• Wie oft kann man b halbieren, bis ein Wert 1 herauskommt?<br />

(durch das Abrunden beim Halbieren ist dies konservativ geschätzt)<br />

• b / (2 x ) ≤ 1 ⇒ x ≥ log 2 b (Logarithmen in der Informatik i.Allg. zur Basis 2)<br />

• Es werden also nicht mehr als 5 log 2 b Operationen benötigt<br />

68<br />

26

Aufwands- / Qualitätsvergleich<br />

• Aus der Schule bekannt: „schriftliche“ Multiplikation<br />

• Wieso lernt man dies statt der altägyptische Methode?<br />

• Wie gut ist diese „Schulmethode“?<br />

• Wie viele (vergleichbar teure) Elementaroperationen?<br />

3 1 2 X 4 1 5<br />

1 2 4 8 +<br />

3 1 2 +<br />

1 5 6 0 =<br />

1 2 9 4 8 0<br />

69<br />

Aufwands- / Qualitätsvergleich (2)<br />

a<br />

b<br />

◊ ◊ ◊ ◊ X ◊ ◊ ◊ ◊ ◊<br />

◊ ◊ ◊ ◊<br />

◊ ◊ ◊ ◊<br />

<br />

log log <br />

log log <br />

≈ 0.3 log 2 b<br />

◊ ◊ ◊ ◊<br />

◊ ◊ ◊ ◊<br />

◊ ◊ ◊ ◊<br />

<br />

• Also N a N b „elementare“<br />

Multiplikationen (kleines<br />

Einmaleins kann man<br />

auswendig!) und fast<br />

ebenso viele Additionen,<br />

also insgesamt etwa<br />

2 (log 10 a) (log 10 b)<br />

elementare Operationen<br />

Wann ist 5 log 2 b besser<br />

als 2 (log 10 a) (log 10 b) ?<br />

• Die multiplikativen Konstanten<br />

5 bzw. 2 sind nicht exakt,<br />

das ist aber nicht so relevant<br />

• Hängt wesentlich von a ab:<br />

2 (log 10 a) (log 10 b) kann (bei<br />

festem b) mit grösserem a<br />

über alle Grenzen wachsen!<br />

70<br />

27

Kosten ≈ Zeit ?<br />

„Jede Minute kostet 33 Franken im Rechenzentrum<br />

der ICS-Corporation in <strong>Zürich</strong>. Das steht<br />

auf Schildern, die der Schichtleiter Martin Kern<br />

überall anbringen lässt. Damit seine Operatoren<br />

ständig vor Augen haben, warum die Computer<br />

Tag und Nacht laufen müssen.“ (Limmat-Verlag,<br />

1977)<br />

Emil Zopfi studierte nach einer Berufslehre zum<br />

Fernmelde- und Elektronikapparatemonteur<br />

Elektrotechnik am Technikum Winterthur und<br />

arbeitete als Programmierer und Systemingenieur<br />

am Institut für Physikalische Chemie der<br />

<strong>ETH</strong> <strong>Zürich</strong>, bei Siemens und IBM.<br />

71<br />

Elementaroperationen<br />

• Wir haben mit der altägyptischen Multiplikationsmethode<br />

die Multiplikation auf die Addition zurückgeführt<br />

• Elementaroperationen waren dabei<br />

• Halbieren<br />

• Verdoppeln<br />

• Test auf gerade / ungerade (bzw. =1)<br />

• Wie könnte man diese Operationen weiter reduzieren?<br />

72<br />

28

Drei “Hilfsfunktionen”<br />

static boolean gerade(int x){<br />

if (x == 0) return true;<br />

return !gerade(x-1);<br />

}<br />

static int verdopple(int x){<br />

if (x == 0) return 0;<br />

return 2 + verdopple(x-1);<br />

}<br />

Der Wertebereich sei G 0<br />

Wieder mittels Rekursion<br />

Datentyp aus den beiden<br />

Werten true und false<br />

Die gleichbenannten formalen<br />

Parameter x haben<br />

nichts miteinander zu tun<br />

(verschiedene Kontexte)<br />

static int halbiere(int x){<br />

if (x == 0) return 0;<br />

if (x == 1) return 0;<br />

return 1 + halbiere(x-2);<br />

}<br />

Was ergibt Halbieren<br />

ungerader Zahlen?<br />

Statt -2 (bzw. +2) könnten wir sogar -1-1 bzw. +1+1<br />

schreiben. Man braucht also eigentlich nur eine<br />

Maschine, die inkrementieren und dekrementieren kann<br />

(sonst keine Arithmetik) und würde z.B. schreiben:<br />

return incr(halbiere(decr(decr(x))))<br />

73<br />

Ein funktionales Programm<br />

• Die Funktion f für die Multiplikation sieht dann so aus:<br />

static int f(int a, int b){<br />

if (b == 0) return 0; // neu: 0 statt 1<br />

if gerade(b) return f(verdopple(a),halbiere(b));<br />

else return add(a, f(verdopple(a),halbiere(b)));<br />

}<br />

Die Methode add<br />

als Übungsaufgabe<br />

• Das ganze erscheint gekünstelt und unnötig aufwendig<br />

• Es soll hier auch nur das Prinzip illustrieren<br />

• Multiplikation geht eben auch im „funktionalen“ Stil!<br />

74<br />

29

Funktionale Programmiersprachen<br />

• Man kommt tatsächlich im Prinzip stets ohne explizite<br />

Zuweisungen und ohne „while“ aus!<br />

• Man könnte gewissermassen jedes Programm auch einfach<br />

in Form einer „mathematischen Funktion“ hinschreiben<br />

• Konsequent umgesetzt ist dies bei funktionalen Programmiersprachen<br />

(z.B. Lisp): im Gegensatz zu „imperativen<br />

Programmiersprachen“ (wie z.B. Java) enthalten diese<br />

• Keine Variablen (d.h. „Speicherzellen“), die im Programmablauf<br />

unterschiedliche Werte zugewiesen bekommen können<br />

• Keine Schleifen – wären auch überflüssig, wenn es keine<br />

Wertzuweisungen (und keine Seiteneffekte) gibt!<br />

75<br />

Apropos Lisp – die altägyptischen Multiplikation<br />

könnte man damit so programmieren:<br />

(defun mult (l r)<br />

(flet ((halbiere (n) (floor n 2))<br />

(verdopple (n) (* n 2))<br />

(gerade-p (n) (zerop (mod n 2))))<br />

(do ((product 0 (if (gerade-p l) product (+ product r)))<br />

(l l (halbiere l))<br />

(r r (verdopple r)))<br />

((zerop l) product))))<br />

Quelle: www.stumble<strong>up</strong>on.com/su/7yMsZ3/<br />

rosettacode.org/wiki/Ethiopian_Multiplication<br />

• Wobei hier „halbiere“, „verdopple“ und „gerade-p“ nicht selbst als<br />

rekursive Funktion definiert sind – was aber einfach möglich wäre<br />

• Dies nur der Kuriosität halber; wir gehen nicht näher darauf ein<br />

76<br />

30

Ist Dekrementieren elementar?<br />

• Kann man einer Maschine, die nur Vorwärtszählen („incr“)<br />

kann, das Rückwärtszählen „per Programm“ beibringen?<br />

• Ja, wir benutzen dazu eine rekursive Hilfsmethode h:<br />

static int h(int x, int y){<br />

if (x == incr(y)) return y;<br />

else return h(x, incr(y));<br />

}<br />

Bei y x terminiert<br />

die Methode nicht;<br />

das ist für unseren<br />

Zeck aber irrelevant<br />

• Ein Aufruf h(5, 4) liefert offenbar 4<br />

• Allgemein: h(u, u-1) liefert u-1<br />

• Der Aufruf h(5, 3) führt zu h(5, 4) in der Rekursion<br />

• Also liefert h(u, 0) schliesslich h(u, u-1) = u-1 (für u > 0)<br />

77<br />

Ist Dekrementieren elementar? (2)<br />

• Wegen h(u,0) = u-1 lässt sich decr (für z ∈ G 0 ) so definieren:<br />

static int decr(int z)<br />

if (z == 0) return 0;<br />

return h(z,0);<br />

}<br />

• Rückwärtszählen lässt sich durch Vorwärtszählen „simulieren“<br />

bzw. implementieren!<br />

• Erstaunlich?<br />

• Fragestellung der theoretischen Informatik: Was muss ein<br />

Computer („in Hardware“) nur mindestens können, damit<br />

er als „Universalrechner“ funktioniert?<br />

78<br />

31

2.<br />

Java<br />

Wir setzen gute Kenntnisse von C++ aus Teil I der Vorlesung voraus!<br />

Buch Mark Weiss „Data Structures & Problem Solving Using Java“ siehe:<br />

- 39-104 (primitive java, strings, arrays, input and output)<br />

79<br />

Java: Datenstrukturen und Algorithmen<br />

• Buch von Mark Allen Weiss: Data Structures &<br />

Problem Solving Using Java, Addison Wesley,<br />

4th edition, 2010, ISBN 0-321-54140-5<br />

• Zur Java-Sprache siehe insbes. Kapitel 1 – 4<br />

• Quellcode der Beispiele:<br />

http://users.cis.fiu.edu/~weiss/dsj4/code/<br />

• Schwerpunkt des Buches liegt allerdings nicht auf Java<br />

selbst, sondern auf Algorithmen und Datenstrukturen<br />

• Alternativ bzw. als Ergänzung:<br />

Adam Drozdek: Data Structures<br />

and Algorithms in Java, Cengage<br />

Learning, 3rd edition, 2008<br />

80<br />

32

Java: Programmiersprache<br />

• Zum Programmieren lernen mit Java ist<br />

eventuell auch geeignet: Michael Goedicke,<br />

Klaus Echtle: Lehrbuch der Programmierung<br />

mit Java, dpunkt-Verlag<br />

• Empfehlenswert auch die Online-Version<br />

des Buches von Guido Krüger, Thomas Stark:<br />

Handbuch der Java-Programmierung<br />

www.javabuch.de/download.html<br />

• Eine Referenz für die Klassenbibliotheken<br />

ist die Java Platform API Specification:<br />

http://java.sun.com/reference/api/index.html<br />

81<br />

Java: Tutorial<br />

• Man konsultiere evtl. auch das Java-Online-Tutorial<br />

http://java.sun.com/docs/books/tutorial/<br />

• Auch als Buch erhältlich:<br />

82<br />

33

Wieso Java statt C++ ?<br />

• C++ und Java bilden eine gemeinsame Sprachfamilie<br />

• Einheitliche Syntax und analoge Semantik<br />

nur Java<br />

Gemeinsamer<br />

Sprachkern<br />

Vorlesungen<br />

Informatik<br />

I und II<br />

nur C++<br />

83<br />

Java: „Removed from C/C++“<br />

• Templates<br />

• Strukturen, union (statt dessen: Klassen / Objekte)<br />

• Zeigerarithmetik, malloc (aber: Arrays und new)<br />

• Funktionen (statt dessen: Methoden)<br />

• Mehrfachvererbung (statt dessen: Interfaces)<br />

• Präprozessor: TYPEDEF, ...<br />

• #DEFINE und const (statt dessen: final)<br />

• Überladen von Operatoren<br />

• goto (statt dessen: break/continue, Exceptions)<br />

• using namespace, #include, .h-Dateien (aber: Pakete)<br />

• Destruktoren, free, delete (aber: Garbage-Collector; finalize)<br />

• Implizite Typkonvertierung<br />

• Friends (aber: „friendly access“ innerhalb von Paketen)<br />

• sizeof x (statt dessen: x.length)<br />

84<br />

34

Neu gegenüber C++ (u.a.)<br />

• Parallelverarbeitung in der Sprache („Threads“)<br />

• Viele vorgefertigte Pakete mit nützlichen Klassen<br />

• …<br />

• Generell: Java ist moderner, konsequenter, mehr „high-level“<br />

und von einigem historischen Ballast von C und C++ befreit<br />

• C++ hat allerdings in den letzten Jahren aufgeholt<br />

und auch einige gute Konzepte von Java „adoptiert“<br />

• C# („C sharp“) ist ebenfalls ein moderneres Element<br />

dieser Sprachfamilie, greift u.a. auch Konzepte der<br />

Sprachen Haskell und Delphi auf<br />

85<br />

Java-Entwicklung und Versionen<br />

• 1995: Version 1.0 (Sun Microsystems: James Gosling und Andere)<br />

• 2000: Java 1.3<br />

• Häufig benutzte Codefragmente werden zur Laufzeit von Bytecode<br />

in Maschinencode übersetzt Leistungssteigerung<br />

• 2002: Java 1.4<br />

• U.a. assertions<br />

Für unsere Zwecke sind die Unterschiede<br />

der Versionen weitgehend irrelevant<br />

• 2004: Java 5.0 (bzw. 1.5 oder „Java 2 Platform Standard Edition 5.0“)<br />

• U.a. generische Typen und Aufzählungen (enum)<br />

• Implizite Umwandlung einfacher Datentypen in Objekte und zurück<br />

• 2006: Java 6.0<br />

• Keine Sprachänderungen, aber Verbesserungen bei Anbindung von<br />

Skriptsprachen, Datenbanken, Web-Applikationen etc.<br />

• 2011: Java 7.0<br />

• Verbesserungen und Erweiterungen bestehender Funktionalitäten<br />

86<br />

35

Plattformunabhängigkeit durch<br />

Bytecode-Interpretation<br />

Kommando „javac“<br />

(z.B. bei Linux)<br />

Ein Java-Programm läuft (prinzipiell)<br />

auf allen gängigen Computern und<br />

Betriebssystemen (PC, Server, Smartphones,<br />

Linux, Windows, Anroid,...)<br />

Bytecode ist die „Maschinensprache“<br />

für eine virtuelle Maschine (VM)<br />

(steht in einer .class-Datei)<br />

87<br />

Die Virtuelle Machine (VM)<br />

• Die VM ist ein Bytecode-Interpreter<br />

• Programmierter Simulator eines abstrakten Prozessors<br />

• Relativ einfach für verschiedene Plattformen realisierbar<br />

• Unter Linux: Start der VM mit dem Kommando „java“<br />

• Effizienzverlust durch Interpretation?<br />

• Evtl. statt dessen Bytecode in Zielsprache (weiter-)übersetzen<br />

(zumindest wiederholt gebrauchte Programmteile „just in time“)<br />

88<br />

36

Ausführung von Applets<br />

Applets sind kleine „mobile“<br />

Java-Applikationen<br />

Der Bytecode-Verifizierer stellt<br />

sicher, dass der Bytecode nicht<br />

so verfälscht ist, dass (über<br />

Pointer, Indexüberschreitungen<br />

bei Arrays...) illegale Zugriffe<br />

möglich sind, die man mit Java<br />

gar nicht programmieren kann<br />

89<br />

Applets im Web-Browser<br />

• Ein Applet kann insbesondere von einem Web-Browser<br />

beim Anzeigen einer Webseite geladen werden:<br />

<br />

<br />

<br />

<br />

Hier sendet der Browser<br />

eine Request-Nachricht<br />

an den Server, das<br />

Applet (über das Netz)<br />

herunterzuladen<br />

90<br />

37

Java-Programmstruktur<br />

• Mit import werden evtl. anderweitig vorhandene<br />

Pakete von Klassen verfügbar gemacht<br />

• Der Klassenkörper enthält<br />

• Instanzen- und Klassenvariablen („Attribute“)<br />

• Benannte Konstanten<br />

• Klassenbezogene („static“) Methoden<br />

Manchmal auch<br />

„Felder“ genannt<br />

91<br />

Java-Programmstruktur (2)<br />

• Methoden übernehmen die Rolle von<br />

Funktionen bzw. Prozeduren anderer Sprachen<br />

• Konstruktoren sind spezielle Methoden (bei<br />

Erzeugen der Klasse automatisch aufgerufen)<br />

• Methoden haben einen Namen und bestehen aus<br />

• Parametern<br />

• Lokalen Variablen<br />

• Anweisungen<br />

92<br />

38

Java-Programmstruktur (3)<br />

• Bei eigenständigen Programmen (d.h. keinen<br />

Applets) muss es eine „main“- Methode geben:<br />

public static void main(String[] args) {<br />

...<br />

...<br />

}<br />

… main(…)<br />

• Jede Klasse kann eine solche main-Methode enthalten;<br />

sie wird bei „Aufruf“ der Klasse ausgeführt<br />

• Z.B. Linux: wenn der entsprechende Klassenname<br />

beim „java“-Kommando genannt wird<br />

• Klassen können getrennt übersetzt werden<br />

• Variablen im Klassenkörper ausserhalb von<br />

Methoden sind global zu allen Methoden der Klasse<br />

93<br />

Einfache Datentypen in Java<br />

Bildquelle: Christian Ullenboom: Java ist auch eine Insel,<br />

Galileo Computing, 8. Auflage, 2009, ISBN 3-8362-1371-4<br />

94<br />

39

Einfache Datentypen in Java<br />

• Integer (ganze Zahlen im 2er-Komplement):<br />

• byte (8 Bits)<br />

• short (16 Bits)<br />

• int (32 Bits)<br />

• long (64 Bits)<br />

Bereits von<br />

C++ bekannt<br />

Bsp. für Literale: 17 , -3914<br />

Range: -2147483648 ... 2147483647<br />

• Gleitpunktzahlen<br />

• float (32 Bits)<br />

• double (64 Bits)<br />

• Zeichen („Unicode“)<br />

• char (16 Bits)<br />

• Wahrheitswerte<br />

• boolean<br />

Bsp. für Literale: 18.0 , -0.18e2 , .341E-2<br />

65536 versch. Werte, dadurch<br />

„internationale“ Zeichensätze möglich<br />

Literale: true , false<br />

Operatoren: &&, | |, !<br />

95<br />

Einfache Datentypen in Java (2)<br />

Quelle: Christian Ullenboom: Java ist auch eine Insel,<br />

Galileo Computing, 8. Auflage, 2009, ISBN 3-8362-1371-4<br />

96<br />

40

Einfache Datentypen in Java (3)<br />

Quelle: http://de.wikipedia.org/wiki/Java-Syntax<br />

97<br />

Konventionen bei der Deklaration von Namen<br />

• Variablen und Methoden beginnen<br />

mit einem Kleinbuchstaben<br />

• int i, j, meinZaehler;<br />

• public ausgabe (…)<br />

• Klassennamen beginnen mit<br />

einem Grossbuchstaben<br />

• class Person {…}<br />

Wir halten uns im<br />

Folgenden aber nicht<br />

immer an diese<br />

Konventionen…<br />

• Benannte Konstanten ganz mit<br />

Grossbuchstaben<br />

• MAX_SIZE<br />

98<br />

41

Arrays<br />

• Arrays sind („mathematisch betrachtet“) endliche Folgen<br />

Grösse, d.h. Anzahl<br />

int [] x; // array of int<br />

der Elemente<br />

x = new int[7]; // Grösse 7 (Indexbereich 0..6)<br />

for (int i=0; i < x.length; i++) x[i]=17;<br />

int [] x = new int[7]; // so ginge es auch<br />

int [] y;<br />

y = x; // y zeigt auf das gleiche Objekt<br />

y[3] = 9; // x[3] ist daher jetzt auch 9<br />

Arrays sind Referenzen auf (Speicher)-<br />

Objekte: Vorsicht bzgl. der Kopiersemantik<br />

(„Aliaseffekt“) und beim<br />

Vergleich zweier Array-Variablen!<br />

99<br />

Arrays (2)<br />

• Mehrdimensionale Arrays:<br />

float [][] matrix = new float [4][4];<br />

matrix[0][3] = 2.71;<br />

• Da Arrays mit „new“ dynamisch erzeugt werden, kann<br />

die Grösse eines Arrays zur Laufzeit festgelegt werden:<br />

int n;<br />

...<br />

n = … // Wert berechnen oder einlesen<br />

int [] tabelle = new int [n];<br />

• Einmal angelegt, kann sich die Grösse aber nicht mehr ändern!<br />

100<br />

42

Typkonversion<br />

• Java ist eine streng typisierte Sprache<br />

• Compiler kann viele Typfehler entdecken<br />

Keine automatische Typkonversion<br />

wie bei C++<br />

• Gelegentlich muss dies jedoch durchbrochen werden<br />

• So geht es nicht ( Fehlermeldung durch Compiler):<br />

int myInt;<br />

float myFloat = -3.14159;<br />

myInt = myFloat;<br />

• Statt dessen explizite Typumwandlung („type cast“):<br />

int myInt;<br />

float myFloat = -3.14159;<br />

myInt = (int)myFloat;<br />

101<br />

Typkonversion (2)<br />

• Umwandlung hin zu einem grösseren Wertebereich<br />

(z.B. int → float) geht allerdings auch implizit<br />

float d = 5 + 3.2;<br />

• Typumwandlung ist gelegentlich<br />

sinnvoll bei Referenzen:<br />

Hund h; Tier fiffi;<br />

...<br />

if (fiffi instanceof Hund)<br />

h = (Hund)fiffi;<br />

Wenn das Tier mit dem Namen „fiffi“ hier ein<br />

Hund ist, dann betrachte fiffi als einen Hund<br />

Später mehr dazu („type cast“ bei Polymorphie)<br />

Das Problem inkompatibler Typen<br />

102<br />

43

Hüllenklassen<br />

• Einfache Datentypen (int, float,...) sind a priori keine<br />

echten Objekte (zu grosser Aufwand ineffizient!)<br />

• Für diese gibt es bei Bedarf sogenannte Hüllenklassen<br />

• Objekte davon können überall dort verwendet werden,<br />

wo eine Objektreferenz verlangt wird<br />

103<br />

Hüllenklassen (2)<br />

• Beispiel<br />

int x = 5; // normaler "int"<br />

Integer iob = x; // Instanz der Klasse "Integer"<br />

if (iob == 5) then ... // sind typkompatibel<br />

• Hüllenklassen bieten einige nützliche Methoden und Attribute<br />

• Vgl. dazu Dokumentationen im Web oder geeignete Java-Bücher<br />

• Z.B. bei Integer:<br />

floatValue ()<br />

toString ()<br />

• Beispiele: float f; … f = iob.floatValue();<br />

104<br />

44

Ein- und Ausgabe<br />

int count = 0;<br />

while (System.in.read() != -1) count++;<br />

System.out.println("Eingabe hat " +<br />

count + "Zeichen.");<br />

• System.in: Standard-Eingabestrom<br />

• System ist eine Klasse mit Schnittstellenmethoden zum<br />

ausführenden System (Betriebssystem, Computer)<br />

• System.in ist der Standard-Eingabestrom (vom Typ InputStream)<br />

• read liest ein einzelnes Zeichen; liefert -1 bei Dateiende<br />

• Es gibt noch einige weitere Methoden (skip, close,...)<br />

• Erst abgeleitete Typen von InputStream enthalten Methoden,<br />

um ganze Zeilen etc. zu lesen (z.B. Klasse DataInputStream)<br />

105<br />

Ein- und Ausgabe (2)<br />

Konkatenation<br />

von strings<br />

int count = 0;<br />

while (System.in.read() != -1) count++;<br />

System.out.println("Eingabe hat " +<br />

count + "Zeichen.");<br />

• System.out: Standard-Ausgabestrom<br />

• print gibt das übergebene Argument (auf einem Display) aus<br />

• println erzeugt zusätzlich danach noch einen Zeilenumbruch („newline“)<br />

• Es können u.a. int, float, string, boolean... ausgegeben werden<br />

106<br />

45

Einlesen von Zahlen – ein Beispiel<br />

import java.io.*<br />

class X {<br />

Der Eingabestrom muss<br />

public static void main(String args[]) beim Aufruf des Konstruktors<br />

angegeben werden<br />

throws java.io.IOException {<br />

int i=0; String zeile;<br />

DataInputStream ein = new DataInputStream(System.in);<br />

}<br />

}<br />

...<br />

}<br />

...<br />

In diesem Paket stehen die<br />

Ein-Ausgabe-Methoden<br />

while(true) {<br />

zeile = ein.readLine();<br />

i = i + Integer.parseInt(zeile);<br />

System.out.println(i);<br />

„parseInt“ ist eine Methode<br />

der Klasse „Integer“, die<br />

einen string in einen int-<br />

Wert konvertiert (analog<br />

kann man auch Gleitpunktzahlen<br />

einlesen)<br />

Die auftretbaren Exceptions<br />

müssen nach throws am Anfang<br />

einer Methode genannt werden<br />

Die Klasse DataInputStream<br />

enthält die Methode readLine,<br />

welche alle Zeichen bis<br />

Zeilenende liest und daraus<br />

einen string konstruiert<br />

Beachte: Die Methode readLine<br />

kann eine IOException auslösen!<br />

Man könnte hier auch<br />

ein.readLine() für<br />

zeile substituieren<br />

107<br />

Zeichenketten (strings)<br />

• Zeichenketten werden mit der Standardklasse String realisiert<br />

• Achtung: Strings sind im Unterschied zu C++ keine char-Arrays!<br />

String msg = "Die"; // String-Objekt wird<br />

int i = 7;<br />

// automatisch erzeugt<br />

msg = msg + " " + i; // Konkatenation<br />

msg = msg + " Zwerge";<br />

Alternativ zur<br />

ersten Zeile geht<br />

es auch so:<br />

msg = new<br />

String("Die");<br />

System.out.println(msg); // Die 7 Zwerge<br />

System.out.println(msg.length()); // 12<br />

String b = msg;<br />

msg = null;<br />

System.out.println(b); // Die 7 Zwerge<br />

109<br />

46

Zeichenketten (strings) (2)<br />

• Vergleich von strings:<br />

• Vergleich mit == ist oft nicht sinnvoll (Referenzvergleich)<br />

• Stattdessen Wertevergleich: s1.equals(s2)<br />

u<br />

y<br />

x B a u m<br />

Referenz<br />

z<br />

Wert<br />

V o g e l<br />

B a u m<br />

• x == u ist „false“<br />

• x.equals(u) ist „true“<br />

• u.equals(x) ist „true“<br />

• y==z ist „true“<br />

• y.equals(z) ist „true“<br />

• Lexikographischer Vergleich mit s1.compareTo(s2)<br />

(liefert einen int-Wert 0)<br />

„Lexikographisch“: Wie im Lexikon – also alphabetisch; bei gleichen Präfixen kommt<br />

es auf das erste unterschiedliche Zeichen an („Zucker“ < „Zug“); ganze Wörter kommen<br />

vor Präfixen anderer Wörter („Kuh“ < „Kuhle“); wo „ü“ angeordnet wird (bei<br />

/ vor / nach „u“, oder erst nach „z“), wie Gross-/Kleinbuchstaben, Ziffern, Sonderzeichen<br />

angeordnet werden, ist durch das Alphabet bestimmt (hier: Unicode).<br />

110<br />

Zeichenketten (strings) (3)<br />

• Es gibt eine Vielzahl von Methoden und Konstruktoren<br />

• Länge („length“)<br />

• Teilstrings („substring“)<br />

• Umwandlung von Zeichen (z.B. Gross- / Kleinschreibung)<br />

• Umwandlung von char- und byte-Arrays in strings<br />

• Umwandlung von anderen Datentypen in strings (und umgekehrt)<br />

• ...<br />

• Mehr dazu in der „Java Platform API Specification“:<br />

http://java.sun.com/reference/api/ ( „core API“ java.lang String)<br />

111<br />

47

Auszug aus der API-Beschreibung<br />

(API = „Application Programming Interface“)<br />

compareTo<br />

public int compareTo(String anotherString)<br />

Compares two strings lexicographically.<br />

Parameters:<br />

anotherString - the String to be compared.<br />

Die einzelnen Zeichen werden<br />

entsprechend ihrer Reihenfolge<br />

im Unicode-Zeichensatz verglichen.<br />

Möchte man Grossund<br />

Kleinbuchstaben gleich<br />

behandeln, dann verwende<br />

man compareToIgnoreCase<br />

statt dessen.<br />

Returns:<br />

The value 0 if the argument string is equal to this string; a value less<br />

than 0 if this string is lexicographically less than the string argument;<br />

and a value greater than 0 if this string is lexicographically greater than<br />

the string argument.<br />

112<br />

Auszug aus der API-Beschreibung (II)<br />

concat<br />

public String concat(String str)<br />

Concatenates the string argument to the end of this string.<br />

Parameters:<br />

str - the String which is concatenated to the end of this String<br />

Returns:<br />

A string that represents the<br />

concatenation of this object's<br />

characters followed by the<br />

string argument's characters.<br />

Beispiele:<br />

"Zeit".concat("geist");<br />

String s = "Drei";<br />

s.concat(" Millionen");<br />

113<br />

48

Auszug aus der API-Beschreibung (III)<br />

copyValueOf<br />

public static String copyValueOf(char data[])<br />

Parameters:<br />

data - the character array<br />

Returns:<br />

A String that contains the characters of the array.<br />

114<br />

3.<br />

Klassen und<br />

Referenzen<br />

Konzepte sind aus Teil I der Vorlesung aus C++ im Wesentlichen bekannt!<br />

Buch Mark Weiss „Data Structures & Problem Solving Using Java“ siehe<br />

Seiten: 115-122 (this, static); 66-70 (Referenzen); 69 (Gleichheit)<br />

117<br />

49

118<br />

Ein Datentyp für Datumsangaben<br />

Diese drei private-Attribute<br />

sind von ausserhalb der<br />

Klasse nicht sichtbar.<br />

Eine Methode mit dem gleichen<br />

Namen wie die Klasse<br />

stellt einen "Konstruktor" dar.<br />

Er wird beim Erzeugen eines<br />

Objekts automatisch aufgerufen;<br />

man kann (nur) damit<br />

die neuen Objekte (deren<br />

Variablen) initialisieren.<br />

Konstruktoren haben keinen<br />

Rückgabetyp.<br />

Diese Klasse hat einen<br />

zweiten Konstruktor mit einer<br />

unterschiedlichen Signatur.<br />

Welcher Konstruktor genommen<br />

wird, richtet sich nach<br />

der Signatur beim new-Aufruf.<br />

class Datum {<br />

private int Tag, Monat, Jahr;<br />

public Datum() {<br />

System.out.println("Datum mit Wert<br />

0.0.0 gegründet");<br />

}<br />

public Datum(int T, int M, int J) {<br />

Tag = T; Monat = M; Jahr = J;<br />

}<br />

Man hätte hier auch<br />

präziser sein können:<br />

public void Drucken() { this.Tag...; this.Monat etc.<br />

System.out.println(Tag + "." + Monat<br />

+ "." + Jahr);<br />

}<br />

public void Setzen(int T, int M, int J) {<br />

Tag = T; Monat = M; Jahr = J;<br />

}<br />

}<br />

119<br />

50

Ein Datentyp für Datumsangaben (2)<br />

„Accessor“-Methode:<br />

liefert Werte privater<br />

Attribute nach aussen<br />

„Mutator“-Methode: ändert<br />

Werte privater Attribute<br />

Da man auf die Attribute<br />

Tag, Monat und Jahr von<br />

aussen nicht zugreifen<br />

kann, wird zum Setzen<br />

des Datums eine Methode<br />

bereitgestellt.<br />

class Datum {<br />

private int Tag, Monat, Jahr;<br />

public Datum() {<br />

System.out.println("Datum mit Wert<br />

0.0.0 gegründet");<br />

}<br />

public Datum(int T, int M, int J) {<br />

Tag = T; Monat = M; Jahr = J;<br />

}<br />

public void Drucken() {<br />

System.out.println(Tag + "." + Monat<br />

+ "." + Jahr);<br />

}<br />

public void Setzen(int T, int M, int J) {<br />

Tag = T; Monat = M; Jahr = J;<br />

}<br />

}<br />

120<br />

Verwendung des Datum-Typs<br />

class Beispiel {<br />

public static void main (String args[]) {<br />

Datum Ostermontag = new Datum();<br />

/* ==> Datum mit Wert 0.0.0 gegründet */<br />

}<br />

}<br />

Ostermontag.Drucken();<br />

Ostermontag.Setzen(01,04,2013);<br />

Ostermontag.Drucken();<br />

...<br />

• „Ostermontag“ ist eine Variable vom Typ „Datum“<br />

• Genauer: eine Referenz, die auf Datum-Objekte zeigen kann<br />

• Ostermontag hat (als Datum-Objekt) auch einige Methoden<br />

• Hier: „Drucken“ und „Setzen“ (Zugriff mit Punktnotation)<br />

• Sowie zwei Konstruktoren (Aufruf bei new)<br />

Hier wird der erste<br />

Konstruktor aufgerufen<br />

Liefert 0.0.0<br />

Liefert 1.4.2013<br />

121<br />

51

Verwendung des Datum-Typs (2)<br />

• Eigentlich sollte „Setzen“ zumindest einen Plausibilitätstest<br />

machen (Monat ≤ 12, Tag ≤ 31 etc.)<br />

• Gleiches gilt für den zweiten Konstruktor<br />

• Auf diese Weise könnte garantiert werden, dass<br />

illegale Datumsangaben weitgehend vermieden werden<br />

• Der Zugriff auf private Attribute von ausserhalb der<br />

Klasse „Datum“ wird vom Compiler nicht zugelassen:<br />

Ostermontag.Jahr = 1789;<br />

liefert die Fehlermeldung:<br />

Variable Jahr in class Datum not<br />

accessible from class Beispiel.<br />

122<br />

Datumsvergleich<br />

• Wir fügen zu „Datum“ eine neue Methode hinzu, mit der ein<br />

Datum-Objekt entscheiden kann, ob es selbst früher als ein<br />

anderes (als Parameter übergebenes) Datum-Objekt ist:<br />

class Datum {<br />

...<br />

public boolean frueher_als(Datum d) {<br />

return Jahr < d.Jahr ||<br />

Jahr == d.Jahr && Monat < d.Monat ||<br />

Jahr == d.Jahr && Monat == d.Monat<br />

&& Tag < d.Tag;<br />

}<br />

true oder false<br />

d ist ein formaler Parameter<br />

vom Typ „Datum“<br />

Man kann auf d.Jahr, d.Monat, d.Tag zugreifen, obwohl<br />

diese Attribute als „private“ deklariert sind, da es sich<br />

um die gleiche Klasse (aber eine andere Instanz) handelt<br />

123<br />

52

Datumsvergleich (2)<br />

class Beispiel {<br />

...<br />

Datum d1 = new Datum(23,03,56);<br />

Datum d2 = new Datum(27,06,57);<br />

System.out.println(d1.frueher_als(d2));<br />

// true<br />

System.out.println(d2.frueher_als(d1));<br />

}<br />

// false<br />

...<br />

Hier wird die Methode „frueher_als“<br />

aus dem Objekt d2 aufgerufen, und<br />

zwar mit Objekt d1 als Parameter.<br />

• Durch diese in der Klasse „Datum“ definierten Methoden kann man nun<br />

Datum-Objekte bezüglich früher / später vergleichen – ganz analog,<br />

wie man z.B. ganze Zahlen mit dem Operator ’

Gleichheit und „this“<br />

class Datum...<br />

boolean frueher_als...<br />

boolean gleich(Datum d) {<br />

return !frueher_als(d) && !d.frueher_als(this);<br />

}<br />

...<br />

class Beispiel ...<br />

...<br />

Datum d1 = new Datum(23,03,56);<br />

Datum d2 = new Datum(27,03,56);<br />

System.out.println(d1.gleich(d2)); // false<br />

Datum d3 = new Datum(23,03,56);<br />

System.out.println(d1.gleich(d3)); // true<br />

...<br />

Beachte: „this“ ist ein Schlüsselwort, mit dem stets eine<br />

Referenz auf das eigene, aktuelle Objekt zurückgeliefert wird<br />

Hier wird die Funktion<br />

„frueher_als“ aus dem<br />

Objekt d aufgerufen,<br />

und zwar mit „einem<br />

selbst“ als Parameter!<br />

„gleich“ liesse sich<br />

natürlich auch direkter,<br />

ohne Rückgriff auf<br />

„frueher_als“ realisieren<br />

126<br />

Klassen- und Instanzenmethoden<br />

• Klassenmethoden bekommen (im Unterschied zu<br />

Instanzenmethoden) das Attribut „static“ vorangestellt<br />

• Klassenmethoden werden nicht für spezifische Objekte,<br />

sondern für die Klasse als Ganzes aufgerufen<br />

• Klassenmethoden lösen somit allgemeine Aufgaben<br />

für alle Objekte einer Klasse gemeinsam, z.B.:<br />

class Datum {<br />

private int Tag, Monat, Jahr;<br />

static String Monatsname(Datum d)<br />

{if (d.Monat == 1) return "Januar";<br />

}<br />

if ...<br />

...<br />

}<br />

...<br />

"Februar";<br />

Auf eigene Instanzenvariablen<br />

(z.B. Monat<br />

bzw. this.Monat) kann<br />

Monatsname nicht<br />

zugreifen, wohl aber<br />

auf d.Monat aus der<br />

per Referenzparameter<br />

d übergebenen<br />

Instanz<br />

127<br />

54

Klassenmethoden und klassenbezogene<br />

Variablen („static“)<br />

• Klassenmethoden können nur auf klassenbezogene<br />

Variablen (d.h. mit „static“ deklarierte Variablen) oder<br />

andere Klassenmethoden zugreifen<br />

• Nicht auf eigene Instanzenvariablen (= Deklaration ohne static)<br />

• Nicht auf „this“ (da kein spezifisches Objekt existiert)<br />

• Auf Klassenmethoden wird von ausserhalb i.Allg. durch<br />

Angaben des Klassennamens (statt über eine Referenz<br />

auf ein Objekt der Klasse) zugegriffen<br />

• Also z.B.: System.out.print(Datum.Monatsname(Ostermontag));<br />

• Klassenbezogene Variablen werden von allen Instanzen<br />

einer Klasse geteilt – Änderung bei einer Instanz wirkt<br />

sich auf alle anderen Instanzen der Klasse aus<br />

• Sind damit eine Art globale Variablen<br />

128<br />

Information Hiding („Geheimnisprinzip“)<br />

Verborgene Interna<br />

Schnittstelle mit<br />

Zugriffsmethoden<br />

130<br />

55

Information Hiding („Geheimnisprinzip“)<br />

• Kapselung aller relevanten Daten und Methoden<br />

• Kein direktes Lesen oder Schreiben (interner, d.h.<br />

„privater“) Daten, sondern nur über Zugriffsmethoden<br />

• Interne Repräsentation nach aussen unsichtbar machen<br />

• Verhindert inkompetenten Missbrauch garantiert Integrität<br />

• Klasse „Datum“ kann z.B. selbst prüfen, ob es mit einem illegalen<br />

Wert gesetzt werden soll (statt dass jeder Aufrufer immer prüft)<br />

• Dabei geht es nicht um „Datenschutz“, sondern um Abstraktion<br />

(von der Implementierung und Datenrepräsentation)<br />

• Konsequente Realisierung von sogenannten „abstrakten Datentypen“<br />

• Klare Schnittstelle (nämlich Zugriffsmethoden)<br />

• Änderungsfreundliche Software (da seiteneffektfrei)<br />

131<br />

Dynamische Klassen und Referenzen<br />

class Person {<br />

String name;<br />

int geburtsjahr;<br />

int groesse;<br />

Person vater, mutter;<br />

}<br />

Kein "static"!<br />

Das sind Platzhalter für<br />

Referenzen auf andere<br />

Personen (genauer: auf<br />

Instanzen bzw. Objekte<br />

des Typs „Person“)<br />

p1 ist eine „Referenzvariable“<br />

class Geburt {<br />

public static void main (String[] args) {<br />