1. Behörden-Zwickmühle: Technologie-Führung vs. Datenschutz - Tuv

1. Behörden-Zwickmühle: Technologie-Führung vs. Datenschutz - Tuv

1. Behörden-Zwickmühle: Technologie-Führung vs. Datenschutz - Tuv

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

Einzelheftpreis € 15,- 49187<br />

5/2011 Februar April Juni August Oktober Dezember<br />

„Rechte müssen<br />

am Benutzer aufgehängt sein!“<br />

Im Interview: Jörg von der Heydt,<br />

Channel- und Marketing-Manager Deutschland bei Fortinet<br />

Content Security<br />

••<br />

Bedrohungsszenario wird<br />

komplexer<br />

••<br />

Stand bei Advanced Evasion<br />

Techniques<br />

••<br />

Sicherung von Web-Applikationen<br />

Security im Öffentlichen Dienst<br />

••<br />

<strong>Behörden</strong>-<strong>Zwickmühle</strong>:<br />

<strong>Technologie</strong>-<strong>Führung</strong> <strong>vs</strong>. <strong>Datenschutz</strong><br />

••<br />

Staatlicher IT-Schutz:<br />

Das neue Cyber-Abwehrzentrum<br />

••<br />

IT-Dienstleister für Kommunen<br />

Weitere Themen<br />

••<br />

Im Test: DataCore SANsymphony-V R8<br />

••<br />

Security total: it-sa-Messe in Nürnberg<br />

••<br />

<strong>Datenschutz</strong>: Neues Konzept für ein<br />

EU-Recht<br />

www.datakontext.com

Editorial<br />

Gesellschaftsaufgabe IT-Sicherheit<br />

Anlässlich der PITS 2011 (Public-IT-Security)<br />

in Berlin am 15. September erklärte<br />

Michael Hange, Präsident des Bundesamtes<br />

für Sicherheit in der Informationstechnik<br />

(BSI), dass IT-Sicherheit eine gesamtgesellschaftliche<br />

Aufgabe sei und betonte,<br />

dass „zu keinem Zeitpunkt vorher Fragen<br />

der IT-Sicherheit so wichtig waren wie<br />

derzeit“. Für den Staat sei die richtige Balance<br />

zwischen Sicherheit, Wirtschaftlichkeit<br />

und persönlichen Grundrechten eine<br />

Herausforderung. Aber auch die Bürger<br />

haben laut einer repräsentativen Studie<br />

des Allensbach-Instituts, die im Auftrag<br />

der von T-System durchgeführt wurde,<br />

Angst vor Gefahren aus dem Internet.<br />

Rund drei Viertel der Bundesbürger machen<br />

sich Sorgen um den Missbrauch ihrer<br />

persönlichen Daten und Datenbetrug im<br />

Internet, berichtete der T-Systems-Vorstand<br />

Reinhard Clemens.<br />

Der Staat unternimmt einiges, um zum einen<br />

natürlich die eigenen Institutionen,<br />

zum anderen auch Bürger und Unternehmen<br />

vor den Gefahren der Internet-basierten<br />

Kommunikation zu schützen. Eine<br />

Reihe wichtiger Aspekte zu diesem Thema<br />

kommen im Schwerpunkt Öffentlicher<br />

Dienst in dieser Ausgabe zur Sprache. Unter<br />

anderem stellt Ihnen in diesem Rahmen<br />

unsere Autorin Caroline Neufert Organisation<br />

und Funktion des<br />

Cyber-Abwehrzentrums vor, das kürzlich<br />

als übergreifende Behörde ins Leben gerufen<br />

wurde.<br />

Nicht nur in dieser Behörde spiegelt sich<br />

die zunehmende Verschmelzung der beiden<br />

historisch weitgehend getrennt behandelten<br />

Disziplinen IT-Sicherheit und<br />

<strong>Datenschutz</strong> wieder. In der Tat wird heute<br />

beides fast immer im gleichen Atemzug<br />

genannt. Aus diesem Grund haben wir<br />

auch für die IT-SICHERHEIT, die übrigens<br />

Mitte der Neunziger Jahre aus einem Magazin<br />

für den <strong>Datenschutz</strong> hervorgegangen<br />

ist, unseren Autorenpool zum Thema<br />

<strong>Datenschutz</strong> erweitert.<br />

In der Aktuellen Ausgabe schlägt sich das<br />

in einer gut gefüllten Rubrik <strong>Datenschutz</strong><br />

nieder. So befasst sich etwa Gabriela Krader,<br />

Vorstand der Gesellschaft für <strong>Datenschutz</strong><br />

und Datensicherheit e. V. (GDD) in<br />

ihrem Artikel mit Fragen, wie Unternehmen<br />

die Einhaltung gesetzlicher Bestimmungen<br />

durch effiziente Risikoerkennungssysteme<br />

und nachhaltige Verfolgung<br />

von Rechtsverletzungen sicherstellen<br />

müssen. Sebastian Tandler und Karl Viertel<br />

von Deloitte behandeln Unterschiede der<br />

<strong>Datenschutz</strong>regelungen in Deutschland,<br />

Frankreich, Spanien und England. Rechtsanwalt<br />

Christoph Klug, Leiter Internationale<br />

Angelegenheiten beim GDD e.V. erläutert<br />

das neue EU-<strong>Datenschutz</strong>recht.<br />

Und unser Beitrag zur Sommerakademie<br />

Prof. Dr. Jan von Knop<br />

2011 des Unabhängigen Landeszentrums<br />

für <strong>Datenschutz</strong> Schleswig Holstein<br />

schließlich plädiert für die Vergabe klarer<br />

Verantwortlichkeiten bei Verfahren des<br />

Cloud-Computing und des E-Gouvernments<br />

ebenso wie bei Werbeangeboten<br />

im Internet.<br />

it-sicherheit [5/2011]<br />

3

Inhalt<br />

Gut getarnt ins<br />

Netzwerk:<br />

Wie bedrohlich sind<br />

Advanced Evasion<br />

Techniques?<br />

Business-IT-<br />

Management im Griff:<br />

Die Rolle von<br />

IT-Governance in<br />

Unternehmen<br />

24 42<br />

Cyber-Sicherheit in<br />

Deutschland:<br />

Initiativen zum Schutz<br />

vor Angriffen<br />

28<br />

Unterschiede der<br />

<strong>Datenschutz</strong>regelungen<br />

in Deutschland,<br />

Frankreich, Spanien<br />

und England<br />

66<br />

Editorial<br />

3 Gesellschaftsaufgabe IT-Sicherheit<br />

News – Markt und Unternehmen<br />

6 Aktuelle Meldungen<br />

Produkt News<br />

8 Neuheiten auf dem Markt<br />

Aktuelles<br />

10 it-sa 2011: Volles Spektrum der IT-Sicherheit<br />

Titel-Story<br />

12 Spagat zwischen Security, Wirtschaftlichkeit und<br />

Performance<br />

14 Im Interview: Jörg von der Heydt, Channel- und<br />

Marketing-Manager Deutschland bei Fortinet<br />

Content Security<br />

16 Proaktiv statt reaktiv – die sichere Entwicklung von<br />

Web-Applikationen<br />

18 Immunsystem für den Endpunkt<br />

20 Wie bedrohlich sind Advanced Evasion Techniques?<br />

24 Malware-Bedrohung komplexer denn je<br />

Security im öffentlichen Dienst<br />

42 Die neue Rolle der IT-Sicherheitsverantwortlichen im<br />

E-Government<br />

44 IT-Dienstleister für Kommunen<br />

46 Cyber-Sicherheit in Deutschland: Initiativen zum<br />

Schutz vor Angriffen<br />

48 Grundlagen, Sicherheit und Anwendung von<br />

De-Mail<br />

Test-Labor<br />

50 Im Test: DataCore SANsymphony-V R8<br />

Produkte & <strong>Technologie</strong>n<br />

53 Deutscher Internet-Index<br />

56 Kennzahlensysteme für die Informationssicherheit<br />

58 Neue Wege aus der Spreadsheet-Falle<br />

60 Die Rolle von IT-Governance in Unternehmen<br />

<strong>Datenschutz</strong><br />

62 Spannungsfeld <strong>Datenschutz</strong> und Compliance<br />

65 Optimierte Verantwortung/slosigkeit<br />

66 Länderübergreifende Verarbeitung personenbezogener<br />

Daten<br />

68 Neues EU-<strong>Datenschutz</strong>recht – das Konzept der<br />

EU-Kommission<br />

IT-Recht & Rechtsprechung<br />

70 Fallbeispiele: Allgemeine Geschäftsbedingungen<br />

72 Urteilsbesprechung<br />

Services<br />

23 DATAKONTEXT Webportal<br />

28 Anbieterübersicht: UTM-Appliances<br />

33 IT-SICHERHEITpraxis<br />

41 Security-Marktplatz it-sicherheit.de<br />

74 Veranstaltungskalender<br />

76 Rubrikanzeigen<br />

78 Impressum<br />

Vorschau<br />

78 Ausblick auf die Ausgaben 6/11 und 1/12<br />

+++ IT-SICHERHEIT – der Newsletter +++ Jetzt registrieren unter www.datakontext.com/newsletter +++<br />

it-sicherheit [5/2011]<br />

5

Content Security<br />

Sichere Entwicklung von Web-Applikationen<br />

Proaktiv statt reaktiv<br />

Die professionelle Implementierung von IT-Security spart Kosten und verschafft<br />

Wettbewerbsvorteile. Dabei sollten sicherheitsrelevante Aspekte<br />

frühzeitig in die Entwicklung neuer Web-Applikationen eingebunden werden.<br />

Das vermeidet nachträglichen Mehraufwand oder gar Schadensfälle.<br />

Erfahrungen zeigen, dass die Kosten zur Fehlerbehebung mit fortschreitender<br />

Entwicklungsstufe von der Analyse bis zur Implementierung um den Faktor<br />

zehn ansteigen. In den einzelnen Entwicklungsstufen der sicheren Entwicklung<br />

sind unterschiedliche Fragen zu berücksichtigen.<br />

Sicherheitsrelevante Schwachstellen werden<br />

oft (zu) spät im Entwicklungsprozess<br />

von Web-Applikationen aufgedeckt: Meist<br />

befindet man sich schon in der Testphase<br />

(User Acceptance Testing Phase) der Anwendung<br />

oder sogar im Livebetrieb (on<br />

Production). Häufige Sicherheitslücken<br />

in Web-Applikationen sind sogenannte<br />

Cross-Site-Skriptings. Bei darauf basierenden<br />

Attacken legt ein Angreifer gefährlichen<br />

Programmcode in einer verwundbaren<br />

Web-Applikation ab. Wenn Benutzer<br />

auf diese Applikation zugreifen, führen sie<br />

den Code unbemerkt in ihrem Browser aus,<br />

so dass der Angreifer beispielsweise sensitive<br />

Benutzerdaten abgreifen kann. Eine<br />

weitere Sicherheitslücke ist die sogenannte<br />

SQL-Injection, bei der ein Angreifer versucht,<br />

eigene Befehle in die Datenbank der<br />

Web-Applikation einzuschleusen – zum<br />

Beispiel über Formularfelder in einer Web-<br />

Applikation –, um die Kontrolle zu erhalten<br />

oder Daten auszulesen.<br />

Ein Grund für das Entstehen von Sicherheitslücken<br />

kann sein, dass die Entwickler<br />

nicht über die Sensibilität für das Thema IT-<br />

Sicherheit verfügen oder nicht ausreichend<br />

in dem Thema ausgebildet sind. Es kann<br />

aber auch an falschen Prioritäten und den<br />

Kosten liegen, denn jede weitere Anforderung<br />

in der Roadmap bedeutet zunächst<br />

einmal potenziell zusätzliche Entwicklungskosten<br />

und eine mögliche Verlängerung<br />

des Zeitplans.<br />

Ein besonderes Risiko für die Anwendungssicherheit<br />

entsteht, wenn die Entwicklung<br />

ausgelagert wird. In dem Fall ist das naheliegende<br />

Ziel des Auftraggebers, eine qualitativ<br />

hochwertige, sichere Anwendung zu<br />

erhalten. Das Ziel des Auftragnehmers dagegen<br />

ist häufig eine schnelle und günstige<br />

Entwicklung mit dem Fokus auf Funktionalität<br />

und Anwenderfreundlichkeit (Usability),<br />

da diese beiden Merkmale dem Auftraggeber<br />

sofort ins Auge fallen – im<br />

Gegensatz zu fehlenden Sicherheitsmerkmalen,<br />

die meist erst später bemerkt werden.<br />

Daher kommt der Sicherheitsaspekt<br />

bei externen Entwicklungen häufig zu kurz.<br />

Bei näherer Untersuchung stellt sich aber<br />

heraus, dass gerade das Kostenargument<br />

ein Scheinargument ist: Die nachträgliche<br />

Behebung von Schwachstellen erzeugt wesentlich<br />

höhere Kosten, als eine rechtzeitige<br />

konzeptionelle Berücksichtigung sicherheitsrelevanter<br />

Risiken verursacht hätte.<br />

Außerdem geht eine späte Korrektur fast<br />

immer mit einer Verzögerung im „Go Live“<br />

einher. Und im schlimmsten Fall hat es<br />

dann schon einen Sicherheitsvorfall (Incident)<br />

gegeben, der einen hohen Imageschaden<br />

verursacht hat. Daher sollte man<br />

bei der Neuentwicklung von Web-Applikationen<br />

sicherheitsrelevante Aspekte bereits<br />

in den Entwicklungsprozess integrieren.<br />

Stufen der sicheren Entwicklung<br />

Um potenzielle Sicherheitsrisiken früh erkennen<br />

und in der Entwicklung berücksichtigen<br />

zu können, werden sicherheitsrelevante<br />

Aspekte in die einzelnen Phasen<br />

des Software-Entwicklungsprozesses integriert.<br />

Welche der im Folgenden beschriebenen<br />

Schritte im Einzelfall tatsächlich<br />

umgesetzt werden sollten, hängt von der<br />

Größe und Komplexität des Entwicklungsprojektes<br />

ab.<br />

Bereits in die erste Phase der Planung und<br />

Analyse werden Sicherheitsanforderungen<br />

aufgenommen. Dazu gehören Anwendungsfälle<br />

(Use Cases), die sicherheitsrelevant<br />

sind, aber auch eine missbräuchliche<br />

Verwendung des Systems (Misuse Cases),<br />

die zu einem Schaden für das Unternehmen<br />

führen kann. Zu Beginn erfolgt die<br />

Definition, welchen Sicherheitslevel die<br />

Anwendung haben soll. Die Sicherheitsanforderungen<br />

werden wie andere nichtfunktionale<br />

Anforderungen überwacht.<br />

Dies stellt sicher, dass ihre Umsetzung<br />

nicht von der Einschätzung einzelner Entwickler<br />

abhängt, sondern konsequent verfolgt<br />

wird. Bei externer Software-Entwicklung<br />

ermöglicht das sogenannte „Tracken“<br />

(Zurückverfolgen) der Anforderungen eine<br />

Überwachung des Software-Entwicklungspartners.<br />

In der zweiten Phase, der Entwurfsphase,<br />

geht es um die Entwicklung von Bedrohungsszenarien<br />

(Threat-Modelle), um die<br />

potenziellen Gefahren für die geplante<br />

Web-Applikation zu analysieren: Was sind<br />

schützenswerte Daten, was die potenziellen<br />

Angriffspunkte der Anwendung und<br />

wie würde ein Angreifer vorgehen, um die<br />

Applikation zu kompromittieren? Dabei<br />

geht man systematisch vor, um sicherzustellen,<br />

dass ein großer Teil der potentiellen<br />

Angriffe auch wirklich berücksichtigt<br />

wird. Die Analyse einer Bedrohung und ihres<br />

wahrscheinlichen Schadenspotenzials<br />

stellt sicher, dass Sicherheitsmaßnahmen<br />

nur gegen reale Bedrohungen umgesetzt<br />

werden und in einem vernünftigen Kosten-<br />

Nutzen-Verhältnis stehen. Im Anschluss an<br />

das Threat Modeling werden die umzusetzenden<br />

Sicherheitsmaßnahmen modelliert.<br />

Die dritte Phase ist die Programmierphase,<br />

in der die Entwickler geschult werden.<br />

Noch vor der eigentlichen Programmierung<br />

lernen die Entwickler, was eine sichere Programmierung<br />

ausmacht. Für Web-Applikationen<br />

relevant ist beispielsweise das Open<br />

Web Application Security Project (OWASP).<br />

Es bietet eine sehr gute Orientierung.<br />

Punktuell lässt das Entwicklerteam sich bei<br />

der Umsetzung von einzelnen Sicherheitsanforderungen<br />

oder der Implementierung<br />

besonders sicherheitskritischer Punkte von<br />

16 it-sicherheit [5/2011]

BÜROTECHNIK<br />

Content Security<br />

Threat Modeling<br />

beschreibt den systematischen Ansatz der Modellierung potenzieller Bedrohungen. Ausgangspunkte<br />

der Modellierung sind die Identifizierung kritischer Ressourcen, sogenannter Assets – das sind zum<br />

Beispiel Kundendaten eines Web-Shops –, und die Identifikation von Bedrohungen, die zu einem<br />

Schaden dieser Ressourcen führen würden, etwa das Entwenden oder Löschen der Kundendaten.<br />

Nach der Identifikation der Bedrohungen erfolgt eine Bestimmung des Risikos. Eine gängige Möglichkeit<br />

hierfür ist die Multiplikation der Eintrittswahrscheinlichkeit einer Bedrohung mit ihrem Schadenspotenzial.<br />

Dies ermöglicht eine Einstufung der Bedrohungen, woraus wiederum eine Priorisierung<br />

der umzusetzenden Sicherheitsmaßnahmen abgeleitet werden kann.<br />

Experten unterstützen (3rd Level Support).<br />

Besonders kritische Punkte sind etwa die<br />

Benutzerauthentifizierung, die Session-<br />

Verwaltung oder Datenbankzugriffe. Diese<br />

werden von externen Experten mit entsprechendem<br />

Fachwissen analysiert (externe<br />

Source-Code-Analyse).<br />

Die vierte und letzte Phase ist die Validierungs-<br />

und Verifikationsphase. Hier werden<br />

sicherheitsrelevante Testfälle (Cases) erstellt<br />

und ausgeführt. Dadurch lässt sich<br />

prüfen, inwieweit die definierten Sicherheitsanforderungen<br />

umgesetzt wurden.<br />

Der Testprozess verläuft nach ISTQB (International<br />

Software Testing Qualification<br />

Board), das beschreibt, wie das übergeordnete<br />

Testmanagement vorgeht: Es plant<br />

alle Testaktivitäten und gibt vor, wann was<br />

von wem getestet wird. Verschiedene Entwicklungsmodelle<br />

unterstützen das Testmanagement<br />

hierbei, etwa das V-Modell in<br />

vier Stufen:<br />

- Modultest: Entwicklercode wird getestet<br />

- Integrationstest: Verschiedene Softwaremodule<br />

werden integriert getestet<br />

- Systemtest: Alle Module und Schnittstellen<br />

in andere Systeme werden getestet<br />

- Abnahmetest: Test der kompletten Applikation<br />

aus Benutzersicht<br />

Weitere Entwicklungsmodelle sind etwa<br />

agile Modelle wie Scrum oder V-Modell XT,<br />

die vor allem bei sehr schnellen Entwicklungszyklen<br />

eingesetzt werden.<br />

Für den Bereich Secure Development fokussieren<br />

das Testmanagement und die<br />

ausführende Einheit der Tester alle sicherheitsrelevanten<br />

Tests. Sie leiten aus den<br />

Anforderungen Anwendungsfälle (Use Cases)<br />

ab und überführen diese in spezielle<br />

Testfälle (Test Cases). Diese Validierungsund<br />

Verifikationsphase endet mit einer externen<br />

Sicherheitsanalyse der Software inklusive<br />

der Betriebsumgebung. Das ist der<br />

Abschlusstest vor der Inbetriebnahme. Er<br />

deckt nicht nur Schwachstellen in der Web-<br />

Applikation selber auf, sondern auch in der<br />

Infrastruktur, beispielsweise im Web- und<br />

Datenbank-Server.<br />

Resümee<br />

Die frühzeitige Integration von Sicherheitsanforderungen<br />

in den Entwicklungsprozess<br />

hat viele Vorteile: Vor allem gewährleistet<br />

sie eine höhere Software-Qualität – die<br />

Software weist nachweisbar weniger Sicherheitsschwachstellen<br />

auf, ein nicht zu<br />

unterschätzender Vorteil im Wettbewerb.<br />

Die Hinzuziehung von externem Spezialisten-Know-how<br />

– einem kombinierten Wissenspool<br />

aus Software-, Test- und Security-<br />

Kompetenz – schafft den eigenen<br />

Entwicklern Freiraum, sich auf ihre Kernkompetenzen<br />

zu fokussieren. Das spart<br />

Ressourcen, reduziert die Entwicklungszeit<br />

neuer Web-Applikationen bis zur Marktreife<br />

(Time to Market) und verbessert die<br />

Planbarkeit. Mit einer frühzeitigen Definition<br />

der Sicherheitsanforderungen (Key Performance<br />

Indikators – KPIs, Service Level<br />

Agreements – SLAs) kann man das gewünschte<br />

Sicherheitsniveau definieren und<br />

steuern. Last but not least ist die Fehlervermeidung<br />

immer weit günstiger als die<br />

nachträgliche Fehlerbehebung und beschert<br />

dadurch dem Unternehmen einen<br />

schnelleren Return on Invest (Quick ROI).n<br />

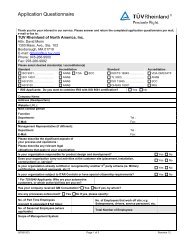

Jörg Sonntag,<br />

Head of Quality<br />

Assurance TÜV<br />

Rheinland i-sec GmbH<br />

Dr.-Ing.<br />

Daniel Hamburg,<br />

Head of Security<br />

Engineering TÜV<br />

Rheinland i-sec GmbH<br />

Für Abonnenten ist dieser Artikel auch digital auf www.datakontext.com verfügbar<br />

Weitere Artikel/News zum Schwerpunkt unter www.datakontext.com/content<br />

HSM GmbH + Co. KG · Germany · info@hsm.eu · Gratis-Hotline 00800 4 4777766<br />

Der HSM SECURIO<br />

macht seinen Job,<br />

damit Sie Ihren<br />

behalten.<br />

Wo entsorgen Sie Ihre Notizen zur<br />

aktuellen Personalplanung, Dokumente<br />

mit neuen Produktideen oder Akten,<br />

deren Aufbewahrungsfrist abgelaufen<br />

ist? Im Papierkorb? Dann gelangen<br />

Sie einfach in die Hände Dritter und<br />

dem Datenmissbrauch ist Tür und Tor<br />

geöffnet. Schützen Sie sich vor großen<br />

finanziellen Schäden, vor dem Verlust<br />

von Job, Ehre und Ansehen durch einen<br />

HSM SECURIO Akten vernichter. Die<br />

HSM SECURIO P-Linie bringt ganzen<br />

Büroetagen Datensicherheit und Ihnen<br />

das gute Gefühl von Qualität „Made in<br />

Germany“.<br />

www.hsm.eu<br />

it-sicherheit [5/2011]<br />

17

Security im ÖD<br />

Die neue Rolle der IT-Sicherheitsverantwortlichen<br />

im E-Government<br />

<strong>Behörden</strong>-<strong>Zwickmühle</strong>:<br />

<strong>Technologie</strong>-<strong>Führung</strong> <strong>vs</strong>. <strong>Datenschutz</strong><br />

Öffentliche Institutionen müssen Compliance- und <strong>Datenschutz</strong>-Bestimmungen<br />

zuverlässig erfüllen. In Deutschland sind sie gleichzeitig Vorreiter auf<br />

dem Gebiet der Online-Services und der neuen <strong>Technologie</strong>n. Wie schaffen<br />

IT-Sicherheitsverantwortliche den Spagat zwischen Innovation, öffentlicher<br />

Debatte und Compliance?<br />

Seit 2009 müssen Unternehmen meldepflichtige<br />

Datenpannen eigenständig bei<br />

der für sie zuständigen Landesdatenschutzbehörde<br />

melden und die Betroffenen informieren.<br />

Der Gesetzgeber hat den erzieherischen<br />

Effekt durch das Bekanntwerden in<br />

der Öffentlichkeit bewusst eingeplant.<br />

Noch sind <strong>Behörden</strong> und Verwaltungen von<br />

der Meldepflicht ausgenommen. Nach<br />

Meinung des Bundesdatenschutzbeauftragten<br />

Peter Schaar müssten sie jedoch<br />

den gleichen strengen Regelungen unterworfen<br />

werden wie Unternehmen. Denn<br />

sie setzen auf EDV-gestützte Verfahren,<br />

sind untereinander vernetzt und speichern<br />

sensible Personendaten. Welche besondere<br />

Rolle spielen <strong>Datenschutz</strong> und Datensicherheit<br />

für <strong>Behörden</strong> und wie können IT-<br />

Sicherheitsverantwortliche in öffentlichen<br />

Institutionen auf die Bedrohungen reagieren?<br />

Wachsende Sicherheitsprobleme<br />

Das deutsche Regierungsnetz wird laut<br />

Bundesamt für Sicherheit in der Informationstechnik<br />

(BSI) durchschnittlich vier- bis<br />

fünfmal täglich gezielt attackiert. Im<br />

Schnitt taucht alle zwei Sekunden ein neues<br />

Schadprogamm (Virus oder Trojaner)<br />

auf. Das sind mehr als 1 Million Schadprogramme<br />

pro Woche. Täglich entdecken BSI-<br />

Mitarbeiter rund 20.000 infizierte Webseiten.<br />

Von Januar bis September 2010 hat es laut<br />

Verfassungsschutz <strong>1.</strong>600 Angriffe auf deutsche<br />

<strong>Behörden</strong>rechner gegeben, die meisten<br />

davon aus der Volksrepublik China. Im<br />

selben Zeitraum waren es im Jahr 2009 nur<br />

900. Das Innenministerium sah sich durch<br />

die sprunghaft steigenden Attacken auf<br />

deutsche <strong>Behörden</strong>rechner zum Handeln<br />

gezwungen und eröffnete im Juni 2011 ein<br />

eigenes Cyber-Abwehrzentrum in Bonn.<br />

Für <strong>Behörden</strong> und öffentliche Einrichtungen<br />

sind Vorfälle, bei denen Daten gestohlen<br />

wurden, besonders kritisch: Die Bürger<br />

sind stark sensibilisiert und erwarten von<br />

den <strong>Behörden</strong> unbedingte Sorgfalt im Umgang<br />

mit ihren Daten. Bereits kleine Ereignisse<br />

können zu heißen öffentlichen Debatten<br />

führen.<br />

<strong>Behörden</strong> in der Vorreiterrolle:<br />

Zwischen konservativem Image und<br />

Early Adopter<br />

Neue Verfahren werden in der Öffentlichkeit<br />

heftig diskutiert, vor allem in Bezug<br />

auf ihre Sicherheit. Während sich die digitale<br />

Übermittlung von Steuerdaten an Finanzämter<br />

über die Software ELSTER allmählich<br />

etabliert hat und Akzeptanz findet,<br />

wurde ELENA auf Eis gelegt. ELENA steht<br />

für „Elektronischer Entgeltnachweis“ und<br />

sollte Anträge auf Sozialleistungen vereinfachen<br />

und beschleunigen. Arbeitgeber<br />

wurden gesetzlich verpflichtet, die monatlichen<br />

Entgeltdaten von Beschäftigten an<br />

eine zentrale Speicherstelle zu übermitteln.<br />

ELENA sollte der Entbürokratisierung dienen,<br />

musste aber im Juli 2011 wegen der<br />

mangelnden Verbreitung der qualifizierten<br />

elektronischen Signatur wieder eingestellt<br />

werden.<br />

Ebenfalls heftig umstritten ist der elektronische<br />

Personalausweis, der in Presseberichten<br />

sogar als „Sicherheitsrisiko für<br />

seine Besitzer“ bezeichnet wurde. Computerexperten<br />

hätten den Chip eines Prototypausweises<br />

geknackt und die geheime<br />

PIN-Nummer ändern können, berichtete<br />

das WDR-Magazin „Bericht aus Brüssel“<br />

im September letzten Jahres. So hätten<br />

sie alle neuen Servicefunktionen, die der<br />

Personalausweis den Verbrauchern liefert,<br />

sperren können und die geplante elektronische<br />

Signatur manipuliert.<br />

Dies verdeutlicht aber auch den Spagat,<br />

den die <strong>Behörden</strong> machen: Sie betreiben<br />

zunehmend E-Government und öffnen sich<br />

für Online-Anwendungen und -Services.<br />

42 it-sicherheit [5/2011]

Security im ÖD<br />

Im Juli 2011 wurde bekannt, dass Hacker in<br />

die Server des Zolls eingedrungen sind und<br />

dort Daten der Zollfahndung gestohlen haben.<br />

Ziel der Attacke war das Zielverfolgungssystem<br />

Patras, auf das mehrere Ermittlungsbehörden<br />

des Bundes zugreifen.<br />

Anschließend veröffentlichten die Hacker<br />

die Daten observierter Personen und Objekte<br />

sowie der Ermittler. Die Gruppe „No-Name<br />

Crew“ bekannte sich zu dem Angriff und<br />

kündigte einen weiteren auf Server der Bundespolizei<br />

an.<br />

Häufig sind sie sogar die Innovationstreiber,<br />

die sehr früh und teilweise vor der Industrie<br />

neue <strong>Technologie</strong>n adaptieren. Der<br />

elektronische Personalausweis mit seiner<br />

integrierten digitalen Signatur ist ein Beispiel<br />

dafür: Er öffnet die Türen für den vertraulichen<br />

Austausch sensibler Daten und<br />

den Abschluss von Online-Verträgen – Anwendungen,<br />

die im Online-Zeitalter eigentlich<br />

längst überfällig sind.<br />

Eine Vorreiterrolle spielt auch die Deutsche<br />

Rentenversicherung, die seit Jahren Erfahrungen<br />

mit der sicheren Nutzung des<br />

„eService“ macht, einem Programm zur<br />

computerunterstützten Antragserfassung:<br />

Alle Kunden der gesetzlichen Rentenversicherung<br />

können den eService nutzen, die<br />

im Besitz einer Signaturkarte oder eines<br />

neuen Personalausweises mit elektronischem<br />

Identitätsnachweis (eID) sind und<br />

die Hard- und Software-Voraussetzungen<br />

erfüllen. Die Signaturkarte sorgt mit Authentifizierungs-<br />

und Verschlüsselungs-PIN<br />

dafür, dass alle Daten verschlüsselt werden<br />

und der Anwender als Nutzer identifiziert<br />

wird. Mit einer dritten PIN, der Signatur-<br />

PIN, signieren Anwender den elektronischen<br />

Schriftverkehr mit dem Rentenversicherer.<br />

Da es sich nicht um Standardprogramme<br />

und altbekannte <strong>Technologie</strong>n handelt, ist<br />

offensichtlich, dass die Systeme nicht mit<br />

Standardmaßnahmen gesichert werden<br />

können. Mit neuen <strong>Technologie</strong>n betreten<br />

die <strong>Behörden</strong> unbekanntes Terrain und<br />

müssen neue, innovative Ansätze entwickeln,<br />

die über „Standard-Sicherheitsmaßnahmen“<br />

hinausgehen.<br />

Spagat zwischen hohen Anforderungen<br />

und innovativem Ehrgeiz<br />

Die hohe Spezialisierung und Komplexität<br />

im E-Government ist eine große Herausforderung,<br />

da auch hohe Anforderungen<br />

erfüllt werden müssen. Diese betreffen<br />

sowohl den <strong>Datenschutz</strong> und die Datensicherheit<br />

sensibler Daten und die Kommunikation<br />

wie auch die Compliance. Die Bürger<br />

und Anwender haben besonders hohe<br />

Ansprüche an Verfügbarkeit und Compliance<br />

im Online-Bereich, denn sie wollen<br />

die Services zu jeder Tages- und Nachtzeit<br />

nutzen können, aber gleichzeitig sichergehen,<br />

dass ihre Daten im Austausch mit <strong>Behörden</strong><br />

einwandfrei geschützt sind. Für das<br />

Image einer Behörde ist eine Datenpanne<br />

fast noch schädlicher als für ein Unternehmen<br />

aus der Wirtschaft, denn Vertrauen<br />

und Verlässlichkeit sind ihr Kapital und die<br />

gesetzlichen <strong>Datenschutz</strong>-Bestimmungen<br />

besonders hoch.<br />

Im Bereich der Sozialdaten beispielsweise<br />

ist das Sozialgesetzbuch (SGB) für den <strong>Datenschutz</strong><br />

maßgeblich, das sehr hohe Anforderungen<br />

stellt: Es regelt bis ins Detail,<br />

welche Daten eines Antragstellers zu welchem<br />

Zweck vom Leistungsträger eingesehen<br />

und welche Informationen gespeichert<br />

werden dürfen und wie lange.<br />

Anfang des Jahres ist das europäische Emissionshandelssystem<br />

zum Ziel von Internetkriminellen<br />

geworden. In der Folge mussten<br />

siebzehn nationale Handelsregister zeitweise<br />

den Betrieb einstellen. Zahlreiche Inhaber<br />

von CO2-Zertifikaten bekamen eine E-<br />

Mail, die aussah, als käme sie von der<br />

Deutschen Emissionshandelsstelle (DEHST).<br />

Sie wurden aufgefordert, ihre Passwörter<br />

auf einer imitierten DEHST-Seite einzugeben,<br />

um Hackerangriffen vorzubeugen. Diese<br />

Methode heißt „Phishing“ und ist aus<br />

dem Online-Banking bekannt, war bisher jedoch<br />

im Emissionshandel nicht aufgetaucht.<br />

Die Betrüger erbeuteten die Passwörter<br />

und Codenummern von sieben<br />

deutschen Kunden. Sie transferierten rund<br />

250.000 Zertifikate im Wert von drei Millionen<br />

Euro auf ein Konto in Dänemark, von<br />

dort aus verkauften sie die Verschmutzungsrechte<br />

weiter.<br />

Resümee<br />

IT-Sicherheitsbeauftragte in <strong>Behörden</strong> müssen<br />

zunehmend nicht nur die Regularien,<br />

Gesetze und Standards im Blick behalten<br />

und Compliance-Bestimmungen einhalten,<br />

sondern sie müssen auch Innovationen,<br />

wirtschaftliche Erwägungen und Sicherheit<br />

in Deckung bringen. Entscheidungen werden<br />

erst dann anforderungsgerecht, wenn<br />

auf alle Aspekte von fundierten Sicherheitsmaßnahmen<br />

für neue <strong>Technologie</strong>n<br />

bis zur Berücksichtigung des Bürgerinteresses<br />

und der öffentlichen Wahrnehmung<br />

eingegangen wird. Diese Situation erfordert<br />

ein partielles Umdenken bei den IT-Sicherheitsbeauftragten:<br />

Sie müssen gleichzeitig<br />

ein tiefes Verständnis für technische<br />

Verfahren entwickeln und sich dabei den<br />

stetig ändernden Anforderungen und Einflüssen<br />

aus der Öffentlichkeit stellen.<br />

Daraus folgt, dass sie nicht (mehr) als<br />

"Wachhund" über die IT agieren können,<br />

sondern mit tiefem <strong>Technologie</strong>verständnis<br />

als Vermittler zwischen Innovation, öffentlicher<br />

Debatte und Compliance auftreten<br />

müssen, weit weg von einer Absicherungsmentalität,<br />

die man ihnen in der Öffentlichkeit<br />

immer noch unterstellt.<br />

n<br />

Für Abonnenten ist dieser Artikel auch digital auf www.datakontext.com verfügbar<br />

Weitere Artikel/News zum Schwerpunkt unter www.datakontext.com/oed<br />

Andreas Reese,<br />

Executive Consultant / ISMC Strategische<br />

Informationssicherheit,<br />

TÜV Rheinland i-sec GmbH<br />

http://www.tuv.com/informationssicherheit<br />

it-sicherheit [5/2011]<br />

43