Sicherheitsempfehlungen für Cloud Computing Anbieter

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

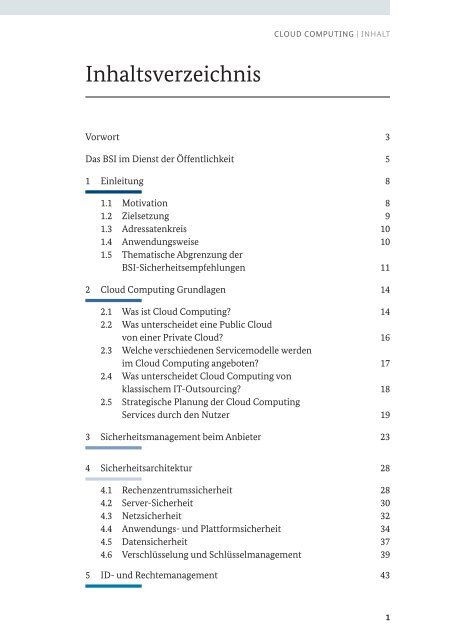

CLOUD COMPUTING | INHALT<br />

Inhaltsverzeichnis<br />

Vorwort<br />

Das BSI im Dienst der Öffentlichkeit<br />

3<br />

5<br />

1 Einleitung 8<br />

1.1 Motivation 8<br />

1.2 Zielsetzung 9<br />

1.3 Adressatenkreis 10<br />

1.4 Anwendungsweise 10<br />

1.5 Thematische Abgrenzung der <br />

BSI-<strong>Sicherheitsempfehlungen</strong><br />

11<br />

2 <strong>Cloud</strong> <strong>Computing</strong> Grundlagen 14<br />

2.1 Was ist <strong>Cloud</strong> <strong>Computing</strong>? 14<br />

2.2 Was unterscheidet eine Public <strong>Cloud</strong> <br />

von einer Private <strong>Cloud</strong>?<br />

16<br />

2.3 Welche verschiedenen Servicemodelle werden <br />

im <strong>Cloud</strong> <strong>Computing</strong> angeboten?<br />

17<br />

2.4 Was unterscheidet <strong>Cloud</strong> <strong>Computing</strong> von <br />

klassischem IT-Outsourcing?<br />

18<br />

2.5 Strategische Planung der <strong>Cloud</strong> <strong>Computing</strong> <br />

Services durch den Nutzer<br />

19<br />

3 Sicherheitsmanagement beim <strong>Anbieter</strong> 23<br />

4 Sicherheitsarchitektur 28<br />

4.1 Rechenzentrumssicherheit 28<br />

4.2 Server-Sicherheit 30<br />

4.3 Netzsicherheit 32<br />

4.4 Anwendungs- und Plattformsicherheit 34<br />

4.5 Datensicherheit 37<br />

4.6 Verschlüsselung und Schlüsselmanagement 39<br />

5 ID- und Rechtemanagement 43<br />

1