Sicherheitsempfehlungen für Cloud Computing Anbieter

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

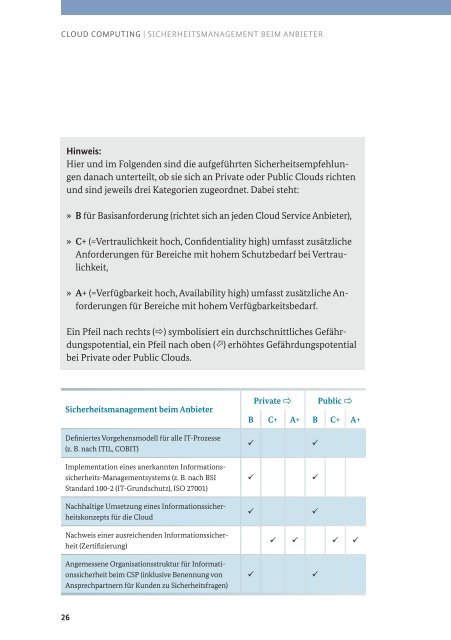

CLOUD COMPUTING | SICHERHEITSMANAGEMENT BEIM ANBIETER<br />

Hinweis:<br />

Hier und im Folgenden sind die aufgeführten <strong>Sicherheitsempfehlungen</strong><br />

danach unterteilt, ob sie sich an Private oder Public <strong>Cloud</strong>s richten<br />

und sind jeweils drei Kategorien zugeordnet. Dabei steht:<br />

» B <strong>für</strong> Basisanforderung (richtet sich an jeden <strong>Cloud</strong> Service <strong>Anbieter</strong>),<br />

» C+(=Vertraulichkeithoch,Confidentialityhigh)umfasstzusätzliche<br />

Anforderungen <strong>für</strong> Bereiche mit hohem Schutzbedarf bei Vertraulichkeit,<br />

» A+ (=Verfügbarkeit hoch, Availability high) umfasst zusätzliche Anforderungen<br />

<strong>für</strong> Bereiche mit hohem Verfügbarkeitsbedarf.<br />

Ein Pfeil nach rechts () symbolisiert ein durchschnittliches Gefährdungspotential,<br />

ein Pfeil nach oben () erhöhtes Gefährdungspotential<br />

bei Private oder Public <strong>Cloud</strong>s.<br />

Sicherheitsmanagement beim <strong>Anbieter</strong><br />

DefiniertesVorgehensmodell<strong>für</strong>alleIT-Prozesse<br />

(z. B.nachITIL,COBIT)<br />

Implementation eines anerkannten Informationssicherheits-Managementsystems(z.<br />

B.nachBSI<br />

Standard100-2(IT-Grundschutz),ISO 27001)<br />

Nachhaltige Umsetzung eines Informationssicherheitskonzepts<br />

<strong>für</strong> die <strong>Cloud</strong><br />

Private <br />

B C+ A+<br />

<br />

<br />

<br />

Public <br />

B C+ A+<br />

<br />

<br />

<br />

Nachweis einer ausreichenden Informationssicherheit(Zertifizierung)<br />

Angemessene Organisationsstruktur <strong>für</strong> Informationssicherheit<br />

beim CSP (inklusive Benennung von<br />

Ansprechpartnern <strong>für</strong> Kunden zu Sicherheitsfragen)<br />

<br />

<br />

<br />

26