Sicherheitsempfehlungen für Cloud Computing Anbieter

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

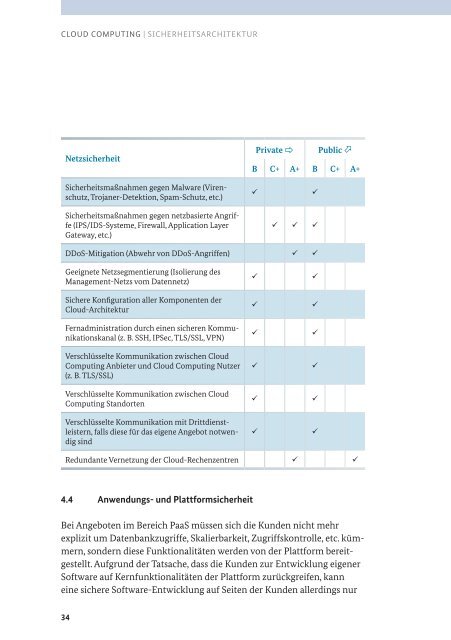

CLOUD COMPUTING | SICHERHEITSARCHITEKTUR<br />

Netzsicherheit<br />

Sicherheitsmaßnahmen gegen Malware (Virenschutz,<br />

Trojaner-Detektion, Spam-Schutz, etc.)<br />

Private <br />

B C+ A+<br />

<br />

Public <br />

B C+ A+<br />

<br />

Sicherheitsmaßnahmen gegen netzbasierte Angrif<br />

fe(IPS/IDS-Systeme,Firewall,ApplicationLayer<br />

Gateway, etc.)<br />

<br />

DDoS-Mitigation (Abwehr von DDoS-Angriffen) <br />

Geeignete Netzsegmentierung (Isolierung des<br />

Management-Netzs vom Datennetz)<br />

SichereKonfigurationallerKomponentender<br />

<strong>Cloud</strong>-Architektur<br />

Fernadministration durch einen sicheren Kommunikationskanal(z.<br />

B.SSH,IPSec,TLS/SSL,VPN)<br />

Verschlüsselte Kommunikation zwischen <strong>Cloud</strong><br />

<strong>Computing</strong> <strong>Anbieter</strong> und <strong>Cloud</strong> <strong>Computing</strong> Nutzer<br />

(z. B.TLS/SSL)<br />

Verschlüsselte Kommunikation zwischen <strong>Cloud</strong><br />

<strong>Computing</strong> Standorten<br />

Verschlüsselte Kommunikation mit Drittdienstleistern,<br />

falls diese <strong>für</strong> das eigene Angebot notwendig<br />

sind<br />

<br />

<br />

<br />

<br />

<br />

<br />

<br />

<br />

<br />

<br />

<br />

<br />

Redundante Vernetzung der <strong>Cloud</strong>-Rechenzentren <br />

4.4<br />

Anwendungs- und Plattformsicherheit<br />

Bei Angeboten im Bereich PaaS müssen sich die Kunden nicht mehr<br />

explizit um Datenbankzugriffe, Skalierbarkeit, Zugriffskontrolle, etc. kümmern,<br />

sondern diese Funktionalitäten werden von der Plattform bereitgestellt.<br />

Aufgrund der Tatsache, dass die Kunden zur Entwicklung eigener<br />

Software auf Kernfunktionalitäten der Plattform zurückgreifen, kann<br />

eine sichere Software-Entwicklung auf Seiten der Kunden allerdings nur<br />

34