Datenschutz und Datensicherheit

Datenschutz und Datensicherheit

Datenschutz und Datensicherheit

- Keine Tags gefunden...

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

Gefördert<br />

vom<br />

B<strong>und</strong>esministerium<br />

für Ges<strong>und</strong>heit<br />

<strong>und</strong> Soziale Sicherung<br />

<strong>Datenschutz</strong> <strong>und</strong><br />

<strong>Datensicherheit</strong><br />

Aufgaben

Staatlicher EDV-Führerschein<br />

<strong>Datenschutz</strong>/<strong>Datensicherheit</strong><br />

Aufgaben<br />

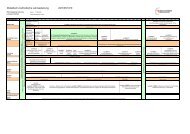

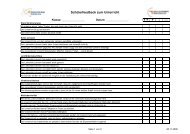

Inhaltsverzeichnis<br />

Vorwort................................................................................................ 4<br />

1 Aufgaben zu Kapitel 1............................................................... 5<br />

1.1 Aufgabe 1 Gefährdung von Daten .......................................................5<br />

1.2 Aufgabe 2 Vollbackup <strong>und</strong> inkrementelles Backup...........................5<br />

1.3 Aufgabe 3 Differenzielles Backup.........................................................6<br />

2 Aufgaben zu Kapitel 2............................................................... 7<br />

2.1 Aufgabe 4 BSI...........................................................................................7<br />

3 Aufgaben zu Kapitel 3............................................................... 8<br />

3.1 Aufgabe 5 <strong>Datenschutz</strong> ..........................................................................8<br />

3.2 Aufgabe 6 <strong>Datenschutz</strong> ..........................................................................8<br />

3.3 Aufgabe 7 <strong>Datenschutz</strong> ..........................................................................8<br />

3.4 Aufgabe 8 Datenverschlüsselung .........................................................8<br />

3.5 Aufgabe 9 Datenverschlüsselung .........................................................9<br />

3.6 Aufgabe 10 Archivierung von Daten ...................................................9<br />

3.7 Aufgabe 11 Speichermedien..................................................................9<br />

3.8 Aufgabe 12 CD - Scheibe........................................................................9<br />

3.9 Aufgabe 13 Datensicherung: Spiegelung/Duplexing .......................9<br />

3.10 Aufgabe 14 RAID ..................................................................................10<br />

3.11 Aufgabe 15 RAID ..................................................................................10<br />

3.12 Aufgabe 16 RAID ..................................................................................10<br />

3.13 Aufgabe 17 Sicherheit in der Stromversorgung ...............................10<br />

3.14 Aufgabe 18 Sicherheit in der Stromversorgung ...............................11<br />

3.15 Aufgabe 19 Sicherheit in der Stromversorgung ...............................11<br />

4 Aufgaben zu Kapitel 4............................................................. 12<br />

4.1 Aufgabe 20 Risikoanalyse ....................................................................12<br />

4.2 Aufgabe 21 Risikoanalyse ....................................................................12<br />

4.3 Aufgabe 22 Risikoanalyse ....................................................................12<br />

5 Aufgaben zu Kapitel 5............................................................. 13<br />

5.1 Aufgabe 23 Viren, Würmer <strong>und</strong> Trojaner .........................................13<br />

Seite 2/14

Staatlicher EDV-Führerschein<br />

<strong>Datenschutz</strong>/<strong>Datensicherheit</strong><br />

Aufgaben<br />

5.2 Aufgabe 24 Viren, Würmer <strong>und</strong> Trojaner .........................................13<br />

5.3 Aufgabe 25 Viren, Würmer <strong>und</strong> Trojaner .........................................13<br />

5.4 Aufgabe 26 Viren, Würmer <strong>und</strong> Trojaner .........................................13<br />

5.5 Aufgabe 27 Infiziert – Was nun.........................................................13<br />

6 Software gegen Viren, Würmern <strong>und</strong> anderen<br />

Bedrohungen ............................................................................ 14<br />

6.1 Aufgabe 28 Software.............................................................................14<br />

6.2 Aufgabe 29 AntiVir - Software............................................................14<br />

Seite 3/14 -

Staatlicher EDV-Führerschein<br />

<strong>Datenschutz</strong>/<strong>Datensicherheit</strong><br />

Aufgaben<br />

Vorwort<br />

Die folgenden Aufgaben beziehen sich auf die Dokumentation „<strong>Datenschutz</strong><br />

<strong>und</strong> <strong>Datensicherheit</strong> – Überblick <strong>und</strong> Einführung“.<br />

Die Aufgaben beziehen sich immer auf ein bestimmtes Kapitel oder Unterkapitel<br />

in der Dokumentation.<br />

Lesen Sie sich zuerst den Text in der Dokumentation kapitelweise genau<br />

durch. Danach lösen Sie die Aufgabe zu diesem Kapitel.<br />

Beispiel:<br />

Aufgaben zu Kapitel 1 beziehen sich auf die Seiten 5 bis 8 in der Dokumentation.<br />

Seite 4/14 -

Staatlicher EDV-Führerschein<br />

<strong>Datenschutz</strong>/<strong>Datensicherheit</strong><br />

Aufgaben<br />

1 Aufgaben zu Kapitel 1<br />

1.1 Aufgabe 1 Gefährdung von Daten<br />

Bestimmte Ereignisse können Daten oder Programme auf Ihrer Festplatte<br />

gefährden (> verändern, zerstören).<br />

Nennen Sie Ereignisse, die Daten oder Programme gefährden können<br />

<strong>und</strong> beschreiben Sie kurz diese Ereignisse.<br />

1.2 Aufgabe 2 Vollbackup <strong>und</strong> inkrementelles Backup<br />

Sie sollen Daten auf Ihrer Festplatte sichern. Diese Datensicherung sollen<br />

Sie durch ein Backup sichern. Gehen Sie zur Datensicherung wie folgt vor:<br />

a) Legen Sie auf der Festplatte C: ein neues Verzeichnis mit dem Namen<br />

„Testbackup“ an.<br />

b) Erstellen Sie in diesem Verzeichnis „Testbackup“ 3 neue Dateien,<br />

Datei 1, Datei 2 <strong>und</strong> Datei 3 (z.B. mit Word Texte schreiben <strong>und</strong> speichern).<br />

c) Erstellen Sie mithilfe des Systemprogrammes von Windows 2000<br />

„Sicherung“ ein Vollbackup des Verzeichnisses „Testbackup“.<br />

Sichern Sie dieses Backup im Verzeichnis „Backup“, das Sie vorher<br />

angelegt haben.<br />

d) Verändern Sie die Dateien 1 bis 3 durch Hinzufügen oder Ändern des<br />

jeweiligen Textes.<br />

e) Erstellen Sie mit „Sicherung“ ein inkrementelles Backup des Verzeichnisses<br />

„Testbackup“. Sichern Sie dieses wiederum in das Verzeichnis<br />

„Backup“.<br />

f) Verändern Sie wieder die Dateien 1 bis 3 durch Hinzufügen oder<br />

Ändern des jeweiligen Textes.<br />

g) Gehen Sie vor wie bei punkt e).<br />

h) Löschen Sie jetzt das gesamte Verzeichnis „Testbackup“ auf Ihrer<br />

Festplatte. Überzeugen Sie sich danach, dass das Verzeichnis nicht<br />

mehr existiert.<br />

i) Stellen Sie das Verzeichnis mit „Sicherung“ > „Wiederherstellen“ in<br />

der letzten Version (also nach den Änderungen der Dateien 1 bis 4)<br />

wieder her.<br />

Achten Sie auf die Reihenfolge der Wiederherstellung der einzelnen<br />

Backupdateien (siehe Seite 6 der Dokumentation).<br />

Seite 5/14

Staatlicher EDV-Führerschein<br />

<strong>Datenschutz</strong>/<strong>Datensicherheit</strong><br />

Aufgaben<br />

1.3 Aufgabe 3 Differenzielles Backup<br />

Die dritte Aufgabe soll genauso durchgeführt werden wie die<br />

Aufgabe 2, jedoch mit dem folgenden Unterschied:<br />

a) Erstellen Sie Backups mit der differenziellen Datensicherung.<br />

b) Legen Sie dafür auf der Festplatte C: das Verzeichnis „Testbackup 2“<br />

an.<br />

c) Für die Sicherung der Backups legen zusätzlich das Verzeichnis<br />

„Backup 2“ an.<br />

d) Ansonsten gehen Sie genau so vor wie bei Aufgabe 2, jedoch nach<br />

dem Vollbackup jetzt nicht inkrementelle, sondern differenzielle<br />

Backups anlegen.<br />

e) Vergleichen Sie abschließend die Dateigrößen in den Verzeichnissen<br />

“Backup“ <strong>und</strong> „Backup 2“ miteinander <strong>und</strong> schreiben Sie die Veränderungen<br />

auf.<br />

Beachten Sie wiederum genau die Reihenfolge der Wiederherstellung!<br />

Seite 6/14 -

Staatlicher EDV-Führerschein<br />

<strong>Datenschutz</strong>/<strong>Datensicherheit</strong><br />

Aufgaben<br />

2 Aufgaben zu Kapitel 2<br />

2.1 Aufgabe 4 BSI<br />

Das B<strong>und</strong>esamt für Sicherheit in der Informationstechnik (BSI) informiert<br />

umfassend über das Thema „<strong>Datenschutz</strong> <strong>und</strong> <strong>Datensicherheit</strong>“.<br />

Gehen Sie ins Internet mit der Adresse > www.bsi.de <strong>und</strong> beantworten<br />

Sie folgende Frage:<br />

Welche wichtigen Informationen über den <strong>Datenschutz</strong> <strong>und</strong> die <strong>Datensicherheit</strong><br />

können Sie beim BSI bekommen<br />

Seite 7/14

Staatlicher EDV-Führerschein<br />

<strong>Datenschutz</strong>/<strong>Datensicherheit</strong><br />

Aufgaben<br />

3 Aufgaben zu Kapitel 3<br />

3.1 Aufgabe 5 <strong>Datenschutz</strong><br />

B<strong>und</strong>esdatenschutzgesetz (BDSG)<br />

Gehen Sie ins Internet <strong>und</strong> geben z.B. bei Suchmaschine „Google“ den<br />

Suchbegriff „B<strong>und</strong>esdatenschutzgesetz“ ein.<br />

Wovor soll das B<strong>und</strong>esdatenschutzgesetz den Bürger schützen<br />

3.2 Aufgabe 6 <strong>Datenschutz</strong><br />

Fallbeispiel:<br />

Sie beantragen bei einer Bank einen persönlichen Kredit.<br />

Darf die Bank bei Ihrem Finanzamt über Sie Nachforschungen anstellen,<br />

z.B. über Ihre letzten Steuererklärungen<br />

3.3 Aufgabe 7 <strong>Datenschutz</strong><br />

Sie wollen wichtige Daten <strong>und</strong> Programme vor einem unerlaubten Zugriff<br />

schützen.<br />

Erläutern Sie, welche verschiedenen Möglichkeiten Sie zum Schutz dieser<br />

Daten <strong>und</strong> Programme vor unerlaubtem Zugriff haben<br />

3.4 Aufgabe 8 Datenverschlüsselung<br />

Bei Verschlüsselungen von Informationen benutzt man eine Codierung.<br />

Benutzen Sie das Beispiel einer Codierung auf Seite 13 der Dokumentation.<br />

Sie bekommen folgende Information:<br />

MD VLH KDEHQ GLH ORHVXQJ JHIXQGHQ.<br />

Welche Information haben Sie bekommen<br />

Seite 8/14 -

Staatlicher EDV-Führerschein<br />

<strong>Datenschutz</strong>/<strong>Datensicherheit</strong><br />

Aufgaben<br />

3.5 Aufgabe 9 Datenverschlüsselung<br />

Denken Sie sich eine eigene Codierung aus, z.B mit Zahlen <strong>und</strong> Buchstaben.<br />

Schreiben Sie einen kurzen Text <strong>und</strong> schicken Sie Ihrem Partner<br />

den von Ihnen codierten Text per Email zu. Ihr Partner soll diesen Text<br />

wieder lesbar übersetzen (decodieren).<br />

Denken Sie vorher daran:<br />

Was muss Ihr Partner zum Decodieren von Ihnen wissen<br />

3.6 Aufgabe 10 Archivierung von Daten<br />

Sie haben von Ihrem Chef den Auftrag bekommen, Daten zu archivieren.<br />

Nennen Sie geeignete Medien <strong>und</strong>/oder Geräte, die zum Archivieren von<br />

Daten geeignet sind.<br />

3.7 Aufgabe 11 Speichermedien<br />

Sie sollen Daten auf einem „optischen“ Datenträger speichern.<br />

Nennen Sie die „Optischen Speichermedien“ <strong>und</strong> beschreiben Sie kurz,<br />

wie ein optischer Datenträger arbeitet.<br />

3.8 Aufgabe 12 CD - Scheibe<br />

Aufbau einer CD –Scheibe<br />

Erklären Sie kurz die Begriffe:<br />

a) Pits<br />

b) Lands<br />

c) Lead-In<br />

d) Lead-Out<br />

3.9 Aufgabe 13 Datensicherung: Spiegelung/Duplexing<br />

Unterscheiden Sie: Spiegelung ↔ Duplexing<br />

Warum ist das Duplexing-Verfahren sicherer<br />

Seite 9/14 -

Staatlicher EDV-Führerschein<br />

<strong>Datenschutz</strong>/<strong>Datensicherheit</strong><br />

Aufgaben<br />

3.10 Aufgabe 14 RAID<br />

Wie funktioniert allgemein ein RAID-System<br />

3.11 Aufgabe 15 RAID<br />

Sie haben folgendes RAID-System:<br />

a) Um welchen RAID-Level handelt es sich hier<br />

b) Welchen Vorteil <strong>und</strong> welchen Nachteil hat dieser RAID-Level<br />

3.12 Aufgabe 16 RAID<br />

Sie haben ein RAID-Level 0 eingerichtet. Weiterhin haben Sie an den RAID-<br />

Controller 3 Festplatten mit jeweils 80 GB angeschlossen.<br />

a) Was haben Sie durch diese Einrichtung des RAID-Levels 0 erreicht<br />

b) Wie steht es bei diesem Level mit der <strong>Datensicherheit</strong><br />

3.13 Aufgabe 17 Sicherheit in der Stromversorgung<br />

In der Vergangenheit ist es mehrmals vorgekommen, dass in Ihrem Stadtteil<br />

kurzzeitig der Strom ausgefallen ist. Dies hat in Ihrem Computersystem<br />

zu Datenverlust geführt, da sich der Server dann abgeschaltet hat. Sie haben<br />

die Aufgabe bekommen, den Server bei Stromausfall vor Datenverlust<br />

zu schützen.<br />

Welche Möglichkeiten gibt es, einen Computer bei Stromausfall zu<br />

schützen<br />

Seite 10/14 -

Staatlicher EDV-Führerschein<br />

<strong>Datenschutz</strong>/<strong>Datensicherheit</strong><br />

Aufgaben<br />

3.14 Aufgabe 18 Sicherheit in der Stromversorgung<br />

Wie funktioniert eine „Offline-USV“<br />

3.15 Aufgabe 19 Sicherheit in der Stromversorgung<br />

Erklären Sie den wesentlichen Unterschied einer „Online-USV“ zu einer<br />

„Offline-USV“.<br />

Seite 11/14 -

Staatlicher EDV-Führerschein<br />

<strong>Datenschutz</strong>/<strong>Datensicherheit</strong><br />

Aufgaben<br />

4 Aufgaben zu Kapitel 4<br />

4.1 Aufgabe 20 Risikoanalyse<br />

Sie haben von Ihrem Chef die Aufgabe bekommen, eine Risikoanalyse des<br />

Computernetzwerkes durchzuführen.<br />

Welche Aufgabe hat eine Risikoanalyse allgemein<br />

4.2 Aufgabe 21 Risikoanalyse<br />

Zu einer umfassenden Risikoanalyse des Computernetzwerkes gehören<br />

mehrere Teilbereiche im Computersystem.<br />

Welche Teilbereiche bei einer Risikoanalyse müssen bedacht werden<br />

4.3 Aufgabe 22 Risikoanalyse<br />

Für eine Risikoanalyse muss vorher zu jedem Teilbereich ein Fragenkatalog<br />

aufgestellt werden, welche Risiken dort auftreten können. Anhand der<br />

Antworten zu den Fragen können Sie Probleme im Computernetzwerk erkennen.<br />

Beispiel zum Bereich Hardware:<br />

An welcher Stelle gibt es veraltete Computer<br />

Versuchen Sie, zu jedem Teilbereich Fragen aufzuschreiben.<br />

Seite 12/14 -

Staatlicher EDV-Führerschein<br />

<strong>Datenschutz</strong>/<strong>Datensicherheit</strong><br />

Aufgaben<br />

5 Aufgaben zu Kapitel 5<br />

5.1 Aufgabe 23 Viren, Würmer <strong>und</strong> Trojaner<br />

Nennen Sie Beispiele, wie Viren, Würmer, Trojaner einen Computer befallen<br />

können.<br />

5.2 Aufgabe 24 Viren, Würmer <strong>und</strong> Trojaner<br />

Computer-Viren lassen sich in drei Hauptkategorien (Hauptbereiche) unterteilen.<br />

Nennen Sie diese Hauptkategorien <strong>und</strong> erklären Sie diese.<br />

5.3 Aufgabe 25 Viren, Würmer <strong>und</strong> Trojaner<br />

Würmer sind im allgemeinen für den eigenen Computer nicht so gefährlich<br />

wie Viren.<br />

Warum <strong>und</strong> was können Würmer bewirken<br />

5.4 Aufgabe 26 Viren, Würmer <strong>und</strong> Trojaner<br />

Was versteht man unter „Spyware“ <strong>und</strong> „SPAM“ <br />

5.5 Aufgabe 27 Infiziert – Was nun<br />

Ihr Bekannter fragt Sie nach Möglichkeiten zum Schutz vor Viren, Würmer<br />

<strong>und</strong> Trojaner.<br />

Geben Sie ihm Ratschläge, wie er sich davor schützen kann.<br />

Seite 13/14 -

Staatlicher EDV-Führerschein<br />

<strong>Datenschutz</strong>/<strong>Datensicherheit</strong><br />

Aufgaben<br />

6 Software gegen Viren, Würmern <strong>und</strong> anderen<br />

Bedrohungen<br />

6.1 Aufgabe 28 Software<br />

Gehen Sie ins Internet.<br />

Suchen Sie Anbieter von Schutzsoftware <strong>und</strong> stellen Sie eine Liste zusammen<br />

<strong>und</strong> zwar für folgende Bereiche:<br />

1. Antiviren - Software<br />

2. Antispam – Software<br />

3. Anti – Dialer – Software<br />

4. Firweall – Software<br />

Unterteilen Sie die Liste noch nach Kaufsoftware mit Preisen <strong>und</strong> freie<br />

(kostenlose) Software mit den jeweiligen Internet-Adressen.<br />

6.2 Aufgabe 29 AntiVir - Software<br />

Laden Sie auf Ihrem Computer (downloaden) die freie Antiviren-Software<br />

„AntiVir PersonalEdition Classic“ der Firma “H+BEDV Datentechnik<br />

GmbH“ ( www.free-av.de ) herunter <strong>und</strong> installieren Sie diese Software.<br />

Beschreiben Sie den Vorgang bis zur endgültigen, fertigen Installation.<br />

Seite 14/14 -