Bachelorarbeit Sichere Installation von VoIP-Telefonanlagen

Bachelorarbeit Sichere Installation von VoIP-Telefonanlagen

Bachelorarbeit Sichere Installation von VoIP-Telefonanlagen

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

9<br />

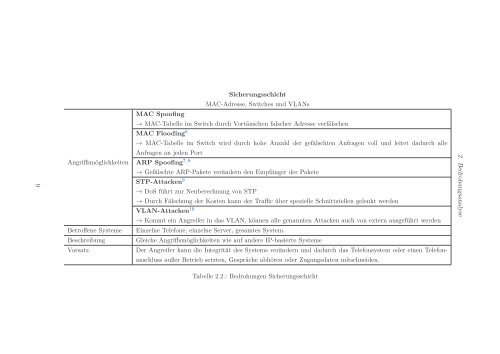

Angriffsmöglichkeiten<br />

MAC Spoofing<br />

Sicherungsschicht<br />

MAC-Adresse, Switches und VLANs<br />

→ MAC-Tabelle im Switch durch Vortäuschen falscher Adresse verfälschen<br />

MAC Flooding 6<br />

→ MAC-Tabelle im Switch wird durch hohe Anzahl der gefälschten Anfragen voll und leitet dadurch alle<br />

Anfragen an jeden Port<br />

ARP Spoofing7 8<br />

→ Gefälschte ARP-Pakete verändern den Empfänger der Pakete<br />

STP-Attacken 9<br />

→ DoS führt zur Neuberechnung <strong>von</strong> STP<br />

→ Durch Fälschung der Kosten kann der Traffic über spezielle Schnittstellen gelenkt werden<br />

VLAN-Attacken 10<br />

→ Kommt ein Angreifer in das VLAN, können alle genannten Attacken auch <strong>von</strong> extern ausgeführt werden<br />

Betroffene Systeme Einzelne Telefone, einzelne Server, gesamtes System.<br />

Beschreibung Gleiche Angriffsmöglichkeiten wie auf andere IP-basierte Systeme<br />

Vorsatz Der Angreifer kann die Integrität des Systems verändern und dadurch das Telefonsystem oder einen Telefon-<br />

anschluss außer Betrieb setzten, Gespräche abhören oder Zugangsdaten mitschneiden.<br />

Tabelle 2.2.: Bedrohungen Sicherungsschicht<br />

2. Bedrohungsanalyse