Bachelorarbeit Sichere Installation von VoIP-Telefonanlagen

Bachelorarbeit Sichere Installation von VoIP-Telefonanlagen

Bachelorarbeit Sichere Installation von VoIP-Telefonanlagen

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

4. Expertensystem<br />

1 Benutzer ohne technischen Verständnis<br />

2 Benutzer mit technischen Verständnis<br />

3 Telefone ohne Authentifizierung oder persönliches Adressbuch<br />

4 Telefone mit Authentifizierung und persönlichen Adressbuch<br />

5 Backbone<br />

6 Speicher für Adressbücher und Voicemail<br />

7 Gateway<br />

8 Andere Middleware<br />

9 Infrastruktur<br />

Tabelle 4.1.: Erklärung zu Abbildung 4.2<br />

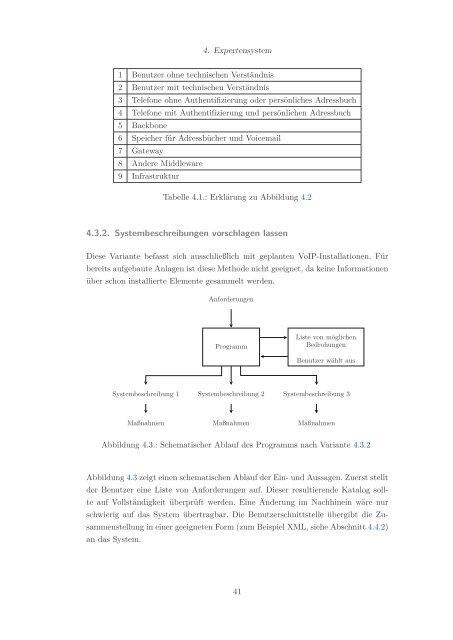

4.3.2. Systembeschreibungen vorschlagen lassen<br />

Diese Variante befasst sich ausschließlich mit geplanten <strong>VoIP</strong>-<strong>Installation</strong>en. Für<br />

bereits aufgebaute Anlagen ist diese Methode nicht geeignet, da keine Informationen<br />

über schon installierte Elemente gesammelt werden.<br />

Anforderungen<br />

Programm<br />

Liste <strong>von</strong> möglichen<br />

Bedrohungen<br />

Benutzer wählt aus<br />

Systembeschreibung 1 Systembeschreibung 2 Systembeschreibung 3<br />

Maßnahmen<br />

Maßnahmen<br />

Maßnahmen<br />

Abbildung 4.3.: Schematischer Ablauf des Programms nach Variante 4.3.2<br />

Abbildung 4.3 zeigt einen schematischen Ablauf der Ein- und Aussagen. Zuerst stellt<br />

der Benutzer eine Liste <strong>von</strong> Anforderungen auf. Dieser resultierende Katalog soll-<br />

te auf Vollständigkeit überprüft werden. Eine Änderung im Nachhinein wäre nur<br />

schwierig auf das System übertragbar. Die Benutzerschnittstelle übergibt die Zu-<br />

sammenstellung in einer geeigneten Form (zum Beispiel XML, siehe Abschnitt 4.4.2)<br />

an das System.<br />

41