Bachelorarbeit Sichere Installation von VoIP-Telefonanlagen

Bachelorarbeit Sichere Installation von VoIP-Telefonanlagen

Bachelorarbeit Sichere Installation von VoIP-Telefonanlagen

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

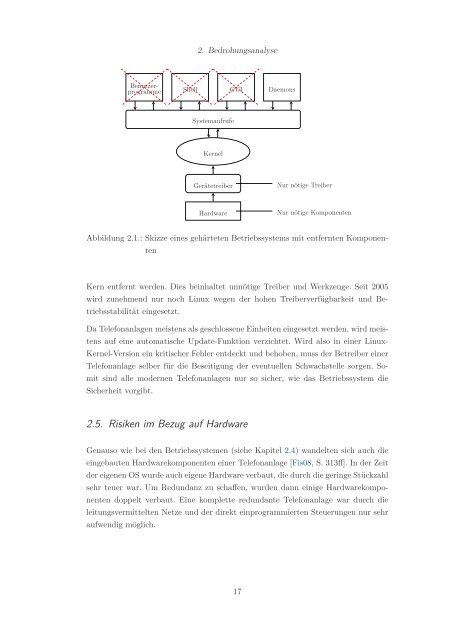

2. Bedrohungsanalyse<br />

Benutzerprogramme<br />

Shell GUI Daemons<br />

Systemaufrufe<br />

Kernel<br />

Gerätetreiber<br />

Hardware<br />

Nur nötige Treiber<br />

Nur nötige Komponenten<br />

Abbildung 2.1.: Skizze eines gehärteten Betriebssystems mit entfernten Komponen-<br />

ten<br />

Kern entfernt werden. Dies beinhaltet unnötige Treiber und Werkzeuge. Seit 2005<br />

wird zunehmend nur noch Linux wegen der hohen Treiberverfügbarkeit und Be-<br />

triebsstabilität eingesetzt.<br />

Da <strong>Telefonanlagen</strong> meistens als geschlossene Einheiten eingesetzt werden, wird meis-<br />

tens auf eine automatische Update-Funktion verzichtet. Wird also in einer Linux-<br />

Kernel-Version ein kritischer Fehler entdeckt und behoben, muss der Betreiber einer<br />

Telefonanlage selber für die Beseitigung der eventuellen Schwachstelle sorgen. So-<br />

mit sind alle modernen <strong>Telefonanlagen</strong> nur so sicher, wie das Betriebssystem die<br />

Sicherheit vorgibt.<br />

2.5. Risiken im Bezug auf Hardware<br />

Genauso wie bei den Betriebssystemen (siehe Kapitel 2.4) wandelten sich auch die<br />

eingebauten Hardwarekomponenten einer Telefonanlage [Fis08, S. 313ff]. In der Zeit<br />

der eigenen OS wurde auch eigene Hardware verbaut, die durch die geringe Stückzahl<br />

sehr teuer war. Um Redundanz zu schaffen, wurden dann einige Hardwarekompo-<br />

nenten doppelt verbaut. Eine komplette redundante Telefonanlage war durch die<br />

leitungsvermittelten Netze und der direkt einprogrammierten Steuerungen nur sehr<br />

aufwendig möglich.<br />

17