L.S.Z Security & Risk-Management-Kongress 2010 - LSZ Consulting

L.S.Z Security & Risk-Management-Kongress 2010 - LSZ Consulting

L.S.Z Security & Risk-Management-Kongress 2010 - LSZ Consulting

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

Schwerpunkte:<br />

L.S.Z <strong>Security</strong> &<br />

<strong>Risk</strong>-<strong>Management</strong>-<strong>Kongress</strong> <strong>2010</strong><br />

2. IT-Fachkongress für Sicherheitsverantwortliche<br />

16./17. März <strong>2010</strong><br />

Schloss an der Eisenstraße / Waidhofen an der Ybbs<br />

� Work/Life Balance - Drahtseilakt oder Spaziergang?<br />

� Rechts(un)sicherheiten bei Cloud Diensten<br />

� Governance, <strong>Risk</strong> und Compliance - Effiziente Umsetzung von Risiko und Audit<br />

basierenden <strong>Management</strong> Methoden<br />

� Mobile <strong>Security</strong> – Angriffe auf Notebooks<br />

� Datensicherheit am Endpoint von der Planung bis zum Projektende<br />

� Verteilte (Un)Sicherheit – Vertraulichkeit und Authentifikation in Sensornetzwerken<br />

� <strong>Security</strong> Source Code Review - Fallschirm oder unwichtige Dekoration<br />

� Awareness, Sicherheitskultur<br />

� Compliance, Governance / Audits / rechtliche Aspekte<br />

� Prozesse und IT-Sicherheit<br />

� Sicherheitstechnologien<br />

Weinverkostung<br />

sponsored by

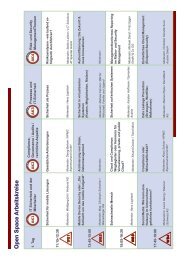

Agenda<br />

L.S.Z <strong>Security</strong>-<strong>Kongress</strong> <strong>2010</strong><br />

16./17. März <strong>2010</strong><br />

DAS SCHLOSS AN DER EISENSTRASSE / WAIDHOFEN an der Ybbs<br />

ARBEITSKREIS 1:<br />

Thema: Awareness, Sicherheitskultur<br />

Themen der Arbeitskreise<br />

1. Segregation of duties in einem umfassenden IAM-Ansatz<br />

Themenmoderation: Martin Satzinger / Bank Austria - Member of Unicredit Group<br />

2. IAM in Web 2.0 Umgebungen<br />

Themenmoderation: Min.Rat. DI Friedrich Dozler / BM für Wirtschaft Familie und Jugend<br />

3. Awareness für Techniker<br />

Themenmoderation: Martin Novak / Deloitte Wirtschaftsprüfungs GmbH<br />

4. Awareness für Manager und andere Führungskräfte<br />

Themenmoderation: Ing. Johannes Mariel / Bundesrechenzentrum GmbH<br />

5. Mobile <strong>Security</strong> - Trends<br />

Themenmoderation: Mag. Andreas Lohner, CMC / Forrester Research<br />

6. "Whistle Blower Systeme" / Hinweisgebersysteme zur Erkennung von Betrug und<br />

Sicherheitsverstößen<br />

Themenmoderation: Thorsten Jost / HYPO ALPE-ADRIA-BANK INTERNATIONAL AG<br />

7. Sicherheitsrisiko Cloud Computing?<br />

Themenmoderation: FH St. Pölten<br />

Arbeitskreisleitung: Mag. (FH) Isabel Stingl / L.S.Z <strong>Consulting</strong><br />

ARBEITSKREIS 2:<br />

Thema: Compliance, Governance / Audits / rechtliche Aspekte<br />

1. Was steckt hinter Compliance? Welche Themen gibt es in Österreich? Wesentliche<br />

Rechtsvorschriften in der IT<br />

Themenmoderation: Mag. Klaus Schatz, MSc. / KPMG Alpentreuhand GmbH<br />

2. neues Datenschutzgesetz, rechtliche Fragen<br />

Themenmoderation: Mag. Andreas Schütz / e|n|w|c Rechtsanwälte GmbH<br />

3. Beweissicherung in der IT<br />

Themenmoderation: DI Günter Zeiler / ZT Zeiler GesmbH<br />

4. Compliance- und Reifegrad Ansätze - Integration von Control Frameworks und Kombi<br />

Audits<br />

Themenmoderation: Ralf Nemeyer / Integralis AG & Mag. Samuel Brandstätter / avedos business<br />

solutions gmbh<br />

5. Welche Daten benötigt der Wirtschaftsprüfer und warum? Was hat der Wirtschaftsprüfer<br />

bei einer Wirtschaftsprüfung tatsächlich nachzuweisen?<br />

Themenmoderation: Mag. Klaus Schatz, MSc. / KPMG Alpentreuhand GmbH<br />

6. <strong>Security</strong> Governance<br />

Themenmoderation: DI Mag. Andreas Tomek / <strong>Security</strong> Research Sicherheitsforschung GmbH<br />

7. Risikomanagement und Informationssicherheit - ISO 27001 versus Grundschutzkataloge<br />

Themenmoderation: Ralf Nemeyer / Integralis AG & Mag. Samuel Brandstätter / avedos business<br />

solutions gmbh<br />

Arbeitskreisleitung: Robert Bielesch / BiRo <strong>Consulting</strong> e.U.<br />

Dr. MMag. Oliver Loisel, MAS, MSc / uniqens GmbH

Agenda<br />

L.S.Z <strong>Security</strong>-<strong>Kongress</strong> <strong>2010</strong><br />

16./17. März <strong>2010</strong><br />

DAS SCHLOSS AN DER EISENSTRASSE / WAIDHOFEN an der Ybbs<br />

ARBEITSKREIS 3:<br />

Thema: Prozesse und IT-Sicherheit<br />

1. Der Endpoint als Sicherheitsrisiko – Schnittstellen, Threat & Data Protection bis hin zu<br />

Kontrollmaßnahmen<br />

Themenmoderation: Rainer Sumaric / Sophos GmbH<br />

2. Data Leakage Prevention<br />

Themenmoderation: Georg Beham, MSc. / KPMG Alpentreuhand GmbH<br />

3. Risikobezogenen Top-Down Ansatz<br />

Klassifizierung der Chancen und Risiken<br />

Festlegung der Kontrollziele<br />

Mapping auf geeignete Frameworks und Normen<br />

Erarbeitung der Kontrollmaßnahmen<br />

Umsetzung der Kontrollmaßnahmen<br />

Themenmoderation: Michael Meixner, CISSP, GPEN / Deloitte Wirtschaftsprüfungs GmbH<br />

4. Sicherheitsanforderungen an Lieferanten - Trusted Third Parties ein Widerspruch in sich<br />

selbst?<br />

Themenmoderation: Ulrich Fleck / SEC Consult Unternehmensberatung GmbH<br />

5. Unified Threat <strong>Management</strong><br />

Themenmoderation:<br />

6. Full Disk Encryption<br />

Themenmoderation: Rainer Sumaric / Sophos GmbH<br />

7. Erfahrungen mit IDS (intrusion dedection), IPS (intrusion prevention) und DLP (data loss<br />

prevention) Systemen<br />

Themenmoderation: Mag. Andreas Lohner / Forrester Research<br />

Arbeitskreisleitung: Mag. Markus D. Klemen / <strong>Security</strong> Research Sicherheitsforschung GmbH<br />

ARBEITSKREIS 4:<br />

Thema: Sicherheitstechnologien<br />

1. Toolgestütztes Reporting in komplexen Umgebungen<br />

Themenmoderation: Ralf Nemeyer / Integralis AG & Mag. Samuel Brandstätter / avedos business<br />

solutions gmbh<br />

2. Externe Schnittstellen als Sicherheitsrisiko<br />

Themenmoderation: Ing. Hans Lippitsch / Telekom Austria TA AG<br />

3. Schwerpunkt Virtualisierte Serversysteme & Sicherheit<br />

Sicherheit in virtualisierten Serversystemen<br />

Administratorrechte für virtualisierte Serversysteme<br />

Themenmoderation: DI Mag. Andreas Tomek / <strong>Security</strong> Research Sicherheitsforschung GmbH<br />

4. RBAC - Role Based Access <strong>Management</strong><br />

Themenmoderation: Olaf-Michael Stefanov / omstefanov - IT<br />

5. Testing- und Scanning-Tools<br />

Themenmoderation: Michael Meixner, CISSP, GPEN / Deloitte Wirtschaftsprüfungs GmbH<br />

6. Application Firewalls<br />

Themenmoderation: Mag. Andreas Lohner, CMC / Forrester Research<br />

7. Intrusion Detection und Protection<br />

Themenmoderation: Christian Proschinger, BSc. / Raiffeisen Informatik GmbH<br />

Arbeitskreisleitung: Ing. Johann Ehm / Danube Data Center GmbH

Agenda<br />

L.S.Z <strong>Security</strong>-<strong>Kongress</strong> <strong>2010</strong><br />

16./17. März <strong>2010</strong><br />

DAS SCHLOSS AN DER EISENSTRASSE / WAIDHOFEN an der Ybbs<br />

Agenda<br />

Dienstag, 16.03.<strong>2010</strong><br />

09:30 Uhr Empfangserfrischung im <strong>Kongress</strong>zentrum<br />

10:00 Uhr Begrüßung und Open Space Einführung<br />

Dr. Alexander Loisel / L.S.Z <strong>Consulting</strong><br />

10:15 Uhr Vortrag: Work/Life Balance - Drahtseilakt oder Spaziergang?<br />

Ing. Wolfgang Fischer, MSc, Dipl. Vitaltrainer und Dipl. Lebensstil Coach<br />

10:45 Uhr Vortrag: Governance, <strong>Risk</strong> und Compliance - Effiziente Umsetzung von Risiko und Audit<br />

basierenden <strong>Management</strong> Methoden<br />

Ralf Nemeyer, <strong>Consulting</strong> Manager / Integralis AG & Mag. Samuel Brandstätter,<br />

Geschäftsführer / avedos business solutions gmbh<br />

11:15 Uhr kurze sportliche Betätigung<br />

11:30 Uhr Themenfindung für die Arbeitskreise (nach Open Space Technologie)<br />

11:45 Uhr WORKSHOP 1 parallel für alle Arbeitskreise<br />

12:45 Uhr Mittagspause<br />

14:00 Uhr WORKSHOP 2 parallel für alle Arbeitskreise<br />

15:00 Uhr kurze Pause<br />

15:05 Uhr WORKSHOP 3 parallel für alle Arbeitskreise<br />

16:05 Uhr Kaffeepause<br />

16:45 Uhr WORKSHOP 4 parallel für alle Arbeitskreise<br />

17:45 Uhr Vortrag: Rechts(un)sicherheiten bei Cloud Diensten<br />

Mag. Andreas Schütz, Rechtsanwalt / e|n|w|c Natlacen Walderdorff Cancola Rechtsanwälte<br />

GmbH<br />

18:15 Uhr Vortrag: Mobile <strong>Security</strong> – Angriffe auf Notebooks<br />

Michael Meixner, Manager <strong>Security</strong> & Privacy Services / Deloitte Wirtschaftsprüfungs GmbH<br />

18:35 Uhr Tageszusammenfassung im Plenum<br />

18:45 Uhr Ende des ersten Tages<br />

19:00 Uhr Live Hacking Vorführung<br />

SEC Consult Unternehmensberatung GmbH<br />

20:15 Uhr Abendessen<br />

anschließend Einladung zu einer erlesenen Weinverkostung sponsored by SonicWALL<br />

Mittwoch, 17.03.<strong>2010</strong><br />

07:20 Uhr Frühsport fakultativ, ca. 45 Min.<br />

09:00 Uhr Vortrag: Verteilte (Un)Sicherheit – Vertraulichkeit und Authentifikation in Sensornetzwerken<br />

Dipl.-Inform. Dipl.-Wirt. Inform. Matthias Peter Hudler, Leiter Kompetenzzentrum IT-<strong>Security</strong> /<br />

FH Campus Wien<br />

09:30 Uhr Vortrag: <strong>Security</strong> Source Code Review - Fallschirm oder unwichtige Dekoration<br />

Ulrich Fleck, SEC Consult Unternehmensberatung GmbH<br />

10:00 Uhr WORKSHOP 5 parallel für alle Arbeitskreise<br />

11:00 Uhr Vormittagpause<br />

11:30 Uhr WORKSHOP 6 parallel für alle Arbeitskreise<br />

12:30 Uhr Mittagspause<br />

13:30 Uhr WORKSHOP 7 parallel für alle Arbeitskreise<br />

14:30 Uhr Kaffeepause<br />

Zusammenfassung der Ergebnisse aller Arbeitskreise<br />

15:15 Uhr Vortrag: Datensicherheit am Endpoint von der Planung bis zum Projektende<br />

Rainer Sumaric, Channel Account Manger / Sophos GmbH<br />

15:45 Uhr Präsentation der Ergebnisse im Plenum<br />

16:15 Uhr Ende der Veranstaltung