Manuale utente

Manuale utente

Manuale utente

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

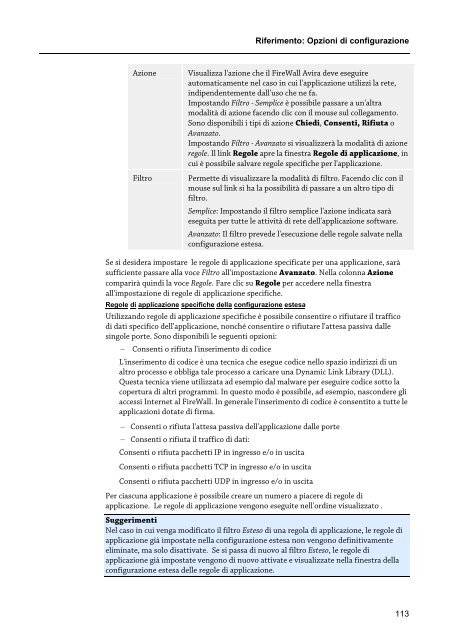

Riferimento: Opzioni di configurazione<br />

Azione Visualizza l'azione che il FireWall Avira deve eseguire<br />

automaticamente nel caso in cui l'applicazione utilizzi la rete,<br />

indipendentemente dall'uso che ne fa.<br />

Impostando Filtro - Semplice è possibile passare a un'altra<br />

modalità di azione facendo clic con il mouse sul collegamento.<br />

Sono disponibili i tipi di azione Chiedi, Consenti, Rifiuta o<br />

Avanzato.<br />

Impostando Filtro - Avanzato si visualizzerà la modalità di azione<br />

regole. Il link Regole apre la finestra Regole di applicazione, in<br />

cui è possibile salvare regole specifiche per l'applicazione.<br />

Filtro Permette di visualizzare la modalità di filtro. Facendo clic con il<br />

mouse sul link si ha la possibilità di passare a un altro tipo di<br />

filtro.<br />

Semplice: Impostando il filtro semplice l'azione indicata sarà<br />

eseguita per tutte le attività di rete dell'applicazione software.<br />

Avanzato: Il filtro prevede l'esecuzione delle regole salvate nella<br />

configurazione estesa.<br />

Se si desidera impostare le regole di applicazione specificate per una applicazione, sarà<br />

sufficiente passare alla voce Filtro all'impostazione Avanzato. Nella colonna Azione<br />

comparirà quindi la voce Regole. Fare clic su Regole per accedere nella finestra<br />

all'impostazione di regole di applicazione specifiche.<br />

Regole di applicazione specifiche della configurazione estesa<br />

Utilizzando regole di applicazione specifiche è possibile consentire o rifiutare il traffico<br />

di dati specifico dell'applicazione, nonché consentire o rifiutare l'attesa passiva dalle<br />

singole porte. Sono disponibili le seguenti opzioni:<br />

– Consenti o rifiuta l'inserimento di codice<br />

L'inserimento di codice è una tecnica che esegue codice nello spazio indirizzi di un<br />

altro processo e obbliga tale processo a caricare una Dynamic Link Library (DLL).<br />

Questa tecnica viene utilizzata ad esempio dal malware per eseguire codice sotto la<br />

copertura di altri programmi. In questo modo è possibile, ad esempio, nascondere gli<br />

accessi Internet al FireWall. In generale l'inserimento di codice è consentito a tutte le<br />

applicazioni dotate di firma.<br />

– Consenti o rifiuta l'attesa passiva dell'applicazione dalle porte<br />

– Consenti o rifiuta il traffico di dati:<br />

Consenti o rifiuta pacchetti IP in ingresso e/o in uscita<br />

Consenti o rifiuta pacchetti TCP in ingresso e/o in uscita<br />

Consenti o rifiuta pacchetti UDP in ingresso e/o in uscita<br />

Per ciascuna applicazione è possibile creare un numero a piacere di regole di<br />

applicazione. Le regole di applicazione vengono eseguite nell'ordine visualizzato .<br />

Suggerimenti<br />

Nel caso in cui venga modificato il filtro Esteso di una regola di applicazione, le regole di<br />

applicazione già impostate nella configurazione estesa non vengono definitivamente<br />

eliminate, ma solo disattivate. Se si passa di nuovo al filtro Esteso, le regole di<br />

applicazione già impostate vengono di nuovo attivate e visualizzate nella finestra della<br />

configurazione estesa delle regole di applicazione.<br />

113