JIT SPRAY ÃÂÃÂÃÂÛØ× TDSS - Xakep Online

JIT SPRAY ÃÂÃÂÃÂÛØ× TDSS - Xakep Online

JIT SPRAY ÃÂÃÂÃÂÛØ× TDSS - Xakep Online

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

ВЗЛОМ<br />

Тюрин «GreenDog» Алексей agrrrdog@gmail.com<br />

Easy Hack<br />

ХАКЕРСКИЕ<br />

СЕКРЕТЫ<br />

ПРОСТЫХ<br />

ВЕЩЕЙ<br />

¹ 1<br />

ЗАДАЧА: ИЗМЕНИТЬ МЕТАДАННЫЕ<br />

ФАЙЛОВ ПОД NTFS (ВРЕМЯ СОЗДАНИЯ,<br />

ИЗМЕНЕНИЯ, ДОСТУПА, МОДИФИКА-<br />

ЦИИ MFT)<br />

РЕШЕНИЕ:<br />

После проникновения в систему часто требуется почистить за собой<br />

следы, или, например, скрыть свое ПО, замаскировав его в зависимости<br />

от обстановки. Не считая всяких логов, вычислить наше присутствие<br />

(или проследить, чем мы занимались) можно по временным отметкам<br />

файлов/каталогов. Поэтому для нас очень важна возможность редактировать<br />

эти метаданные. К счастью, James C. Foster и Vincent Liu на<br />

BlachHat’t 2005 представили тулзу, имя которой Timestomp. Она-то нам<br />

и поможет.<br />

Немного теории. NTFS хранит данные о времени создания файла (С), его<br />

модификации (M), доступа к нему (A), а также о модификации его записи<br />

в MFT (E). Лежат эти метаданные как раз в MFT (Master File Table). MFT<br />

— это что-то вроде большой таблицы, где представлены все файлы и их<br />

атрибуты (и не только).<br />

Временные метки (MACE) каждого файла находятся как в атрибуте<br />

$FILE_NAME, так и в атрибуте $STANDARD_INFORMATION. То есть в<br />

итоге получается 8 меток.<br />

Так вот, Timestomp умеет редактировать MACE в $STANDARD_<br />

INFORMATION для файлов и каталогов. И, что радостно, для наших<br />

махинаций даже не требуются админские права.<br />

Некую информацию можно почерпнуть в статье forensicswiki.org/wiki/<br />

Timestomp, а саму прогу взять на метасплойте (metasploit.com/data/<br />

antiforensics/timestomp.exe) или на нашем DVD.<br />

Прога проста и функциональна:<br />

Timestomp.exe «èìÿ_ôàéëà/äèðåêòîðèè» «îïöèè»<br />

Опции возможны следующие:<br />

-m / -a / -c / -e / -z — ввести время модификации / доступа /<br />

создания файла / модификации записи MFT / всех меток;<br />

-f èìÿ_ôàéëà — скопировать временные метки с другого файла;<br />

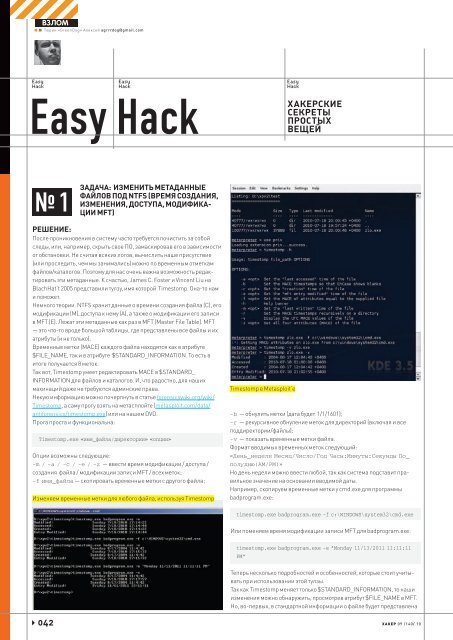

Изменяем временные метки для любого файла, используя Timestomp<br />

Timestomp в Metasploit’е<br />

-b — обнулить метки (дата будет 1/1/1601);<br />

-r — рекурсивное обнуление меток для директорий (включая и все<br />

поддиректории/файлы);<br />

-v — показать временные метки файла.<br />

Формат вводимых временных меток следующий:<br />

«Äåíü_íåäåëè Ìåñÿö/×èñëî/Ãîä ×àñû:Ìèíóòû:Ñåêóíäû Ïî_<br />

ïîëóäíþ(AM/PM)»<br />

Но день недели можно ввести любой, так как система подставит правильное<br />

значение на основании вводимой даты.<br />

Например, скопируем временные метки у cmd.exe для программы<br />

badprogram.exe:<br />

timestomp.exe badprogram.exe -f c:\WINDOWS\system32\cmd.exe<br />

Или поменяем время модификации записи MFT для badprogram.exe:<br />

timestomp.exe badprogram.exe -e "Monday 11/13/2011 11:11:11<br />

PM"<br />

Теперь несколько подробностей и особенностей, которые стоит учитывать<br />

при использовании этой тулзы.<br />

Так как Timestomp меняет только $STANDARD_INFORMATION, то наши<br />

изменения можно обнаружить, просмотрев атрибут $FILE_NAME в MFT.<br />

Но, во-первых, в стандартной информации о файле будет представлена<br />

042 XÀÊÅÐ 09 /140/ 10