JIT SPRAY ÃÂÃÂÃÂÛØ× TDSS - Xakep Online

JIT SPRAY ÃÂÃÂÃÂÛØ× TDSS - Xakep Online

JIT SPRAY ÃÂÃÂÃÂÛØ× TDSS - Xakep Online

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

ВЗЛОМ<br />

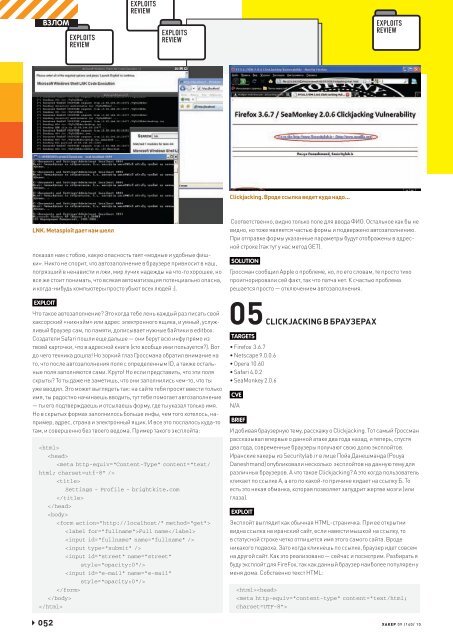

Clickjacking. Вроде ссылка ведет куда надо…<br />

LNK. Metasploit дает нам шелл<br />

показал нам с тобою, какую опасность таят «модные и удобные фишки».<br />

Никто не спорит, что автозаполнение в браузере привносит в наш,<br />

погрязший в ненависти и лжи, мир лучик надежды на что-то хорошее, но<br />

все же стоит понимать, что всякая автоматизация потенциально опасна,<br />

и когда-нибудь компьютеры просто убьют всех людей :).<br />

EXPLOIT<br />

Что такое автозаполнение? Это когда тебе лень каждый раз писать свой<br />

хаксорский «никнэйм» или адрес электронного ящика, и умный, услужливый<br />

браузер сам, по памяти, дописывает нужные байтики в editbox.<br />

Создатели Safari пошли еще дальше — они берут всю инфу прямо из<br />

твоей карточки, что в адресной книге (кто вообще ими пользуется?). Вот<br />

до чего техника дошла! Но зоркий глаз Гроссмана обратил внимание на<br />

то, что после автозаполнения поля с определенным ID, а также остальные<br />

поля заполняются сами. Круто! Но если представить, что эти поля<br />

скрыты? То ты даже не заметишь, что они заполнились чем-то, что ты<br />

уже вводил. Это может выглядеть так: на сайте тебя просят ввести только<br />

имя, ты радостно начинаешь вводить, тут тебе помогает автозаполнение<br />

— ты его подтверждаешь и отсылаешь форму, где ты указал только имя.<br />

Но в скрытых формах заполнилось больше инфы, чем того хотелось, например,<br />

адрес, страна и электронный ящик. И все это послалось куда-то<br />

там, и совершенно без твоего ведома. Пример такого эксплойта:<br />

<br />

<br />

<br />

<br />

Settings - Profile - brightkite.com<br />

<br />

<br />

<br />

<br />

Full name<br />

<br />

<br />

<br />

<br />

<br />

<br />

<br />

Соответственно, видно только поле для ввода ФИО. Остальное как бы не<br />

видно, но тоже является частью формы и подвержено автозаполнению.<br />

При отправке формы указанные параметры будут отображены в адресной<br />

строке (так тут у нас метод GET).<br />

SOLUTION<br />

Гроссман сообщил Apple о проблеме, но, по его словам, те просто тихо<br />

проигнорировали сей факт, так что патча нет. К счастью проблема<br />

решает ся просто — отключением автозаполнения.<br />

05<br />

TARGETS<br />

• Firefox 3.6.7<br />

• Netscape 9.0.0.6<br />

• Opera 10.60<br />

• Safari 4.0.2<br />

• SeaMonkey 2.0.6<br />

CVE<br />

N/A<br />

CLICKJACKING В БРАУЗЕРАХ<br />

BRIEF<br />

И добивая браузерную тему, расскажу о Clickjacking. Тот самый Гроссман<br />

рассказывал впервые о данной атаке два года назад, и теперь, спустя<br />

два года, современные браузеры получают свою долю эксплойтов.<br />

Иранские хакеры из Securitylab.ir в лице Пойа Данешманда (Pouya<br />

Daneshmand) опубликовали несколько эксплойтов на данную тему для<br />

различных браузеров. А что такое Clickjacking? А это когда пользователь<br />

кликает по ссылке А, а его по какой-то причине кидает на ссылку Б. То<br />

есть это некая обманка, которая позволяет запудрит жертве мозги (или<br />

глаза).<br />

EXPLOIT<br />

Эксплойт выглядит как обычная HTML-страничка. При ее открытии<br />

видна ссылка на иранский сайт, если навести мышкой на ссылку, то<br />

в статусной строке четко отпишется имя этого самого сайта. Вроде<br />

никакого подвоха. Зато когда кликнешь по ссылке, браузер идет совсем<br />

на другой сайт. Как это реализовано — сейчас и посмотрим. Разбирать я<br />

буду эксплойт для FireFox, так как данный браузер наиболее популярен у<br />

меня дома. Собственно текст HTML:<br />

<br />

<br />

052 XÀÊÅÐ 09 /140/ 10