IT-Security Teil 15: Hash-Verfahren, Zeitstempel, Zufall

IT-Security Teil 15: Hash-Verfahren, Zeitstempel, Zufall

IT-Security Teil 15: Hash-Verfahren, Zeitstempel, Zufall

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

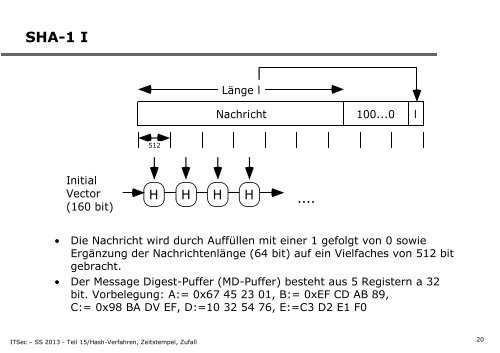

SHA-1 I<br />

Länge l<br />

Nachricht 100...0<br />

l<br />

512<br />

Initial<br />

Vector<br />

(160 bit)<br />

H H H H ....<br />

• Die Nachricht wird durch Auffüllen mit einer 1 gefolgt von 0 sowie<br />

Ergänzung der Nachrichtenlänge (64 bit) auf ein Vielfaches von 512 bit<br />

gebracht.<br />

• Der Message Digest-Puffer (MD-Puffer) besteht aus 5 Registern a 32<br />

bit. Vorbelegung: A:= 0x67 45 23 01, B:= 0xEF CD AB 89,<br />

C:= 0x98 BA DV EF, D:=10 32 54 76, E:=C3 D2 E1 F0<br />

<strong>IT</strong>Sec – SS 2013 - <strong>Teil</strong> <strong>15</strong>/<strong>Hash</strong>-<strong>Verfahren</strong>, <strong>Zeitstempel</strong>, <strong>Zufall</strong><br />

20