Paper (pdf) - Berner & Mattner

Paper (pdf) - Berner & Mattner

Paper (pdf) - Berner & Mattner

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

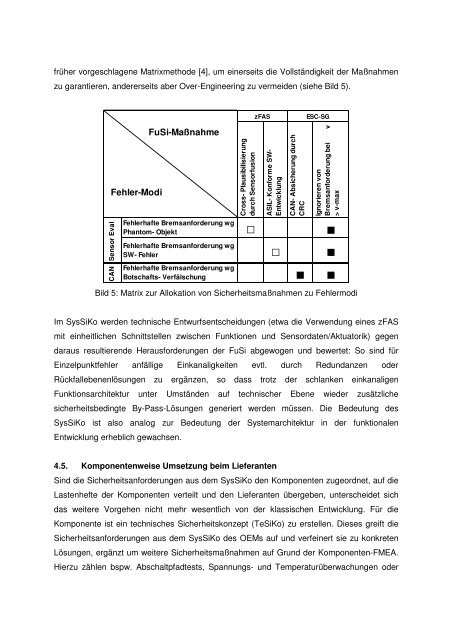

früher vorgeschlagene Matrixmethode [4], um einerseits die Vollständigkeit der Maßnahmen<br />

zu garantieren, andererseits aber Over-Engineering zu vermeiden (siehe Bild 5).<br />

zFAS<br />

ESC-SG<br />

Fehler-Modi<br />

Sensor Eval<br />

CAN<br />

FuSi-Maßnahme<br />

Cross- Plausibilisierung<br />

durch Sensorfusion<br />

ASIL- Konforme SW-<br />

Entwicklung<br />

CAN- Absicherung durch<br />

CRC<br />

Ignorieren von<br />

Bremsanforderung bei v<br />

> v-max<br />

Fehlerhafte Bremsanforderung wg<br />

Phantom- Objekt □ ■<br />

Fehlerhafte Bremsanforderung wg<br />

SW- Fehler □ ■<br />

Fehlerhafte Bremsanforderung wg<br />

Botschafts- Verfälschung ■ ■<br />

Bild 5: Matrix zur Allokation von Sicherheitsmaßnahmen zu Fehlermodi<br />

Im SysSiKo werden technische Entwurfsentscheidungen (etwa die Verwendung eines zFAS<br />

mit einheitlichen Schnittstellen zwischen Funktionen und Sensordaten/Aktuatorik) gegen<br />

daraus resultierende Herausforderungen der FuSi abgewogen und bewertet: So sind für<br />

Einzelpunktfehler anfällige Einkanaligkeiten evtl. durch Redundanzen oder<br />

Rückfallebenenlösungen zu ergänzen, so dass trotz der schlanken einkanaligen<br />

Funktionsarchitektur unter Umständen auf technischer Ebene wieder zusätzliche<br />

sicherheitsbedingte By-Pass-Lösungen generiert werden müssen. Die Bedeutung des<br />

SysSiKo ist also analog zur Bedeutung der Systemarchitektur in der funktionalen<br />

Entwicklung erheblich gewachsen.<br />

4.5. Komponentenweise Umsetzung beim Lieferanten<br />

Sind die Sicherheitsanforderungen aus dem SysSiKo den Komponenten zugeordnet, auf die<br />

Lastenhefte der Komponenten verteilt und den Lieferanten übergeben, unterscheidet sich<br />

das weitere Vorgehen nicht mehr wesentlich von der klassischen Entwicklung. Für die<br />

Komponente ist ein technisches Sicherheitskonzept (TeSiKo) zu erstellen. Dieses greift die<br />

Sicherheitsanforderungen aus dem SysSiKo des OEMs auf und verfeinert sie zu konkreten<br />

Lösungen, ergänzt um weitere Sicherheitsmaßnahmen auf Grund der Komponenten-FMEA.<br />

Hierzu zählen bspw. Abschaltpfadtests, Spannungs- und Temperaturüberwachungen oder