KURZANLEITUNG FÃR DEN SECCOR KEY MANAGER

KURZANLEITUNG FÃR DEN SECCOR KEY MANAGER

KURZANLEITUNG FÃR DEN SECCOR KEY MANAGER

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

ANLEITUNG FÜR <strong>DEN</strong> <strong>SECCOR</strong> Key Manager (SKM)Version: 3Datum: 07/2007© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 1 von 21

Inhalt:1. Allgemein über den SKM S. 32. Kurzübersicht S. 32.1.Die Icons des SKM und ihre Funktion S. 32.2.Windows-Tastenkombinationen im SKM S. 62.3. Arbeiten mit dem SKM – empfohlene Vorgehensweise S. 72.4. Eine Sicherungskopie von einem Schließplan erstellen S. 83. Die Funktionen des SKM S. 93.1.Zutrittsmedien in den SKM einlesen S. 93.2.Ein Zutrittsmedium einem Benutzer zuordnen S. 113.3.Kopieren und Einfügen von Schließrechten S. 123.4.Permanentzutritt einstellen S. 123.5.Sicherungsbereiche definieren S. 123.6.Sicherungsbereiche zuordnen und Schaltrechte festlegen S. 133.7.Zeitgesteuerte An- und Abschaltung Permanentzutritt S. 143.8.Programmierschlüssel in den SKM einlesen S. 154. Beladen von Türen/Auswerteeinheiten mit Schließ-/Schaltinformationen S. 154.1.Das <strong>SECCOR</strong>-Transfergerät S. 164.2.Erst-Inbetriebnahme von Schließsystemen S. 174.3.Übertragen von Änderungen des Schließplans S. 194.4.Auslesen von Protokolldaten S. 205. Druckfunktionen S. 206. Öffnen von Schließplänen einer Vorgängerversion des SKM S. 217. Support S. 218. Systemvoraussetzungen S. 21© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 2 von 21

1. Allgemein über den SKM:Der SKM organisiert in sehr einfacher und übersichtlicher Weise die Zuordnung vonSchließrechten zu Personendaten. Darüber hinaus kann der SKM Sicherungsbereicheund die dazugehörenden SCHARF-Schalt-Rechte verwalten.Es können beliebig viele Schließpläne angelegt werden. Jeder Schließplan kann miteinem frei wählbaren Passwort geschützt werden.Chip-Schlüssel/Transponder können über das Transfergerät in den SKM eingelesenwerden, Tastaturcodes werden über die PC-Tastatur in den SKM eingegeben.Je Schließplan können bis zu 6 verschiedene Sperrtageprofile und bis zu 30verschiedene Wochenprofile verwaltet werden. In jedem Wochenprofil können täglich biszu 2 Freigabezeiten hinterlegt werden.2. Kurzübersicht:2.1 Die Icons des SKM und ihre Funktion:Neuen Schließplan erstellen:Beschreibung: Erstellt einen neuen Schließplan.Pflichtfelder: Name des Schließplans.Schließplan öffnen:Beschreibung: Öffnet einen bereits bestehenden Schließplan.Hinweis: Starten Sie den Schließplan immer von einer Festplatte aus.Schließplan speichern:Beschreibung: Speichert den aktuellen Schließplan.Neuer Benutzer:Beschreibung: Anlegen eines neuen Benutzers.Pflichtfelder: Name, VornameOptionale Felder: Personalnummer© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 3 von 21

Wochenprofile:Beschreibung: Ein Wochenprofil definiert wöchentlich wiederkehrende Zutrittszeiten,z.B. „Montag bis Freitag von 8.00-12.00 und 13.00-18.00 Uhr“. Sie können einemBenutzer im SKM an jeder Tür, die mit einer protokollierenden Elektronik ausgestattet ist,ein individuelles Wochenprofil zuweisen.In jedem Wochenprofil können pro Wochentag maximal zwei Zutrittszeiten eingerichtetwerden. In jedem Schließplan des SKM können bis zu 30 verschiedene Wochenprofilehinterlegt werden.Sperrtageprofile:Beschreibung: Ein Sperrtageprofil definiert einzelne Tage im Kalenderjahr, die komplettgesperrt werden, z. B. Feiertage. Sie können einem Benutzer im SKM an jeder Tür, diemit einer protokollierenden Elektronik ausgestattet ist, ein individuelles Sperrtageprofilzuweisen.In jedem Schließplan des SKM können bis zu 6 verschiedene Sperrtageprofile hinterlegtwerden.Protokolle:Beschreibung: <strong>SECCOR</strong>-Schließsysteme mit protokollierender Elektronik speichern dieletzten 1000 Ereignisse mit Datum und Uhrzeit. Über den SKM können Zutritts-Ereignisseund SCHARFSCHALT-Vorgänge angefordert, eingelesen und ausgedruckt werden. BeiBedarf kann die Funktion „Protokolle anfordern“ mit einem unabhängigen Passwortgeschützt werden.Transfergerät beladen:Beschreibung: Übertragung von Adressdaten (Erstinbetriebnahme von <strong>SECCOR</strong>-Schließsystemen) und Schließberechtigungen auf das Transfergerät.Hinweis: Das Transfergerät ist ausgestattet mit einer RS232 Schnittstelle zum PC. Fürden Fall, dass der PC oder das Notebook über keine RS232 Schnittstelle verfügt, kannalternativ ein USB-zu-seriell-Adapter verwendet werden. Allgemein sind FTDI-Chipsätzein den USB-zu-seriell-Adaptern Prolific-Chipsätzen vorzuziehen. <strong>SECCOR</strong> kann aufWunsch einen geeigneten Adapter liefern.© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 5 von 21

Drucken:Beschreibung:Gedruckt werden immer nur die markierten Datensätze (Benutzer, Türen, Türgruppen,Sicherungsbereiche).Als Druckformat stehen alternativ zum Ausdruck auch der Export in eine PDF-Datei undder Export in eine CSV-Datei zur Verfügung. Der Export in eine CSV-Datei ermöglicht dienachfolgende Bearbeitung der Daten in einem Tabellenkalkulationsprogramm wie Excel.Kopieren:Beschreibung: Kopiert markierte Türen/Türgruppen, inklusive der Zeitrechte(Wochenprofil, Sperrtageprofil) und der aktivierten/deaktivierten Option„Permantentzutritt“.Einfügen:Beschreibung: Fügt kopierte Türen/Türgruppen, inklusive der Zeitrechte (Wochenprofil,Sperrtageprofil) und der aktivierten/deaktivierten Option „Permantentzutritt“, bei einemoder mehreren markierten Benutzern ein.Benutzer.Entfernt markierte Türen aus der Zuordnung zu einem ausgewählten2.2 WINDOWS-Tastenkombinationen im SKM:a. [Strg] + [A]:alle Datensätze im ausgewählten Fenstermarkieren.b. [Strg] + [linke Maustaste]:mehrere Datensätze im ausgewählten Fenstermarkieren.c. [Umschalt] + [linke Maustaste]:Datensätze "von ... bis..." im ausgewähltenFenster markieren.d. [linke Maustaste gedrückt halten +ziehen]:markierte Datensätze in ein anderes Fensterkopieren ("Drag&Drop").e. [rechte Maustaste]: Kontext-Menü öffnen.© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 6 von 21

(11) Adressdaten/Schließdaten mit dem Transfergerät und dem Schlüsseladapter andie Schließsysteme übergeben. Schalt-Rechte an die Auswerteeinheiten AE255übergeben.2.4 Eine Sicherungskopie von einem Schließplan erstellen:Jeder von Ihnen erstellte Schließplan enthält wertvolle Daten. Aus diesem Grund solltenSie regelmäßig Sicherungskopien erstellen. Der SKM wird bei Installation von CD-Romstandardmäßig in den folgenden Pfad installiert: „c:\Programme\<strong>SECCOR</strong>\SKM“Die erstellten Schließpläne werden standardmäßig im Ordner „c:\Programme\<strong>SECCOR</strong>\SKM\mandants“ gespeichert.Die im Ordner „mandants“ gespeicherten Schließpläne enthalten alle wichtigen Datenund sollten von Ihnen regelmäßig auf mindestens einem weiteren Speichermediumgesichert werden.Jeder Schließplan wird verschlüsselt gespeichert. Sie können jeden Schließplan darüberhinaus mit einem Passwort vor unbefugtem Zugriff schützen.© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 8 von 21

3. Die Funktionen des SKM:3.1 Zutrittsmedien in den SKM einlesen:Tastaturcodes werden über die PC-Tastatur eingegeben, Chip-Schlüssel/Transponder werden über das Transfergerät in den SKM eingelesen.Beispiel: Eingabe eines neuen TastaturcodesGeben Sie dem neuen Tastaturcode einen frei wählbaren Namen. Die Länge desTastaturcodes muss zwischen 4-6 Zeichen liegen (Codes zur SCHARF/UNSCHARF-Schaltung müssen zwingend 6-stellig sein). Falls Sie bei der Eingabe eines neuenTastaturcodes den Haken setzen,kann der Tastaturcode später bei Bedarf im Klartext dargestellt werden.© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 9 von 21

Beispiel: Eingabe eines neuen Chip-Schlüssels/Transponders:Geben Sie dem Chip-Schlüssel/Transponder einen frei wählbaren Namen (bei <strong>SECCOR</strong>Chip-Schlüsseln empfiehlt sich die 7-stellige aufgedruckte Schlüsselnummer). WählenSie die entsprechende serielle Schnittstelle aus, an der Sie Ihr Transfergerätangeschlossen haben. Schalten Sie das Transfergerät ein. Drücken Sie den Button„Einlesen“ im SKM und schieben Sie den Chip-Schlüssel in den Leser desTransfergeräts, bzw. drücken einen MIFARE oder Proximity Transponder auf dasentsprechende Transfergerät-Adaptermodul.© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 10 von 21

3.2 Ein Zutrittsmedium einem Benutzer zuordnen:Einem Benutzer kann maximal ein Zutrittsmedium zugewiesen werden. Soll ein Benutzermehrere Medien erhalten, muss er im SKM mehrmals angelegt werden (z.B. „Schmitt,Schlüssel“ und „Schmitt, Code“).Schließmedium zuweisen: mit der rechten Maustaste einen Benutzer anwählen. ImKontext-Menü „Schlüssel zuweisen“ oder „Tastaturcode zuweisen“ anwählen. Dengewünschten Chip-Schlüssel/Transponder oder Tastaturcode aus der Liste auswählenund mit der linken Maustaste den Button „Zuweisen“ drücken.© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 11 von 21

3.3 Kopieren und Einfügen von Schließrechten:Einem Benutzer zugewiesene Türen/Türgruppen können, inklusive der vergebenenZeitrechte (Wochenprofile, Sperrtageprofile), kopiert werden. Die Kopie kann an beliebigviele andere Benutzer übertragen werden.Vorgehen: Bei einem ausgewählten Benutzer die gewünschten Türen/Türgruppenmarkieren und den Button „Kopieren“ drücken. Einen oder mehrere Benutzer markieren,die die kopierten Türen/Türgruppen zugewiesen bekommen sollen, und den Button„Einfügen“ drücken. Nun werden die Türen/Türgruppen, inklusive der vergebenenZeitrechte und der aktivierten/deaktivierten Option „Permanentzutritt“, an die markiertenBenutzer übertragen.3.4 Permanentzutritt einstellen:Jeder Schlüssel/Transponder kann ein <strong>SECCOR</strong> Türsystem auf "Dauer-Auf" schalten(Permanentzutritt). Voraussetzung ist, dass Sie in der Software jeweils einen Haken indem Kontrollkästchen „Perm.“ an der entsprechenden, einem Benutzer zugeordneten Türsetzen (nähere Angaben über die Permanentfunktion finden Sie in derBedienungsanleitung des jeweiligen Türsystems).3.5 Sicherungsbereiche definieren:Ein Sicherungsbereich besteht aus einer Auswerteeinheit AE255 und einer bismaximal acht Eingabeeinheiten. Eingabeeinheiten können sein: Türsysteme(elektronischer Zylinder, elektronischer Sicherheitsbeschlag) und Wandsysteme(EL/ELT).© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 12 von 21

In der Maske „Sicherungsbereiche“ wird definiert, welche Türen mit Alarmfunktion zumjeweiligen Sicherungsbereich gehören. Es werden nur Türen aufgeführt, die eineMarkierung „Anbindung an EMA“ erhalten haben. Darüber hinaus wird definiert, ob zudem Sicherungsbereich auch Wandsysteme ohne Steuergerät (EL/ELT) gehören.Wandsysteme mit Steuergerät haben zusätzlich zur Schaltfunktion auch eineTüröffnungsfunktion. Sie werden als Türen mit der Markierung „Anbindung an EMA“ imSKM angelegt – in diesem Fall muss der Haken „EL/ELT“ nicht gesetzt werden.3.6 Sicherungsbereiche zuordnen und Schaltrechte festlegen:Jedem Benutzer können durch „Drag&Drop“ einzelne Sicherungsbereiche zugeordnetwerden.© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 13 von 21

Für jeden Sicherungsbereich können darüber hinaus individuelle Schalt-Rechtevergebenen werden. Voraussetzung für die Zuteilung eines Schalt-Rechts:a. Dem Benutzer wurde ein Chip-Schlüssel/Transponder oder einen 6-stelligerCode zugeordnet (4- oder 5-stellige Codes werden nicht akzeptiert).b. Dem Benutzer wurde ein Zutrittsrecht an mindestens einer Tür deszugeordneten Sicherungsbereichs gewährt.Ausnahme: Sicherungsbereiche bei denen der Haken EL/ELT gesetzt wurde,können auch ohne Zuordnung von Zutrittsrechten betrieben werden.Die Funktion „Wachdienst-Schlüssel“ kann nur an Benutzer mit Chip-Schlüssel/Transponder vergeben werden.Die Funkionen „stiller Alarm“ oder „intern SCHARF“ können nur an Benutzer mit 6-stelligem Tastaturcode vergeben werden.3.7 Zeitgesteuerte An- und Abschaltung Permanentzutritt:<strong>SECCOR</strong>-Schließsysteme (Sicherheitsbeschlag, elektronischer Zylinder) mit derSonderelektronik „ZAP“ können Türen zeitgesteuert auf „Dauer-Auf“ stellen. Diejeweiligen Öffnungszeiten werden in einem Wochenprofil und in einem Sperrtageprofildefiniert. Der Tür wird das entsprechende Wochenprofil und Sperrtageprofil im Fenster„Eigenschaften Tür“ zugewiesen.© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 14 von 21

3.8 Programmierschlüssel einlesen:In jedem Schließplan, der mit dem SKM Version 3 erstellt wird, muss mindestens einProgrammierschlüssel hinterlegt werden. Aus dem eingelesenen Programmierschlüsselgeneriert der SKM für jede im Schließplan vorhandene Tür eine Unikats-Adresse, die derTür bei der Erst-Inbetriebnahme über das Transfergerät zugewiesen wird.Spätestens wenn Sie die Funktion (Transfergerät beladen) anwählen, wird der SKMSie zum Einlesen des Programmierschlüssels auffordern.Den Programmierschlüssel selbst bitte mit dem Aufkleber „Prog“ kennzeichnen und gutgeschützt verwahren; er wird während der laufenden Arbeit mit dem SKM nicht benötigt.4. Beladen der Türen/Auswerteeinheiten mit Schließ-/Schaltinformationen:Schließ-/Schaltinformationen und Änderungen von Schließ-/Schaltinformationen werdenvom SKM über eine serielle Schnittstelle auf das <strong>SECCOR</strong> Transfergerät übertragen unddort zwischengespeichert. Mit dem Transfergerät können diese Daten nun an die<strong>SECCOR</strong> Schließsysteme/Auswerteeinheiten übertragen werden. Das <strong>SECCOR</strong>Transfergerät kann Schließ-/Schaltinformationen von mehreren Türen speichern. DasTransfergerät verfügt über eine eigene Uhr, die mit der die PC-Uhrzeit synchronisiertwird.Transfergeräte bis Version 3.9 haben 2000 Speicherplätze, Transfergeräte ab Version4.0 haben 8000 Speicherplätze. Die entsprechende TG-Version kann in der Maske„Transfergerät beladen“ eingestellt werden.Hinweis: um die Batterie zu schonen, denken Sie bitte daran, das Transfergerätauszuschalten, wenn Sie es nicht benötigen.© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 15 von 21

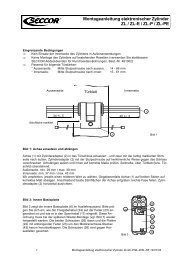

4.1 Das <strong>SECCOR</strong> Transfergerät:(1) Chip-Schlüsselleser(2) Serielle Schnittstelle(3) Kontroll-LED:Ein-/ Ausschalter.Falls LED blinkt,bitte Batteriewechseln!(4) „Rote“-LED:„Schließdaten werdenübertragen“(5) „Grüne“-LED: „alleSchließdaten korrektübertragen“Programmierkabel PKE:Testkabel TKL:zum Anschluss an (2) zum Anschluss an (2)© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 16 von 21

4.2 Erst-Inbetriebnahme von Schließsystemen:Schritt 1:Öffnen Sie im SKM das Fenster „Transfergerät beladen“. Durch „Drag&Drop“können Sie die Türen und Auswerteeinheiten aus der Türliste in die entsprechendenAuswahlfenster „Adressdaten übertragen“ und „Schließdaten übertragen“ kopieren.Stellen Sie nun bei „Hardware“ die entsprechende Transfergeräte-Version ein.Beladen Sie das Transfergerät sowohl mit den Adressdaten der Türen/Auswerteeinheiten,die in Betrieb genommen werden sollen, als auch mit deren Schließdaten.Drucken Sie darüber hinaus die Türliste aus, da Sie bei der Erst-Inbetriebnahmedie auf der Liste vorgegebene Reihenfolge genau einhalten müssen.Schritt 2:Gehen Sie mit dem Transfergerät in der vorgegebenen Reihenfolge die Türen/Auswerteeinheiten ab und übergeben Sie die Adressen und Schließdaten.© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 17 von 21

(1) Übergabe von Adressen und Schließdaten an Türen:Adresse: Drücken Sie auf der Elektronik des <strong>SECCOR</strong> Schließsystems den RESET-Taster für 2 Sekunden; während des nun folgenden Pfeiftons führen Sie denAdapterschlüssel des Programmierkabels PKE (s. Foto S. 11) in den Schlüsselleser des<strong>SECCOR</strong> Schließsystems ein. Der Pfeifton bricht ab und das Transfergerät zeigt dieerfolgreiche Adressierung durch Leuchten zweier grüner LEDs an. Adapterschlüsselabziehen.Schließdaten: Schieben Sie den Adapterschlüssel des Programmierkabels PKE nunerneut in den Schlüsselleser des Schließsystems ein. Es ertönt ein kurzer Pfeifton,gleichzeitig beginnt die rote LED am Transfergerät zu leuchten. Solange diese LEDleuchtet, lassen Sie den Adapterschlüssel im Schlüsselleser stecken. Sobald die roteLED auf die grüne LED wechselt, sind alle Schließdaten korrekt übertragen. Nun könnenSie den Adapterschlüssel abziehen; das <strong>SECCOR</strong> Schließsystem ist betriebsbereit.(2) Übergabe von Adressen und Schaltrechten an <strong>SECCOR</strong>-Auswerteeinheiten:<strong>SECCOR</strong> Auswerteeinheiten können über ein EL/ELT mit dem Programmierkabel PKE(s. Foto S. 11) oder direkt über das dem Transfergerät beiliegende Testkabel TKL (s.Foto S. 11) beladen werden.a. Adressieren über EL/ELT: Stellen Sie den Reset-Taster der Auswerteeinheit auf„ON“. Führen Sie den Adapterschlüssel des Programmierkabels PKE kurz in denSchlüsselleser des EL/ELT ein und ziehen ihn gleich wieder heraus; während des nunfolgenden Pfeiftons führen Sie den Adapterschlüssel erneut in den Schlüsselleser desEL/ELT ein. Der Pfeifton bricht ab und das Transfergerät zeigt die erfolgreicheAdressierung durch Leuchten zweier grüner LEDs an. Adapterschlüssel abziehen. Reset-Taster wieder auf „OFF“ stellen.b. Adressieren mit Testkabel TKL: Falls Sie mit dem Testkabel TKL arbeiten, hören Siekeine akustischen Quittierungen. Beachten Sie bitte ausschließlich die LED-Anzeige desTransfergeräts.Stellen Sie den Reset-Taster auf „ON“. Stecken Sie den 4-poligen Adapterstecker desTestkabels TKL auf die Buchse Position 4 der Auswerteeinheit (weiße Markierungbeachten) und ziehen ihn gleich wieder ab; warten Sie 2 Sekunden und stecken Sie denAdapterstecker erneut auf die Buchse der Position 4. Das Transfergerät zeigt dieerfolgreiche Adressierung durch Leuchten zweier grüner LEDs an. Adaptersteckerabziehen. Reset-Taster wieder auf „OFF“ stellen.© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 18 von 21

Schaltrechte übergeben: Zur Übergabe der Schaltrechte führen Sie denAdapterschlüssel des Programmierkabels PKE erneut in den Schlüsselleser des EL/ELTein, bzw. schieben Sie den 4-poligen Adapterstecker des Testkabels TKL erneut auf dieBuchse Position 4 der Auswerteeinheit. Die rote LED am Transfergerät beginnt zuleuchten. Solange diese LED leuchtet, lassen Sie das Transfergerät eingesteckt. Sobalddie rote LED auf die grüne LED wechselt, sind alle Schaltrechte korrekt übertragen. Nunkönnen Sie den Adapterschlüssel/Adapterstecker abziehen; die <strong>SECCOR</strong>-Auswerteeinheit ist betriebsbereit.4.3 Übertragen von Änderungen des Schließplans:Beladen Sie das Transfergerät nur mit den Schließdaten/Schaltrechten derTüren/Auswerteeinheiten, an denen Sie Änderungen vorgenommen haben.Gehen Sie mit dem Transfergerät nun zu den entsprechenden Türen/Auswerteeinheiten.Um die Orientierung zu behalten, können Sie eine Wegeliste ausdrucken; Sie müssenallerdings keine Reihenfolge beim Abgehen der Türen einhalten! Schieben Sie denAdapterschlüssel des Programmierkabels PKE in den Schlüsselleser des Schließsystems(Adapterstecker des Testkabels TKL auf die Buchse 4 der Auswerteeinheit). Die rote LEDam Transfergerät beginnt zu leuchten. Solange diese LED leuchtet, lassen Sie denAdapterschlüssel im Schlüsselleser (Adapterstecker des Testkabels TKE auf Buchse 4der Auswerteeinheit) stecken. Sobald die rote LED auf die grüne LED wechselt, sind alleSchließdaten/Schaltrechte korrekt übertragen. Nun können Sie den Adapterschlüssel/Adapterstecker abziehen: das <strong>SECCOR</strong> Schließsystem/die <strong>SECCOR</strong> Auswerteeinheit istmit den geänderten Schließdaten/Schaltrechten beladen und betriebsbereit.Auf Wunsch kann das Transfergerät nach Aktualisierung der Türen wieder im SKMausgelesen werden, um zu prüfen, ob alle Türen aktualisiert worden sind. Setzen Siehierfür vor dem Beladen des Transfergeräts im SKM den Haken „Übertragen mitRückbestätigung“.Gehen Sie nach Aktualisierung der Türen zurück zum PC und schließen Sie dasTransfergerät wieder an die serielle Schnittstelle an. Klicken Sie mit der Maus den Button„Rückbestätigung“: Es bleiben die Türen markiert, die nicht aktualisiert worden sind.© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 19 von 21

4.4 Auslesen von Protokolldaten:Protokolldaten können Sie nur von <strong>SECCOR</strong>-Türsystemen holen, die mit einerprotokollierenden Elektronik ausgestattet sind. Bevor Sie Protokolldaten mit demTransfergerät holen, müssen Sie dem Transfergerät mitteilen, von welchen TürenProtokollinformationen geholt werden sollen und wie viele Protokollinformationen geholtwerden sollen. Transfergeräte bis Version 3.9 haben 2000 Speicherplätze,Transfergeräte ab Version 4.0 haben 8000 Speicherplätze. Die entsprechende TG-Version kann in der Maske „Protokolle anfordern“ eingestellt werden.<strong>SECCOR</strong> Schließsysteme, die an eine Auswerteeinheit angeschlossen sind,protokollieren zusätzlich zu den Zutritten auch die Schaltfunktionen.Nachdem Sie die Protokollinformationen von den Türen geholt haben, können Sie dieseInformationen in den SKM einlesen und für jede Tür einzeln darstellen. DieProtokollinformationen können nach Datum/Uhrzeit und nach Name sortiert werden. DieProtokolle selbst werden im SKM nicht archiviert, es besteht aber die Möglichkeit, diegewünschten Protokollinformationen im PDF-Format zu archivieren, bzw. als CSV-Dateizu exportieren.5. Druckfunktionen:In der Version 3 sind folgende Druckfunktionen enthalten:(1) Drucken aller Benutzer, die markierten Türen zugeordnet sind(2) Drucken aller Türen, die markierten Benutzern zugeordnet sind(3) Drucken aller Benutzer, die markierten Türgruppen zugeordnet sind(4) Drucken aller Türen, die markierten Türgruppen zugeordnet sind(5) Drucken aller Benutzer mit Scharfschaltrechten, die markiertenSicherungsbereichen zugeordnet sind(6) Drucken einer Unterschriftenliste für markierte Benutzer(7) Drucken der Türreihenfolge für die Adressierung bei Erst-Inbetriebnahme(Wegeliste)(8) Drucken der in das Transfergerät geladenen Schließdaten(9) Drucken der Zutrittsauswertung (Protokolle)© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 20 von 21

6. Öffnen von Schließplänen einer Vorgängerversion des SKM:Schließpläne, die mit der Version 1 oder 2 des SKM erstellt worden sind, lassen sichproblemlos in der Version 3 öffnen und bearbeiten. Wurde ein Schließplan einmal in derVersion 3 geöffnet und abgespeichert, kann er in den Versionen 1 oder 2 nicht mehrgeöffnet werden.7. Support:Für Fragen wenden sich Endverbraucher bitte an ihren Fachhändler.Fachhändler erhalten bei <strong>SECCOR</strong> bei Bedarf Schulung und Support.8. Systemvoraussetzungen:(1) Betriebssystem: Windows 2000, Windows XP (Home, Professional), Windows Vista(2) PC ab Pentium III, 500 Mhz, 128 MB RAM(3) CD-Rom Laufwerk für die Installation von CD- ROM(4) mind. 200 MB freier Festplattenspeicher(5) Bildschirmauflösung mind. 1024*768 Pixel(6) 1x freie serielle Schnittstelle, bzw. USB zu serielle Schnittstelle Adapter(7) Java Runtime Environment (JRE) ab Version 1.6(8) Transfergerät Version 3.3 oder höher(9) Keine Client-Server-Struktur möglich. Nicht Multi-User fähig.© <strong>SECCOR</strong> high security GmbH, 07/2007 Kurzanleitung SKM V3 Seite 21 von 21