You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

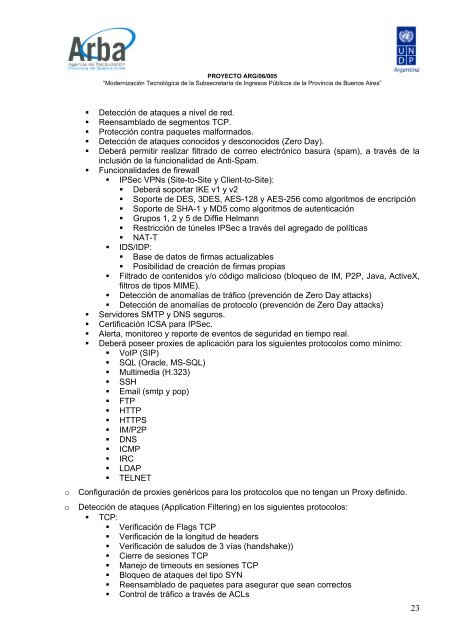

PROYECTO ARG/06/005“Modernización Tecnológica de la Subsecretaría de Ingresos Públicos de la Provincia de Buenos Aires”oo Detección de ataques a nivel de red. Reensamblado de segmentos TCP. Protección contra paquetes malformados. Detección de ataques conocidos y desconocidos (Zero Day). Deberá permitir realizar filtrado de correo electrónico basura (spam), a través de lainclusión de la funcionalidad de Anti-Spam. Funcionalidades de firewall IPSec VPNs (Site-to-Site y Client-to-Site): Deberá soportar IKE v1 y v2 Soporte de DES, 3DES, AES-128 y AES-256 como algoritmos de encripción Soporte de SHA-1 y MD5 como algoritmos de autenticación Grupos 1, 2 y 5 de Diffie Helmann Restricción de túneles IPSec a través del agregado de políticas NAT-T IDS/IDP: Base de datos de firmas actualizables Posibilidad de creación de firmas propias Filtrado de contenidos y/o código malicioso (bloqueo de IM, P2P, Java, ActiveX,filtros de tipos MIME). Detección de anomalías de tráfico (prevención de Zero Day attacks) Detección de anomalías de protocolo (prevención de Zero Day attacks) Servidores SMTP y DNS seguros. Certificación ICSA para IPSec. Alerta, monitoreo y reporte de eventos de seguridad en tiempo real. Deberá poseer proxies de aplicación para los siguientes protocolos como mínimo: VoIP (SIP) SQL (Oracle, MS-SQL) Multimedia (H.323) SSH Email (smtp y pop) FTP HTTP HTTPS IM/P2P DNS ICMP IRC LDAP TELNETConfiguración de proxies genéricos para los protocolos que no tengan un Proxy definido.Detección de ataques (Application Filtering) en los siguientes protocolos: TCP: Verificación de Flags TCP Verificación de la longitud de headers Verificación de saludos de 3 vías (handshake)) Cierre de sesiones TCP Manejo de timeouts en sesiones TCP Bloqueo de ataques del tipo SYN Reensamblado de paquetes para asegurar que sean correctos Control de tráfico a través de ACLs23