Revista TrendTIC Edición N°2

Tendencias Tecnológicas para la Empresa. Especial CLOUD.

Tendencias Tecnológicas para la Empresa. Especial CLOUD.

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

SEGURIDAD<br />

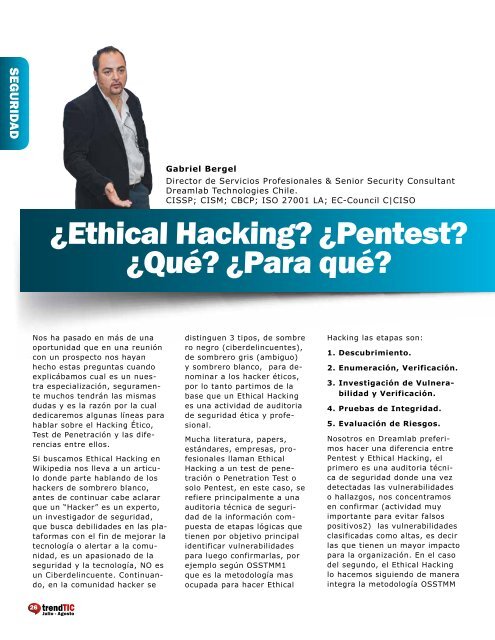

Gabriel Bergel<br />

Director de Servicios Profesionales & Senior Security Consultant<br />

Dreamlab Technologies Chile.<br />

CISSP; CISM; CBCP; ISO 27001 LA; EC-Council C|CISO<br />

¿Ethical Hacking? ¿Pentest?<br />

¿Qué? ¿Para qué?<br />

Nos ha pasado en más de una<br />

oportunidad que en una reunión<br />

con un prospecto nos hayan<br />

hecho estas preguntas cuando<br />

explicábamos cual es un nuestra<br />

especialización, seguramente<br />

muchos tendrán las mismas<br />

dudas y es la razón por la cual<br />

dedicaremos algunas líneas para<br />

hablar sobre el Hacking Ético,<br />

Test de Penetración y las diferencias<br />

entre ellos.<br />

Si buscamos Ethical Hacking en<br />

Wikipedia nos lleva a un articulo<br />

donde parte hablando de los<br />

hackers de sombrero blanco,<br />

antes de continuar cabe aclarar<br />

que un “Hacker” es un experto,<br />

un investigador de seguridad,<br />

que busca debilidades en las plataformas<br />

con el fin de mejorar la<br />

tecnología o alertar a la comunidad,<br />

es un apasionado de la<br />

seguridad y la tecnología, NO es<br />

un Ciberdelincuente. Continuando,<br />

en la comunidad hacker se<br />

distinguen 3 tipos, de sombre<br />

ro negro (ciberdelincuentes),<br />

de sombrero gris (ambiguo)<br />

y sombrero blanco, para denominar<br />

a los hacker éticos,<br />

por lo tanto partimos de la<br />

base que un Ethical Hacking<br />

es una actividad de auditoria<br />

de seguridad ética y profesional.<br />

Mucha literatura, papers,<br />

estándares, empresas, profesionales<br />

llaman Ethical<br />

Hacking a un test de penetración<br />

o Penetration Test o<br />

solo Pentest, en este caso, se<br />

refiere principalmente a una<br />

auditoria técnica de seguridad<br />

de la información compuesta<br />

de etapas lógicas que<br />

tienen por objetivo principal<br />

identificar vulnerabilidades<br />

para luego confirmarlas, por<br />

ejemplo según OSSTMM1<br />

que es la metodología mas<br />

ocupada para hacer Ethical<br />

Hacking las etapas son:<br />

1. Descubrimiento.<br />

2. Enumeración, Verificación.<br />

3. Investigación de Vulnerabilidad<br />

y Verificación.<br />

4. Pruebas de Integridad.<br />

5. Evaluación de Riesgos.<br />

Nosotros en Dreamlab preferimos<br />

hacer una diferencia entre<br />

Pentest y Ethical Hacking, el<br />

primero es una auditoria técnica<br />

de seguridad donde una vez<br />

detectadas las vulnerabilidades<br />

o hallazgos, nos concentramos<br />

en confirmar (actividad muy<br />

importante para evitar falsos<br />

positivos2) las vulnerabilidades<br />

clasificadas como altas, es decir<br />

las que tienen un mayor impacto<br />

para la organización. En el caso<br />

del segundo, el Ethical Hacking<br />

lo hacemos siguiendo de manera<br />

integra la metodología OSSTMM<br />

26<br />

Julio - Agosto