Revista TrendTIC Ed. N°9

Tendencias Tecnológicas Empresariales para 2017; Entrevista a Isabela Bagueros, Project Manager de Tor y mucho más

Tendencias Tecnológicas Empresariales para 2017; Entrevista a Isabela Bagueros, Project Manager de Tor y mucho más

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

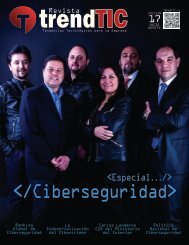

SEGURIDAD<br />

Para conversar de Ciberseguridad, entrevistamos<br />

a José Andrés Neuman,<br />

Gerente Comercial y Yhojann Aguilera,<br />

Director de TI de Oznet Cyber Security,<br />

una empresa que cuenta con<br />

alianzas estratégicas con empresas<br />

israelíes de Ciberseguridad y que dice<br />

privilegiar la experiencia y habilidades<br />

más que los títulos de sus expertos,<br />

es así que entre ellos hay especialistas<br />

que han encontrado varias veces<br />

vulnerabilidades en Google, recibiendo<br />

el reconocimiento del gigante tecnológico<br />

y varios son participantes activos<br />

de comunidades importantes en<br />

el ámbito de la seguridad informática<br />

como elhacker.net y underc0de.org,<br />

Las empresas tienden a pensar<br />

que comprando más hardware o<br />

software en seguridad pueden estar<br />

tranquilos ¿Es esto una falsa<br />

tranquilidad?<br />

José Andrés Neuman: Los hardware<br />

hoy en día, al igual que los softwares<br />

normalmente detectan sólo una pequeña<br />

porción de los ataques reales<br />

que se efectúan, una compañía nos<br />

puede decir que lo han hackeado una o<br />

dos veces, pero en la realidad son solo<br />

dos veces que lograron darse cuenta.<br />

Los ciberataques están a la orden del<br />

día, estamos hablando de aproximadamente<br />

doce ataques por segundo,<br />

donde Chile se encuentra en el número<br />

dos y la mayoría de los países de<br />

América Latina y el Caribe carecen de<br />

José Andrés Neuman<br />

Gerente Comercial<br />

OZnet<br />

El término<br />

Ethical Hacking<br />

una estrategia de ciberseguridad.<br />

Yhojann Aguilera: Es más, algo que<br />

nos suele ocurrir, es que vamos a visitar<br />

a un potencial cliente, nos presentamos<br />

como compañía y le ofrecemos<br />

nuestros servicios, la empresa<br />

nos dice que ya tienen contratado un<br />

servicio de Ethical Hacking y las vulnerabilidades<br />

ya han sido corregidas.<br />

Frente a esta situación, nosotros ofrecemos<br />

una auditoría de búsqueda de<br />

vulnerabilidades manual sin costo sobre<br />

ese mismo sistema ya auditado,<br />

encontrando vulnerabilidades críticas<br />

como por ejemplo acceso a cuentas<br />

de clientes sin la necesidad de contraseña,<br />

o incluso llegar a tomar control<br />

sobre la base de datos. Desde ese<br />

momento, ellos son nuestros clientes<br />

y nosotros somos su partner de cabecera<br />

en el ámbito de la seguridad.<br />

A propósito de Ethical Hacking,<br />

hoy cada vez más empresas en<br />

Chile están contratando dicho servicio<br />

y en el mercado hay mucha<br />

oferta ¿Cómo saber cuál elegir?<br />

Yhojann Aguilera: Hoy en día está<br />

pasando que a las empresas que contratan<br />

un Ethical Hacking, simplemente<br />

están contratando un escaneo a<br />

través de un software que cuenta con<br />

una base de datos de vulnerabilidades<br />

ya establecida, que difícilmente incluirá<br />

un 0-Day o ataque de día cero, ya<br />

que son vulnerabilidades que aún no<br />

Yhojann Aguilera<br />

Gerente de TI<br />

OZnet<br />

está muy usado en el<br />

mercado, con servicios<br />

estandarizados y básicos.<br />

han sido publicadas. Nosotros al tener<br />

una gran red de contactos a nivel<br />

internacional y participar activamente<br />

de los foros más importantes a nivel<br />

mundial, logramos detectar un 0-Day<br />

con gran efectividad. Por otro lado, las<br />

empresas tratan de protegerse de un<br />

ciberataque a través de un firewall o<br />

un WAF y como no pueden tener falsos<br />

positivos en sus sistemas en producción,<br />

no lo pueden configurar para<br />

bloquear los ataques, entonces simplemente<br />

revisa, teniendo que contar<br />

con el personal adecuado para leer<br />

una gran cantidad de logs y que por lo<br />

general no los leen todos, dando como<br />

resultado que la empresa no se entere<br />

que ha sido atacada o se entere<br />

mucho tiempo después. Lo que nosotros<br />

hacemos es abarcar justamente<br />

ese problema que existe hoy en día,<br />

entregando soluciones de detección y<br />

detención de ataques en tiempo real.<br />

José Andrés Neuman: El término<br />

Ethical Hacking está muy usado en el<br />

mercado con servicios estandarizados<br />

y básicos. Nosotros ofrecemos servicios<br />

sumamente especializados y es<br />

por eso que no utilizamos softwares<br />

automatizados, sino que la búsqueda<br />

de vulnerabilidades, la hace un equipo<br />

de expertos, que vendría a ser la<br />

contraparte de un delincuente informático.<br />

Esta es la única manera real<br />

de poder pelear mano a mano, porque<br />

un delincuente informático, siempre<br />

le va a ganar a un software o a una<br />

máquina y de hecho esa es la razón<br />

de porque hoy en día existen tantos<br />

ataques efectivos.<br />

¿Por qué dicen diferenciarse del<br />

mercado al momento de buscar<br />

vulnerabilidades?<br />

José Andrés Neuman: A parte de<br />

todo lo ya mencionado, cabe destacar<br />

la calidad de nuestros expertos,<br />

profesionales que se encuentran en el<br />

salón de la fama de Google por haber<br />

encontrado varias vulnerabilidades en<br />

diferentes sistemas. También podemos<br />

señalar que contamos con alianzas<br />

estratégicas con empresas que<br />

están en la vanguardia en relación a<br />

Ciberseguridad, como son Avnet Cyber<br />

& Information Security y con la<br />

Israel Aerospace Industries (IAI).<br />

Yhojann Aguilera: Nosotros no sólo<br />

vamos a buscar y detectar las vulnerabilidades,<br />

sino que también las vamos<br />

a saber explotar sin afectar el<br />

TU PRIMERA Y ÚLTIMA<br />

LÍNEA DE DEFENSA<br />

Abarcamos el ciclo de vida completo de<br />

un ataque informático en tiempo real<br />

SEGURIDAD<br />

Un delincuente<br />

informático,<br />

siempre le va a<br />

ganar a un software<br />

o a una máquina.<br />

funcionamiento, ni alterar el comportamiento<br />

del sistema, pero si vamos<br />

a saber hasta dónde se puede acceder<br />

explotando esa vulnerabilidad. Y<br />

así podemos saber el estado real en el<br />

que se encuentra el cliente.<br />

Nosotros podemos asesorar al cliente<br />

en cómo corregir sus vulnerabilidades<br />

o si el cliente prefiere nos podemos<br />

hacer cargo del problema realizando<br />

la corrección por él.<br />

José Neumán: En Oznet Cyber Security<br />

nos especializamos en la seguridad<br />

360, tenemos un set de servicios<br />

en tres niveles, que van desde los<br />

servicios de prevención, reacción hasta<br />

la solución, los cuales nos permiten<br />

abarcar el ciclo de vida completo de<br />

un ataque informático en tiempo real.<br />

20 21<br />

Nov. - Dic. 2016 Nov. - Dic. 2016<br />

www.oznet.cl - contacto@oznet.cl