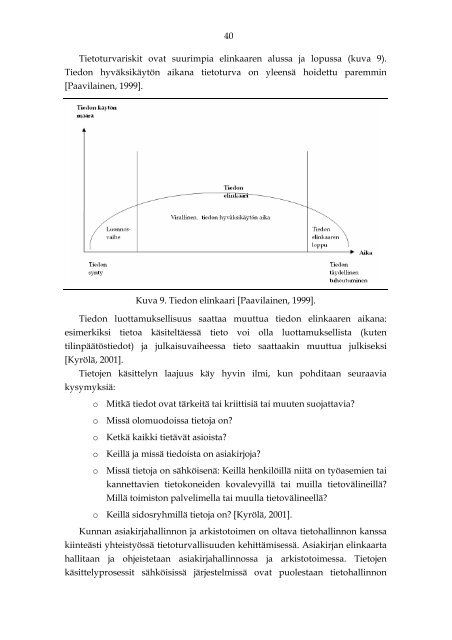

40Tietoturvariskit ovat suurimpia elinkaaren alussa ja lopussa (kuva 9).Tiedon hyväksikäytön aikana tietoturva on yleensä hoidettu paremmin[Paavilainen, 1999].Kuva 9. Tiedon elinkaari [Paavilainen, 1999].Tiedon luottamuksellisuus saattaa muuttua tiedon elinkaaren aikana:esimerkiksi tietoa käsiteltäessä tieto voi olla luottamuksellista (kutentilinpäätöstiedot) ja julkaisuvaiheessa tieto saattaakin muuttua julkiseksi[Kyrölä, 2001].Tietojen käsittelyn laajuus käy hyvin ilmi, kun pohditaan seuraaviakysymyksiä:o Mitkä tiedot ovat tärkeitä tai kriittisiä tai muuten suojattavia?o Missä olomuodoissa tietoja on?o Ketkä kaikki tietävät asioista?o Keillä ja missä tiedoista on asiakirjoja?o Missä tietoja on sähköisenä: Keillä henkilöillä niitä on työasemien taikannettavien tietokoneiden kovalevyillä tai muilla tietovälineillä?Millä toimiston palvelimella tai muulla tietovälineellä?o Keillä sidosryhmillä tietoja on? [Kyrölä, 2001].Kunnan asiakirjahallinnon ja arkistotoimen on oltava tietohallinnon kanssakiinteästi yhteistyössä tietoturvallisuuden kehittämisessä. Asiakirjan elinkaartahallitaan ja ohjeistetaan asiakirjahallinnossa ja arkistotoimessa. Tietojenkäsittelyprosessit sähköisissä järjestelmissä ovat puolestaan tietohallinnon

41vastuualuetta. Myös muiden kuin vain tietojenkäsittelyprosessienprosessikuvaukset on käytävä läpi tiedon elinkaarta analysoitaessa.3.2.2. Tieto-omaisuuden tunnistaminen / tiedon auditointiOrganisaation tieto-omaisuus (information assets) tulee tunnistaa, jotta voidaantehdä tähän omaisuuteen kohdistuvien riskien analyysi [Boyce and Jennings,2002]. Tunnistetusta tieto-omaisuudesta tulee löytää se tieto-omaisuus, joka onkriittisintä ja haavoittuvinta ja tämän jälkeen päätetään tiedonsuojaamiskeinoista [Moeller, 2007]. Tietoon liitettävää omaisuutta onorganisaatiossa olemassa hyvin erityyppisenä. Suojattavia kohteita voivat olla:a) tieto: tietokantoina ja tiedostoina, sopimuksina, dokumentaatioina,tutkimustietona, ohjeisto- ja koulutusmateriaaleina, suunnitelmina,tehtäväkuvauksina sekä arkistoituna informaationab) ohjelmistot: sovellusohjelmistot, järjestelmäohjelmistot, kehitystyökalutja apuohjelmatc) fyysiset kohteet: laitteistot, siirrettävät tietovälineet ja oheislaitteistotd) palvelut: tietojenkäsittely- ja tietoliikennepalvelut, yleishyödyllisetpalvelut, esim. lämmitys, valaistus, energia ja ilmastointie) ihmiset ja heidän pätevyytensä, taitonsa ja kokemuksensaf) aineettomat asiat, kuten organisaation maine ja imago [SFS, 2006].Peltier [2001] jakaa tieto-omaisuuden kolmella tavalla. Hänen mukaansayleensä kiinnitetään liikaa huomioita vain fyysiseen omaisuuteen. [Peltier,2001].:1) fyysinen tieto-omaisuus, jonka voi nähdä, ja looginen tieto-omaisuus,joka on organisaation intellektuaalista omaisuutta2) ihmiset, fyysinen omaisuus ja ympäristö, televiestintä, laitteistot,ohjelmistot ja data tai informaatio3) laitteistot, ohjelmistot, data tai informaatio, ihmiset ja menettelytavat.Tieto-omaisuuden tunnistamisessa voidaan hyödyntääinformaatiotutkimuksesta tuttua tiedon auditointi (information audit) –menetelmää. Tiedon auditointi on systemaattista tutkimusta, jossa kartoitetaanorganisaation tietoresurssit, tiedon käyttö, tietovirrat ja näiden johtaminen.