1. Datensicherung und Notfallwiederherstellung - tomtec

1. Datensicherung und Notfallwiederherstellung - tomtec

1. Datensicherung und Notfallwiederherstellung - tomtec

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

IT Sicherheitshandbuch für KMU<br />

Die richtige Planung <strong>und</strong> Konfiguration einer Firewall ist komplex. Sie ist von höchster<br />

Wichtigkeit für die Sicherheit des Firmennetzwerkes <strong>und</strong> der verwendeten Daten <strong>und</strong> sollte in jedem<br />

Fall durch qualifiziertes Fachpersonal durchgeführt werden. Wenn im Unternehmen kein<br />

ausreichendes Fachwissen vorliegt, ist es am sichersten, die Gr<strong>und</strong>konfiguration durch einen<br />

spezialisierten externen Dienstleister vornehmen zu lassen. Nachträgliche Änderungen können<br />

dann eventuell durch die eigenen Mitarbeiter erfolgen, sobald diese sich das nötige Fachwissen<br />

erarbeitet haben.<br />

PERSONAL FIREWALLS<br />

In Fällen, in denen der Einsatz einer klassischen Firewall nicht möglich oder unangemessen erscheint,<br />

beispielsweise beim Betrieb eines einzelnen Rechners mit Internetanschluss, bieten Personal<br />

Firewalls gr<strong>und</strong>legenden Schutz gegen Fremdzugriffe. Bei korrekter Konfiguration können sie<br />

aber auch in Firmennetzen, die durch eine Hardware-Firewall geschützt sind, eingesetzt werden, um<br />

den Schutz vor unzulässigen Verbindungen zu verbessern.<br />

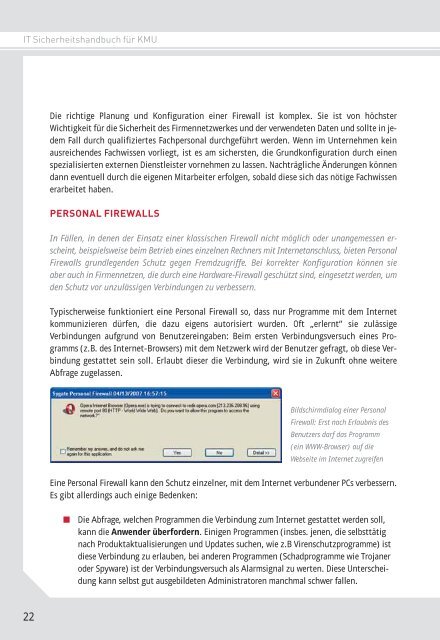

Typischerweise funktioniert eine Personal Firewall so, dass nur Programme mit dem Internet<br />

kommunizieren dürfen, die dazu eigens autorisiert wurden. Oft „erlernt“ sie zulässige<br />

Verbindungen aufgr<strong>und</strong> von Benutzereingaben: Beim ersten Verbindungsversuch eines Programms<br />

(z.B. des Internet-Browsers) mit dem Netzwerk wird der Benutzer gefragt, ob diese Verbindung<br />

gestattet sein soll. Erlaubt dieser die Verbindung, wird sie in Zukunft ohne weitere<br />

Abfrage zugelassen.<br />

Bildschirmdialog einer Personal<br />

Firewall: Erst nach Erlaubnis des<br />

Benutzers darf das Programm<br />

(ein WWW-Browser) auf die<br />

Webseite im Internet zugreifen<br />

Eine Personal Firewall kann den Schutz einzelner, mit dem Internet verb<strong>und</strong>ener PCs verbessern.<br />

Es gibt allerdings auch einige Bedenken:<br />

■ Die Abfrage, welchen Programmen die Verbindung zum Internet gestattet werden soll,<br />

kann die Anwender überfordern. Einigen Programmen (insbes. jenen, die selbsttätig<br />

nach Produktaktualisierungen <strong>und</strong> Updates suchen, wie z.B Virenschutzprogramme) ist<br />

diese Verbindung zu erlauben, bei anderen Programmen (Schadprogramme wie Trojaner<br />

oder Spyware) ist der Verbindungsversuch als Alarmsignal zu werten. Diese Unterscheidung<br />

kann selbst gut ausgebildeten Administratoren manchmal schwer fallen.<br />

22