Überblick über die Vorlesung 4 Symmetrische Verfahren ...

Überblick über die Vorlesung 4 Symmetrische Verfahren ...

Überblick über die Vorlesung 4 Symmetrische Verfahren ...

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

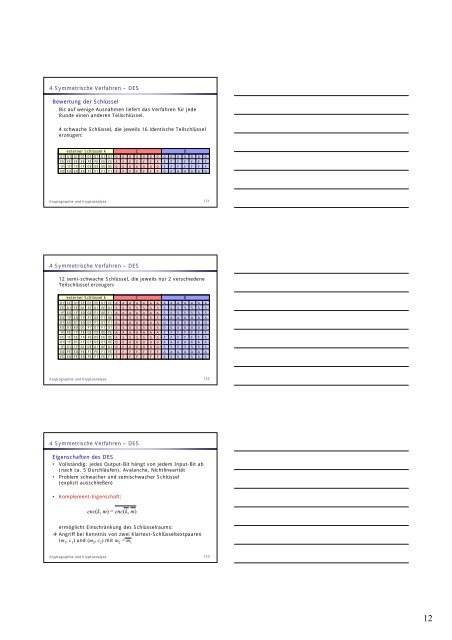

4 <strong>Symmetrische</strong> <strong>Verfahren</strong> – DES<br />

Bewertung der Schlüssel<br />

Bis auf wenige Ausnahmen liefert das <strong>Verfahren</strong> für jede<br />

Runde einen anderen Teilschlüssel.<br />

4 schwache Schlüssel, <strong>die</strong> jeweils 16 identische Teilschlüssel<br />

erzeugen:<br />

01<br />

FE<br />

1F<br />

E0<br />

externer Schlüssel k<br />

01<br />

FE<br />

1F<br />

E0<br />

01<br />

FE<br />

1F<br />

E0<br />

01<br />

FE<br />

1F<br />

E0<br />

01<br />

FE<br />

0E<br />

F1<br />

01<br />

FE<br />

0E<br />

F1<br />

01<br />

FE<br />

0E<br />

F1<br />

01<br />

FE<br />

0E<br />

F1<br />

0<br />

F<br />

0<br />

F<br />

0<br />

F<br />

0<br />

F<br />

0<br />

F<br />

0<br />

F<br />

C<br />

0<br />

F<br />

0<br />

F<br />

0<br />

F<br />

0<br />

F<br />

0<br />

F<br />

0<br />

F<br />

0<br />

F<br />

0<br />

F<br />

0<br />

F<br />

F<br />

0<br />

0<br />

F<br />

F<br />

0<br />

0<br />

F<br />

F<br />

0<br />

D<br />

0<br />

F<br />

F<br />

0<br />

0<br />

F<br />

F<br />

0<br />

0<br />

F<br />

F<br />

0<br />

0<br />

F<br />

F<br />

0<br />

Kryptographie und Kryptoanalyse 121<br />

4 <strong>Symmetrische</strong> <strong>Verfahren</strong> – DES<br />

12 semi-schwache Schlüssel, <strong>die</strong> jeweils nur 2 verschiedene<br />

Teilschlüssel erzeugen:<br />

01<br />

FE<br />

1F<br />

E0<br />

01<br />

E0<br />

1F<br />

FE<br />

01<br />

1F<br />

E0<br />

FE<br />

externer Schlüssel k<br />

FE<br />

01<br />

E0<br />

1F<br />

E0<br />

01<br />

FE<br />

1F<br />

1F<br />

01<br />

FE<br />

E0<br />

01<br />

FE<br />

1F<br />

E0<br />

01<br />

E0<br />

1F<br />

FE<br />

01<br />

1F<br />

E0<br />

FE<br />

FE<br />

01<br />

E0<br />

1F<br />

E0<br />

01<br />

FE<br />

1F<br />

1F<br />

01<br />

FE<br />

E0<br />

01<br />

FE<br />

0E<br />

F1<br />

01<br />

F1<br />

0E<br />

FE<br />

01<br />

0E<br />

F1<br />

FE<br />

FE<br />

01<br />

F1<br />

0E<br />

F1<br />

01<br />

FE<br />

0E<br />

0E<br />

01<br />

FE<br />

F1<br />

01<br />

FE<br />

0E<br />

F1<br />

01<br />

F1<br />

0E<br />

FE<br />

01<br />

0E<br />

F1<br />

FE<br />

FE<br />

01<br />

F1<br />

0E<br />

F1<br />

01<br />

FE<br />

0E<br />

0E<br />

01<br />

FE<br />

F1<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

0<br />

0<br />

F<br />

F<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

0<br />

0<br />

F<br />

F<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

0<br />

0<br />

F<br />

F<br />

C<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

0<br />

0<br />

F<br />

F<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

0<br />

0<br />

F<br />

F<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

0<br />

0<br />

F<br />

F<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

0<br />

0<br />

F<br />

F<br />

A<br />

5<br />

5<br />

A<br />

0<br />

0<br />

F<br />

F<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

5<br />

A<br />

0<br />

0<br />

F<br />

F<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

5<br />

A<br />

0<br />

0<br />

F<br />

F<br />

A<br />

5<br />

A<br />

5<br />

D<br />

A<br />

5<br />

5<br />

A<br />

0<br />

0<br />

F<br />

F<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

5<br />

A<br />

0<br />

0<br />

F<br />

F<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

5<br />

A<br />

0<br />

0<br />

F<br />

F<br />

A<br />

5<br />

A<br />

5<br />

A<br />

5<br />

5<br />

A<br />

0<br />

0<br />

F<br />

F<br />

A<br />

5<br />

A<br />

5<br />

Kryptographie und Kryptoanalyse 122<br />

4 <strong>Symmetrische</strong> <strong>Verfahren</strong> – DES<br />

Eigenschaften des DES<br />

• Vollständig: jedes Output-Bit hängt von jedem Input-Bit ab<br />

(nach ca. 5 Durchläufen), Avalanche, Nichtlinearität<br />

• Problem schwacher und semischwacher Schlüssel<br />

(explizit ausschließen)<br />

• Komplement-Eigenschaft:<br />

enc(k, m) = enc(k, m)<br />

ermöglicht Einschränkung des Schlüsselraums:<br />

Angriff bei Kenntnis von zwei Klartext-Schlüsseltextpaaren<br />

(m 1<br />

, c 1<br />

) und (m 2<br />

, c 2<br />

) mit m 2<br />

= m 1<br />

Kryptographie und Kryptoanalyse 123<br />

12