DMS Provider Version 1.10 Handbuch

DMS Provider Version 1.10 Handbuch

DMS Provider Version 1.10 Handbuch

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

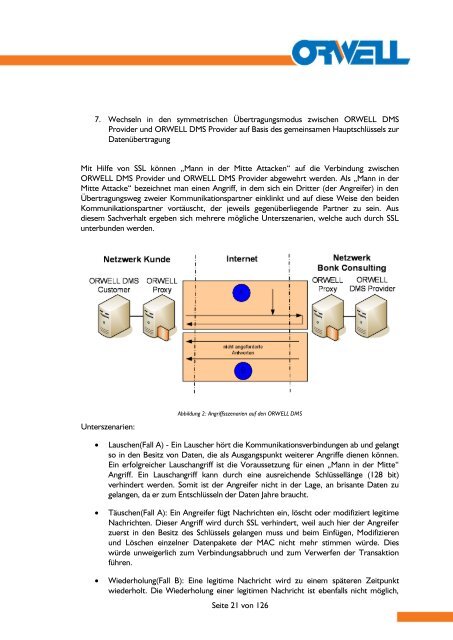

7. Wechseln in den symmetrischen Übertragungsmodus zwischen ORWELL <strong>DMS</strong><br />

<strong>Provider</strong> und ORWELL <strong>DMS</strong> <strong>Provider</strong> auf Basis des gemeinsamen Hauptschlüssels zur<br />

Datenübertragung<br />

Mit Hilfe von SSL können „Mann in der Mitte Attacken“ auf die Verbindung zwischen<br />

ORWELL <strong>DMS</strong> <strong>Provider</strong> und ORWELL <strong>DMS</strong> <strong>Provider</strong> abgewehrt werden. Als „Mann in der<br />

Mitte Attacke“ bezeichnet man einen Angriff, in dem sich ein Dritter (der Angreifer) in den<br />

Übertragungsweg zweier Kommunikationspartner einklinkt und auf diese Weise den beiden<br />

Kommunikationspartner vortäuscht, der jeweils gegenüberliegende Partner zu sein. Aus<br />

diesem Sachverhalt ergeben sich mehrere mögliche Unterszenarien, welche auch durch SSL<br />

unterbunden werden.<br />

Unterszenarien:<br />

Abbildung 2: Angriffsszenarien auf den ORWELL <strong>DMS</strong><br />

� Lauschen(Fall A) - Ein Lauscher hört die Kommunikationsverbindungen ab und gelangt<br />

so in den Besitz von Daten, die als Ausgangspunkt weiterer Angriffe dienen können.<br />

Ein erfolgreicher Lauschangriff ist die Voraussetzung für einen „Mann in der Mitte“<br />

Angriff. Ein Lauschangriff kann durch eine ausreichende Schlüssellänge (128 bit)<br />

verhindert werden. Somit ist der Angreifer nicht in der Lage, an brisante Daten zu<br />

gelangen, da er zum Entschlüsseln der Daten Jahre braucht.<br />

� Täuschen(Fall A): Ein Angreifer fügt Nachrichten ein, löscht oder modifiziert legitime<br />

Nachrichten. Dieser Angriff wird durch SSL verhindert, weil auch hier der Angreifer<br />

zuerst in den Besitz des Schlüssels gelangen muss und beim Einfügen, Modifizieren<br />

und Löschen einzelner Datenpakete der MAC nicht mehr stimmen würde. Dies<br />

würde unweigerlich zum Verbindungsabbruch und zum Verwerfen der Transaktion<br />

führen.<br />

� Wiederholung(Fall B): Eine legitime Nachricht wird zu einem späteren Zeitpunkt<br />

wiederholt. Die Wiederholung einer legitimen Nachricht ist ebenfalls nicht möglich,<br />

Seite 21 von 126