Gesamt-Schlussbericht des Verbundprojektes Deutsch - CC Gmbh

Gesamt-Schlussbericht des Verbundprojektes Deutsch - CC Gmbh

Gesamt-Schlussbericht des Verbundprojektes Deutsch - CC Gmbh

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

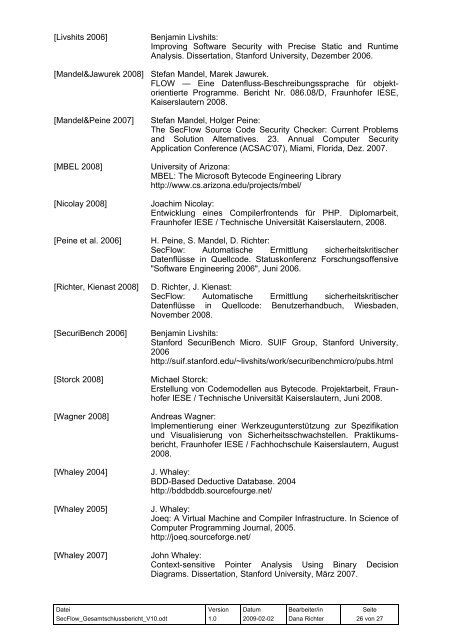

[Livshits 2006] Benjamin Livshits:<br />

Improving Software Security with Precise Static and Runtime<br />

Analysis. Dissertation, Stanford University, Dezember 2006.<br />

[Mandel&Jawurek 2008] Stefan Mandel, Marek Jawurek.<br />

FLOW — Eine Datenfluss-Beschreibungssprache für objektorientierte<br />

Programme. Bericht Nr. 086.08/D, Fraunhofer IESE,<br />

Kaiserslautern 2008.<br />

[Mandel&Peine 2007] Stefan Mandel, Holger Peine:<br />

The SecFlow Source Code Security Checker: Current Problems<br />

and Solution Alternatives. 23. Annual Computer Security<br />

Application Conference (ACSAC’07), Miami, Florida, Dez. 2007.<br />

[MBEL 2008] University of Arizona:<br />

MBEL: The Microsoft Bytecode Engineering Library<br />

http://www.cs.arizona.edu/projects/mbel/<br />

[Nicolay 2008] Joachim Nicolay:<br />

Entwicklung eines Compilerfrontends für PHP. Diplomarbeit,<br />

Fraunhofer IESE / Technische Universität Kaiserslautern, 2008.<br />

[Peine et al. 2006] H. Peine, S. Mandel, D. Richter:<br />

SecFlow: Automatische Ermittlung sicherheitskritischer<br />

Datenflüsse in Quellcode. Statuskonferenz Forschungsoffensive<br />

"Software Engineering 2006", Juni 2006.<br />

[Richter, Kienast 2008] D. Richter, J. Kienast:<br />

SecFlow: Automatische Ermittlung sicherheitskritischer<br />

Datenflüsse in Quellcode: Benutzerhandbuch, Wiesbaden,<br />

November 2008.<br />

[SecuriBench 2006] Benjamin Livshits:<br />

Stanford SecuriBench Micro. SUIF Group, Stanford University,<br />

2006<br />

http://suif.stanford.edu/~livshits/work/securibenchmicro/pubs.html<br />

[Storck 2008] Michael Storck:<br />

Erstellung von Codemodellen aus Bytecode. Projektarbeit, Fraunhofer<br />

IESE / Technische Universität Kaiserslautern, Juni 2008.<br />

[Wagner 2008] Andreas Wagner:<br />

Implementierung einer Werkzeugunterstützung zur Spezifikation<br />

und Visualisierung von Sicherheitsschwachstellen. Praktikumsbericht,<br />

Fraunhofer IESE / Fachhochschule Kaiserslautern, August<br />

2008.<br />

[Whaley 2004] J. Whaley:<br />

BDD-Based Deductive Database. 2004<br />

http://bddbddb.sourcefourge.net/<br />

[Whaley 2005] J. Whaley:<br />

Joeq: A Virtual Machine and Compiler Infrastructure. In Science of<br />

Computer Programming Journal, 2005.<br />

http://joeq.sourceforge.net/<br />

[Whaley 2007] John Whaley:<br />

Context-sensitive Pointer Analysis Using Binary Decision<br />

Diagrams. Dissertation, Stanford University, März 2007.<br />

Datei<br />

SecFlow_<strong>Gesamt</strong>schlussbericht_V10.odt<br />

Version<br />

1.0<br />

Datum<br />

2009-02-02<br />

Bearbeiter/in<br />

Dana Richter<br />

Seite<br />

26 von 27

![Prozessorientiertes IT-Qualitätsmanagement [222 KB] - CC GmbH](https://img.yumpu.com/50953974/1/184x260/prozessorientiertes-it-qualitatsmanagement-222-kb-cc-gmbh.jpg?quality=85)

![CC im Ãberblick Deutsch [114 KB] - CC GmbH](https://img.yumpu.com/50918575/1/184x260/cc-im-aberblick-deutsch-114-kb-cc-gmbh.jpg?quality=85)

![CC Overview English [160 KB] - CC GmbH](https://img.yumpu.com/34102555/1/184x260/cc-overview-english-160-kb-cc-gmbh.jpg?quality=85)